هجوم سلسلة التوريد على Axios NPM عام 2026: ما الذي حدث وكيف تحمي شفرتك البرمجية

تم اختراق حزمة axios على npm في 31 مارس 2026. إليك الجدول الزمني الكامل للهجوم، وآلية عمل حمولة RAT الخبيثة، وما يجب على المطورين فعله الآن لتأمين مشاريعهم.

هجوم سلسلة التوريد على Axios NPM عام 2026: ما الذي حدث وكيف تحمي شفرتك البرمجية

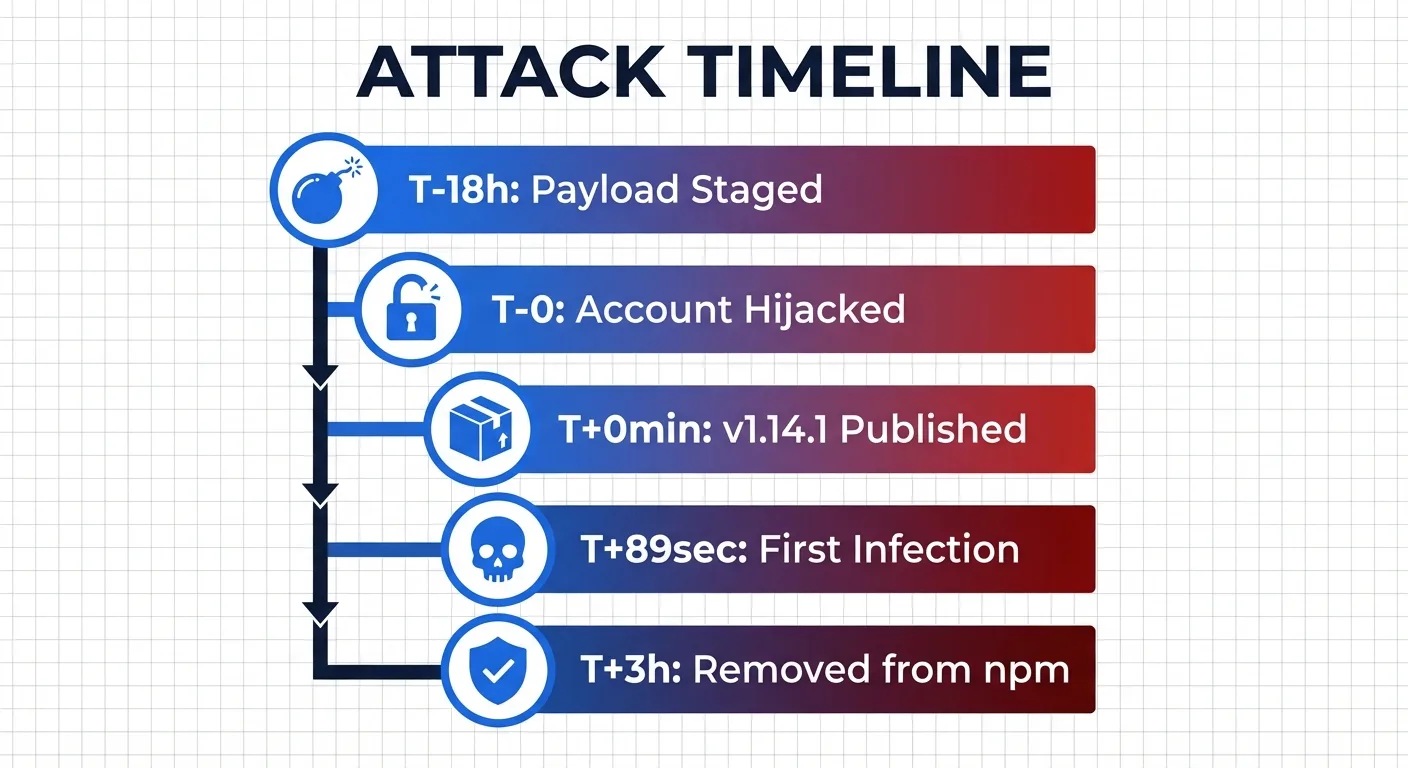

في 31 مارس 2026، تم تسليح واحدة من أكثر مكتبات JavaScript استخداماً في العالم بصمت تام. خلال 89 ثانية فقط، كان أول جهاز قد سقط بالفعل.

تم اختراق حزمة axios على npm — التي تتجاوز تنزيلاتها الأسبوعية 100 مليون مرة — من خلال السيطرة على حساب أحد المشرفين. تم نشر الإصدارات الخبيثة 1.14.1 و0.30.4 على npm، مما أدى إلى حقن حصان طروادة للوصول عن بُعد (RAT) متعدد المنصات في كل جهاز مطوّر وخط أنابيب CI/CD وخادم إنتاج نفّذ أمر npm install خلال نافذة الثلاث ساعات.

العقود وعروض المستثمرين لا يجب أن تستغرق أياماً — AiDocx ينقلك من المسودة إلى التوقيع في دقائق، مع أمان لا تحتاج للتفكير فيه. لكن أولاً، دعونا نفهم بالضبط ما الذي حدث ولماذا يهم كل فريق يتعامل مع مستندات حساسة.

ما هو Axios ولماذا هذا الأمر بالغ الأهمية؟

Axios هو عميل HTTP قائم على Promise تستخدمه ملايين تطبيقات JavaScript. من React وVue إلى خوادم Node.js الخلفية والتطبيقات المؤسسية وخطوط أنابيب CI/CD — إنه موجود في كل مكان. يمكن اعتباره شريان الحياة للويب الحديث.

عندما يتم اختراق حزمة بهذا المستوى من الأهمية الأساسية، يكون نطاق الانفجار مذهلاً. كل تطبيق يحدّث تبعياته تلقائياً، وكل خط أنابيب ينفذ npm install دون تثبيت ملف القفل، وكل مطوّر صادف أن بدأ مشروعاً جديداً في ذلك الصباح — جميعهم ضحايا محتملون.

مع أكثر من 100 مليون تنزيل أسبوعي، تحتل axios مرتبة ضمن أكثر 10 حزم تثبيتاً على npm عالمياً. إصدار واحد مخترق يمكن أن يتسلسل عبر آلاف المؤسسات خلال دقائق.

الجدول الزمني الكامل للهجوم: 18 ساعة تحضير، 89 ثانية للإصابة الأولى

إليك كيف تكشّف أكثر هجمات سلسلة التوريد تطوراً على npm في عام 2026.

المرحلة الأولى: التموضع المسبق (قبل 18 ساعة)

سجّل المهاجم حزمة npm وهمية باسم [email protected] — اسم مصمم ليبدو شرعياً، يحاكي مكتبة crypto-js الشهيرة. احتوت هذه الحزمة على الحمولة الخبيثة الفعلية لكنها ظلت خاملة، في انتظار أن يتم استدعاؤها.

المرحلة الثانية: الاستيلاء على الحساب (الساعة صفر)

اخترق المهاجم حساب npm الخاص بـ Jason، المشرف الرئيسي على axios. على الرغم من تفعيل المصادقة الثنائية، تم اختراق الحساب — على الأرجح من خلال رمز استرداد مسروق.

قام المهاجم بتغيير البريد الإلكتروني للحساب إلى عنوان ProtonMail مجهول، وتجاوز خط أنابيب GitHub Actions CI/CD بالكامل، واستخدم رمز وصول npm طويل الأمد للنشر مباشرة عبر واجهة سطر أوامر npm.

المرحلة الثالثة: تسميم الفرعين (من الدقيقة 0 إلى الدقيقة 39)

- الدقيقة 0: نُشر

[email protected](فرع 1.x) - الدقيقة 39: نُشر

[email protected](فرع 0.x)

تم استهداف فرعي الإصدار الرئيسيين خلال 39 دقيقة. بغض النظر عن الإصدار الذي تستخدمه، كنت هدفاً.

المرحلة الرابعة: الإصابة الأولى (بعد 89 ثانية)

رصد مركز عمليات الأمن في Huntress أول جهاز مُخترق بعد 89 ثانية فقط من نشر الحزمة الخبيثة. سرعة حل التبعيات الحديثة تعني أن الأجهزة أُصيبت قبل أن يدرك أي شخص وجود خلل.

المرحلة الخامسة: الكشف والإزالة (بعد 3 ساعات)

كانت StepSecurity أول من حدد الاختراق وأطلق الإنذار. أزال npm الإصدارات الخبيثة بعد حوالي 3 ساعات من النشر. لكن بحلول ذلك الوقت، كانت مئات الأجهزة قد أُصيبت بالفعل.

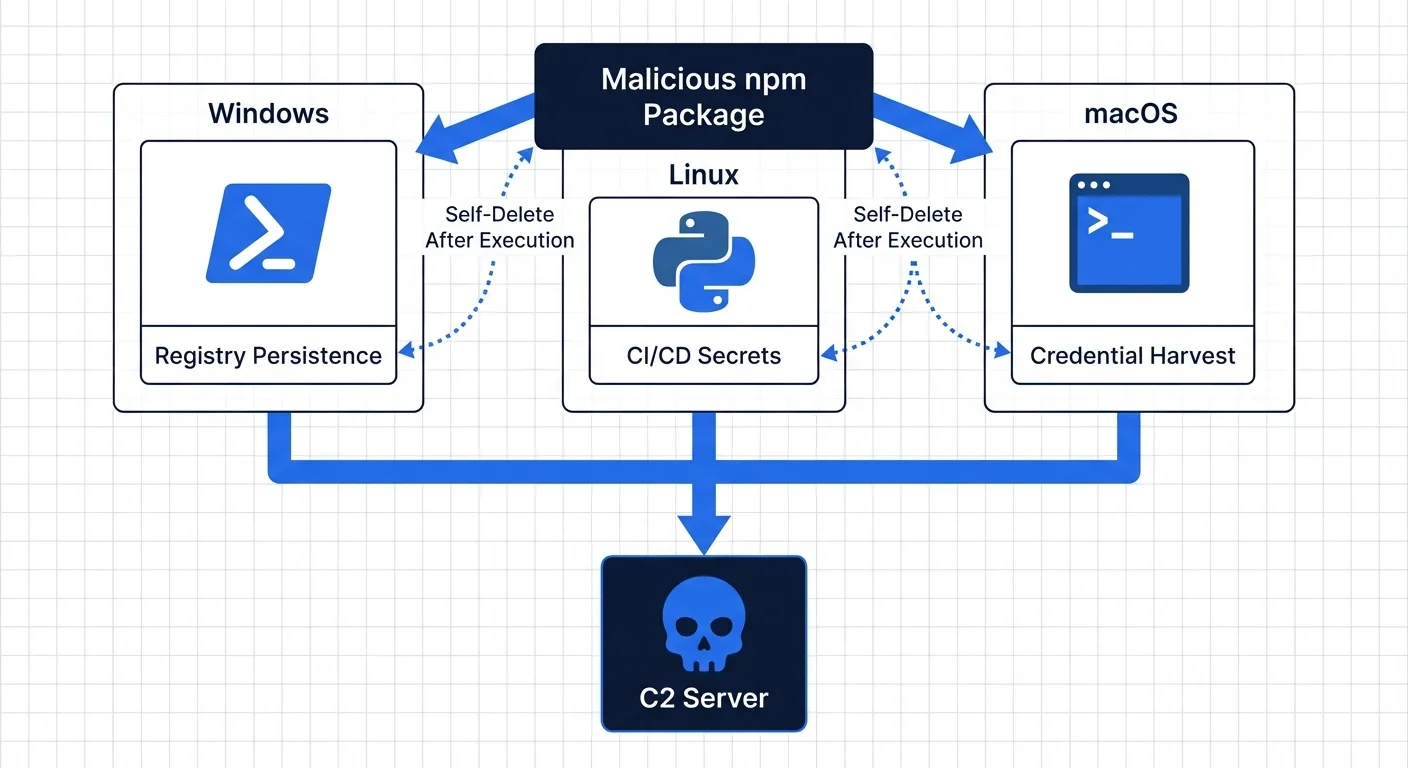

آلية عمل الحمولة: حصان طروادة ذاتي المحو ومتعدد المنصات

يتميز هذا الهجوم بمستوى تطوره العملياتي الاستثنائي. وصفه الباحثون الأمنيون بأنه "أكثر حملة قرصنة إثارة للاهتمام" حللوها على الإطلاق.

آلية الحقن

أضاف كلا الإصدارين الخبيثين من axios حزمة [email protected] كتبعية. لا يتم استيراد هذه الحزمة فعلياً في شفرة axios — غرضها الوحيد هو تنفيذ سكربت postinstall لنشر RAT.

حمولات مخصصة لكل منصة

يكتشف المُوزّع نظام التشغيل وينشر حمولة مصممة خصيصاً لكل منصة.

Windows:

- حصان طروادة RAT قائم على PowerShell مع استمرارية عبر السجل

- يعيد تسمية

PowerShell.exeإلىwt.exe(Windows Terminal) لتمويه سلسلة العمليات - يضيف إدخال تشغيل تلقائي في سجل

HKCUللاستمرارية عبر إعادات التشغيل - يفحص مجلدات Documents وDesktop وOneDrive وAppData

- يسرّب البيانات إلى خادم C2 على العنوان

sfrclack.com:8000

Linux:

- حصان طروادة RAT قائم على Python بدون آلية استمرارية

- مصمم عمداً لبيئات خطوط أنابيب CI/CD

- يستهدف المفاتيح السرية والرموز ومتغيرات البيئة

- محسّن للحاويات المؤقتة التي لا تُعاد تشغيلها أبداً — المفاتيح السرية هي كل ما يحتاجه

macOS:

- نسخة RAT منفصلة تستهدف محطات عمل المطورين

- تركّز على حصاد بيانات الاعتماد واستطلاع نظام الملفات

إخفاء الآثار

بعد التنفيذ، يمحو البرنامج الخبيث جميع الأدلة:

- يحذف سكربت التثبيت الخاص به

- يستبدل ملف

package.jsonبنسخة نظيفة للتمويه - يُموّه اتصالات C2 كحركة مرور عادية إلى npmjs.com

- يستخدم بيانات وصفية وهمية لحزم npm في نصوص طلبات POST للتهرب من حلول EDR وSIEM

المطوّر الذي يفحص مجلد node_modules بعد الواقعة لن يجد أي شيء مريب على الإطلاق.

توقيع المهاجم

معرّف الحملة 62033H — عند عكسه يُقرأ H33026، في إشارة إلى 30 مارس 2026. بطاقة تعريف متعمدة مدمجة في بروتوكول اتصال البرنامج الخبيث.

التأثير: من تضرر وما البيانات التي كُشفت؟

وفقاً لـ Huntress، تم تأكيد اختراق ما لا يقل عن 100 جهاز خلال الساعات الأولى — معظمها محطات عمل macOS للمطورين. الرقم الفعلي على الأرجح أعلى بكثير مع استمرار المزيد من المؤسسات في تدقيق أنظمتها.

ما المعرّض للخطر على الأجهزة المصابة

- رموز npm وبيانات اعتماد السجل — تمكّن من هجمات سلسلة توريد إضافية

- مفاتيح SSH ومفاتيح GPG — الوصول إلى المستودعات والخوادم الخاصة

- بيانات اعتماد سحابة AWS وGCP وAzure — اختراق كامل للبنية التحتية

- مفاتيح CI/CD السرية ومتغيرات البيئة — السيطرة على خطوط الأنابيب

- الشفرة المصدرية والملكية الفكرية — تعرّض تنافسي

- بيانات العملاء المتاحة من بيئات التطوير

غياب آلية الاستمرارية المتعمد في RAT الخاص بـ Linux يكشف الهدف الحقيقي للمهاجم: خطوط أنابيب CI/CD. هذه البيئات تحتفظ بأكثر المفاتيح حساسية — مفاتيح النشر وبيانات اعتماد قواعد البيانات ورموز API — ولا تُعاد تشغيلها أبداً، مما يجعل الاستمرارية غير ضرورية.

ما الذي يجب عليك فعله الآن فوراً

1. تحقق من ملفات القفل

ابحث في package-lock.json أو yarn.lock عن الإصدارات المخترقة. إذا ظهر [email protected] أو [email protected]، فقد تكون بيئتك قد تعرضت للاختراق خلال نافذة التعرض البالغة 3 ساعات.

2. ابحث عن الحزمة الخبيثة

تحقق مما إذا كانت plain-crypto-js موجودة في أي مكان داخل مجلد node_modules. وجودها هو مؤشر مؤكد على الاختراق.

3. ارجع إلى الإصدارات الآمنة

عُد إلى [email protected] أو [email protected] — آخر الإصدارات الآمنة المعروفة قبل الهجوم.

4. أعد التثبيت مع حماية السكربتات

احذف مجلد node_modules وملف package-lock.json، ثم أعد التثبيت باستخدام npm install --ignore-scripts لمنع تنفيذ أي خطافات postinstall.

5. تحقق من سجلات الشبكة

ابحث عن أي اتصالات إلى sfrclack.com على المنفذ 8000 في سجلات جدار الحماية أو البروكسي أو DNS. أي اتصال بهذا العنوان يؤكد وجود اختراق نشط.

6. غيّر جميع بيانات الاعتماد

إذا كنت مصاباً، افترض أن كل بيانات اعتماد على ذلك الجهاز قد تسربت. غيّر فوراً رموز npm ومفاتيح SSH وبيانات اعتماد مزودي السحابة (AWS وGCP وAzure) ومفاتيح خطوط أنابيب CI/CD وسلاسل اتصال قواعد البيانات.

الصورة الأكبر: نموذج الثقة في المصادر المفتوحة انهار

يكشف هذا الهجوم عن نقطة ضعف جوهرية في منظومة المصادر المفتوحة: نموذج الثقة بأكمله يعتمد على حسابات المشرفين الأفراد.

حساب واحد مخترق — رغم تفعيل المصادقة الثنائية — أدى إلى تعرّض محتمل لملايين المشاريع في المراحل اللاحقة. آلية سكربت postinstall، المصممة لخطوات البناء المشروعة، أصبحت ناقل الهجوم المثالي. كما عبّر أحد المطورين: "هل npm انتهى؟ هل نحن انتهينا؟"

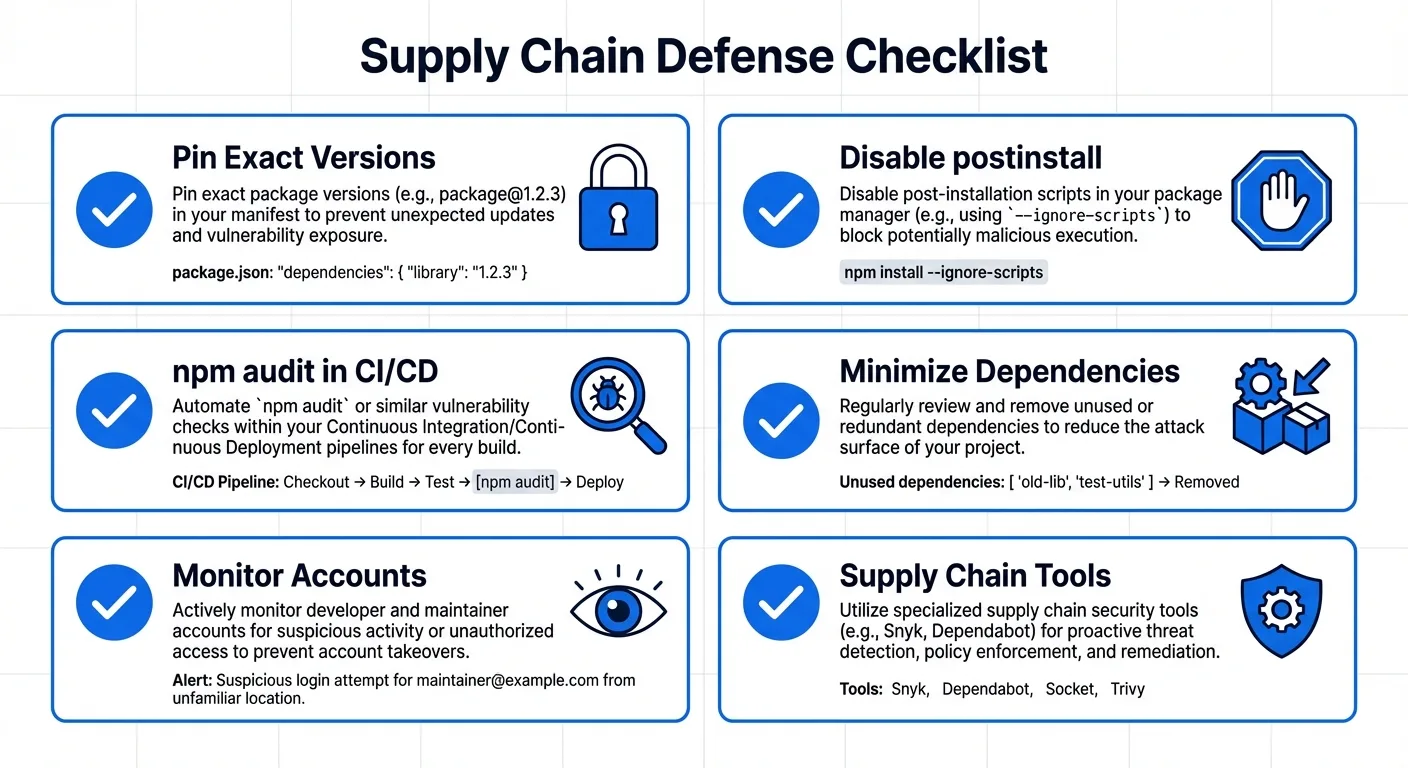

إجراءات الدفاع طويلة المدى لفرق التطوير

- ثبّت الإصدارات الدقيقة في ملفات القفل — لا تستخدم أبداً

^أو~للتبعيات الحرجة - عطّل سكربتات postinstall باستخدام

--ignore-scriptsفي إعدادات.npmrc - نفّذ

npm auditكخطوة إلزامية في كل خط أنابيب CI/CD - قلّل شجرة التبعيات — كل حزمة تضيفها هي سطح هجوم

- راقب عمليات الاستيلاء على الحسابات لحزم npm التي تنشرها

- اعتمد أدوات مراقبة سلسلة التوريد مثل Socket أو StepSecurity أو Aikido للتنبيهات الفورية

لماذا أمان المستندات أهم من أي وقت مضى

حادثة axios هي جرس إنذار: إذا لم تكن أدوات التطوير الخاصة بك آمنة، فلا شيء تبنيه بها آمن أيضاً. وهذا يشمل المستندات التي تعتمد عليها أعمالك.

كل يوم، تتشارك الفرق العقود واتفاقيات عدم الإفصاح وعروض المستثمرين والمواد التقديمية عبر أدوات لم تُصمم أبداً بمعمارية أمان أولاً. تُرسل الملفات كمرفقات عبر البريد الإلكتروني، وتُشارك عبر روابط عامة، أو تُخزن في منصات يمكن فيها لحساب واحد مخترق — تماماً كحساب مشرف axios — أن يكشف كل شيء.

هذا بالتحديد هو السبب الذي يجعل AiDocX يتبنى نهجاً مختلفاً جذرياً في أمان المستندات:

- تشفير شامل من طرف إلى طرف لكل مستند أثناء النقل والتخزين — ملفاتك لا تُكشف أبداً، حتى لنا

- ضوابط وصول دقيقة — حدد بالضبط من يمكنه عرض أو تنزيل أو طباعة كل مستند، وألغِ الوصول فوراً

- تتبع المشاهدين في الوقت الفعلي — اعرف بالضبط من فتح مستندك، ومتى، ومن أين، ولكم من الوقت

- علامات مائية ديناميكية — يرى كل مشاهد اسمه مدمجاً في المستند، مما يردع لقطات الشاشة والتوزيع غير المصرح به

- قيود التنزيل والطباعة — شارك عروض المستثمرين والعقود الحساسة دون فقدان السيطرة على الملف

- توقيعات إلكترونية آمنة مع سجل تدقيق كامل — توقيعات ملزمة قانونياً مع توثيق كامل لسلسلة الحفظ

- إنشاء مستندات مدعوم بالذكاء الاصطناعي — أنشئ العقود واتفاقيات عدم الإفصاح والمستندات التجارية في دقائق، كل ذلك ضمن منصة أمان أولاً

بينما تسعى منظومة المصادر المفتوحة جاهدة لإعادة بناء الثقة بعد حوادث مثل axios، فإن أكثر مستنداتك التجارية حساسية — العقود التي تُتمم الصفقات، وعروض المستثمرين التي تجمع التمويل، واتفاقيات عدم الإفصاح التي تحمي ملكيتك الفكرية — تستحق منصة يكون فيها الأمان مدمجاً من اليوم الأول، وليس مضافاً بعد الاختراق.

الدرس من axios واضح: يجب التحقق من الثقة، ويجب التحكم في الوصول، ولا يمكن أن يكون الأمان فكرة لاحقة أبداً. هذا هو المعيار الذي يجب أن تستوفيه كل منصة مستندات.

ابدأ بإنشاء مستندات آمنة مع AiDocX ←

الأسئلة الشائعة

هل تأثر مشروعي باختراق axios؟

تحقق من package-lock.json أو yarn.lock بحثاً عن [email protected] أو [email protected]. إذا كان أي من الإصدارين موجوداً، فقد تكون بيئة البناء الخاصة بك قد تعرضت للاختراق خلال نافذة التعرض البالغة 3 ساعات في 31 مارس 2026.

كيف تجاوز المهاجم المصادقة الثنائية؟

كان المشرف قد فعّل المصادقة الثنائية، لكن يبدو أن المهاجم استخدم رمز استرداد للوصول. الطريقة الدقيقة لا تزال قيد التحقيق، وقد صرّح المشرف: "لديّ مصادقة ثنائية على كل شيء أتعامل معه تقريباً."

هل استخدام axios آمن الآن؟

نعم — تمت إزالة الإصدارات الخبيثة من npm. حدّث إلى [email protected] أو [email protected] وتحقق من ملفات القفل الخاصة بك. مشروع axios نفسه لا يزال يُصان بنشاط.

كيف يمكنني منع هجمات سلسلة التوريد على مشاريعي؟

ثبّت إصدارات التبعيات الدقيقة في ملفات القفل، وعطّل سكربتات postinstall حيثما أمكن، ونفّذ npm audit في خط أنابيب CI/CD، وقلّل شجرة التبعيات، وفكّر في استخدام أدوات مراقبة سلسلة التوريد مثل Socket أو StepSecurity.

ما البيانات التي سُرقت من الأجهزة المصابة؟

يستهدف RAT بيانات نظام الملفات (Documents وDesktop وOneDrive) ومتغيرات البيئة ومفاتيح SSH وبيانات اعتماد السحابة ورموز npm. إذا أُصيب جهازك، افترض أن جميع بيانات الاعتماد قد تسربت وغيّرها فوراً.

كيف يختلف هذا عن ثغرة Log4j؟

كانت Log4j ثغرة برمجية (CVE) في مكتبة. أما هجوم axios فكان هندسة اجتماعية واستيلاء على حساب — شفرة المكتبة نفسها كانت سليمة، لكن إصداراً خبيثاً نُشر عبر حساب مشرف مخترق. كلاهما يسلط الضوء على هشاشة سلسلة توريد البرمجيات، لكن من خلال نواقل هجوم مختلفة.

كيف أحمي المستندات التجارية الحساسة من مخاطر سلسلة التوريد؟

استخدم منصة مستندات مع أمان مدمج: تشفير شامل من طرف إلى طرف، وضوابط وصول دقيقة، وتتبع المشاهدين، وسجلات التدقيق. منصات مثل AiDocX مصممة بحيث حتى لو تم اختراق الأدوات المحيطة، تظل مستنداتك محمية عبر طبقات أمان مستقلة.

هل أنت مستعد لأتمتة مستنداتك بالذكاء الاصطناعي؟

ابدأ مجانًا مع AiDocX — صياغة العقود، محاضر الاجتماعات، ملاحظات الاستشارة بالذكاء الاصطناعي، التوقيعات الإلكترونية، والمزيد.

ابدأ مجانًاالمزيد من مدونة AiDocX

صانع الكتيبات بالذكاء الاصطناعي: كيفية إنشاء كتيبات احترافية في دقائق (مجاناً)

تعلم كيفية إنشاء كتيبات احترافية باستخدام الذكاء الاصطناعي. دليل خطوة بخطوة مع لقطات شاشة حقيقية، تصميم الكتيبات بالذكاء الاصطناعي دون الحاجة لمهارات التصميم. أداة مجانية عبر الإنترنت.

أفضل 10 أدوات ذكاء اصطناعي يجب على مؤسسي الشركات الناشئة استخدامها في 2026

اكتشف أدوات الذكاء الاصطناعي الأساسية لمؤسسي الشركات الناشئة في 2026. من إنشاء العقود إلى العروض التقديمية والتوقيع الإلكتروني وتتبع المستندات.

ملاحظات الإرشاد النفسي لعلاج الإدمان بالذكاء الاصطناعي: قوالب جاهزة وخطة الوقاية من الانتكاسة 2026

دليل شامل لمعالجي الإدمان: قوالب جلسات المقابلة التحفيزية (MI)، خطة الوقاية من الانتكاسة، وأتمتة التوثيق بالذكاء الاصطناعي مع مراعاة الخصوصية الثقافية والدينية وأنظمة مكافحة المخدرات.