Serangan Rantaian Bekalan Axios NPM 2026: Apa Yang Berlaku dan Cara Melindungi Kod Anda

Pakej axios npm telah dikompromi pada 31 Mac 2026. Berikut ialah garis masa serangan penuh, cara muatan RAT berfungsi, dan apa yang perlu dilakukan pembangun sekarang untuk melindungi projek mereka.

Serangan Rantaian Bekalan Axios NPM 2026: Apa Yang Berlaku dan Cara Melindungi Kod Anda

Pada 31 Mac 2026, salah satu perpustakaan JavaScript yang paling banyak digunakan di dunia telah dijadikan senjata secara senyap. Dalam masa 89 saat sahaja, mesin pertama telah dikompromi.

Pakej axios npm — dengan lebih daripada 100 juta muat turun mingguan — telah dirampas melalui pengambilalihan akaun penyelenggara. Versi berniat jahat 1.14.1 dan 0.30.4 telah ditolak ke npm, menyuntik Trojan Akses Jauh (RAT) merentas platform ke setiap mesin pembangun, saluran CI/CD, dan pelayan pengeluaran yang menjalankan npm install semasa tetingkap 3 jam tersebut.

Kontrak dan pitch deck tidak perlu mengambil masa berhari-hari — AiDocx membawa anda dari draf ke tandatangan dalam beberapa minit, dengan keselamatan yang tidak perlu anda fikirkan. Tetapi pertama sekali, mari kita fahami dengan tepat apa yang berlaku dan mengapa ia penting untuk setiap pasukan yang mengendalikan dokumen sensitif.

Apa Itu Axios dan Mengapa Ini Penting?

Axios ialah klien HTTP berasaskan promise yang digunakan oleh berjuta-juta aplikasi JavaScript. React, Vue, backend Node.js, aplikasi perusahaan, saluran CI/CD — ia tertanam di mana-mana. Fikirkan ia sebagai aliran darah web moden.

Apabila pakej yang begitu asas ini dikompromi, radius letupannya sangat mengejutkan. Setiap aplikasi yang mengemas kini kebergantungan secara automatik, setiap saluran yang menjalankan npm install tanpa penyematan lockfile, setiap pembangun yang kebetulan memulakan projek pada pagi itu — semua berpotensi menjadi mangsa.

Dengan lebih daripada 100 juta muat turun mingguan, axios berada dalam senarai 10 pakej npm yang paling banyak dipasang di seluruh dunia. Satu versi yang dikompromi boleh merebak melalui ribuan organisasi dalam masa beberapa minit.

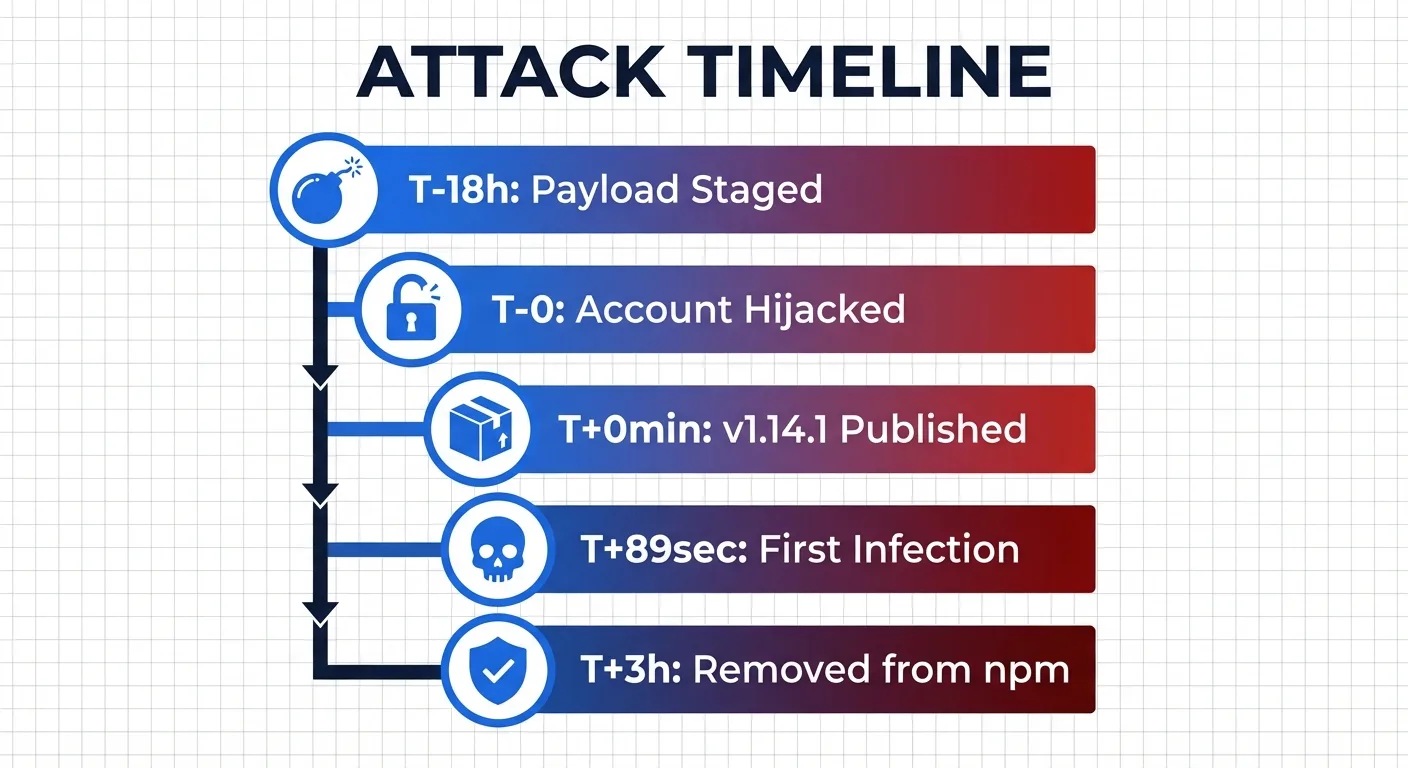

Garis Masa Serangan Penuh: 18 Jam Persediaan, 89 Saat ke Jangkitan Pertama

Berikut ialah cara serangan rantaian bekalan npm paling canggih pada 2026 berlaku.

Fasa 1: Pra-penempatan (T-18 jam)

Penyerang mendaftarkan pakej npm palsu bernama [email protected] — nama yang direka untuk kelihatan sah, meniru perpustakaan crypto-js yang popular. Pakej ini mengandungi muatan berniat jahat sebenar tetapi kekal dorman, menunggu untuk dipanggil.

Fasa 2: Pengambilalihan Akaun (T-0)

Penyerang telah mengkompromi akaun npm penyelenggara utama axios, Jason. Walaupun pengesahan dua faktor telah diaktifkan, akaun tersebut telah ditembusi — kemungkinan besar melalui kod pemulihan yang dicuri.

Penyerang menukar emel akaun kepada alamat ProtonMail tanpa nama, memintas saluran CI/CD GitHub Actions yang biasa sepenuhnya, dan menggunakan token akses npm jangka panjang untuk menerbitkan secara langsung melalui CLI npm.

Fasa 3: Keracunan Dwi-Cabang (T+0 hingga T+39 minit)

- T+0 min:

[email protected]diterbitkan (cabang 1.x) - T+39 min:

[email protected]diterbitkan (cabang 0.x)

Kedua-dua cabang keluaran utama telah diserang dalam masa 39 minit. Tidak kira versi mana yang anda gunakan, anda menjadi sasaran.

Fasa 4: Jangkitan Pertama (T+89 saat)

Pusat Operasi Keselamatan Huntress mengesan hos pertama yang dikompromi hanya 89 saat selepas pakej berniat jahat disiarkan. Kelajuan resolusi kebergantungan moden bermakna mesin telah dijangkiti sebelum sesiapa pun tahu ada sesuatu yang tidak kena.

Fasa 5: Pengesanan dan Penyingkiran (T+3 jam)

StepSecurity pertama kali mengenal pasti kompromi tersebut dan membunyikan penggera. npm menyingkirkan versi berniat jahat kira-kira 3 jam selepas penerbitan. Tetapi ketika itu, ratusan mesin sudah pun dijangkiti.

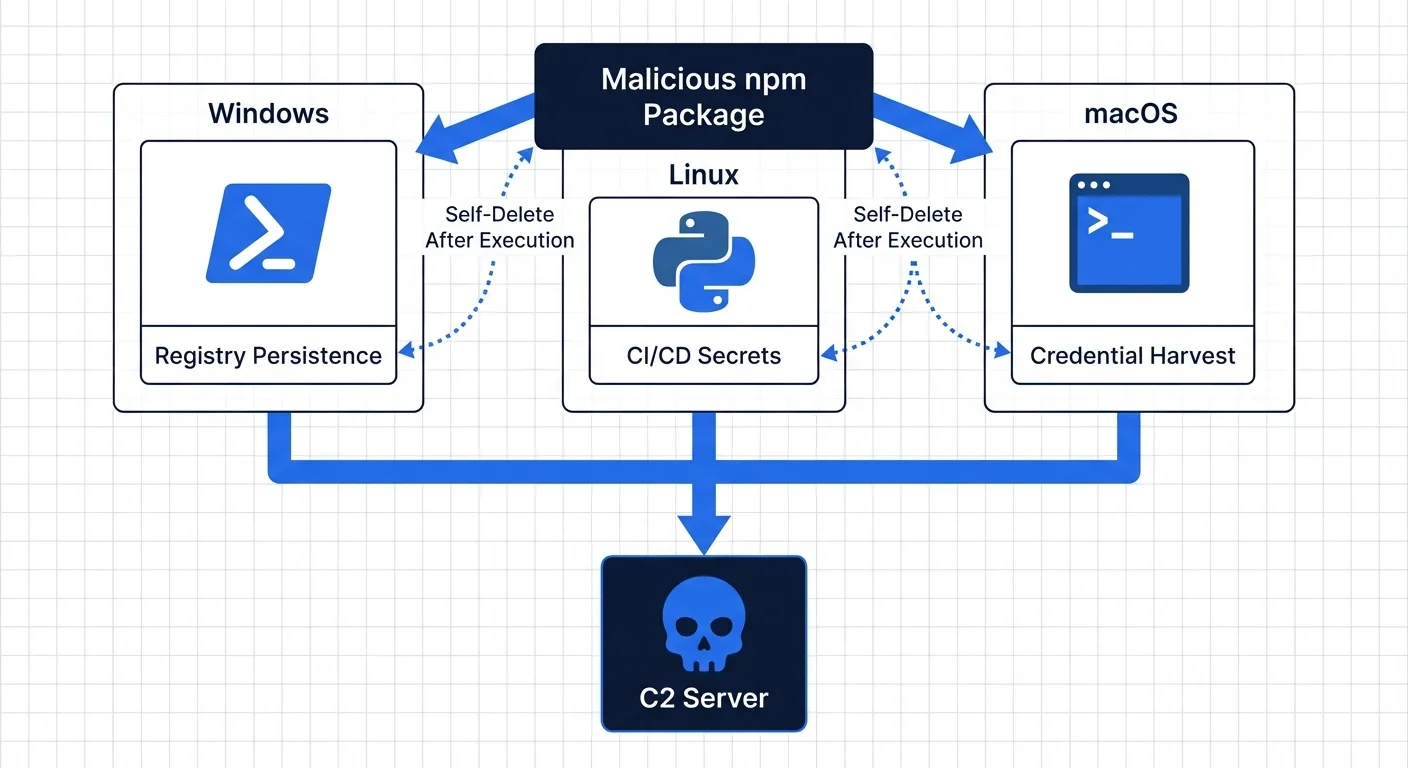

Cara Muatan Berfungsi: RAT Merentas Platform yang Memadam Sendiri

Serangan ini luar biasa kerana kecanggihan operasinya. Penyelidik keselamatan menyebutnya "kempen penggodaman paling menarik" yang pernah mereka analisis.

Mekanisme Suntikan

Kedua-dua versi axios yang berniat jahat menambah [email protected] sebagai kebergantungan. Pakej ini tidak pernah benar-benar diimport oleh kod axios — tujuan tunggalnya ialah melaksanakan skrip postinstall yang menggunakan RAT.

Muatan Khusus Platform

Penitis mengesan sistem operasi dan menggunakan muatan yang disesuaikan untuk setiap platform.

Windows:

- RAT berasaskan PowerShell dengan kegigihan registri

- Menamakan semula

PowerShell.exekepadawt.exe(Windows Terminal) untuk menyamarkan rantai proses - Menambah entri autorun dalam registri

HKCUuntuk kegigihan merentas but semula - Mengimbas direktori Documents, Desktop, OneDrive, dan AppData

- Mengeksfiltrasi data ke pelayan C2 di

sfrclack.com:8000

Linux:

- RAT berasaskan Python tanpa mekanisme kegigihan

- Direka dengan sengaja untuk persekitaran saluran CI/CD

- Menyasarkan rahsia, token, dan pemboleh ubah persekitaran

- Dioptimumkan untuk bekas sementara di mana but semula tidak pernah berlaku — rahsia sahaja yang diperlukan

macOS:

- Varian RAT berasingan menyasarkan stesen kerja pembangun

- Fokus pada penuaian kelayakan dan peninjauan sistem fail

Penyamaran

Selepas pelaksanaan, perisian hasad memadam semua bukti:

- Memadam skrip pemasangannya sendiri

- Menggantikan

package.json-nya dengan versi umpan yang bersih - Menyamarkan komunikasi C2 sebagai trafik npmjs.com biasa

- Menggunakan metadata pakej npm palsu dalam badan permintaan POST untuk mengelak penyelesaian EDR dan SIEM

Pembangun yang memeriksa folder node_modules mereka selepas itu tidak akan menemui apa-apa yang mencurigakan.

Tandatangan Penyerang

ID Kempen 62033H — diterbalikkan, ia membaca H33026, menunjuk kepada 30 Mac 2026. Kad panggilan yang sengaja dibenamkan dalam protokol komunikasi perisian hasad tersebut.

Impak: Siapa yang Terjejas dan Apa yang Terdedah?

Menurut Huntress, sekurang-kurangnya 100 hos yang dikompromi telah disahkan dalam jam-jam pertama — kebanyakannya stesen kerja pembangun macOS. Jumlah sebenar kemungkinan jauh lebih tinggi apabila lebih banyak organisasi mengaudit sistem mereka.

Apa yang Berisiko pada Mesin yang Dijangkiti

- Token npm dan kelayakan registri — membolehkan serangan rantaian bekalan selanjutnya

- Kunci SSH dan kunci GPG — akses kepada repositori dan pelayan peribadi

- Kelayakan awan AWS, GCP, dan Azure — kompromi infrastruktur penuh

- Rahsia CI/CD dan pemboleh ubah persekitaran — pengambilalihan saluran

- Kod sumber dan harta intelek — pendedahan kompetitif

- Data pelanggan yang boleh diakses dari persekitaran pembangunan

Ketiadaan kegigihan yang disengajakan pada RAT Linux mendedahkan sasaran sebenar penyerang: saluran CI/CD. Persekitaran ini memegang rahsia yang paling sensitif — kunci penggunaan, kelayakan pangkalan data, token API — dan ia tidak pernah dibut semula, menjadikan kegigihan tidak diperlukan.

Apa yang Perlu Anda Lakukan Sekarang

1. Semak Fail Kunci Anda

Cari package-lock.json atau yarn.lock anda untuk versi yang dikompromi. Jika sama ada [email protected] atau [email protected] muncul, persekitaran anda mungkin telah dikompromi semasa tetingkap pendedahan 3 jam.

2. Cari Pakej Berniat Jahat

Semak sama ada plain-crypto-js wujud di mana-mana dalam direktori node_modules anda. Kehadirannya ialah penunjuk kompromi yang disahkan.

3. Turunkan Taraf ke Versi Selamat

Kembali ke [email protected] atau [email protected] — keluaran selamat terakhir yang diketahui sebelum serangan.

4. Pasang Semula dengan Perlindungan Skrip

Padam direktori node_modules dan package-lock.json anda, kemudian pasang semula dengan npm install --ignore-scripts untuk menghalang sebarang cangkuk postinstall daripada dilaksanakan.

5. Semak Log Rangkaian

Cari sebarang sambungan ke sfrclack.com pada port 8000 dalam log tembok api, proksi, atau DNS anda. Sebarang komunikasi dengan alamat ini mengesahkan kompromi aktif.

6. Pusing Semua Kelayakan

Jika anda dijangkiti, anggap setiap kelayakan pada mesin itu telah dikompromi. Pusing token npm, kunci SSH, kelayakan penyedia awan (AWS, GCP, Azure), rahsia saluran CI/CD, dan rentetan sambungan pangkalan data dengan segera.

Gambaran Besar: Kepercayaan Sumber Terbuka Telah Retak

Serangan ini mendedahkan kelemahan asas dalam ekosistem sumber terbuka: seluruh model kepercayaan bergantung pada akaun penyelenggara individu.

Satu akaun yang dikompromi — walaupun dengan 2FA diaktifkan — membawa kepada potensi pendedahan berjuta-juta projek hiliran. Mekanisme skrip postinstall, yang direka untuk langkah binaan yang sah, menjadi vektor serangan yang sempurna. Seperti yang dikatakan seorang pembangun: "Adakah npm sudah tamat? Adakah kita semua sudah tamat sekarang?"

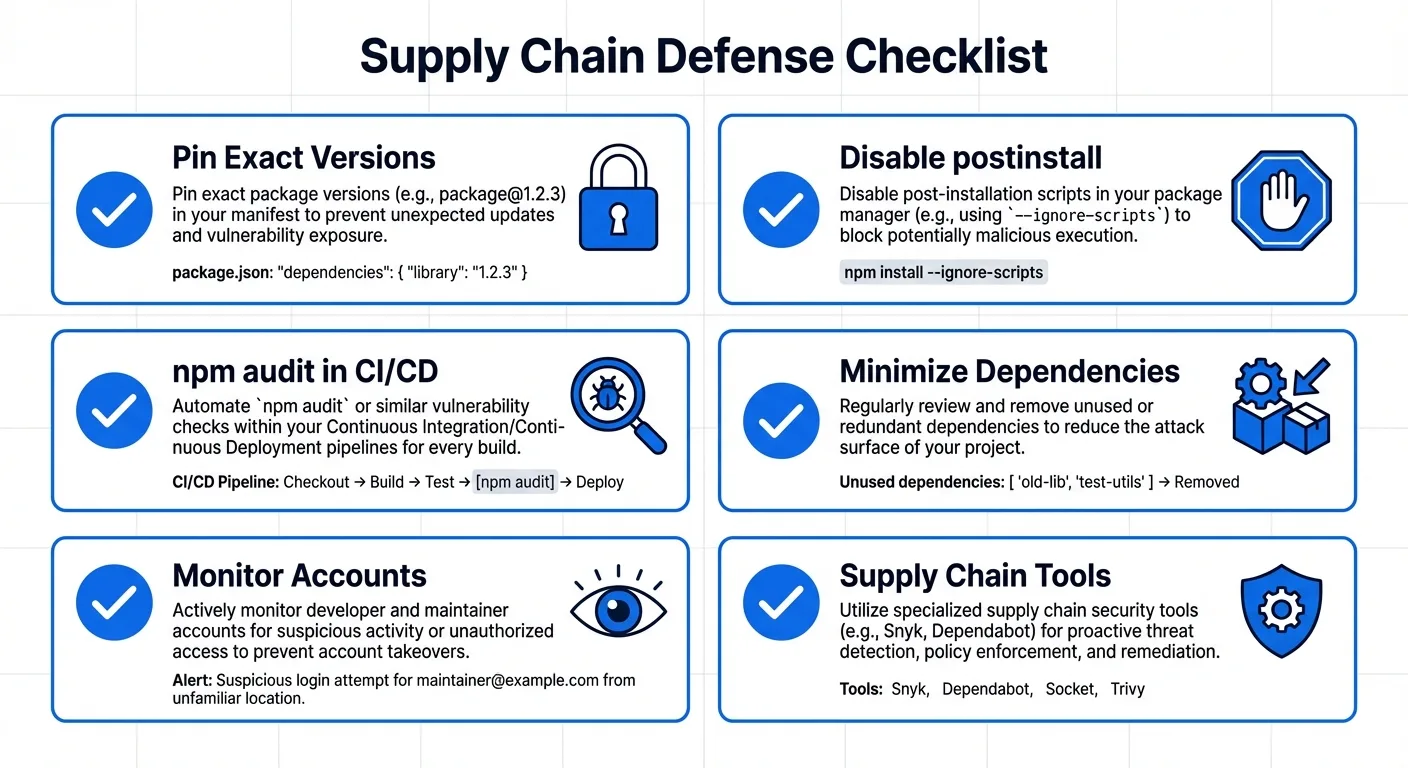

Pertahanan Jangka Panjang untuk Pasukan Pembangunan

- Sematkan versi tepat dalam fail kunci — jangan sekali-kali gunakan

^atau~untuk kebergantungan kritikal - Lumpuhkan skrip postinstall dengan

--ignore-scriptsdalam konfigurasi.npmrcanda - Jalankan

npm auditsebagai langkah wajib dalam setiap saluran CI/CD - Minimumkan pokok kebergantungan anda — setiap pakej yang anda tambah ialah permukaan serangan

- Pantau pengambilalihan akaun pada pakej npm anda sendiri yang diterbitkan

- Guna pakai alat pemantauan rantaian bekalan seperti Socket, StepSecurity, atau Aikido untuk makluman masa nyata

Mengapa Keselamatan Dokumen Lebih Penting Berbanding Sebelumnya

Insiden axios ialah satu amaran keras: jika alat pembangunan anda tidak selamat, tiada apa yang anda bina dengannya selamat juga. Dan itu termasuk dokumen yang menjadi tunjang perniagaan anda.

Setiap hari, pasukan berkongsi kontrak, NDA, pitch deck, dan bahan pelabur melalui alat yang tidak pernah direka dengan seni bina keselamatan-utama. Fail dihantar melalui emel sebagai lampiran, dikongsi melalui pautan awam, atau disimpan dalam platform di mana satu akaun yang dikompromi — sama seperti penyelenggara axios — boleh mendedahkan segala-galanya.

Inilah sebabnya mengapa AiDocX mengambil pendekatan yang berbeza secara asas terhadap keselamatan dokumen:

- Penyulitan hujung ke hujung untuk setiap dokumen dalam transit dan semasa rehat — fail anda tidak pernah terdedah, walaupun kepada kami

- Kawalan akses terperinci — tetapkan dengan tepat siapa yang boleh melihat, memuat turun, atau mencetak setiap dokumen, dan batalkan akses dengan serta-merta

- Penjejakan penonton masa nyata — ketahui dengan tepat siapa yang membuka dokumen anda, bila, dari mana, dan untuk berapa lama

- Tera air dinamik — setiap penonton melihat nama mereka tertanam dalam dokumen, menghalang tangkapan skrin dan pengedaran tanpa kebenaran

- Sekatan muat turun dan cetakan — kongsi pitch deck pelabur dan kontrak sensitif tanpa kehilangan kawalan ke atas fail

- Tandatangan elektronik selamat dengan jejak audit penuh — tandatangan yang mengikat secara sah dengan dokumentasi rantai jagaan lengkap

- Penciptaan dokumen berkuasa AI — jana kontrak, NDA, dan dokumen perniagaan dalam beberapa minit, semuanya dalam platform keselamatan-utama

Sementara ekosistem sumber terbuka bergelut untuk membina semula kepercayaan selepas insiden seperti axios, dokumen perniagaan anda yang paling sensitif — kontrak yang menutup perjanjian, pitch deck yang mengumpul pembiayaan, NDA yang melindungi IP anda — layak mendapat platform di mana keselamatan dibina dari hari pertama, bukan ditambah selepas pelanggaran.

Pengajaran daripada axios adalah jelas: kepercayaan mesti disahkan, akses mesti dikawal, dan keselamatan tidak boleh menjadi pemikiran kemudian. Itulah piawaian yang sepatutnya dipenuhi oleh setiap platform dokumen.

Mula mencipta dokumen selamat dengan AiDocX →

Soalan Lazim

Adakah projek saya terjejas oleh penggodaman axios?

Semak package-lock.json atau yarn.lock anda untuk [email protected] atau [email protected]. Jika mana-mana versi hadir, persekitaran binaan anda mungkin telah dikompromi semasa tetingkap pendedahan 3 jam pada 31 Mac 2026.

Bagaimana penyerang memintas pengesahan dua faktor?

Penyelenggara mempunyai 2FA yang diaktifkan, tetapi penyerang nampaknya telah menggunakan kod pemulihan untuk mendapatkan akses. Kaedah tepat masih dalam siasatan, dan penyelenggara menyatakan: "Saya mempunyai pengesahan dua faktor pada hampir semua yang saya gunakan."

Adakah axios selamat untuk digunakan sekarang?

Ya — versi berniat jahat telah dikeluarkan daripada npm. Kemas kini kepada [email protected] atau [email protected] dan sahkan fail kunci anda. Projek axios sendiri masih diselenggarakan secara aktif.

Bagaimana saya boleh mencegah serangan rantaian bekalan pada projek saya?

Sematkan versi kebergantungan yang tepat dalam fail kunci, lumpuhkan skrip postinstall jika boleh, jalankan npm audit dalam saluran CI/CD anda, minimumkan pokok kebergantungan anda, dan pertimbangkan alat pemantauan rantaian bekalan seperti Socket atau StepSecurity.

Apakah data yang dicuri daripada mesin yang dijangkiti?

RAT menyasarkan data sistem fail (Documents, Desktop, OneDrive), pemboleh ubah persekitaran, kunci SSH, kelayakan awan, dan token npm. Jika mesin anda dijangkiti, anggap semua kelayakan telah dikompromi dan pusingnya dengan segera.

Bagaimana ini berbeza daripada kerentanan Log4j?

Log4j ialah kerentanan kod (CVE) dalam perpustakaan. Serangan axios ialah kejuruteraan sosial dan pengambilalihan akaun — kod perpustakaan itu sendiri tidak bermasalah, tetapi versi berniat jahat telah diterbitkan melalui akaun penyelenggara yang dikompromi. Kedua-duanya menyerlahkan kerapuhan rantaian bekalan perisian, tetapi melalui vektor serangan yang berbeza.

Bagaimana saya melindungi dokumen perniagaan sensitif daripada risiko rantaian bekalan?

Gunakan platform dokumen dengan keselamatan terbina dalam: penyulitan hujung ke hujung, kawalan akses terperinci, penjejakan penonton, dan jejak audit. Platform seperti AiDocX direka supaya walaupun alat sekeliling dikompromi, dokumen anda kekal dilindungi melalui lapisan keselamatan bebas.

Bersedia untuk mengautomasikan dokumen dengan AI?

Mulakan percuma dengan AiDocX — kontrak AI, minit mesyuarat, nota perundingan, tandatangan elektronik, semuanya dalam satu platform.

Mula PercumaLagi dari Blog AiDocX

Pembuat Brosur AI: Cara Mencipta Brosur Profesional dalam Minit (Percuma Online)

Pelajari cara mencipta brosur profesional menggunakan AI. Panduan langkah demi langkah dengan tangkapan skrin nyata, reka bentuk brosur AI tanpa kemahiran reka bentuk. Alat percuma online.

10 Alat AI Terbaik untuk Pengasas Startup pada 2026

Ketahui alat AI terbaik untuk pengasas startup pada 2026. Daripada penjanaan kontrak AI, pitch deck, tandatangan elektronik hingga penjejakan dokumen — tingkatkan produktiviti 10 kali ganda.

Nota Kaunseling Ketagihan dengan AI: Templat MI dan Pelan Pencegahan Relaps 2026

Panduan lengkap untuk kaunselor ketagihan: templat sesi Temu Bual Motivasi (MI), pelan pencegahan relaps, automasi AI mengikut Akta Dadah Berbahaya 1952 dan garis panduan AADK Malaysia.