Atak na łańcuch dostaw Axios NPM 2026: co się stało i jak chronić swój kod

Pakiet axios npm został skompromitowany 31 marca 2026. Pełna oś czasu ataku, jak działa payload RAT i co deweloperzy muszą teraz zrobić, aby zabezpieczyć swoje projekty.

Atak na łańcuch dostaw Axios NPM 2026: co się stało i jak chronić swój kod

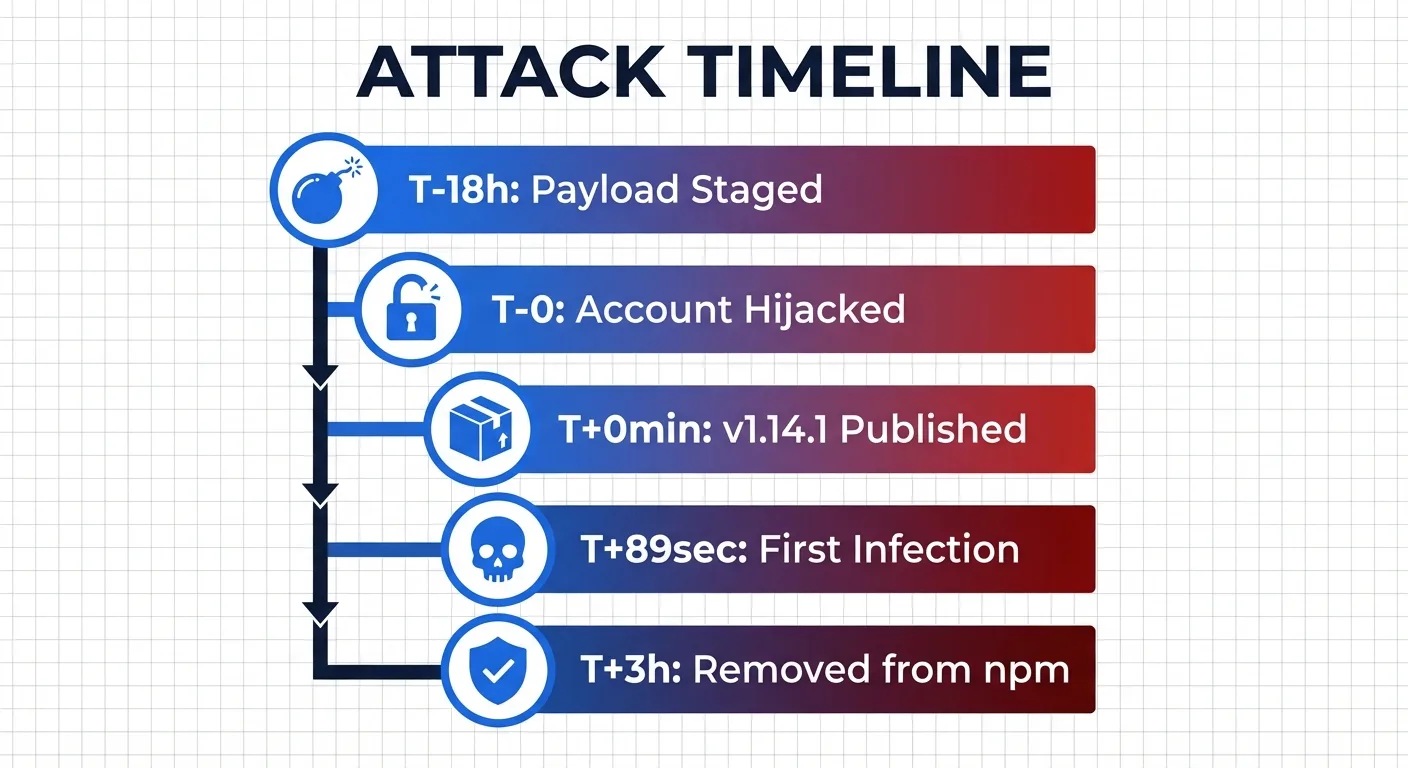

31 marca 2026 roku jedna z najczęściej używanych bibliotek JavaScript na świecie została po cichu zamieniona w broń. W zaledwie 89 sekund pierwsza maszyna została skompromitowana.

Pakiet axios npm — z ponad 100 milionami pobrań tygodniowo — został przejęty w wyniku przejęcia konta opiekuna. Złośliwe wersje 1.14.1 i 0.30.4 zostały opublikowane w npm, wstrzykując wieloplatformowego trojana zdalnego dostępu (RAT) na każdą maszynę deweloperską, pipeline CI/CD i serwer produkcyjny, który uruchomił npm install podczas 3-godzinnego okna ekspozycji.

Umowy i pitch decki nie powinny zajmować dni — AiDocx przenosi Cię od szkicu do podpisu w kilka minut, z bezpieczeństwem, o którym nie musisz myśleć. Ale najpierw zrozummy dokładnie, co się wydarzyło i dlaczego ma to znaczenie dla każdego zespołu, który obsługuje poufne dokumenty.

Czym jest Axios i dlaczego to ma znaczenie?

Axios to oparty na obietnicach klient HTTP używany przez miliony aplikacji JavaScript. React, Vue, backendy Node.js, aplikacje korporacyjne, pipeline'y CI/CD — jest wszędzie. Można go porównać do układu krwionośnego nowoczesnej sieci.

Gdy tak fundamentalny pakiet zostaje skompromitowany, zasięg rażenia jest oszałamiający. Każda aplikacja automatycznie aktualizująca zależności, każdy pipeline uruchamiający npm install bez przypinania wersji w lockfile'u, każdy deweloper, który akurat tego ranka rozpoczynał nowy projekt — wszyscy potencjalne ofiary.

Z ponad 100 milionami pobrań tygodniowo axios znajduje się w pierwszej dziesiątce najczęściej instalowanych pakietów npm na świecie. Jedna skompromitowana wersja może kaskadowo dotrzeć do tysięcy organizacji w ciągu kilku minut.

Pełna oś czasu ataku: 18 godzin przygotowań, 89 sekund do pierwszej infekcji

Oto jak przebiegał najbardziej wyrafinowany atak na łańcuch dostaw npm w 2026 roku.

Etap 1: Przygotowanie pozycji (T-18 godzin)

Atakujący zarejestrował fałszywy pakiet npm o nazwie [email protected] — nazwanej tak, by wyglądała wiarygodnie, naśladując popularną bibliotekę crypto-js. Pakiet ten zawierał właściwy złośliwy payload, ale pozostawał uśpiony, czekając na wywołanie.

Etap 2: Przejęcie konta (T-0)

Atakujący skompromitował konto npm głównego opiekuna axiosa, Jasona. Pomimo włączonego uwierzytelniania dwuskładnikowego konto zostało przejęte — prawdopodobnie przez skradziony kod odzyskiwania.

Atakujący zmienił adres e-mail konta na anonimowy adres ProtonMail, całkowicie ominął normalny pipeline CI/CD GitHub Actions i użył długotrwałego tokenu dostępu npm, aby opublikować bezpośrednio przez CLI npm.

Etap 3: Zatruwanie obu gałęzi (T+0 do T+39 minut)

- T+0 min: opublikowano

[email protected](gałąź 1.x) - T+39 min: opublikowano

[email protected](gałąź 0.x)

Obie główne gałęzie wydań zostały dotknięte w ciągu 39 minut. Niezależnie od tego, której wersji używałeś, byłeś celem.

Etap 4: Pierwsza infekcja (T+89 sekund)

Centrum operacji bezpieczeństwa Huntress wykryło pierwszy skompromitowany host zaledwie 89 sekund po opublikowaniu złośliwego pakietu. Szybkość nowoczesnego rozwiązywania zależności sprawiła, że maszyny były infekowane, zanim ktokolwiek zdążył się zorientować, że coś jest nie tak.

Etap 5: Wykrycie i usunięcie (T+3 godziny)

StepSecurity jako pierwszy zidentyfikował kompromitację i podniósł alarm. npm usunął złośliwe wersje około 3 godziny po publikacji. Ale do tego czasu setki maszyn były już zainfekowane.

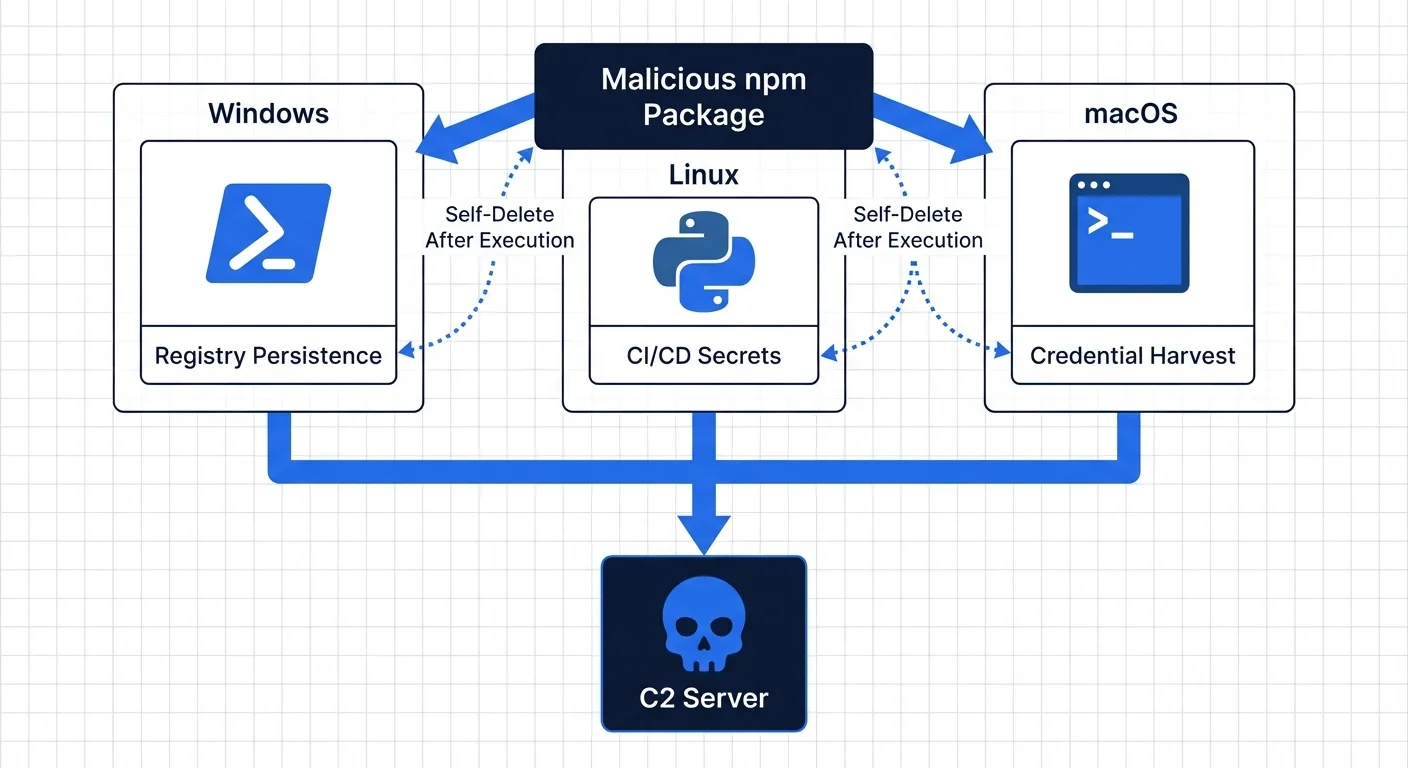

Jak działa payload: samowymazujący się, wieloplatformowy RAT

Atak wyróżnia się wyrafinowaniem operacyjnym. Badacze bezpieczeństwa nazwali go „najciekawszą kampanią hakerską", jaką kiedykolwiek analizowali.

Mechanizm wstrzykiwania

Obie złośliwe wersje axiosa dodają [email protected] jako zależność. Pakiet ten nigdy nie jest faktycznie importowany przez kod axiosa — jego jedynym celem jest wykonanie skryptu postinstall, który wdraża RAT-a.

Payloady specyficzne dla platform

Dropper wykrywa system operacyjny i wdraża dostosowany payload dla każdej platformy.

Windows:

- RAT oparty na PowerShell z trwałością przez rejestr

- Zmienia nazwę

PowerShell.exenawt.exe(Windows Terminal), aby zamaskować łańcuch procesów - Dodaje wpis autorun w rejestrze

HKCUdla trwałości po restarcie - Skanuje katalogi Dokumenty, Pulpit, OneDrive i AppData

- Eksfiltruje dane do serwera C2 pod adresem

sfrclack.com:8000

Linux:

- RAT oparty na Pythonie bez mechanizmu trwałości

- Celowo zaprojektowany dla środowisk pipeline'ów CI/CD

- Celuje w sekrety, tokeny i zmienne środowiskowe

- Zoptymalizowany pod kątem efemerycznych kontenerów, gdzie restart nigdy nie następuje — sekrety to wszystko, czego potrzebuje

macOS:

- Osobny wariant RAT-a celujący w stacje robocze deweloperów

- Skupiony na zbieraniu poświadczeń i rozpoznaniu systemu plików

Zamiatanie śladów

Po wykonaniu malware usuwa wszystkie dowody:

- Kasuje własny skrypt instalacyjny

- Zastępuje swój

package.jsonczystą wersją-przynętą - Maskuje komunikację C2 jako normalny ruch do npmjs.com

- Używa fałszywych metadanych pakietów npm w ciałach żądań POST, aby obejść rozwiązania EDR i SIEM

Deweloper sprawdzający katalog node_modules po fakcie nie znalazłby absolutnie nic podejrzanego.

Sygnatura atakującego

Identyfikator kampanii 62033H — odczytany od tyłu daje H33026, wskazując na 30 marca 2026. Celowa wizytówka osadzona w protokole komunikacyjnym malware'u.

Skutki: kto został dotknięty i co zostało ujawnione?

Według Huntress, co najmniej 100 skompromitowanych hostów zostało potwierdzonych w ciągu pierwszych godzin — głównie stacje robocze deweloperów na macOS. Rzeczywista liczba jest prawdopodobnie znacznie wyższa, w miarę jak kolejne organizacje przeprowadzają audyty swoich systemów.

Co jest zagrożone na zainfekowanych maszynach

- Tokeny npm i poświadczenia rejestru — umożliwiające dalsze ataki na łańcuch dostaw

- Klucze SSH i GPG — dostęp do prywatnych repozytoriów i serwerów

- Poświadczenia chmurowe AWS, GCP i Azure — pełna kompromitacja infrastruktury

- Sekrety CI/CD i zmienne środowiskowe — przejęcie pipeline'ów

- Kod źródłowy i własność intelektualna — ekspozycja konkurencyjna

- Dane klientów dostępne ze środowisk deweloperskich

Celowy brak trwałości w RAT-cie dla Linuxa ujawnia prawdziwy cel atakującego: pipeline'y CI/CD. Te środowiska przechowują najwrażliwsze sekrety — klucze wdrożeniowe, poświadczenia baz danych, tokeny API — i nigdy nie są restartowane, co czyni trwałość zbędną.

Co musisz zrobić natychmiast

1. Sprawdź swoje pliki lock

Przeszukaj package-lock.json lub yarn.lock pod kątem skompromitowanych wersji. Jeśli pojawia się [email protected] lub [email protected], Twoje środowisko mogło zostać skompromitowane podczas 3-godzinnego okna ekspozycji.

2. Wyszukaj złośliwy pakiet

Sprawdź, czy plain-crypto-js istnieje gdziekolwiek w katalogu node_modules. Jego obecność jest potwierdzonym wskaźnikiem kompromitacji.

3. Wróć do bezpiecznych wersji

Cofnij się do [email protected] lub [email protected] — ostatnich znanych bezpiecznych wydań sprzed ataku.

4. Zainstaluj ponownie z ochroną przed skryptami

Usuń katalog node_modules i package-lock.json, a następnie zainstaluj ponownie poleceniem npm install --ignore-scripts, aby zapobiec wykonaniu jakichkolwiek hooków postinstall.

5. Sprawdź logi sieciowe

Poszukaj połączeń do sfrclack.com na porcie 8000 w logach zapory, proxy lub DNS. Jakakolwiek komunikacja z tym adresem potwierdza aktywną kompromitację.

6. Rotuj wszystkie poświadczenia

Jeśli zostałeś zainfekowany, zakładaj, że każde poświadczenie na tej maszynie jest skompromitowane. Natychmiast rotuj tokeny npm, klucze SSH, poświadczenia dostawców chmury (AWS, GCP, Azure), sekrety pipeline'ów CI/CD oraz ciągi połączeniowe baz danych.

Szerszy kontekst: zaufanie do open source jest nadszarpnięte

Ten atak obnażył fundamentalną słabość ekosystemu open source: cały model zaufania zależy od kont poszczególnych opiekunów.

Jedno skompromitowane konto — pomimo włączonego 2FA — doprowadziło do potencjalnego narażenia milionów projektów zależnych. Mechanizm skryptu postinstall, zaprojektowany do legalnych kroków budowania, stał się idealnym wektorem ataku. Jak ujął to jeden z deweloperów: „Czy npm jest ugotowane? Czy my jesteśmy ugotowani?"

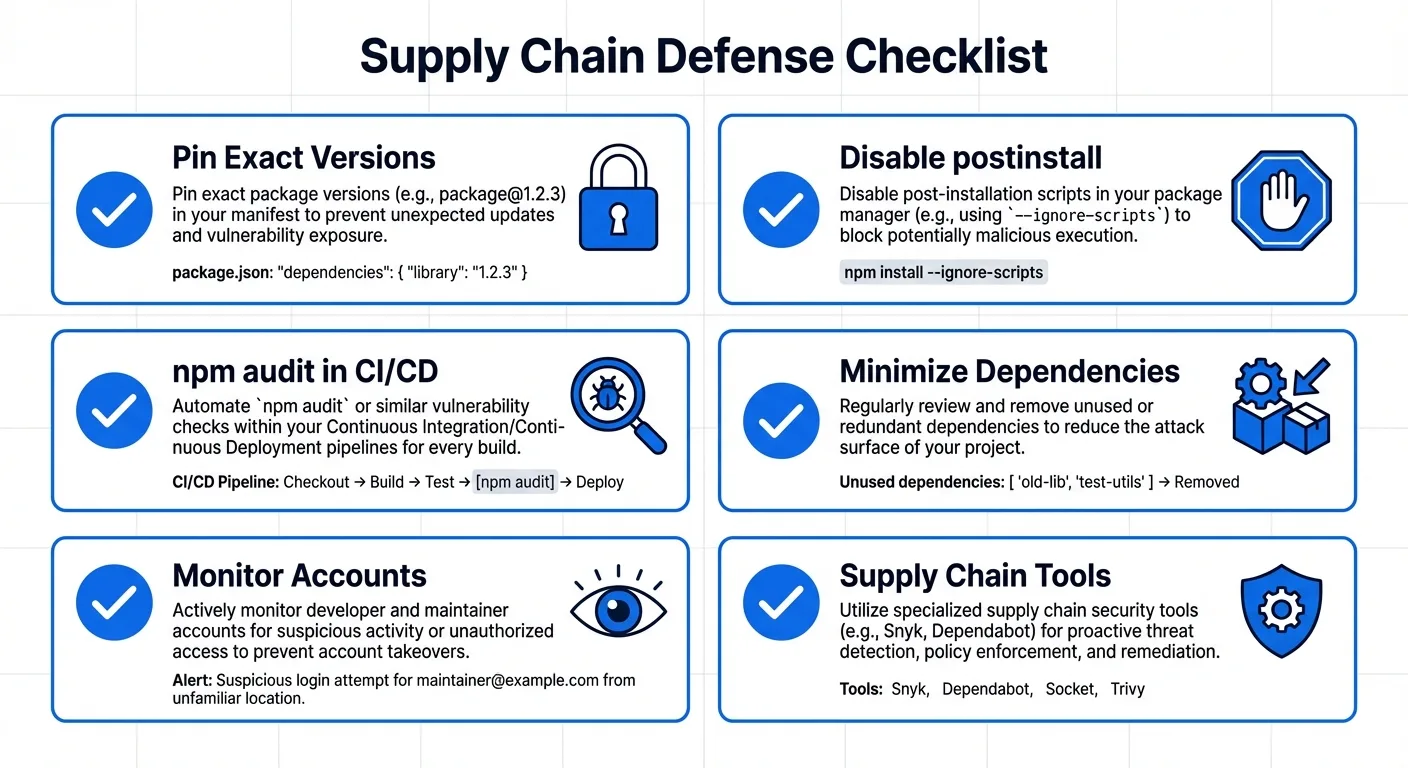

Długoterminowe zabezpieczenia dla zespołów deweloperskich

- Przypinaj dokładne wersje w plikach lock — nigdy nie używaj

^ani~dla krytycznych zależności - Wyłącz skrypty postinstall za pomocą

--ignore-scriptsw konfiguracji.npmrc - Uruchamiaj

npm auditjako obowiązkowy krok w każdym pipeline CI/CD - Minimalizuj drzewo zależności — każdy dodany pakiet to powierzchnia ataku

- Monitoruj przejęcia kont w swoich opublikowanych pakietach npm

- Wdrażaj narzędzia monitorowania łańcucha dostaw takie jak Socket, StepSecurity lub Aikido dla alertów w czasie rzeczywistym

Dlaczego bezpieczeństwo dokumentów jest ważniejsze niż kiedykolwiek

Incydent z axiosem to sygnał alarmowy: jeśli Twoje narzędzia deweloperskie nie są bezpieczne, nic, co z ich pomocą tworzysz, też nie jest bezpieczne. Dotyczy to również dokumentów, na których opiera się Twój biznes.

Każdego dnia zespoły udostępniają umowy, NDA, pitch decki i materiały inwestorskie za pośrednictwem narzędzi, które nigdy nie zostały zaprojektowane z architekturą stawiającą bezpieczeństwo na pierwszym miejscu. Pliki są wysyłane jako załączniki e-mail, udostępniane przez publiczne linki lub przechowywane na platformach, gdzie jedno skompromitowane konto — dokładnie jak konto opiekuna axiosa — może ujawnić wszystko.

Właśnie dlatego AiDocX stosuje fundamentalnie inne podejście do bezpieczeństwa dokumentów:

- Szyfrowanie end-to-end dla każdego dokumentu w transmisji i w spoczynku — Twoje pliki nigdy nie są narażone, nawet dla nas

- Granularne kontrole dostępu — określ dokładnie, kto może wyświetlić, pobrać lub wydrukować każdy dokument, i natychmiast cofnij dostęp

- Śledzenie odbiorców w czasie rzeczywistym — dowiedz się dokładnie, kto otworzył Twój dokument, kiedy, skąd i jak długo go przeglądał

- Dynamiczne znaki wodne — każdy odbiorca widzi swoje imię osadzone w dokumencie, odstraszając od nieautoryzowanych zrzutów ekranu i dystrybucji

- Ograniczenia pobierania i drukowania — udostępniaj wrażliwe decki inwestorskie i umowy bez utraty kontroli nad plikiem

- Bezpieczne e-podpisy z pełną ścieżką audytu — prawnie wiążące podpisy z kompletną dokumentacją łańcucha kontroli

- Tworzenie dokumentów wspomagane AI — generuj umowy, NDA i dokumenty biznesowe w kilka minut, wszystko w ramach platformy stawiającej bezpieczeństwo na pierwszym miejscu

Podczas gdy ekosystem open source stara się odbudować zaufanie po incydentach takich jak axios, Twoje najbardziej wrażliwe dokumenty biznesowe — umowy zamykające transakcje, pitch decki pozyskujące finansowanie, NDA chroniące Twoją własność intelektualną — zasługują na platformę, gdzie bezpieczeństwo jest wbudowane od pierwszego dnia, a nie dołączane po wycieku.

Lekcja z axiosa jest jasna: zaufanie musi być weryfikowane, dostęp musi być kontrolowany, a bezpieczeństwo nigdy nie może być kwestią drugorzędną. To standard, który powinna spełniać każda platforma dokumentowa.

Zacznij tworzyć bezpieczne dokumenty z AiDocX →

FAQ

Czy mój projekt został dotknięty atakiem na axiosa?

Sprawdź package-lock.json lub yarn.lock pod kątem [email protected] lub [email protected]. Jeśli którakolwiek z tych wersji jest obecna, Twoje środowisko budowania mogło zostać skompromitowane podczas 3-godzinnego okna ekspozycji 31 marca 2026.

Jak atakujący ominął uwierzytelnianie dwuskładnikowe?

Opiekun miał włączone 2FA, ale atakujący prawdopodobnie użył kodu odzyskiwania, aby uzyskać dostęp. Dokładna metoda jest nadal badana, a opiekun stwierdził: „Mam uwierzytelnianie dwuskładnikowe praktycznie na wszystkim, z czym wchodzę w interakcję."

Czy axios jest teraz bezpieczny w użyciu?

Tak — złośliwe wersje zostały usunięte z npm. Zaktualizuj do [email protected] lub [email protected] i zweryfikuj pliki lock. Sam projekt axios nadal jest aktywnie utrzymywany.

Jak mogę zapobiec atakom na łańcuch dostaw w moich projektach?

Przypinaj dokładne wersje zależności w plikach lock, wyłączaj skrypty postinstall tam, gdzie to możliwe, uruchamiaj npm audit w pipeline CI/CD, minimalizuj drzewo zależności i rozważ narzędzia monitorowania łańcucha dostaw, takie jak Socket lub StepSecurity.

Jakie dane zostały skradzione z zainfekowanych maszyn?

RAT celuje w dane systemu plików (Dokumenty, Pulpit, OneDrive), zmienne środowiskowe, klucze SSH, poświadczenia chmurowe i tokeny npm. Jeśli Twoja maszyna została zainfekowana, zakładaj, że wszystkie poświadczenia są skompromitowane i natychmiast je rotuj.

Czym to się różni od podatności Log4j?

Log4j była podatnością kodu (CVE) w bibliotece. Atak na axiosa był atakiem socjotechnicznym i przejęciem konta — sam kod biblioteki był w porządku, ale złośliwa wersja została opublikowana przez skompromitowane konto opiekuna. Oba incydenty podkreślają kruchość łańcucha dostaw oprogramowania, ale przez różne wektory ataku.

Jak chronić wrażliwe dokumenty biznesowe przed ryzykami łańcucha dostaw?

Używaj platformy dokumentowej z wbudowanym bezpieczeństwem: szyfrowaniem end-to-end, granularnymi kontrolami dostępu, śledzeniem odbiorców i ścieżkami audytu. Platformy takie jak AiDocX są zaprojektowane tak, że nawet jeśli otaczające narzędzia zostaną skompromitowane, Twoje dokumenty pozostają chronione przez niezależne warstwy bezpieczeństwa.

Ready to automate your documents with AI?

Start free with AiDocX — AI contract drafting, meeting minutes, consultation notes, e-signatures, and more in one platform.

Get Started FreeMore from AiDocX Blog

8 najlepszych programow do zarzadzania umowami w 2026 — Narzedzia AI dla MSP i startupow

Porownaj 8 najlepszych programow do zarzadzania umowami dla MSP, freelancerow i startupow w 2026. Generowanie AI, sledzenie, e-podpisy i automatyzacja z porownaniem cen.

10 najlepszych platform do podpisywania umow online w 2026 (darmowe opcje)

Porownaj 10 najlepszych platform do podpisywania umow online w 2026. Darmowe opcje, tabela porownawcza, zgodnosc z eIDAS i polskim prawem dla firm w Polsce.

Darmowy Generator Biznesplanu AI dla Startupów (2026)

Stwórz profesjonalny biznesplan AI w kilka minut. Porównanie narzędzi, struktura biznesplanu i wskazówki dla polskich startupów.