Ataque Supply Chain ao Axios NPM 2026: O Que Aconteceu e Como Proteger Seu Código

O pacote axios no npm foi comprometido em 31 de março de 2026. Veja a cronologia completa do ataque, como o payload RAT funciona e o que os desenvolvedores devem fazer agora para proteger seus projetos.

Ataque Supply Chain ao Axios NPM 2026: O Que Aconteceu e Como Proteger Seu Código

Em 31 de março de 2026, uma das bibliotecas JavaScript mais usadas no mundo foi silenciosamente transformada em arma. Em apenas 89 segundos, a primeira máquina foi comprometida.

O pacote axios no npm — com mais de 100 milhões de downloads semanais — foi sequestrado através da tomada de controle da conta de um mantenedor. Versões maliciosas 1.14.1 e 0.30.4 foram publicadas no npm, injetando um Trojan de Acesso Remoto (RAT) multiplataforma em cada máquina de desenvolvedor, pipeline CI/CD e servidor de produção que executou npm install durante a janela de 3 horas.

Contratos e pitch decks não deveriam levar dias — AiDocx leva você do rascunho à assinatura em minutos, com segurança que você nem precisa pensar. Mas primeiro, vamos entender exatamente o que aconteceu e por que isso importa para toda equipe que lida com documentos sensíveis.

O Que É o Axios e Por Que Isso Importa?

O Axios é um cliente HTTP baseado em promises usado por milhões de aplicações JavaScript. React, Vue, backends Node.js, aplicações empresariais, pipelines CI/CD — está embutido em todo lugar. Pense nele como a corrente sanguínea da web moderna.

Quando um pacote tão fundamental é comprometido, o raio de impacto é impressionante. Toda aplicação que atualiza dependências automaticamente, todo pipeline que executa npm install sem pinagem de lockfile, todo desenvolvedor que por acaso iniciou um projeto naquela manhã — todos potenciais vítimas.

Com mais de 100 milhões de downloads semanais, o axios está entre os 10 pacotes npm mais instalados globalmente. Uma única versão comprometida pode se espalhar por milhares de organizações em questão de minutos.

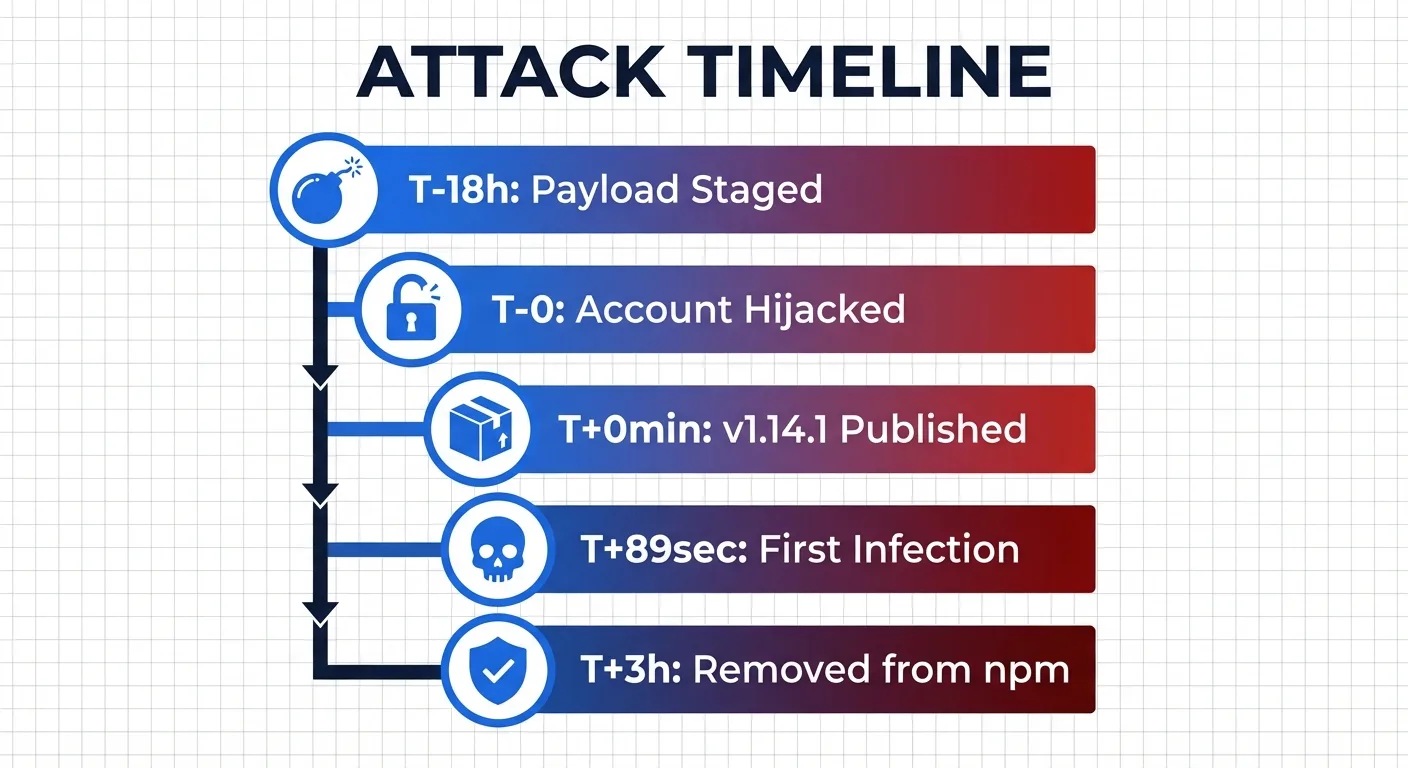

Cronologia Completa do Ataque: 18 Horas de Preparação, 89 Segundos até a Primeira Infecção

Veja como o ataque supply chain ao npm mais sofisticado de 2026 se desenrolou.

Fase 1: Posicionamento Prévio (T-18 horas)

O atacante registrou um pacote npm falso chamado [email protected] — um nome projetado para parecer legítimo, imitando a popular biblioteca crypto-js. Este pacote continha o payload malicioso real, mas ficou inativo, aguardando ser chamado.

Fase 2: Tomada da Conta (T-0)

O atacante comprometeu a conta npm do mantenedor principal do axios, Jason. Apesar de ter autenticação de dois fatores habilitada, a conta foi violada — provavelmente através de um código de recuperação roubado.

O atacante alterou o e-mail da conta para um endereço anônimo do ProtonMail, contornou completamente o pipeline CI/CD normal do GitHub Actions e usou um token de acesso npm de longa duração para publicar diretamente via CLI do npm.

Fase 3: Envenenamento Dual-Branch (T+0 a T+39 minutos)

- T+0 min:

[email protected]publicado (branch 1.x) - T+39 min:

[email protected]publicado (branch 0.x)

Ambas as branches de release principal foram atingidas em 39 minutos. Não importava qual versão você estava usando, você era um alvo.

Fase 4: Primeira Infecção (T+89 segundos)

O Centro de Operações de Segurança da Huntress detectou o primeiro host comprometido apenas 89 segundos após o pacote malicioso ir ao ar. A velocidade da resolução moderna de dependências significou que máquinas foram infectadas antes que qualquer pessoa soubesse que algo estava errado.

Fase 5: Detecção e Remoção (T+3 horas)

A StepSecurity identificou o comprometimento primeiro e soou o alarme. O npm removeu as versões maliciosas aproximadamente 3 horas após a publicação. Mas a essa altura, centenas de máquinas já estavam infectadas.

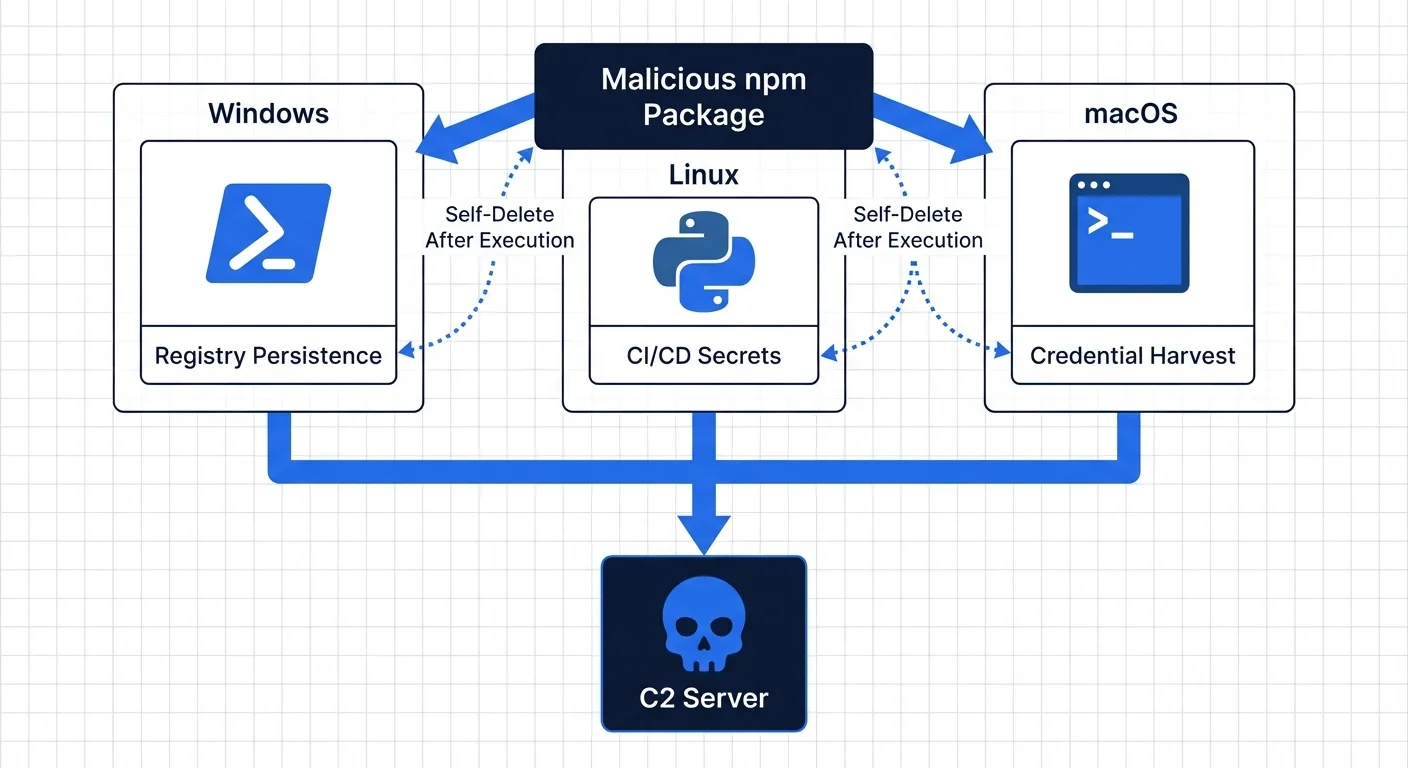

Como o Payload Funciona: Um RAT Multiplataforma que Se Auto-Apaga

O ataque é notável por sua sofisticação operacional. Pesquisadores de segurança o chamaram de "a campanha de hacking mais interessante" que já analisaram.

O Mecanismo de Injeção

Ambas as versões maliciosas do axios adicionam [email protected] como dependência. Este pacote nunca é realmente importado pelo código do axios — seu único propósito é executar um script postinstall que implanta o RAT.

Payloads Específicos por Plataforma

O dropper detecta o sistema operacional e implanta um payload customizado para cada plataforma.

Windows:

- RAT baseado em PowerShell com persistência via registro

- Renomeia

PowerShell.exeparawt.exe(Windows Terminal) para disfarçar a cadeia de processos - Adiciona entrada autorun no registro

HKCUpara persistência entre reinicializações - Escaneia diretórios Documentos, Área de Trabalho, OneDrive e AppData

- Exfiltra dados para servidor C2 em

sfrclack.com:8000

Linux:

- RAT baseado em Python sem mecanismo de persistência

- Projetado intencionalmente para ambientes de pipeline CI/CD

- Alvo: segredos, tokens e variáveis de ambiente

- Otimizado para containers efêmeros onde reinicialização nunca acontece — os segredos são tudo que ele precisa

macOS:

- Variante RAT separada focada em estações de trabalho de desenvolvedores

- Foco na coleta de credenciais e reconhecimento do sistema de arquivos

O Encobrimento

Após a execução, o malware apaga todas as evidências:

- Deleta seu próprio script de instalação

- Substitui seu

package.jsonpor uma versão limpa de disfarce - Disfarça a comunicação C2 como tráfego normal do npmjs.com

- Usa metadados falsos de pacotes npm nos corpos das requisições POST para evadir soluções EDR e SIEM

Um desenvolvedor inspecionando sua pasta node_modules após o fato não encontraria absolutamente nada suspeito.

A Assinatura do Atacante

ID da campanha 62033H — invertido, lê-se H33026, apontando para 30 de março de 2026. Um cartão de visitas deliberado embutido no protocolo de comunicação do malware.

Impacto: Quem Foi Atingido e O Que Foi Exposto?

De acordo com a Huntress, pelo menos 100 hosts comprometidos foram confirmados nas primeiras horas — predominantemente estações de trabalho macOS de desenvolvedores. O número real provavelmente é bem maior à medida que mais organizações auditam seus sistemas.

O Que Está em Risco nas Máquinas Infectadas

- Tokens npm e credenciais de registro — possibilitando novos ataques supply chain

- Chaves SSH e chaves GPG — acesso a repositórios e servidores privados

- Credenciais de nuvem AWS, GCP e Azure — comprometimento total da infraestrutura

- Segredos CI/CD e variáveis de ambiente — tomada de controle de pipelines

- Código-fonte e propriedade intelectual — exposição competitiva

- Dados de clientes acessíveis a partir de ambientes de desenvolvimento

A deliberada falta de persistência do RAT para Linux revela o verdadeiro alvo do atacante: pipelines CI/CD. Esses ambientes guardam os segredos mais sensíveis — chaves de deploy, credenciais de banco de dados, tokens de API — e nunca reiniciam, tornando a persistência desnecessária.

O Que Você Precisa Fazer Agora

1. Verifique Seus Lock Files

Procure em seu package-lock.json ou yarn.lock pelas versões comprometidas. Se [email protected] ou [email protected] aparecer, seu ambiente pode ter sido comprometido durante a janela de exposição de 3 horas.

2. Busque Pelo Pacote Malicioso

Verifique se plain-crypto-js existe em qualquer lugar do seu diretório node_modules. Sua presença é um indicador confirmado de comprometimento.

3. Faça Downgrade para Versões Seguras

Volte para [email protected] ou [email protected] — as últimas releases seguras conhecidas antes do ataque.

4. Reinstale com Proteção de Scripts

Delete seu diretório node_modules e package-lock.json, depois reinstale com npm install --ignore-scripts para impedir que quaisquer hooks postinstall sejam executados.

5. Verifique Logs de Rede

Procure por qualquer conexão com sfrclack.com na porta 8000 em seus logs de firewall, proxy ou DNS. Qualquer comunicação com este endereço confirma comprometimento ativo.

6. Rotacione Todas as Credenciais

Se você foi infectado, assuma que toda credencial naquela máquina está comprometida. Rotacione tokens npm, chaves SSH, credenciais de provedores de nuvem (AWS, GCP, Azure), segredos de pipelines CI/CD e strings de conexão de banco de dados imediatamente.

O Panorama Geral: A Confiança no Open Source Está Quebrada

Este ataque expõe uma fraqueza fundamental no ecossistema open-source: todo o modelo de confiança depende de contas individuais de mantenedores.

Uma conta comprometida — apesar de ter 2FA habilitado — levou à potencial exposição de milhões de projetos downstream. O mecanismo de script postinstall, projetado para etapas legítimas de build, se tornou o vetor de ataque perfeito. Como um desenvolvedor colocou: "O npm tá perdido? Nós tamos perdidos agora?"

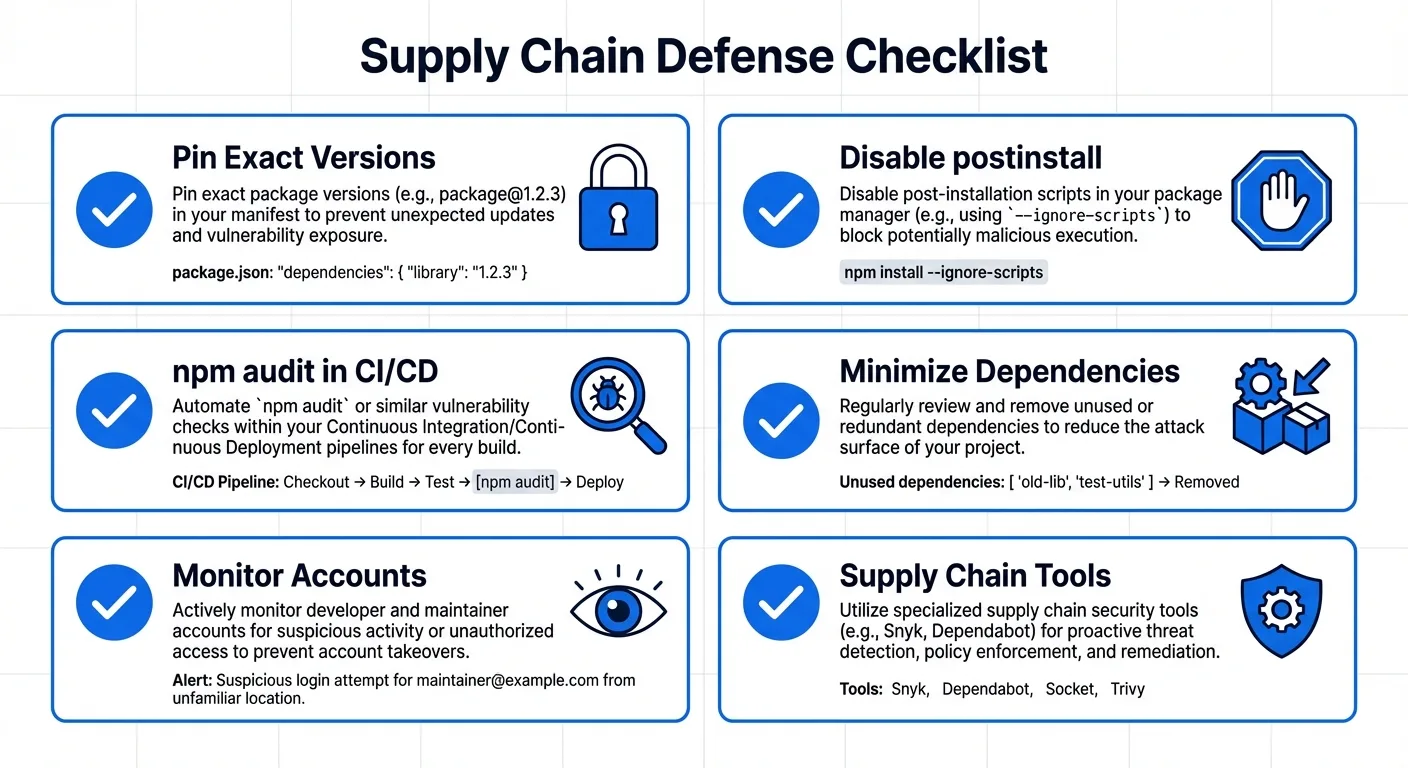

Defesas de Longo Prazo para Equipes de Desenvolvimento

- Fixe versões exatas nos lock files — nunca use

^ou~para dependências críticas - Desabilite scripts postinstall com

--ignore-scriptsna configuração do seu.npmrc - Execute

npm auditcomo etapa obrigatória em todo pipeline CI/CD - Minimize sua árvore de dependências — cada pacote que você adiciona é uma superfície de ataque

- Monitore tomadas de conta nos seus próprios pacotes npm publicados

- Adote ferramentas de monitoramento de supply chain como Socket, StepSecurity ou Aikido para alertas em tempo real

Por Que a Segurança de Documentos Importa Mais do Que Nunca

O incidente do axios é um alerta: se suas ferramentas de desenvolvimento não são seguras, nada do que você constrói com elas é seguro também. E isso inclui os documentos dos quais seu negócio depende.

Todo dia, equipes compartilham contratos, NDAs, pitch decks e materiais para investidores através de ferramentas que nunca foram projetadas com arquitetura security-first. Arquivos são enviados como anexos de e-mail, compartilhados via links públicos ou armazenados em plataformas onde uma única conta comprometida — assim como a do mantenedor do axios — pode expor tudo.

É exatamente por isso que o AiDocX adota uma abordagem fundamentalmente diferente para segurança de documentos:

- Criptografia ponta a ponta para cada documento em trânsito e em repouso — seus arquivos nunca ficam expostos, nem mesmo para nós

- Controles de acesso granulares — defina exatamente quem pode visualizar, baixar ou imprimir cada documento, e revogue o acesso instantaneamente

- Rastreamento de visualização em tempo real — saiba exatamente quem abriu seu documento, quando, de onde e por quanto tempo

- Marca d'água dinâmica — cada visualizador vê seu nome incorporado no documento, desencorajando capturas de tela e distribuição não autorizada

- Restrições de download e impressão — compartilhe decks de investidores e contratos sensíveis sem perder o controle do arquivo

- Assinaturas eletrônicas seguras com trilhas de auditoria completas — assinaturas juridicamente vinculantes com documentação completa da cadeia de custódia

- Criação de documentos com IA — gere contratos, NDAs e documentos empresariais em minutos, tudo dentro de uma plataforma security-first

Enquanto o ecossistema open-source se esforça para reconstruir a confiança após incidentes como o do axios, seus documentos empresariais mais sensíveis — os contratos que fecham negócios, os pitch decks que captam investimentos, os NDAs que protegem sua propriedade intelectual — merecem uma plataforma onde a segurança é nativa desde o primeiro dia, não adicionada depois de uma violação.

A lição do axios é clara: a confiança precisa ser verificada, o acesso precisa ser controlado e a segurança nunca pode ser uma reflexão tardia. Esse é o padrão que toda plataforma de documentos deveria atender.

Comece a criar documentos seguros com AiDocX →

FAQ

Meu projeto foi afetado pelo hack do axios?

Verifique seu package-lock.json ou yarn.lock por [email protected] ou [email protected]. Se qualquer uma das versões estiver presente, seu ambiente de build pode ter sido comprometido durante a janela de exposição de 3 horas em 31 de março de 2026.

Como o atacante burlou a autenticação de dois fatores?

O mantenedor tinha 2FA habilitado, mas o atacante aparentemente usou um código de recuperação para obter acesso. O método exato ainda está sob investigação, e o mantenedor declarou: "Eu tenho autenticação de dois fatores em basicamente tudo com que eu interajo."

O axios é seguro para usar agora?

Sim — as versões maliciosas foram removidas do npm. Atualize para [email protected] ou [email protected] e verifique seus lock files. O projeto axios em si continua sendo mantido ativamente.

Como posso prevenir ataques supply chain nos meus projetos?

Fixe versões exatas de dependências nos lock files, desabilite scripts postinstall quando possível, execute npm audit no seu pipeline CI/CD, minimize sua árvore de dependências e considere ferramentas de monitoramento de supply chain como Socket ou StepSecurity.

Quais dados foram roubados das máquinas infectadas?

O RAT visa dados do sistema de arquivos (Documentos, Área de Trabalho, OneDrive), variáveis de ambiente, chaves SSH, credenciais de nuvem e tokens npm. Se sua máquina foi infectada, assuma que todas as credenciais estão comprometidas e rotacione-as imediatamente.

Como isso é diferente da vulnerabilidade Log4j?

O Log4j era uma vulnerabilidade de código (CVE) em uma biblioteca. O ataque ao axios foi engenharia social e tomada de conta — o código da biblioteca em si estava intacto, mas uma versão maliciosa foi publicada através de uma conta de mantenedor comprometida. Ambos destacam a fragilidade da cadeia de suprimentos de software, mas através de vetores de ataque diferentes.

Como protejo documentos empresariais sensíveis contra riscos de supply chain?

Use uma plataforma de documentos com segurança nativa: criptografia ponta a ponta, controles de acesso granulares, rastreamento de visualização e trilhas de auditoria. Plataformas como o AiDocX são projetadas para que, mesmo que ferramentas ao redor sejam comprometidas, seus documentos permaneçam protegidos através de camadas de segurança independentes.

Ready to automate your documents with AI?

Start free with AiDocX — AI contract drafting, meeting minutes, consultation notes, e-signatures, and more in one platform.

Get Started FreeMore from AiDocX Blog

As 10 Melhores Plataformas para Assinar Contratos Online em 2026 (Opções Gratuitas)

Comparativo das 10 melhores plataformas para assinar contratos online em 2026. Análise de preços, funcionalidades, validade jurídica no Brasil e guia passo a passo para assinatura digital.

Os 8 Melhores Softwares de Assinatura Eletrônica Gratuitos em 2026

Comparativo completo dos 8 melhores softwares de assinatura eletrônica gratuitos em 2026. Análise de funcionalidades, limites do plano free, validade jurídica no Brasil (MP 2.200-2/2001) e qual ferramenta vale a pena para startups e PMEs.

Como Assinar Documentos Online Legalmente no Brasil: Guia Completo (2026)

Assinatura eletrônica tem validade jurídica no Brasil? Sim. Este guia explica os 3 tipos de assinatura (simples, avançada, qualificada), a Lei 14.063/2020, MP 2.200-2, e como assinar qualquer documento online com segurança.