Axios NPM ถูกแฮก 2026: Supply Chain Attack ที่นักพัฒนาต้องรู้

แพ็กเกจ axios บน npm ถูกแฮกเมื่อ 31 มีนาคม 2026 ไทม์ไลน์การโจมตี กลไกมัลแวร์ RAT และสิ่งที่นักพัฒนาต้องทำทันที

Axios NPM ถูกแฮก 2026: Supply Chain Attack ที่นักพัฒนาต้องรู้

รัน npm install แค่ครั้งเดียว แล้วเครื่องก็ถูกแฮกภายใน 89 วินาที

เมื่อวันที่ 31 มีนาคม 2026 ไลบรารี axios — แพ็กเกจ HTTP client ยอดนิยมที่สุดของ JavaScript ที่มียอดดาวน์โหลดมากกว่า 100 ล้านครั้งต่อสัปดาห์ — ถูกโจมตีผ่านการยึดบัญชีของ maintainer หลัก เวอร์ชันอันตราย 1.14.1 และ 0.30.4 ถูกเผยแพร่บน npm โดยฝังโทรจัน RAT (Remote Access Trojan) ที่ทำงานข้ามแพลตฟอร์ม

สิ่งที่น่ากลัวที่สุดคือ นี่ไม่ใช่ช่องโหว่ในโค้ด — นี่คือการโจมตีระบบความไว้วางใจของ open source เอง

Axios คืออะไร ทำไมถึงร้ายแรง

Axios เป็น HTTP client ที่นักพัฒนา JavaScript ทั่วโลกใช้กัน ไม่ว่าจะเป็น React, Vue, Node.js backend, CI/CD pipeline — แทบทุกโปรเจกต์ JavaScript จะมี axios อยู่ใน dependency

ด้วยยอดดาวน์โหลดมากกว่า 100 ล้านครั้งต่อสัปดาห์บน npm เมื่อไลบรารีนี้ถูกฝังมัลแวร์ ผลกระทบจะกระจายไปทั่วโลกภายในไม่กี่นาที

สำหรับนักพัฒนาในไทย ไม่ว่าจะเป็นสตาร์ทอัพ ซอฟต์แวร์เฮาส์ หรือทีม IT ขององค์กร — หากใช้ JavaScript ในโปรเจกต์ใดก็ตาม มีโอกาสสูงมากที่ axios จะอยู่ใน package.json ของคุณ

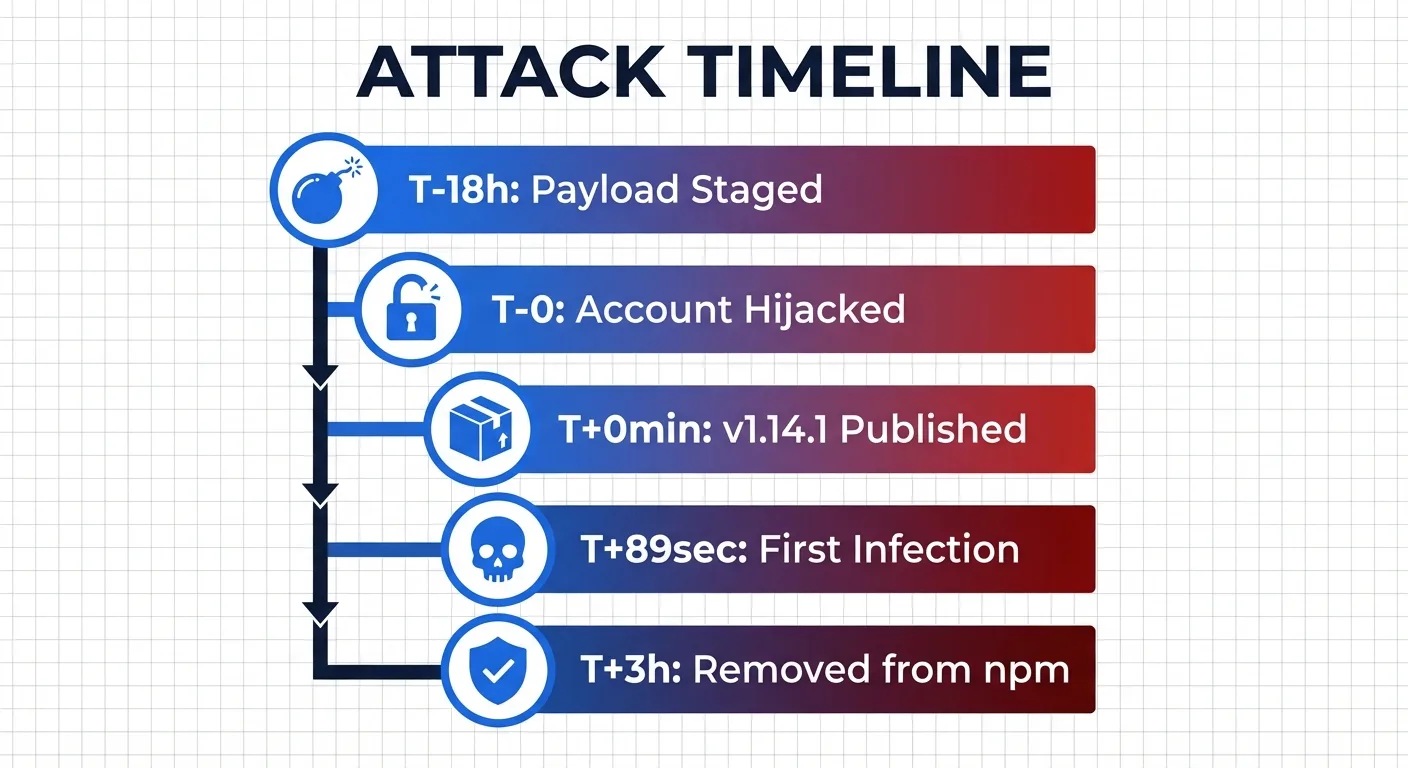

ไทม์ไลน์การโจมตี: เตรียมการ 18 ชั่วโมง ติดเชื้อใน 89 วินาที

การโจมตีครั้งนี้ไม่ใช่การกระทำแบบฉับพลัน แต่มีการวางแผนอย่างรอบคอบล่วงหน้า

ขั้นที่ 1: วาง Payload ล่วงหน้า (18 ชั่วโมงก่อน)

ผู้โจมตีสร้างแพ็กเกจปลอม [email protected] บน npm ตั้งชื่อให้คล้ายกับ crypto-js ที่ใช้กันจริง แพ็กเกจนี้ซ่อน RAT payload ไว้ รอจังหวะที่จะถูกเรียกใช้

ขั้นที่ 2: ยึดบัญชี Maintainer

บัญชี npm ของ Jason — lead maintainer ของ axios — ถูกยึด แม้ว่าจะเปิดใช้ Two-Factor Authentication (2FA) แต่ผู้โจมตีใช้ recovery code ในการเข้าถึง

จากนั้นเปลี่ยนอีเมลเป็น ProtonMail และ bypass GitHub Actions CI/CD ทั้งหมด ใช้ npm CLI เผยแพร่แพ็กเกจโดยตรง

ขั้นที่ 3: โจมตีทั้ง 2 Branch พร้อมกัน

- 0 นาที:

[email protected]ถูกเผยแพร่ (1.x branch) - +39 นาที:

[email protected]ถูกเผยแพร่ (0.x branch)

ไม่ว่าคุณจะใช้เวอร์ชันไหน ทั้งสอง branch ถูกฝังมัลแวร์

ขั้นที่ 4: ติดเชื้อภายใน 89 วินาที

ทีม Security Operations Center ของ Huntress ตรวจพบเครื่องที่ติดเชื้อเครื่องแรกภายใน 89 วินาทีหลังจากแพ็กเกจอันตรายถูกเผยแพร่ ความเร็วของระบบ dependency resolution ทำให้เครื่องถูกติดเชื้อก่อนที่ใครจะรู้ตัว

ขั้นที่ 5: ลบออกหลัง 3 ชั่วโมง

StepSecurity เป็นรายแรกที่ตรวจพบและแจ้งเตือน npm ลบเวอร์ชันอันตรายออกหลังจากผ่านไปราว 3 ชั่วโมง แต่ตอนนั้นมีเครื่องหลายร้อยเครื่องติดเชื้อไปแล้ว

มัลแวร์ทำงานอย่างไร: RAT ที่ลบตัวเอง

กลไกการติดเชื้อ

เวอร์ชันอันตรายของ axios เพิ่ม [email protected] เป็น dependency โดยแพ็กเกจนี้ไม่เคยถูก import ในโค้ดจริง — มีจุดประสงค์เดียวคือรัน postinstall script เพื่อติดตั้ง RAT

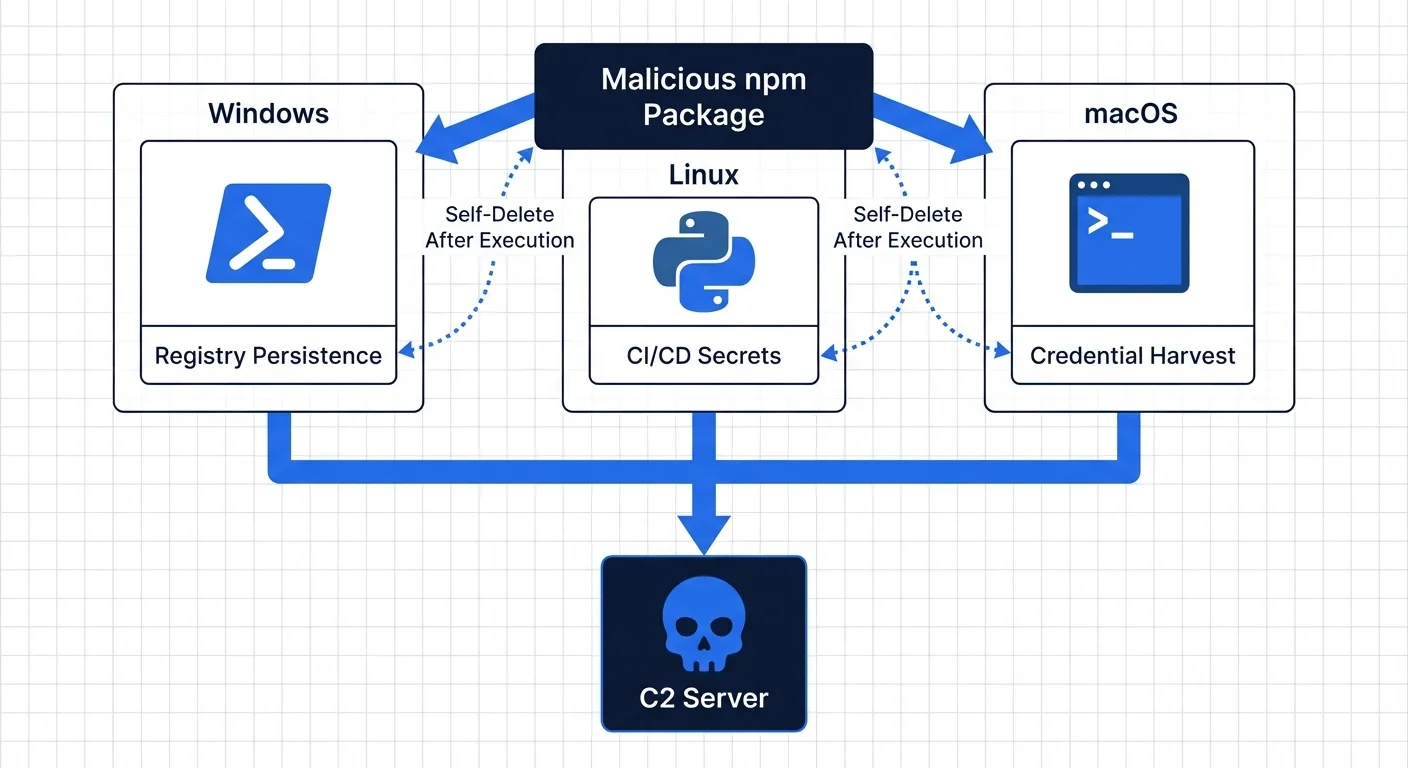

Payload เฉพาะแต่ละ OS

มัลแวร์ตรวจจับระบบปฏิบัติการและติดตั้ง payload ที่ออกแบบมาเฉพาะ

Windows: RAT ที่ใช้ PowerShell ฝังตัวในรีจิสทรี สแกนไฟล์ในโฟลเดอร์ Documents, Desktop, OneDrive และส่งข้อมูลไปยัง C2 server

Linux: RAT ที่ใช้ Python ออกแบบมาสำหรับ CI/CD pipeline โดยเฉพาะ ไม่มีกลไก persistence เพราะ container ไม่เคย reboot — เป้าหมายคือขโมย secrets และ tokens

macOS: RAT สำหรับเครื่องนักพัฒนา เน้นเก็บ credentials

ลบร่องรอยทั้งหมด

หลังรันเสร็จ มัลแวร์จะลบตัวเองและแทนที่ package.json ด้วยเวอร์ชันปกติ การสื่อสารกับ C2 server ถูกปลอมแปลงให้ดูเหมือน traffic ของ npmjs.com ตรวจ node_modules หลังจากนั้นก็ไม่พบร่องรอยใดๆ

ผลกระทบต่อ PDPA และความเสี่ยงด้านข้อมูลส่วนบุคคล

สำหรับองค์กรในไทย เหตุการณ์นี้มีนัยสำคัญต่อการปฏิบัติตาม PDPA (พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล)

ความเสี่ยง PDPA โดยตรง: หาก CI/CD pipeline หรือเครื่องนักพัฒนาที่ติดเชื้อมี connection string ไปยังฐานข้อมูลที่มีข้อมูลส่วนบุคคล ถือว่ามีความเสี่ยงที่ข้อมูลส่วนบุคคลถูกเข้าถึงโดยไม่ได้รับอนุญาต อาจต้องแจ้ง สคส. (สำนักงานคณะกรรมการคุ้มครองข้อมูลส่วนบุคคล) ภายใน 72 ชั่วโมง

ซอฟต์แวร์เฮาส์และ Outsource: บริษัทพัฒนาซอฟต์แวร์ที่รับงาน outsource ต้องรับผิดชอบในฐานะ data processor หากเครื่องนักพัฒนาติดเชื้อและมี credentials เข้าถึงระบบของลูกค้า ต้องแจ้งลูกค้าทันที

สตาร์ทอัพและ SME: ทีมเล็กมักใช้ environment variables เก็บ API keys และ secrets บนเครื่อง dev โดยตรง ทำให้เป็นเป้าหมายง่ายของ RAT ชนิดนี้

สิ่งที่ต้องทำทันที

1. ตรวจ Lock File

ค้นหา [email protected] หรือ [email protected] ใน package-lock.json หรือ yarn.lock

2. ตรวจแพ็กเกจอันตราย

ตรวจว่ามีโฟลเดอร์ node_modules/plain-crypto-js อยู่หรือไม่ หากมีแสดงว่าติดเชื้อ

3. ดาวน์เกรดเป็นเวอร์ชันที่ปลอดภัย

เปลี่ยนเป็น [email protected] หรือ [email protected] ทันที

4. ติดตั้งใหม่พร้อมป้องกัน Script

ลบ node_modules และ lock file แล้วติดตั้งใหม่ด้วย npm install --ignore-scripts

5. ตรวจ Network Log

ค้นหาการเชื่อมต่อไปยัง sfrclack.com:8000 ใน firewall หรือ proxy log

6. เปลี่ยน Credentials ทั้งหมด

หากยืนยันว่าติดเชื้อ ต้อง rotate npm tokens, SSH keys, cloud credentials, CI/CD secrets และ database connection strings ทันที

บทเรียนสำหรับการป้องกันระยะยาว

เหตุการณ์นี้เผยให้เห็นจุดอ่อนพื้นฐานของ open source: ระบบความไว้วางใจทั้งหมดขึ้นอยู่กับบัญชีของ maintainer แต่ละคน

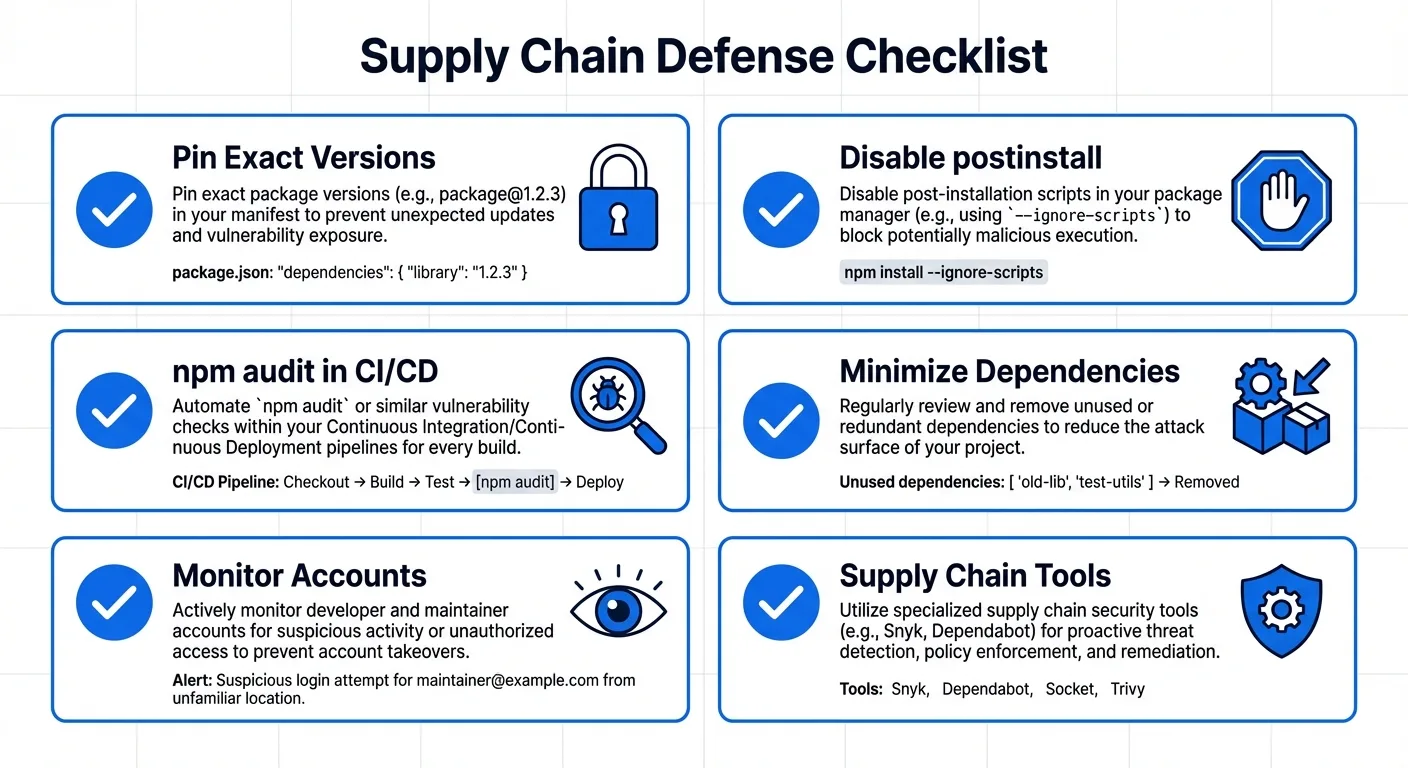

กลยุทธ์ป้องกัน

- ล็อคเวอร์ชัน — ใช้ exact version แทน

^หรือ~ - ปิด postinstall scripts — ตั้ง

ignore-scripts=trueใน.npmrc - เพิ่ม npm audit ใน CI/CD pipeline เป็นขั้นตอนบังคับ

- ลด dependencies ให้น้อยที่สุด — ทุกแพ็กเกจคือพื้นผิวการโจมตี

- ใช้ Supply Chain Monitoring เช่น Socket, StepSecurity หรือ Aikido

ทำไม Document Security ถึงสำคัญกว่าที่เคย

บทเรียนจากเหตุการณ์ axios ชัดเจน: ถ้าเครื่องมือไม่ปลอดภัย สิ่งที่สร้างด้วยเครื่องมือนั้นก็ไม่ปลอดภัย

ทุกวันทีมงานส่งสัญญา NDA เอกสารนักลงทุน และข้อเสนอทางธุรกิจผ่านแพลตฟอร์มที่ไม่ได้ถูกออกแบบมาเพื่อความปลอดภัย ไฟล์ถูกส่งเป็น email attachment แชร์ผ่านลิงก์สาธารณะ หรือเก็บในระบบที่บัญชีเดียวถูกยึดก็เปิดเผยทุกอย่างได้

AiDocX ออกแบบระบบรักษาความปลอดภัยเอกสารตั้งแต่แรก ไม่ใช่เพิ่มทีหลัง:

- เข้ารหัสแบบ End-to-End — เอกสารทุกฉบับถูกเข้ารหัสทั้งระหว่างส่งและจัดเก็บ

- ควบคุมการเข้าถึงแบบละเอียด — กำหนดสิทธิ์ดู ดาวน์โหลด พิมพ์ แยกเอกสารแต่ละฉบับ

- ติดตามการเปิดดูแบบ Real-time — รู้ว่าใคร เมื่อไหร่ จากที่ไหน ดูนานแค่ไหน

- Watermark อัตโนมัติ — ข้อมูลผู้ดูฝังในเอกสารอัตโนมัติ ป้องกันการแชร์โดยไม่ได้รับอนุญาต

- ลายเซ็นอิเล็กทรอนิกส์ + Audit Trail — ลายเซ็นที่มีผลทางกฎหมายพร้อมประวัติการดำเนินการครบถ้วน

- สร้างเอกสารด้วย AI — สัญญา NDA เอกสารธุรกิจ สร้างได้ในไม่กี่นาที ทั้งหมดอยู่ในแพลตฟอร์มที่ปลอดภัย

เมื่อ open source ecosystem กำลังซ่อมแซมความไว้วางใจ เอกสารสำคัญของธุรกิจคุณควรอยู่ในแพลตฟอร์มที่ security ถูกฝังตั้งแต่วันแรก

เริ่มจัดการเอกสารอย่างปลอดภัยกับ AiDocX →

FAQ

โปรเจกต์ของเราได้รับผลกระทบหรือไม่?

ค้นหา [email protected] หรือ [email protected] ใน package-lock.json หรือ yarn.lock หากมี อาจถูกติดเชื้อในช่วง 3 ชั่วโมงที่เวอร์ชันอันตรายอยู่บน npm (31 มีนาคม 2026)

ทำไม 2FA ถึงถูก bypass ได้?

Maintainer เปิดใช้ 2FA แต่ผู้โจมตีใช้ recovery code เข้าถึง สาเหตุที่แท้จริงยังอยู่ระหว่างสอบสวน

ตอนนี้ใช้ axios ได้อย่างปลอดภัยหรือไม่?

ได้ — เวอร์ชันอันตรายถูกลบจาก npm แล้ว อัปเดตเป็น [email protected] หรือ [email protected] และตรวจ lock file

ข้อมูลอะไรบ้างที่อาจถูกขโมย?

RAT เก็บไฟล์ (Documents, Desktop, OneDrive) ตัวแปรสภาพแวดล้อม SSH keys และ cloud credentials หากติดเชื้อ ให้ถือว่า credentials ทั้งหมดบนเครื่องนั้นถูกเปิดเผยและต้องเปลี่ยนทันที

เกี่ยวข้องกับ PDPA อย่างไร?

หาก CI/CD หรือเครื่อง dev ที่ติดเชื้อมี connection string เข้าถึงฐานข้อมูลที่มีข้อมูลส่วนบุคคล อาจต้องแจ้ง สคส. ภายใน 72 ชั่วโมง ควรปรึกษาทีมกฎหมายทันที

พร้อมให้ AI จัดการเอกสารทั้งหมดแล้วหรือยัง?

เริ่มใช้ AiDocX ฟรี — สร้างสัญญา บันทึกการประชุม บันทึกการให้คำปรึกษาด้วย AI ลายเซ็นอิเล็กทรอนิกส์ ครบในแพลตฟอร์มเดียว

เริ่มใช้ฟรีบทความเพิ่มเติม

7 เครื่องมือสร้าง Pitch Deck ด้วย AI ที่ดีที่สุดปี 2026 — สำหรับสตาร์ทอัพ

เปรียบเทียบ 7 เครื่องมือสร้าง Pitch Deck ด้วย AI ที่ดีที่สุดปี 2026 สำหรับสตาร์ทอัพไทย พร้อมราคา ฟีเจอร์ ข้อดีข้อเสีย และคู่มือเลือกเครื่องมือที่เหมาะกับคุณ

ซอฟต์แวร์บริหารสัญญาที่ดีที่สุดปี 2026 — เครื่องมือ AI สำหรับ SME และสตาร์ทอัพ

เปรียบเทียบ 8 ซอฟต์แวร์บริหารสัญญาที่ดีที่สุดปี 2026 พร้อม AI สร้างสัญญา ติดตามวันหมดอายุ และลงนามอิเล็กทรอนิกส์ เหมาะกับ SME ฟรีแลนซ์ และสตาร์ทอัพไทย

10 แพลตฟอร์มเซ็นสัญญาออนไลน์ที่ดีที่สุดปี 2026 (มีตัวเลือกฟรี)

เปรียบเทียบ 10 แพลตฟอร์มเซ็นสัญญาออนไลน์ที่ดีที่สุดปี 2026 พร้อมแพลนฟรี ฟีเจอร์ ราคา รองรับกฎหมายไทย เหมาะกับ SME สตาร์ทอัพ และฟรีแลนซ์