SSO (Single Sign-On) คู่มือฉบับสมบูรณ์ — ล็อกอินครั้งเดียวใช้ได้ทุกแอปพลิเคชัน

ยังไม่เข้าใจ SSO? บทความนี้อธิบายหลักการทำงาน เปรียบเทียบโปรโตคอล (SAML, OAuth, OIDC) ประโยชน์สำหรับองค์กร และเช็คลิสต์การนำไปใช้ อ่านเข้าใจง่ายแม้ไม่ใช่โปรแกรมเมอร์

SSO (Single Sign-On) คู่มือฉบับสมบูรณ์ — ล็อกอินครั้งเดียวใช้ได้ทุกแอปพลิเคชัน

สรุปใจความสำคัญ: SSO (Single Sign-On) คือระบบยืนยันตัวตนที่ให้คุณล็อกอินเพียงครั้งเดียวแล้วเข้าใช้งานหลายบริการได้โดยอัตโนมัติ สำหรับองค์กร SSO ช่วยเพิ่มประสิทธิภาพการทำงานของพนักงาน เสริมความปลอดภัย และลดค่าใช้จ่ายด้าน IT ได้ในคราวเดียว บทความนี้จะอธิบายตั้งแต่หลักการทำงาน การเปรียบเทียบโปรโตคอลหลัก ไปจนถึงเช็คลิสต์สำหรับการนำไปใช้จริง ให้เข้าใจง่ายแม้ไม่มีพื้นฐานด้านเทคนิค

ทุกเช้าที่เข้าออฟฟิศ คุณทำอะไรเป็นอย่างแรก?

เปิด Gmail แล้วก็เข้า Slack ต่อด้วย Notion เช็ค Jira แล้วก็เปิด Google Drive อีก... ลองจินตนาการว่าถ้าต้องกรอกชื่อผู้ใช้กับรหัสผ่านทุกครั้งสำหรับแต่ละบริการ วันหนึ่งคุณคงต้องพิมพ์รหัสผ่านไม่ต่ำกว่าสิบครั้ง

แต่ในความเป็นจริง คุณไม่ได้ทำแบบนั้นใช่ไหม? แค่ล็อกอินด้วยบัญชี Google ครั้งเดียว ก็เข้าใช้ได้ทั้ง Gmail, YouTube และ Google Drive โดยอัตโนมัติ นี่แหละคือสิ่งที่เรียกว่า SSO (Single Sign-On)

"ก็แค่ล็อกอินอัตโนมัตินี่นา?" หลายคนอาจคิดแบบนั้น แต่จริง ๆ แล้ว SSO แตกต่างจากการบันทึกรหัสผ่านไว้ในเบราว์เซอร์โดยสิ้นเชิง มาทำความเข้าใจกันทีละขั้นตอนในบทความนี้

SSO คืออะไรกันแน่?

SSO (Single Sign-On) คือ ระบบยืนยันตัวตนที่ช่วยให้คุณเข้าถึงหลายบริการที่เป็นอิสระต่อกันได้ด้วยการล็อกอินเพียงครั้งเดียว

ลองอธิบายด้วยการเปรียบเทียบที่เข้าใจง่าย

ลองนึกถึง บัตรผ่านสวนสนุกแบบเล่นได้ไม่อั้น (Free Pass) ดูสิ แค่ใส่สายรัดข้อมือที่ทางเข้าครั้งเดียว ก็เล่นเครื่องเล่นทุกอย่างในสวนสนุกได้เลย ไม่ต้องซื้อตั๋วทีละเครื่องเล่น SSO ก็ทำหน้าที่เหมือน Free Pass นี่แหละ

- สายรัดข้อมือ (Authentication Token) = ใบรับรองดิจิทัลที่ได้รับหลังจากล็อกอินครั้งเดียว

- ทางเข้าสวนสนุก (Identity Provider) = จุดที่ตรวจสอบตัวตนและออกสายรัดข้อมือ

- เครื่องเล่น (Service Provider) = แต่ละบริการที่แค่ตรวจสอบสายรัดข้อมือก็อนุญาตให้เข้าใช้ได้

SSO vs ตัวจัดการรหัสผ่าน vs ใช้รหัสผ่านซ้ำ

มาเปรียบเทียบสามวิธีที่มักสับสนกัน

| วิธีการ | หลักการทำงาน | ระดับความปลอดภัย | ความสะดวกในการจัดการ |

|---|---|---|---|

| ใช้รหัสผ่านเดิมซ้ำทุกบริการ | ใช้รหัสผ่านเดียวกันทุกที่ | อันตรายมาก — หลุดที่เดียวก็โดนทั้งหมด | สะดวกแต่เสี่ยง |

| ตัวจัดการรหัสผ่าน (1Password ฯลฯ) | แอปจดจำรหัสผ่านที่แตกต่างกันในแต่ละบริการ | ปานกลาง — ขึ้นอยู่กับ Master Password | เหมาะสำหรับใช้ส่วนตัว |

| SSO | เซิร์ฟเวอร์ยืนยันตัวตนตรวจสอบครั้งเดียวแล้วออก Token | สูง — จัดการจากศูนย์กลาง ใช้ร่วมกับ MFA ได้ | เหมาะที่สุดสำหรับองค์กร |

ตัวจัดการรหัสผ่าน คือเครื่องมือที่ "จำรหัสผ่านหลาย ๆ อันแทนคุณ" ส่วน SSO คือการออกแบบระบบให้ต้องใช้รหัสผ่านแค่อันเดียวตั้งแต่แรก แนวคิดพื้นฐานต่างกันโดยสิ้นเชิง

SSO ทำงานอย่างไร?

ก่อนจะลงลึกทางเทคนิค เรามาลองไล่ตามขั้นตอนการล็อกอินจริง ๆ กัน

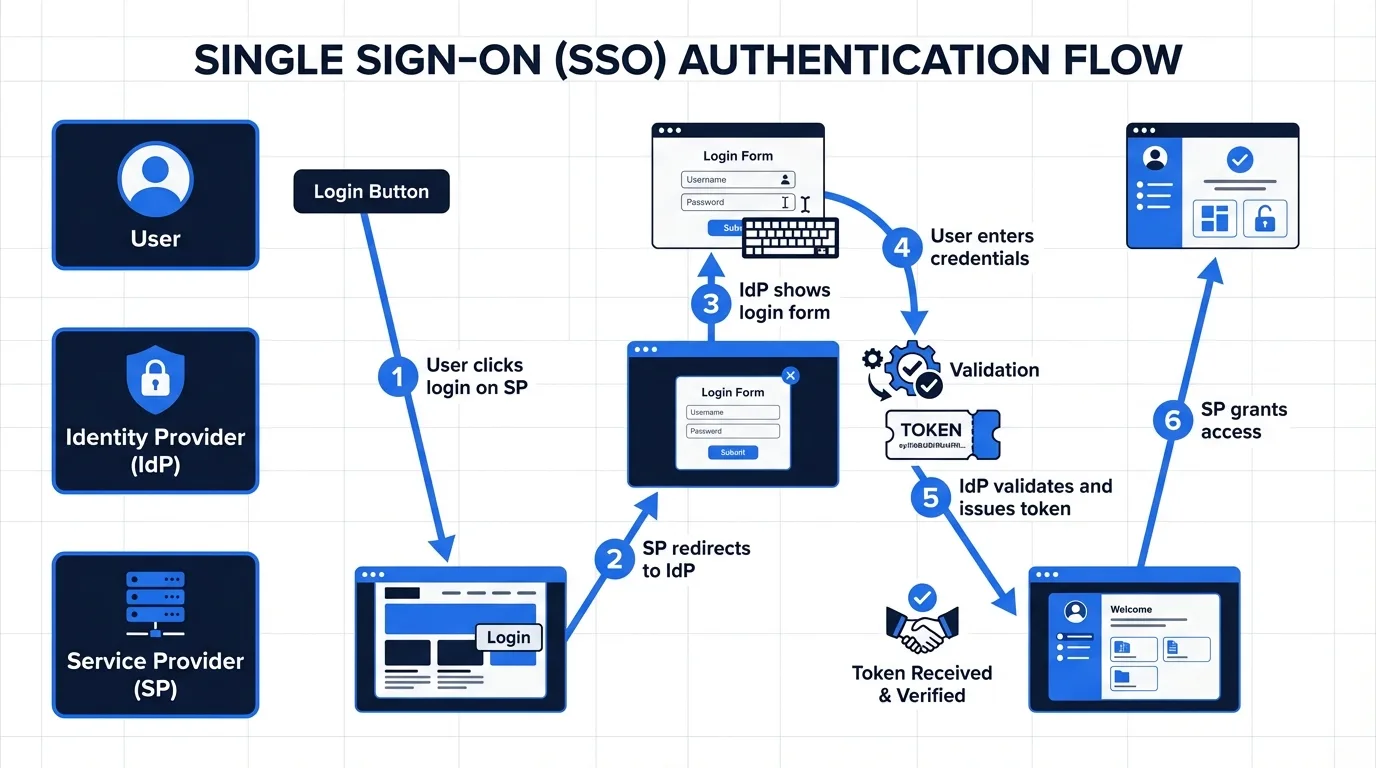

ขั้นตอนการล็อกอินด้วย SSO โดยทั่วไป

- พนักงานเข้า Slack → Slack ถาม "คนนี้ใคร?" แล้วส่งคำถามไปที่เซิร์ฟเวอร์ยืนยันตัวตนขององค์กร (IdP)

- เซิร์ฟเวอร์ยืนยันตัวตนแสดงหน้าล็อกอิน → พนักงานล็อกอินด้วยบัญชีบริษัท

- เซิร์ฟเวอร์ยืนยันตัวตนออก Token ว่า "คนนี้ตัวจริง" → Token นี้ถูกส่งกลับไปที่ Slack

- Slack ตรวจสอบ Token แล้วอนุญาตให้เข้าใช้งาน

จุดสำคัญอยู่ที่ข้อ 3 ครับ ตอนนี้ถ้าพนักงานเข้า Notion ล่ะ? เนื่องจากล็อกอินที่เซิร์ฟเวอร์ยืนยันตัวตนไว้แล้ว Token จะถูกออกให้ โดยไม่ต้องกรอกรหัสผ่านอีก นี่คือหัวใจของ "Single Sign-On" — ล็อกอินครั้งเดียวจบ

องค์ประกอบหลักของ SSO

- IdP (Identity Provider): เซิร์ฟเวอร์กลางที่ตรวจสอบตัวตนผู้ใช้และออก Token ตัวอย่างที่รู้จักกันดีเช่น Okta, Azure AD, Google Workspace

- SP (Service Provider): แต่ละแอปพลิเคชันที่รับ Token จาก IdP แล้วอนุญาตให้เข้าใช้งาน เช่น Slack, Notion, Jira, Salesforce

- Token/Assertion: ใบรับรองดิจิทัลที่ IdP ส่งให้ SP มีความหมายว่า "ผู้ใช้คนนี้ผ่านการยืนยันตัวตนแล้ว และมีสิทธิ์เหล่านี้"

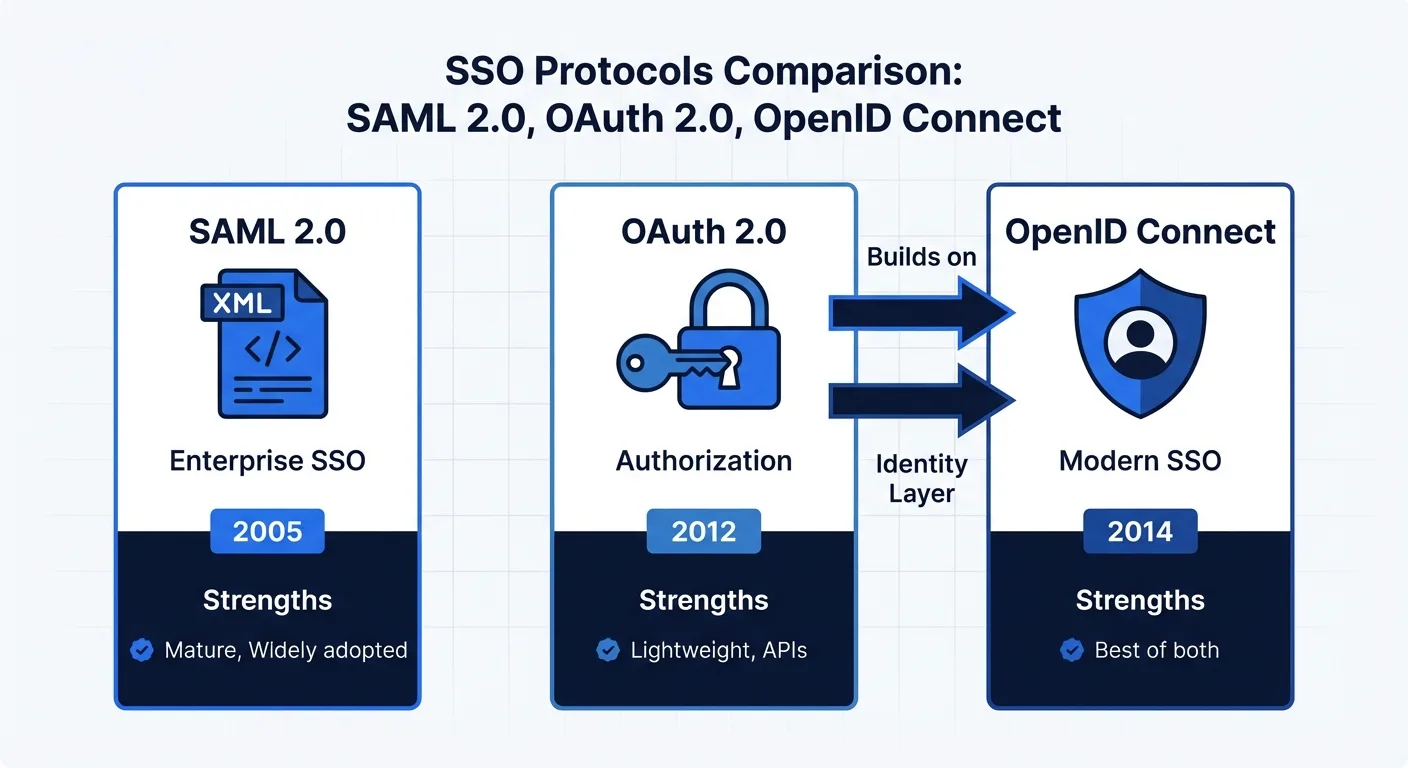

โปรโตคอล SSO 3 ตัวหลัก: SAML, OAuth, OIDC

มาตรฐานทางเทคนิค (โปรโตคอล) สำหรับการทำ SSO มีหลายตัว แต่ที่สำคัญในการใช้งานจริงมีสามตัว

SAML 2.0 — ต้นตำรับ SSO สำหรับองค์กร

SAML (Security Assertion Markup Language) เป็นมาตรฐาน SSO เก่าแก่ที่สุด สร้างขึ้นในปี 2005

- คุณสมบัติ: ใช้ XML เป็นพื้นฐาน ออกแบบเฉพาะสำหรับองค์กร

- เหมาะกับ: ระบบภายในองค์กรขนาดใหญ่ การเชื่อมต่อ B2B SaaS

- ข้อจำกัด: ไม่เหมาะกับแอปมือถือ การตั้งค่าซับซ้อน

เปรียบเทียบง่าย ๆ SAML เหมือน ใบรับรองอิเล็กทรอนิกส์ระดับองค์กร หนักและยุ่งยากในการตั้งค่า แต่เป็นมาตรฐานที่ใช้กันแพร่หลายและได้รับความเชื่อถือมากที่สุดในระดับองค์กร

OAuth 2.0 — "อนุญาตให้เข้าถึง"

OAuth พูดให้ถูกต้องแล้วไม่ใช่ SSO แต่เป็น โปรโตคอลสำหรับการมอบสิทธิ์ (Authorization)

"จะให้แอปนี้เข้าถึง Google Drive ของฉันไหม?" — OAuth คือสิ่งที่จัดการกับคำถามนี้ ป๊อปอัพที่ขึ้นว่า "แอปนี้ต้องการเข้าถึงอีเมลและโปรไฟล์ของคุณ" เวลากดปุ่ม "ล็อกอินด้วย Google" นั่นแหละคือ OAuth

- คุณสมบัติ: ใช้ JSON เป็นพื้นฐาน เบาและยืดหยุ่น

- เหมาะกับ: โซเชียลล็อกอิน แอปมือถือ การเชื่อมต่อ API

- ข้อจำกัด: เป็นการอนุญาต (Authorization) ไม่ใช่การยืนยันตัวตน (Authentication) — ไม่ได้บอกว่า "คนนี้คือใคร"

OpenID Connect (OIDC) — มาตรฐาน SSO ยุคใหม่

OIDC คือโปรโตคอลที่เพิ่ม ชั้นการยืนยันตัวตน ต่อยอดจาก OAuth 2.0 ถ้า OAuth จัดการแค่เรื่อง "อนุญาตให้เข้าถึง" OIDC จะบอกด้วยว่า "ผู้ใช้คนนี้คือใคร"

- คุณสมบัติ: OAuth 2.0 + ข้อมูลผู้ใช้ (ID Token)

- เหมาะกับ: SaaS สมัยใหม่ส่วนใหญ่ รองรับทั้งมือถือและเว็บ

- ข้อดี: เบากว่า SAML ปลอดภัยกว่า OAuth

ปัจจุบันบริการใหม่ ๆ ส่วนใหญ่ใช้ OIDC ปุ่ม "ล็อกอินด้วย Google", "ล็อกอินด้วย Microsoft", "ล็อกอินด้วย Apple" ทั้งหมดล้วนใช้ OIDC เป็นพื้นฐาน

คู่มือเลือกโปรโตคอล

| สถานการณ์ | โปรโตคอลที่แนะนำ | เหตุผล |

|---|---|---|

| เชื่อมต่อระบบภายในองค์กรขนาดใหญ่ | SAML 2.0 | รองรับระบบเดิม ตรงตามนโยบายความปลอดภัยองค์กร |

| พัฒนา SaaS ใหม่ | OIDC | ทันสมัย เป็นมิตรกับมือถือ |

| ต้องการแค่โซเชียลล็อกอิน | OAuth 2.0 | ติดตั้งง่ายที่สุด |

| รองรับทั้งองค์กรและผู้บริโภค | OIDC + SAML | ใช้ OIDC เป็นหลัก เพิ่ม SAML สำหรับลูกค้าองค์กร |

5 เหตุผลที่องค์กรควรนำ SSO มาใช้

1. แก้ปัญหารหัสผ่านตั้งแต่ต้นตอ

พนักงานโดยเฉลี่ยใช้บริการเกี่ยวกับงานประมาณ 27 อย่าง แทบไม่มีใครสร้างรหัสผ่านต่างกันทั้ง 27 อัน สุดท้ายก็ใช้รหัสผ่านเดิมซ้ำ หรือไม่ก็ตั้งรหัสที่เดาได้ง่ายอย่าง "ชื่อบริษัท2024!"

SSO แก้ปัญหานี้ตั้งแต่ต้นเหตุ รหัสผ่านมีอยู่ที่ IdP เพียงที่เดียว และเมื่อรวมกับ MFA (การยืนยันตัวตนหลายปัจจัย) ระดับความปลอดภัยก็จะสูงขึ้นอย่างก้าวกระโดด

2. บล็อกบัญชีพนักงานที่ลาออกได้ทันที

ความเสี่ยงด้านความปลอดภัยที่ใหญ่ที่สุดเมื่อพนักงานลาออกคืออะไร? คือการต้องไปปิดบัญชีทีละบริการที่กระจายอยู่หลายสิบที่ ถ้าพลาดแม้แค่อันเดียว พนักงานเก่าก็ยังสามารถเข้าถึงข้อมูลบริษัทได้

ในระบบ SSO แค่ ปิดบัญชี IdP เพียงอันเดียว การเข้าถึงบริการทั้งหมดก็ถูกบล็อกทันที สิ่งนี้เรียกว่า "Single Sign-Off" หรือการออกจากระบบครั้งเดียว

3. เพิ่มประสิทธิภาพการทำงานของพนักงาน

จากการสำรวจของ Okta พนักงานกรอกรหัสผ่านเฉลี่ย 9.3 ครั้งต่อวัน และการขอรีเซ็ตรหัสผ่านเนื่องจากลืมคิดเป็น 20-50% ของคำร้องทั้งหมดที่ส่งถึง IT Helpdesk หลังจากนำ SSO มาใช้ ตัวเลขเหล่านี้ลดลงเกือบเป็นศูนย์

4. สนับสนุนการปฏิบัติตามกฎระเบียบ (Compliance)

การได้รับการรับรองความปลอดภัยอย่าง ISMS, ISO 27001, SOC 2 ต้องมี "การควบคุมการเข้าถึง" และ "บันทึกการตรวจสอบ (Audit Log)" เป็นสิ่งจำเป็น SSO รวมบันทึกการเข้าถึงบริการทั้งหมดไว้ที่ IdP ส่วนกลาง จึงสามารถตรวจสอบได้ว่าใครเข้าถึงบริการอะไร เมื่อไหร่ ได้อย่างชัดเจน

5. ลดต้นทุนการบริหารจัดการ IT

เมื่อพนักงานใหม่เข้าทำงาน ไม่ต้องสร้างบัญชีทีละบริการอีกต่อไป แค่ลงทะเบียนที่ IdP ครั้งเดียว สิทธิ์การเข้าถึงบริการที่จำเป็นก็จะถูกกำหนดให้โดยอัตโนมัติ สิ่งนี้เรียกว่า Auto Provisioning (การจัดเตรียมอัตโนมัติ) เมื่อรวมกับโปรโตคอล SCIM สิทธิ์จะถูกปรับอัตโนมัติเมื่อมีการเข้างาน ลาออก หรือย้ายแผนก

สิ่งที่ต้องรู้ก่อนนำ SSO มาใช้

SSO ไม่ได้มีแต่ข้อดีอย่างเดียว มีสิ่งที่ต้องพิจารณาก่อนนำมาใช้

จุดล้มเหลวเดียว (Single Point of Failure)

ถ้า IdP ล่มล่ะ? จะล็อกอินเข้าบริการไหนไม่ได้เลย นี่คือความเสี่ยงที่ใหญ่ที่สุดของ SSO เพราะฉะนั้น IdP ระดับองค์กรจึงรับประกันความพร้อมใช้งาน 99.99% และมีระบบสำรองเป็นมาตรฐาน

แนวทางรับมือ: เตรียมบัญชีผู้ดูแลระบบฉุกเฉินแยกไว้ต่างหาก และวางแผนขั้นตอนการเข้าถึงฉุกเฉินเมื่อ IdP ขัดข้อง

ค่าใช้จ่ายและความซับซ้อนในการติดตั้งเริ่มต้น

การนำ SSO มาใช้ไม่ใช่แค่ "ติดตั้งปลั๊กอินตัวเดียว" ต้องตรวจสอบว่าทุกบริการที่ใช้อยู่รองรับ SSO หรือไม่ แล้วต้องตั้งค่าการเชื่อมต่อกับ IdP ทีละตัว ถ้ามีระบบเก่า (Legacy System) อาจเชื่อมต่อไม่ได้เลยก็มี

เคล็ดลับจริง ๆ: อย่าเปลี่ยนทุกอย่างพร้อมกัน เริ่มจากบริการหลัก (อีเมล เครื่องมือทำงานร่วมกัน) แล้วค่อย ๆ ขยายเป็นขั้นตอน

การผูกติดกับผู้ให้บริการ (Vendor Lock-in)

เมื่อการยืนยันตัวตนทั้งหมดรวมอยู่ที่ IdP ตัวเดียว การเปลี่ยน IdP จะกลายเป็นโปรเจกต์ใหญ่มาก การเลือกครั้งแรกจึงสำคัญมาก

แนวทางรับมือ: เลือก IdP ที่ใช้โปรโตคอลมาตรฐานอย่าง SAML/OIDC จะทำให้การย้ายง่ายกว่า หลีกเลี่ยง IdP ที่ใช้โปรโตคอลเฉพาะของตัวเอง

การจัดการบัญชีที่ข้าม SSO

แม้จะนำ SSO มาใช้แล้ว บางบริการอาจยังมีบัญชีผู้ดูแลระบบแบบ Local ที่ไม่ผ่าน SSO อยู่ "ประตูหลัง" เหล่านี้ต้องถูกตรวจสอบเป็นประจำ

แพลตฟอร์มจัดการเอกสารกับ SSO

สำหรับแพลตฟอร์มที่จัดการเอกสารสำคัญอย่างสัญญา IR Deck และเอกสารการลงทุน SSO มีความสำคัญเป็นพิเศษ

ทำไม?

- สัญญามีข้อมูลเรื่องจำนวนเงิน เงื่อนไข และข้อมูลลับ

- IR Deck มีข้อมูลทางการเงินที่ยังไม่เปิดเผย

- มีบุคคลภายนอกหลายฝ่าย (นักลงทุน ที่ปรึกษากฎหมาย คู่ค้า) ที่ต้องเข้าถึงเอกสาร

ถ้าไม่มี SSO จะต้องสร้างบัญชีแยกสำหรับผู้ใช้แต่ละคน และเมื่อโปรเจกต์จบก็ต้องลบบัญชีทีละอัน ในระบบ SSO แค่ปรับสิทธิ์การเข้าถึงที่ IdP ก็เพียงพอ

แพลตฟอร์มจัดการเอกสารอย่าง AiDocX รองรับ SSO แบบ SAML/OIDC สำหรับลูกค้าองค์กร ทำให้เชื่อมต่อกับระบบยืนยันตัวตนภายในองค์กรได้อย่างราบรื่น พนักงานสามารถเข้าใช้งานได้ทันทีด้วยบัญชีบริษัทโดยไม่ต้องสมัครสมาชิกใหม่ และผู้ดูแล IT สามารถควบคุมสิทธิ์การเข้าถึงจากศูนย์กลางได้

เช็คลิสต์การนำ SSO มาใช้

หากกำลังพิจารณานำ SSO มาใช้ ลองตรวจสอบตามเช็คลิสต์ด้านล่างนี้

ขั้นที่ 1: สำรวจสถานภาพปัจจุบัน

- รวบรวมรายชื่อบริการ SaaS ที่ใช้งานอยู่

- ตรวจสอบว่าแต่ละบริการรองรับ SSO (SAML/OIDC) หรือไม่

- พิจารณาทางเลือกสำหรับบริการที่ไม่รองรับ SSO

- สำรวจสถานการณ์ปัจจุบันเกี่ยวกับปัญหาความปลอดภัยของรหัสผ่านและคำร้องที่ Helpdesk

ขั้นที่ 2: เลือก IdP

- ตรวจสอบความเข้ากันได้กับบริการที่ใช้งานอยู่

- รองรับ MFA (การยืนยันตัวตนหลายปัจจัย) หรือไม่

- รองรับ SCIM (Auto Provisioning) หรือไม่

- เปรียบเทียบรูปแบบราคา (คิดตามจำนวนผู้ใช้ vs อัตราคงที่)

- ตรวจสอบ SLA (ระดับการรับประกันความพร้อมใช้งาน)

ขั้นที่ 3: เปลี่ยนผ่านเป็นขั้นตอน

- เลือกกลุ่มนำร่อง (เช่น ทีม IT)

- เชื่อมต่อบริการหลักก่อน (อีเมล เครื่องมือทำงานร่วมกัน)

- จัดทำขั้นตอนการเข้าถึงฉุกเฉิน

- จัดอบรมและแจ้งพนักงานทุกคน

- วางกำหนดการจัดการบัญชี Local เดิม

เปรียบเทียบบริการ IdP หลัก

| IdP | จุดเด่น | ราคาโดยประมาณ | เหมาะกับองค์กรแบบไหน |

|---|---|---|---|

| Okta | เชื่อมต่อ SaaS ได้มากที่สุด อันดับ 1 ในตลาด | $6-15/คน/เดือน | องค์กรขนาดกลาง-ใหญ่ |

| Azure AD (Entra ID) | รวมกับ Microsoft 365 ได้อย่างสมบูรณ์แบบ | รวมใน M365 หรือ $6~/คน/เดือน | องค์กรในระบบนิเวศ Microsoft |

| Google Workspace | SSO อัตโนมัติสำหรับบริการ Google | รวมใน Workspace | องค์กรในระบบนิเวศ Google |

| OneLogin | UI ใช้งานง่าย ตั้งค่าเร็ว | $4-8/คน/เดือน | สตาร์ทอัพ-SME |

| JumpCloud | รวมการจัดการอุปกรณ์ด้วย | $7-15/คน/เดือน | องค์กรที่ทำงานระยะไกล |

สรุป: SSO ไม่ใช่ทางเลือก แต่คือโครงสร้างพื้นฐาน

SSO ไม่ใช่แค่ "เทคโนโลยีที่ทำให้ล็อกอินสะดวก" แต่เป็น โครงสร้างพื้นฐาน ที่รองรับความปลอดภัย ประสิทธิภาพการทำงาน และการบริหาร IT ขององค์กร

สรุปสั้น ๆ:

- สตาร์ทอัพไม่เกิน 10 คน: เริ่มด้วย SSO พื้นฐานของ Google Workspace หรือ Microsoft 365 ได้เลย ไม่มีค่าใช้จ่ายเพิ่มเติม

- องค์กรช่วงเติบโต 10-100 คน: พิจารณา IdP เฉพาะทางอย่าง Okta หรือ OneLogin ยิ่งใช้บริการมากขึ้นเท่าไหร่ คุณค่าของ SSO ก็ยิ่งมากขึ้น

- องค์กรมากกว่า 100 คน: ต้องมีกลยุทธ์ IAM (Identity & Access Management) แบบครบวงจรที่รวม SSO + SCIM (Auto Provisioning) + MFA

ไม่ว่าจะขนาดไหน เมื่อจะนำ SaaS ใหม่มาใช้ ต้องตรวจสอบว่ารองรับ SSO หรือไม่เสมอ บริการที่ไม่รองรับ SSO จะกลายเป็นจุดบอดด้านความปลอดภัยในภายหลัง

หากจัดการเอกสารสำคัญอย่างสัญญาหรือ IR Deck SSO ยิ่งมีความสำคัญมากขึ้นไปอีก AiDocX รองรับ SSO สำหรับองค์กร เชื่อมต่อกับระบบยืนยันตัวตนภายในองค์กรได้ ช่วยให้ควบคุมทั้งความปลอดภัยของเอกสารและการจัดการสิทธิ์การเข้าถึงได้จากที่เดียว

พร้อมให้ AI จัดการเอกสารทั้งหมดแล้วหรือยัง?

เริ่มใช้ AiDocX ฟรี — สร้างสัญญา บันทึกการประชุม บันทึกการให้คำปรึกษาด้วย AI ลายเซ็นอิเล็กทรอนิกส์ ครบในแพลตฟอร์มเดียว

เริ่มใช้ฟรีบทความเพิ่มเติม

7 เครื่องมือสร้าง Pitch Deck ด้วย AI ที่ดีที่สุดปี 2026 — สำหรับสตาร์ทอัพ

เปรียบเทียบ 7 เครื่องมือสร้าง Pitch Deck ด้วย AI ที่ดีที่สุดปี 2026 สำหรับสตาร์ทอัพไทย พร้อมราคา ฟีเจอร์ ข้อดีข้อเสีย และคู่มือเลือกเครื่องมือที่เหมาะกับคุณ

ซอฟต์แวร์บริหารสัญญาที่ดีที่สุดปี 2026 — เครื่องมือ AI สำหรับ SME และสตาร์ทอัพ

เปรียบเทียบ 8 ซอฟต์แวร์บริหารสัญญาที่ดีที่สุดปี 2026 พร้อม AI สร้างสัญญา ติดตามวันหมดอายุ และลงนามอิเล็กทรอนิกส์ เหมาะกับ SME ฟรีแลนซ์ และสตาร์ทอัพไทย

10 แพลตฟอร์มเซ็นสัญญาออนไลน์ที่ดีที่สุดปี 2026 (มีตัวเลือกฟรี)

เปรียบเทียบ 10 แพลตฟอร์มเซ็นสัญญาออนไลน์ที่ดีที่สุดปี 2026 พร้อมแพลนฟรี ฟีเจอร์ ราคา รองรับกฎหมายไทย เหมาะกับ SME สตาร์ทอัพ และฟรีแลนซ์