Axios NPM Tedarik Zinciri Saldırısı 2026: Ne Oldu ve Kodunuzu Nasıl Korursunuz

Axios npm paketi 31 Mart 2026'da ele geçirildi. İşte saldırının tam zaman çizelgesi, RAT zararlı yazılımının çalışma mekanizması ve geliştiricilerin projelerini güvence altına almak için yapması gerekenler.

Axios NPM Tedarik Zinciri Saldırısı 2026: Ne Oldu ve Kodunuzu Nasıl Korursunuz

31 Mart 2026'da dünyanın en yaygın kullanılan JavaScript kütüphanelerinden biri sessizce silaha dönüştürüldü. İlk makine sadece 89 saniyede ele geçirildi.

Haftalık 100 milyonun üzerinde indirme sayısına sahip axios npm paketi, bir bakımcı hesabının ele geçirilmesiyle kaçırıldı. Zararlı 1.14.1 ve 0.30.4 sürümleri npm'e yüklenerek, 3 saatlik pencere boyunca npm install komutunu çalıştıran her geliştirici makinesine, CI/CD hattına ve üretim sunucusuna platformlar arası bir Uzaktan Erişim Trojanı (RAT) enjekte edildi.

Sözleşmeler ve sunum dosyaları günler sürmemeli — AiDocx sizi taslaktan imzaya dakikalar içinde ulaştırır, güvenlik konusunda endişelenmenize gerek kalmadan. Ama önce, tam olarak ne olduğunu ve hassas belgeler işleyen her ekip için bunun neden önemli olduğunu anlayalım.

Axios Nedir ve Bu Neden Bu Kadar Önemli?

Axios, milyonlarca JavaScript uygulaması tarafından kullanılan promise tabanlı bir HTTP istemcisidir. React, Vue, Node.js backend'leri, kurumsal uygulamalar, CI/CD hatları — her yere gömülüdür. Modern web'in kan dolaşımı olarak düşünebilirsiniz.

Bu kadar temel bir paket ele geçirildiğinde, etki alanı inanılmaz boyuttadır. Bağımlılıklarını otomatik güncelleyen her uygulama, lockfile sabitleme olmadan npm install çalıştıran her hat, o sabah yeni bir projeye başlayan her geliştirici — hepsi potansiyel kurban.

Haftalık 100 milyonun üzerinde indirme sayısıyla axios, küresel çapta en çok yüklenen npm paketlerinin ilk 10'unda yer alır. Tek bir ele geçirilmiş sürüm, dakikalar içinde binlerce kuruluşa yayılabilir.

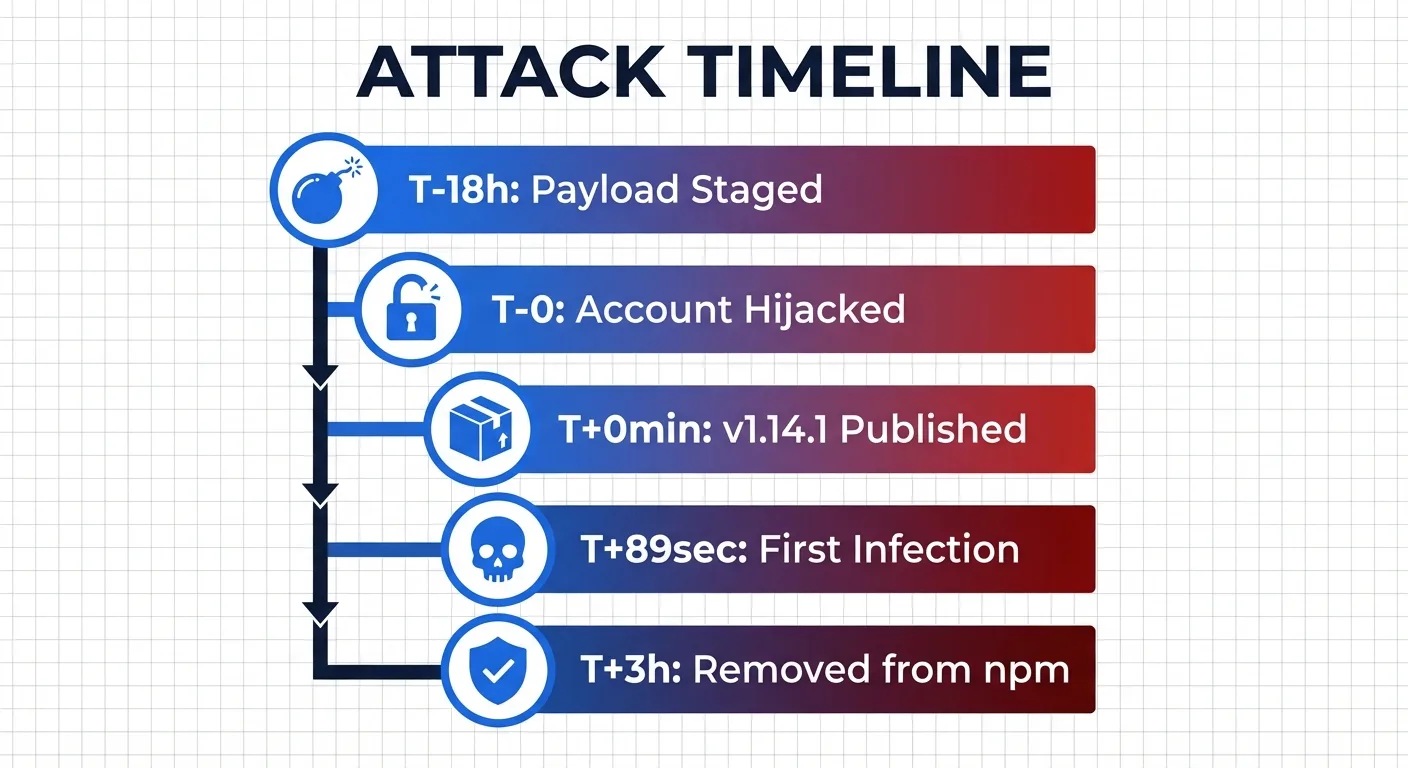

Tam Saldırı Zaman Çizelgesi: 18 Saatlik Hazırlık, İlk Enfeksiyona 89 Saniye

2026'nın en sofistike npm tedarik zinciri saldırısı işte böyle gelişti.

Aşama 1: Ön Konumlanma (T-18 saat)

Saldırgan, [email protected] adında sahte bir npm paketi kaydetti — popüler crypto-js kütüphanesini taklit ederek meşru görünecek şekilde tasarlanmış bir isim. Bu paket asıl zararlı yükü içeriyordu ancak çağrılmayı bekleyerek pasif durumda kaldı.

Aşama 2: Hesap Ele Geçirme (T-0)

Saldırgan, axios baş bakımcısı Jason'ın npm hesabını ele geçirdi. İki faktörlü kimlik doğrulama etkin olmasına rağmen hesap ihlal edildi — büyük olasılıkla çalınmış bir kurtarma kodu aracılığıyla.

Saldırgan hesap e-postasını anonim bir ProtonMail adresine değiştirdi, normal GitHub Actions CI/CD hattını tamamen devre dışı bıraktı ve doğrudan npm CLI üzerinden yayınlamak için uzun ömürlü bir npm erişim tokenı kullandı.

Aşama 3: Çift Dal Zehirleme (T+0 - T+39 dakika)

- T+0 dk:

[email protected]yayınlandı (1.x dalı) - T+39 dk:

[email protected]yayınlandı (0.x dalı)

Her iki ana sürüm dalı 39 dakika içinde vuruldu. Hangi sürümde olursanız olun, hedef sizdiniz.

Aşama 4: İlk Enfeksiyon (T+89 saniye)

Huntress Güvenlik Operasyonları Merkezi, zararlı paket yayına girdikten sadece 89 saniye sonra ilk ele geçirilmiş ana bilgisayarı tespit etti. Modern bağımlılık çözümleme hızı, kimse bir sorun olduğunu fark etmeden makinelerin enfekte olduğu anlamına geliyordu.

Aşama 5: Tespit ve Kaldırma (T+3 saat)

StepSecurity ilk olarak ihlali tespit etti ve alarmı verdi. npm, zararlı sürümleri yayınlanmadan yaklaşık 3 saat sonra kaldırdı. Ancak o zamana kadar yüzlerce makine çoktan enfekte olmuştu.

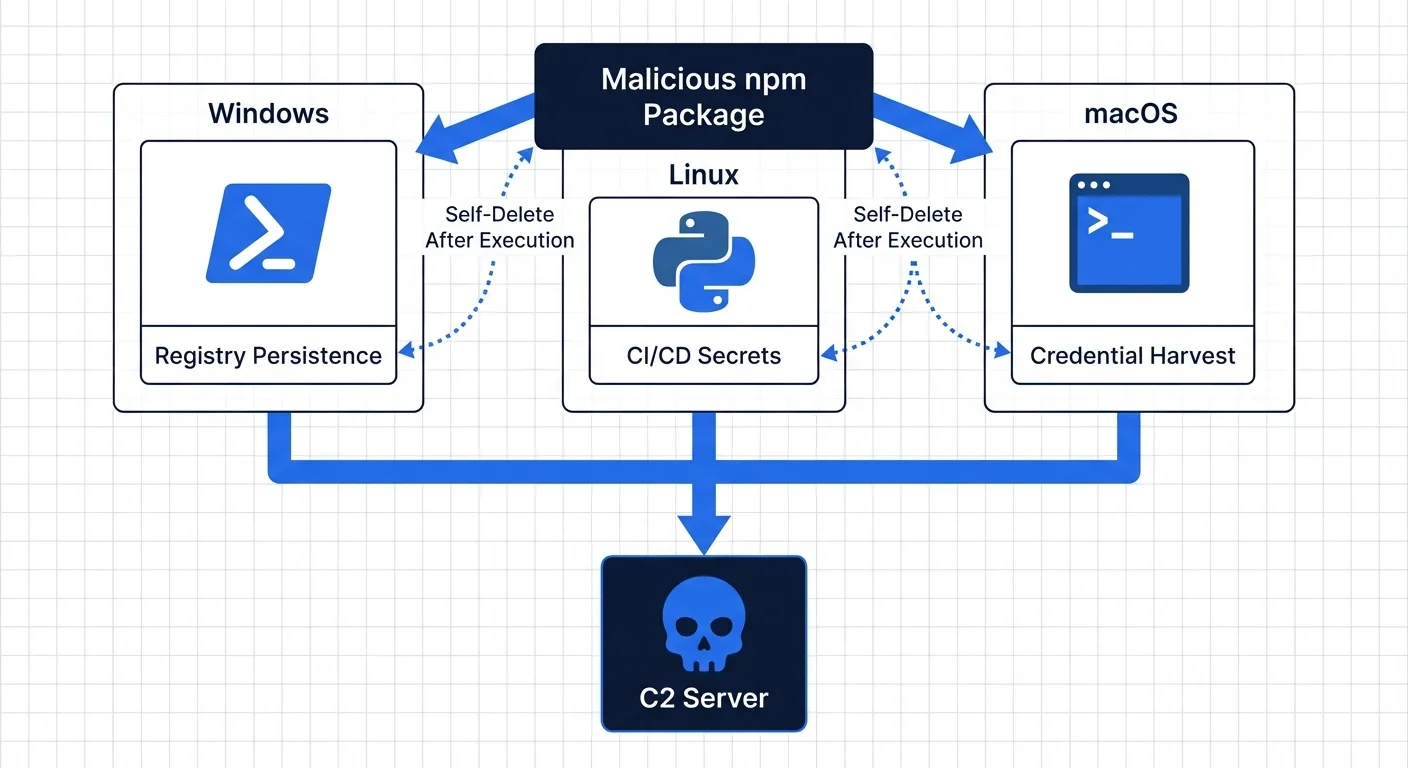

Zararlı Yük Nasıl Çalışıyor: Kendi Kendini Silen, Platformlar Arası RAT

Saldırı, operasyonel sofistikasyonu açısından dikkat çekicidir. Güvenlik araştırmacıları bunu "şimdiye kadar analiz ettikleri en ilginç saldırı kampanyası" olarak nitelendirdi.

Enjeksiyon Mekanizması

Her iki zararlı axios sürümü de [email protected]'i bağımlılık olarak ekler. Bu paket aslında axios kodu tarafından hiçbir zaman içe aktarılmaz — tek amacı, RAT'ı dağıtan bir postinstall betiği çalıştırmaktır.

Platforma Özel Zararlı Yükler

Dropper, işletim sistemini algılar ve her platform için özelleştirilmiş bir yük dağıtır.

Windows:

- Kayıt defteri kalıcılığına sahip PowerShell tabanlı RAT

- Süreç zincirini gizlemek için

PowerShell.exe'yiwt.exe(Windows Terminal) olarak yeniden adlandırır - Yeniden başlatmalar arasında kalıcılık için

HKCUkayıt defterine otomatik çalıştırma girişi ekler - Belgeler, Masaüstü, OneDrive ve AppData dizinlerini tarar

- Verileri

sfrclack.com:8000adresindeki C2 sunucusuna sızdırır

Linux:

- Kalıcılık mekanizması olmayan Python tabanlı RAT

- Kasıtlı olarak CI/CD hat ortamları için tasarlanmıştır

- Sırları, tokenları ve ortam değişkenlerini hedef alır

- Yeniden başlatmanın asla gerçekleşmediği geçici konteynerler için optimize edilmiştir — sırlar yeterlidir

macOS:

- Geliştirici iş istasyonlarını hedef alan ayrı RAT varyantı

- Kimlik bilgisi toplama ve dosya sistemi keşfine odaklanır

Örtbas

Çalıştırıldıktan sonra zararlı yazılım tüm kanıtları siler:

- Kendi kurulum betiğini siler

package.jsondosyasını temiz bir yem sürümüyle değiştirir- C2 iletişimini normal npmjs.com trafiği olarak gizler

- EDR ve SIEM çözümlerini atlatmak için POST istek gövdelerinde sahte npm paket meta verileri kullanır

Olaydan sonra node_modules klasörünü inceleyen bir geliştirici kesinlikle şüpheli hiçbir şey bulamaz.

Saldırganın İmzası

Kampanya kimliği 62033H — tersine çevrildiğinde H33026 olarak okunur ve 30 Mart 2026'yı işaret eder. Zararlı yazılımın iletişim protokolüne gömülü kasıtlı bir kartvizit.

Etki: Kim Etkilendi ve Ne İfşa Oldu?

Huntress'e göre, ilk saatlerde en az 100 ele geçirilmiş ana bilgisayar doğrulandı — ağırlıklı olarak macOS geliştirici iş istasyonları. Daha fazla kuruluş sistemlerini denetledikçe gerçek sayı muhtemelen çok daha yüksektir.

Enfekte Makinelerde Risk Altında Olan Veriler

- npm tokenları ve kayıt defteri kimlik bilgileri — daha fazla tedarik zinciri saldırısına olanak sağlar

- SSH anahtarları ve GPG anahtarları — özel depolara ve sunuculara erişim

- AWS, GCP ve Azure bulut kimlik bilgileri — tam altyapı ihlali

- CI/CD sırları ve ortam değişkenleri — hat ele geçirme

- Kaynak kodu ve fikri mülkiyet — rekabet açısından ifşa

- Geliştirme ortamlarından erişilebilir müşteri verileri

Linux RAT'ın kasıtlı olarak kalıcılık mekanizmasından yoksun olması, saldırganın gerçek hedefini ortaya koyar: CI/CD hatları. Bu ortamlar en hassas sırları barındırır — dağıtım anahtarları, veritabanı kimlik bilgileri, API tokenları — ve asla yeniden başlatılmazlar, bu da kalıcılığı gereksiz kılar.

Şimdi Yapmanız Gerekenler

1. Kilit Dosyalarınızı Kontrol Edin

package-lock.json veya yarn.lock dosyanızda ele geçirilmiş sürümleri arayın. [email protected] veya [email protected] görünüyorsa, ortamınız 3 saatlik maruz kalma penceresi sırasında ele geçirilmiş olabilir.

2. Zararlı Paketi Arayın

plain-crypto-js'in node_modules dizininizde herhangi bir yerde bulunup bulunmadığını kontrol edin. Varlığı, ihlale dair kesinleşmiş bir göstergedir.

3. Güvenli Sürümlere Geri Dönün

Saldırıdan önceki bilinen son güvenli sürümler olan [email protected] veya [email protected]'e geri dönün.

4. Betik Korumasıyla Yeniden Yükleyin

node_modules dizininizi ve package-lock.json dosyanızı silin, ardından herhangi bir postinstall kancasının çalışmasını önlemek için npm install --ignore-scripts komutuyla yeniden yükleyin.

5. Ağ Günlüklerini Kontrol Edin

Güvenlik duvarı, proxy veya DNS günlüklerinizde sfrclack.com adresine 8000 portu üzerinden herhangi bir bağlantı olup olmadığına bakın. Bu adresle herhangi bir iletişim, aktif bir ihlali doğrular.

6. Tüm Kimlik Bilgilerini Yenileyin

Enfekte olduysenız, o makinedeki her kimlik bilgisinin ele geçirilmiş olduğunu varsayın. npm tokenlarını, SSH anahtarlarını, bulut sağlayıcı kimlik bilgilerini (AWS, GCP, Azure), CI/CD hat sırlarını ve veritabanı bağlantı dizelerini derhal yenileyin.

Büyük Resim: Açık Kaynak Güveni Sarsıldı

Bu saldırı, açık kaynak ekosistemindeki temel bir zafiyeti gözler önüne seriyor: tüm güven modeli bireysel bakımcı hesaplarına bağlı.

2FA etkin olmasına rağmen tek bir ele geçirilmiş hesap, milyonlarca alt projnin potansiyel olarak ifşa olmasına yol açtı. Meşru derleme adımları için tasarlanmış postinstall betik mekanizması, mükemmel bir saldırı vektörüne dönüştü. Bir geliştiricinin dediği gibi: "npm bitti mi? Biz bittik mi şu an?"

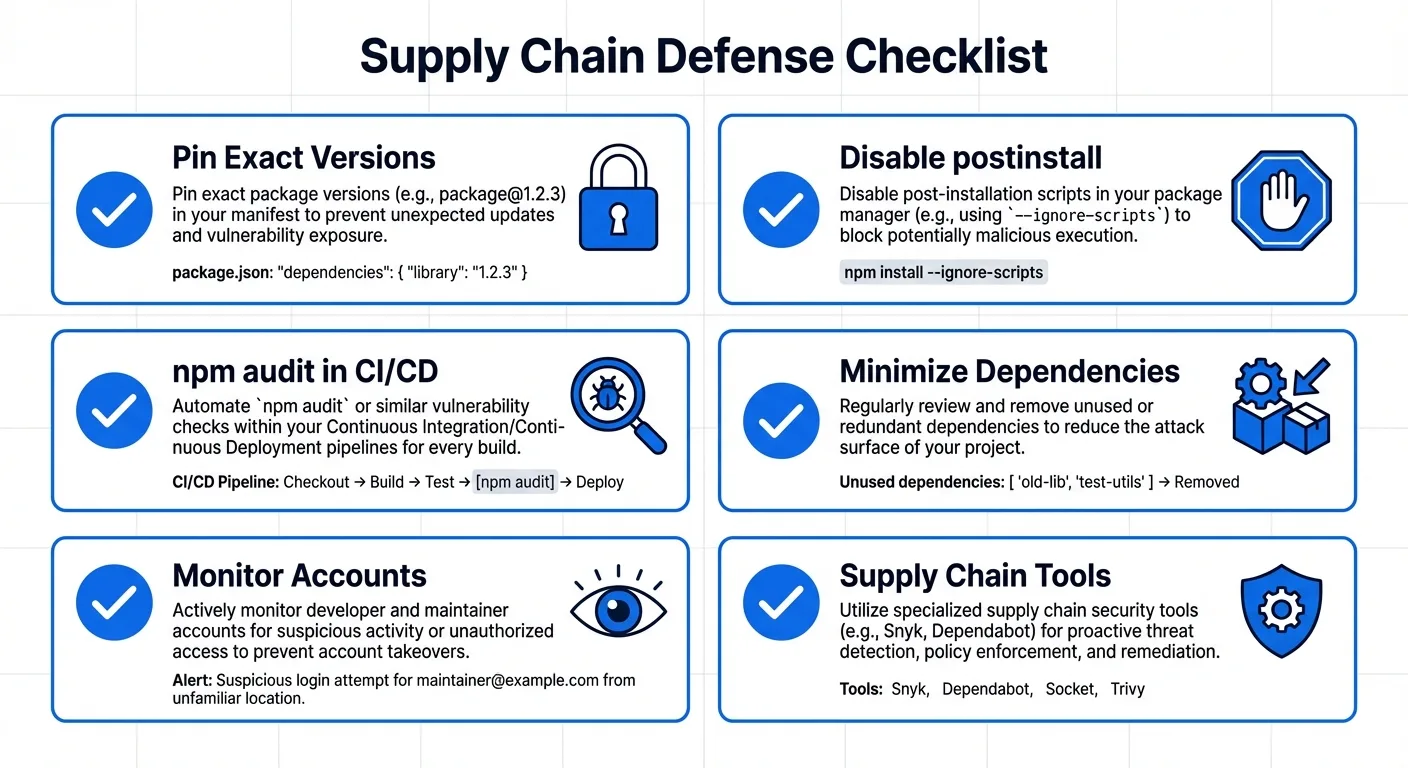

Geliştirme Ekipleri İçin Uzun Vadeli Savunmalar

- Kilit dosyalarında tam sürümleri sabitleyin — kritik bağımlılıklar için asla

^veya~kullanmayın - Postinstall betiklerini devre dışı bırakın —

.npmrcyapılandırmanızda--ignore-scriptsile npm audit'i çalıştırın — her CI/CD hattında zorunlu bir adım olarak- Bağımlılık ağacınızı minimize edin — eklediğiniz her paket bir saldırı yüzeyidir

- Kendi yayınladığınız npm paketlerinde hesap ele geçirmelerini izleyin

- Tedarik zinciri izleme araçlarını benimseyin — Socket, StepSecurity veya Aikido gibi araçlarla gerçek zamanlı uyarılar alın

Belge Güvenliği Neden Her Zamankinden Daha Önemli

Axios olayı bir uyandırma çağrısıdır: geliştirme araçlarınız güvende değilse, onlarla oluşturduğunuz hiçbir şey de güvende değildir. Bu, işletmenizin dayandığı belgeleri de kapsar.

Her gün ekipler, güvenlik öncelikli mimariyle tasarlanmamış araçlar üzerinden sözleşmeler, gizlilik anlaşmaları, sunum dosyaları ve yatırımcı materyallerini paylaşır. Dosyalar e-posta eki olarak gönderilir, herkese açık bağlantılarla paylaşılır veya axios bakımcısı gibi tek bir ele geçirilmiş hesabın her şeyi ifşa edebileceği platformlarda saklanır.

İşte tam da bu yüzden AiDocX belge güvenliğine temelden farklı bir yaklaşım benimser:

- Uçtan uca şifreleme — aktarım sırasında ve beklemede her belge için; dosyalarınız bize bile asla açık değildir

- Ayrıntılı erişim kontrolleri — her belgeyi kimin görüntüleyebileceğini, indirebileceğini veya yazdırabileceğini tam olarak belirleyin ve erişimi anında iptal edin

- Gerçek zamanlı görüntüleyici takibi — belgenizi kimin açtığını, ne zaman, nereden ve ne kadar süre baktığını bilin

- Dinamik filigran — her görüntüleyici adının belgeye gömüldüğünü görür, yetkisiz ekran görüntüsü ve dağıtımı caydırır

- İndirme ve yazdırma kısıtlamaları — hassas yatırımcı sunumlarını ve sözleşmeleri dosya kontrolünü kaybetmeden paylaşın

- Tam denetim izli güvenli e-imzalar — eksiksiz gözetim zinciri belgeleriyle yasal bağlayıcılığı olan imzalar

- Yapay zeka destekli belge oluşturma — sözleşmeleri, gizlilik anlaşmalarını ve iş belgelerini dakikalar içinde, tamamen güvenlik öncelikli bir platformda oluşturun

Açık kaynak ekosistemi axios gibi olaylardan sonra güveni yeniden inşa etmeye çabalarken, en hassas iş belgeleriniz — anlaşmaları kapatan sözleşmeler, fon toplayan sunum dosyaları, fikri mülkiyetinizi koruyan gizlilik anlaşmaları — güvenliğin ilk günden yerleşik olduğu, bir ihlalden sonra eklenmediği bir platformu hak eder.

Axios'tan çıkarılacak ders açıktır: güven doğrulanmalı, erişim kontrol edilmeli ve güvenlik asla sonradan düşünülen bir şey olmamalıdır. Her belge platformunun karşılaması gereken standart budur.

AiDocX ile güvenli belgeler oluşturmaya başlayın →

Sıkça Sorulan Sorular

Projem axios saldırısından etkilendi mi?

package-lock.json veya yarn.lock dosyanızda [email protected] veya [email protected] olup olmadığını kontrol edin. Bu sürümlerden herhangi biri mevcutsa, derleme ortamınız 31 Mart 2026'daki 3 saatlik maruz kalma penceresi sırasında ele geçirilmiş olabilir.

Saldırgan iki faktörlü kimlik doğrulamayı nasıl aştı?

Bakımcının 2FA'sı etkin olmasına rağmen, saldırgan erişim sağlamak için bir kurtarma kodu kullanmış görünüyor. Kullanılan yöntem hala araştırılmaktadır ve bakımcı şunu belirtmiştir: "Etkileşimde bulunduğum hemen hemen her şeyde iki faktörlü kimlik doğrulama açık."

Axios şu an güvenli mi?

Evet — zararlı sürümler npm'den kaldırılmıştır. [email protected] veya [email protected]'e güncelleyin ve kilit dosyalarınızı doğrulayın. Axios projesi aktif olarak bakımına devam etmektedir.

Tedarik zinciri saldırılarını projelerimde nasıl önleyebilirim?

Kilit dosyalarında tam bağımlılık sürümlerini sabitleyin, mümkün olduğunca postinstall betiklerini devre dışı bırakın, CI/CD hattınızda npm audit çalıştırın, bağımlılık ağacınızı minimize edin ve Socket veya StepSecurity gibi tedarik zinciri izleme araçlarını değerlendirin.

Enfekte makinelerden hangi veriler çalındı?

RAT, dosya sistemi verilerini (Belgeler, Masaüstü, OneDrive), ortam değişkenlerini, SSH anahtarlarını, bulut kimlik bilgilerini ve npm tokenlarını hedef alır. Makineniz enfekte olduysa, tüm kimlik bilgilerinin ele geçirildiğini varsayın ve derhal yenileyin.

Bu Log4j açığından nasıl farklı?

Log4j, bir kütüphanedeki kod açığıydı (CVE). Axios saldırısı ise sosyal mühendislik ve hesap ele geçirmeydi — kütüphane kodunun kendisi sağlamdı, ancak ele geçirilmiş bir bakımcı hesabı üzerinden zararlı bir sürüm yayınlandı. Her ikisi de yazılım tedarik zincirinin kırılganlığını vurgular, ancak farklı saldırı vektörleri aracılığıyla.

Hassas iş belgelerimi tedarik zinciri risklerinden nasıl korurum?

Yerleşik güvenliğe sahip bir belge platformu kullanın: uçtan uca şifreleme, ayrıntılı erişim kontrolleri, görüntüleyici takibi ve denetim izleri. AiDocX gibi platformlar, çevrenizdeki araçlar ele geçirilse bile belgelerinizin bağımsız güvenlik katmanları aracılığıyla korunmasını sağlayacak şekilde tasarlanmıştır.

Ready to automate your documents with AI?

Start free with AiDocX — AI contract drafting, meeting minutes, consultation notes, e-signatures, and more in one platform.

Get Started FreeMore from AiDocX Blog

AI İş Planı Oluşturucu: Startup'lar için Rehber (2026)

AI ile profesyonel iş planı oluşturun. KOSGEB, TÜBİTAK ve yatırımcı başvuruları için Türkiye'ye özel iş planı hazırlama rehberi.

En İyi Ücretsiz AI Sözleşme Oluşturucu (2026)

2026'da kullanabileceğiniz en iyi ücretsiz AI sözleşme oluşturucu araçlarını karşılaştırıyoruz. Türk hukukuna uygun, dakikalar içinde sözleşme hazırlayın.

DocSend Alternatifleri: Belge Takipli Paylaşım (2026)

DocSend'e alternatif belge takip ve paylaşım platformları. Yatırımcı sunumu, teklif ve sözleşme takibi için en iyi araçlar karşılaştırması.