الدليل الشامل لتسجيل الدخول الموحد (SSO) — تسجيل دخول واحد لجميع تطبيقاتك

لا تفهم SSO؟ هذا الدليل يشرح آلية العمل، يقارن البروتوكولات (SAML، OAuth، OIDC)، فوائد المؤسسات، وقائمة مراجعة للتطبيق خطوة بخطوة.

الدليل الشامل لتسجيل الدخول الموحد (SSO) — تسجيل دخول واحد لجميع تطبيقاتك

ملخص سريع: تسجيل الدخول الموحد (SSO - Single Sign-On) هو نظام مصادقة يتيح لك تسجيل الدخول مرة واحدة للوصول تلقائيًا إلى عدة خدمات. بالنسبة للمؤسسات، يمثل بنية تحتية أساسية تحقق ثلاثة أهداف في آنٍ واحد: تعزيز إنتاجية الموظفين، تقوية الأمان، وخفض تكاليف إدارة تقنية المعلومات. في هذا الدليل، نشرح آلية عمل SSO من الأساسيات إلى مقارنة البروتوكولات الرئيسية وقائمة المراجعة اللازمة للتطبيق — بأسلوب يفهمه الجميع حتى غير التقنيين.

ماذا تفعل عندما تصل إلى مكتبك صباحًا؟

تفتح Gmail، تدخل Slack، تشغّل Notion، تتحقق من Jira، ثم تفتح Google Drive... تخيّل لو كان عليك كتابة اسم المستخدم وكلمة المرور في كل خدمة على حدة — ستحتاج إلى إدخال كلمات مرور عشر مرات على الأقل يوميًا.

لكن في الواقع، لا تفعل ذلك. بمجرد تسجيل الدخول بحساب Google واحد، يتصل Gmail وYouTube وGoogle Drive تلقائيًا. هذا بالضبط هو تسجيل الدخول الموحد (SSO).

قد تقول: "أليس هذا مجرد تسجيل دخول تلقائي؟" لكن SSO يختلف تمامًا عن حفظ كلمات المرور في المتصفح. دعونا نوضح الأمر خطوة بخطوة.

ما هو SSO بالضبط؟

SSO (Single Sign-On) هو نظام مصادقة يتيح الوصول إلى عدة خدمات مستقلة من خلال عملية تسجيل دخول واحدة.

لتوضيح المفهوم الأساسي بتشبيه من الحياة اليومية:

تخيّل سوار الدخول الشامل في مدينة الملاهي. عند البوابة تلبس سوارًا، وبعدها يمكنك ركوب جميع الألعاب بحرية دون شراء تذكرة لكل لعبة. SSO يلعب دور هذا السوار بالضبط.

- السوار (رمز المصادقة - Token) = شهادة رقمية تُصدر عند تسجيل الدخول مرة واحدة

- بوابة مدينة الملاهي (مزود الهوية - Identity Provider) = الجهة التي تتحقق من هويتك وتصدر السوار

- الألعاب (مزود الخدمة - Service Provider) = كل خدمة تتحقق من السوار فقط وتسمح بالوصول

SSO مقابل مديري كلمات المرور مقابل إعادة استخدام كلمة المرور

دعونا نقارن بين ثلاثة أساليب يسهل الخلط بينها:

| الأسلوب | آلية العمل | مستوى الأمان | سهولة الإدارة |

|---|---|---|---|

| إعادة استخدام نفس كلمة المرور | كلمة مرور واحدة لجميع الخدمات | خطير جدًا — تسريب واحد يكشف الكل | مريح لكنه خطير |

| مدير كلمات المرور (مثل 1Password) | التطبيق يحفظ كلمة مرور مختلفة لكل خدمة | متوسط — يعتمد على كلمة المرور الرئيسية | مناسب للاستخدام الشخصي |

| SSO | خادم المصادقة يتحقق مرة واحدة ويصدر رمزًا | عالٍ — إدارة مركزية مع إمكانية دمج MFA | الأمثل لبيئة المؤسسات |

مدير كلمات المرور هو أداة "تتذكر" كلمات مرورك المتعددة بدلًا منك، بينما SSO يصمم النظام بحيث لا تحتاج سوى كلمة مرور واحدة من الأساس. الفرق جوهري في المنهج.

كيف يعمل SSO؟

قبل الدخول في العمق التقني، لنتتبع عملية تسجيل الدخول الفعلية خطوة بخطوة.

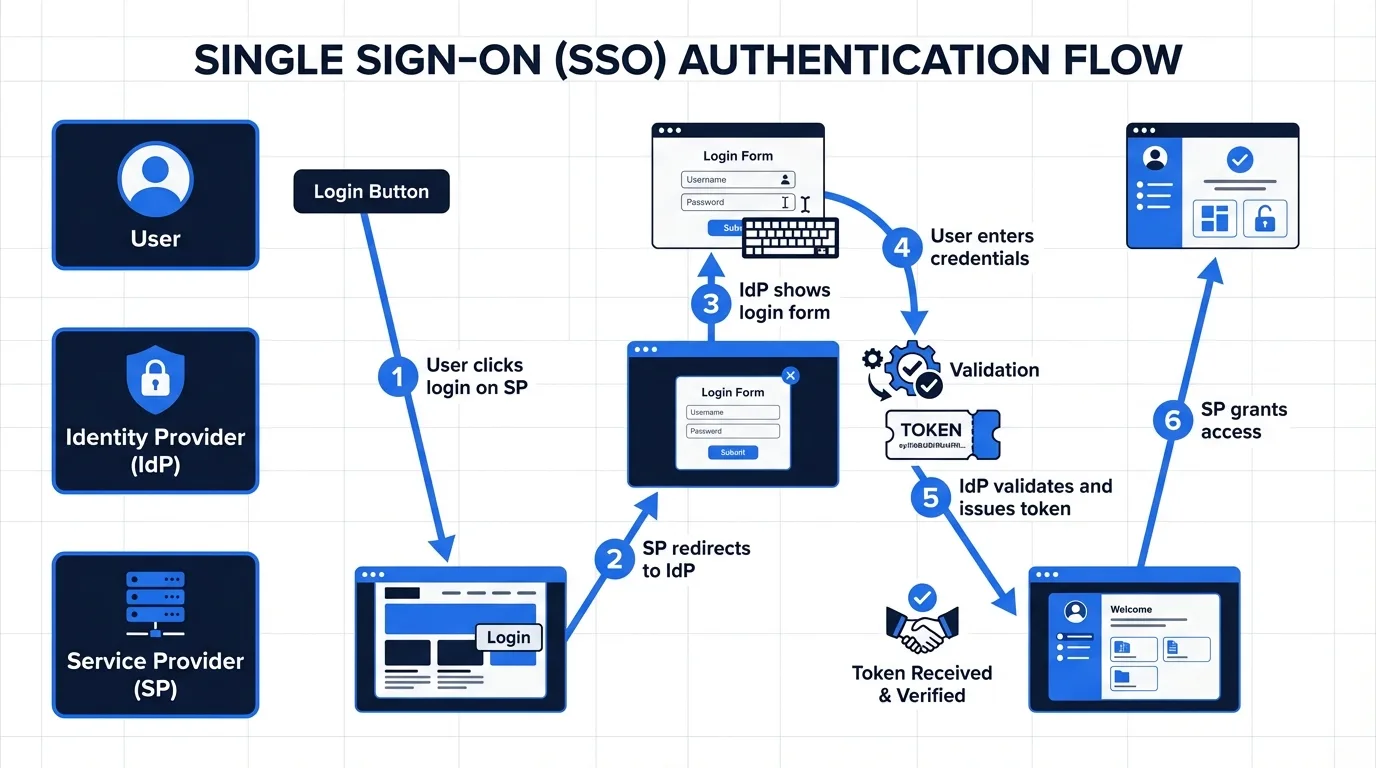

مسار تسجيل الدخول عبر SSO

- يدخل الموظف إلى Slack ← يسأل Slack خادم المصادقة (IdP): "من هذا الشخص؟"

- يعرض خادم المصادقة شاشة تسجيل الدخول ← يسجل الموظف الدخول بحساب الشركة

- يصدر خادم المصادقة رمزًا يقول "هذا الشخص موثق" ← يُرسل الرمز إلى Slack

- يتحقق Slack من الرمز ويسمح بالوصول

النقطة المحورية هي الخطوة الثالثة. الآن عندما يدخل الموظف إلى Notion، لأنه مسجل الدخول بالفعل في خادم المصادقة، يُصدر الرمز فورًا دون الحاجة لإدخال كلمة مرور مرة أخرى. هذا هو جوهر "Single Sign-On" — تسجيل دخول واحد يكفي.

المكونات الأساسية لـ SSO

- IdP (مزود الهوية - Identity Provider): الخادم المركزي الذي يتحقق من هوية المستخدم ويصدر الرموز. من أبرز الأمثلة: Okta، Azure AD، Google Workspace.

- SP (مزود الخدمة - Service Provider): كل تطبيق يستقبل الرمز من IdP ويسمح بالوصول إلى الخدمة. مثل Slack، Notion، Jira، Salesforce.

- الرمز/التأكيد (Token/Assertion): الشهادة الرقمية التي يرسلها IdP إلى SP. رسالتها: "هذا المستخدم موثق، وله هذه الصلاحيات."

البروتوكولات الثلاثة الرئيسية لـ SSO: SAML وOAuth وOIDC

هناك عدة معايير تقنية (بروتوكولات) لتنفيذ SSO، لكن الأهم عمليًا هي ثلاثة:

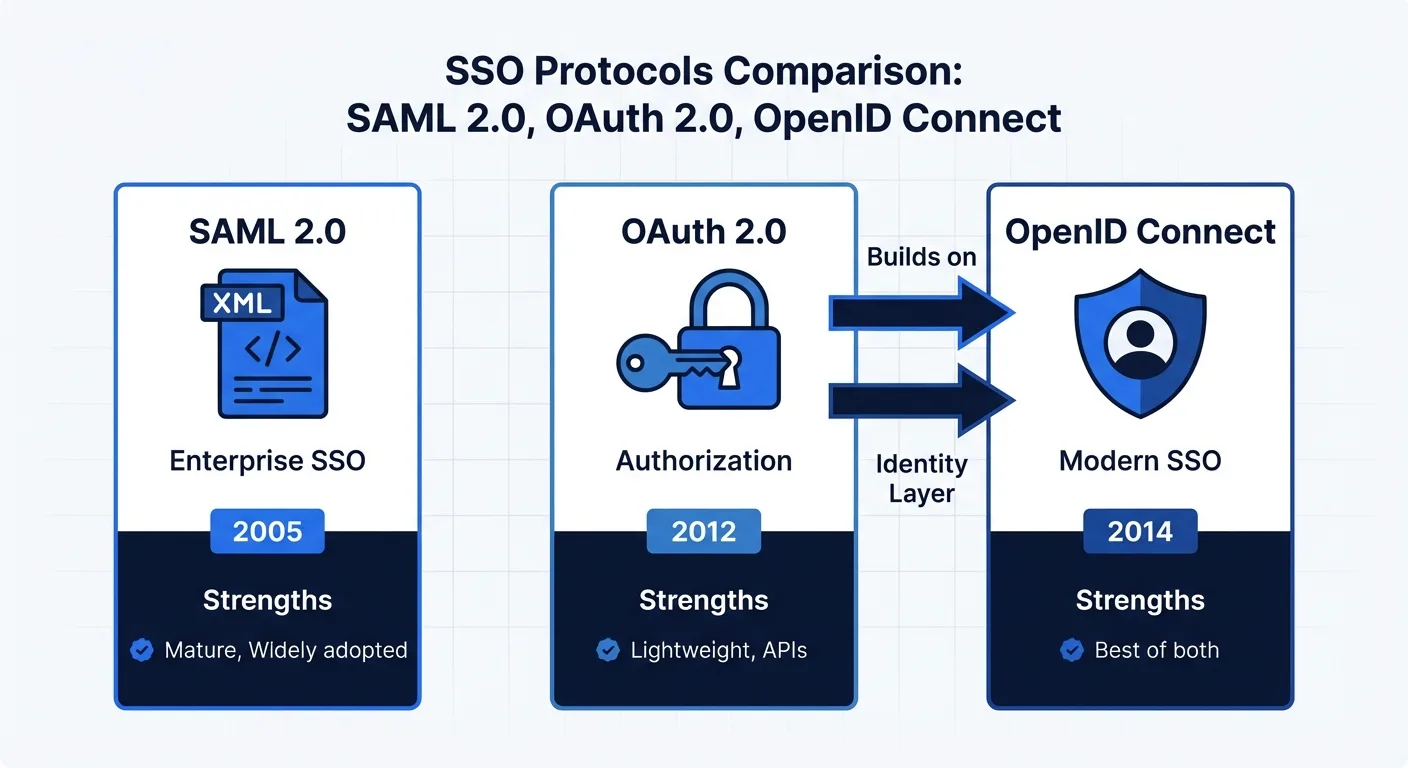

SAML 2.0 — الرائد الأصلي لـ SSO المؤسسي

SAML (لغة ترميز تأكيد الأمان - Security Assertion Markup Language) هو أقدم معيار SSO، أُنشئ عام 2005.

- الخصائص: مبني على XML، متخصص في بيئة المؤسسات

- الأنسب لـ: الأنظمة الداخلية للشركات الكبرى، ربط خدمات B2B SaaS

- القيود: غير مناسب لتطبيقات الهاتف، إعداده معقد

لو شبّهناه، فإن SAML يشبه التوقيع الرقمي الرسمي — ثقيل ومعقد الإعداد، لكنه الأكثر انتشارًا وموثوقية في بيئات المؤسسات.

OAuth 2.0 — "السماح بالوصول إلى..."

OAuth ليس بروتوكول SSO بالمعنى الدقيق، بل هو بروتوكول تفويض صلاحيات.

"هل تسمح لهذا التطبيق بالوصول إلى Google Drive الخاص بك؟" — هذا السؤال هو ما يعالجه OAuth. عندما تضغط على زر "تسجيل الدخول عبر Google" وتظهر نافذة "هذا التطبيق يريد الوصول إلى بريدك الإلكتروني وملفك الشخصي" — هذا هو OAuth.

- الخصائص: مبني على JSON، خفيف ومرن

- الأنسب لـ: تسجيل الدخول الاجتماعي، تطبيقات الهاتف، ربط واجهات API

- القيود: هو تفويض (Authorization) وليس مصادقة (Authentication) — لا يخبرك "من هو" المستخدم

OpenID Connect (OIDC) — المعيار الحديث لـ SSO

OIDC هو بروتوكول يضيف طبقة مصادقة فوق OAuth 2.0. إذا كان OAuth يعالج "السماح بالوصول" فقط، فإن OIDC يخبرك أيضًا "من هو هذا المستخدم".

- الخصائص: OAuth 2.0 + معلومات المستخدم (ID Token)

- الأنسب لـ: معظم خدمات SaaS الحديثة، دعم الهاتف والويب معًا

- المزايا: أخف من SAML وأكثر أمانًا من OAuth

حاليًا، معظم الخدمات الجديدة تستخدم OIDC. أزرار "تسجيل الدخول عبر Google" و"Apple" و"Microsoft" كلها مبنية على OIDC.

دليل اختيار البروتوكول

| الحالة | البروتوكول المقترح | السبب |

|---|---|---|

| ربط الأنظمة الداخلية للشركات الكبرى | SAML 2.0 | التوافق مع الأنظمة القديمة، تلبية سياسات الأمان المؤسسي |

| تطوير خدمة SaaS جديدة | OIDC | حديث وصديق للهاتف |

| تسجيل دخول اجتماعي فقط | OAuth 2.0 | أبسط تنفيذ |

| دعم المؤسسات والمستهلكين معًا | OIDC + SAML | OIDC كأساس، مع إضافة SAML للعملاء المؤسسيين |

خمسة أسباب تجعل المؤسسات بحاجة إلى SSO

1. حل جذري لمشكلة كلمات المرور

يستخدم الموظف العادي حوالي 27 خدمة عمل مختلفة. لا أحد عمليًا ينشئ 27 كلمة مرور مختلفة. النتيجة؟ إعادة استخدام نفس كلمة المرور أو إنشاء كلمات مرور سهلة التخمين مثل "Company2024!".

يحل SSO هذه المشكلة من جذورها. كلمة المرور موجودة فقط في IdP واحد، ومع إضافة المصادقة متعددة العوامل (MFA) لكلمة المرور الوحيدة تلك، يرتفع مستوى الأمان بشكل هائل.

2. حظر فوري لحسابات الموظفين المغادرين

ما أكبر خطر أمني عند مغادرة موظف؟ الحاجة لتعطيل حساباته في عشرات الخدمات واحدة تلو الأخرى. إذا نسيت واحدة، يمكن للموظف السابق الوصول إلى بيانات الشركة.

في بيئة SSO، تعطيل حساب IdP واحد يحظر الوصول إلى جميع الخدمات فورًا. يُعرف هذا أيضًا بـ "تسجيل الخروج الموحد (Single Sign-Off)".

3. تعزيز إنتاجية الموظفين

وفقًا لدراسة Okta، يدخل الموظف كلمات المرور بمعدل 9.3 مرات يوميًا. وتشكل طلبات إعادة تعيين كلمات المرور المنسية ما بين 20% إلى 50% من استفسارات مكتب الدعم التقني. بعد تطبيق SSO، تقترب هذه الأرقام من الصفر.

4. دعم الامتثال التنظيمي (Compliance)

للحصول على شهادات أمان مثل ISO 27001 وSOC 2، فإن "التحكم في الوصول" و"سجلات التدقيق" أمران إلزاميان. مع SSO، تتمركز جميع سجلات الوصول في IdP، مما يتيح معرفة من وصل إلى أي خدمة ومتى بنظرة واحدة.

5. خفض تكاليف إدارة تقنية المعلومات

عند انضمام موظف جديد، بدلًا من إنشاء حساب في كل خدمة على حدة، يكفي تسجيله مرة واحدة في IdP ليحصل تلقائيًا على صلاحيات الوصول إلى الخدمات المطلوبة. يُعرف هذا بـ التوفير التلقائي (Auto Provisioning). ومع دمج بروتوكول SCIM، تتعدل الصلاحيات تلقائيًا عند الانضمام أو المغادرة أو الانتقال بين الأقسام.

محاذير أساسية يجب معرفتها قبل تطبيق SSO

ليس لـ SSO مزايا فقط. هناك نقاط يجب أخذها بعين الاعتبار قبل التطبيق.

نقطة الفشل الواحدة (Single Point of Failure)

ماذا لو توقف IdP عن العمل؟ لن يتمكن أحد من تسجيل الدخول إلى أي خدمة. هذا أكبر مخاطر SSO. لهذا السبب، تضمن خدمات IdP المؤسسية توفرًا بنسبة 99.99% مع بنية احتياطية مزدوجة كإعداد أساسي.

الحل: حافظ على حسابات إدارية للطوارئ، وضع إجراءات وصول طارئة في حال تعطل IdP.

تكلفة التأسيس والتعقيد

تطبيق SSO ليس "تثبيت إضافة واحدة". يجب التحقق مما إذا كانت جميع الخدمات المستخدمة تدعم SSO، ثم إعداد الربط مع IdP واحدة تلو الأخرى. إذا كانت هناك أنظمة قديمة، فقد يكون الربط مستحيلًا في بعض الحالات.

نصيحة عملية: لا تحوّل كل شيء دفعة واحدة. ابدأ بالخدمات الأساسية (البريد الإلكتروني، أدوات التعاون) وتدرّج في التطبيق.

الارتباط بمزود الخدمة (Vendor Lock-in)

بما أن كل المصادقة تتمركز في IdP واحد، فإن تغيير IdP يصبح مشروعًا ضخمًا. الاختيار الأول مهم جدًا.

الحل: اختر IdP مبنيًا على بروتوكولات معيارية مثل SAML/OIDC لتسهيل الانتقال نسبيًا. تجنب مزودي الهوية الذين يستخدمون بروتوكولات خاصة.

إدارة الحسابات التي تتجاوز SSO

حتى بعد تطبيق SSO، قد تبقى حسابات إدارة محلية في بعض الخدمات لا تمر عبر SSO. يجب مراجعة هذه "الأبواب الخلفية" بانتظام.

منصات إدارة المستندات و SSO

في المنصات التي تتعامل مع مستندات حساسة كالعقود وعروض المستثمرين (IR Deck) ومواد الاستثمار، يكتسب SSO أهمية خاصة.

لماذا؟

- تحتوي العقود على مبالغ مالية وشروط ومعلومات سرية

- تتضمن عروض المستثمرين بيانات مالية غير معلنة

- يحتاج أطراف خارجيون متعددون (مستثمرون، مستشارون قانونيون، شركاء تجاريون) إلى الوصول للمستندات

بدون SSO، يجب إنشاء حساب منفصل لكل مستخدم، ثم حذف الحسابات يدويًا عند انتهاء المشروع. في بيئة SSO، يكفي تعديل صلاحيات الوصول من IdP.

توفر منصات إدارة المستندات مثل AiDocX تسجيل دخول موحد عبر SAML/OIDC للعملاء المؤسسيين، مما يتيح التكامل السلس مع نظام المصادقة الداخلي للشركة. يمكن للموظفين استخدام المنصة مباشرة بحساب الشركة دون تسجيل منفصل، ويمكن لمسؤولي تقنية المعلومات التحكم بصلاحيات الوصول مركزيًا.

قائمة مراجعة تطبيق SSO

إذا كنت تدرس تطبيق SSO، استخدم قائمة المراجعة التالية:

المرحلة الأولى: تقييم الوضع الحالي

- إعداد قائمة بخدمات SaaS المستخدمة حاليًا

- التحقق من دعم كل خدمة لـ SSO (عبر SAML/OIDC)

- دراسة بدائل للخدمات التي لا تدعم SSO

- تقييم الحوادث الأمنية المتعلقة بكلمات المرور واستفسارات مكتب الدعم الحالية

المرحلة الثانية: اختيار IdP

- التحقق من التوافق مع الخدمات المستخدمة

- دعم المصادقة متعددة العوامل (MFA)

- دعم التوفير التلقائي (SCIM)

- مقارنة نماذج التسعير (حسب عدد المستخدمين أو رسوم ثابتة)

- التحقق من اتفاقية مستوى الخدمة (SLA - ضمان التوفر)

المرحلة الثالثة: الانتقال التدريجي

- اختيار مجموعة تجريبية (فريق تقنية المعلومات مثلًا)

- البدء بربط الخدمات الأساسية (البريد الإلكتروني، أدوات التعاون)

- وضع إجراءات الوصول الطارئ

- تدريب وتوعية جميع الموظفين

- وضع جدول زمني لتنظيف الحسابات المحلية القديمة

مقارنة خدمات IdP الرئيسية

| مزود الهوية (IdP) | الخصائص | نطاق السعر | المؤسسة المناسبة |

|---|---|---|---|

| Okta | أكبر عدد من عمليات ربط SaaS، رائد السوق | 6–15 دولار/مستخدم/شهر | الشركات المتوسطة والكبيرة |

| Azure AD (Entra ID) | تكامل مثالي مع Microsoft 365 | مضمّن في M365 أو من 6 دولار/مستخدم/شهر | الشركات في نظام Microsoft |

| Google Workspace | SSO تلقائي لخدمات Google | مضمّن في Workspace | الشركات في نظام Google |

| OneLogin | واجهة بديهية، إعداد سريع | 4–8 دولار/مستخدم/شهر | الشركات الناشئة والصغيرة والمتوسطة |

| JumpCloud | إدارة الأجهزة مدمجة | 7–15 دولار/مستخدم/شهر | شركات العمل عن بُعد |

الخلاصة: SSO بنية تحتية وليس خيارًا

SSO ليس مجرد "تقنية لتسهيل تسجيل الدخول". إنه بنية تحتية تشكل أساس أمان المؤسسة وإنتاجيتها وكفاءة إدارة تقنية المعلومات.

خلاصة القول:

- الشركات الناشئة (أقل من 10 أشخاص): ابدأ بـ SSO الأساسي المضمّن في Google Workspace أو Microsoft 365. يمكنك الاستفادة من SSO دون تكلفة إضافية.

- الشركات في مرحلة النمو (10–100 شخص): فكّر في تبني IdP متخصص مثل Okta أو OneLogin. كلما زادت الخدمات المستخدمة، زادت قيمة SSO.

- الشركات الكبيرة (أكثر من 100 شخص): تحتاج إلى استراتيجية شاملة لإدارة الهوية والوصول (IAM) تجمع بين SSO وSCIM (التوفير التلقائي) وMFA.

مهما كان حجم مؤسستك، تأكد دائمًا من دعم SSO عند تبني أي خدمة SaaS جديدة. الخدمات التي لا تدعم SSO تصبح ثغرات أمنية مستقبلًا.

إذا كنت تتعامل مع مستندات حساسة كالعقود وعروض المستثمرين، فإن SSO أكثر أهمية. AiDocX يدعم SSO المؤسسي ويتكامل مع نظام المصادقة الداخلي لشركتك، مما يتيح التحكم بأمان المستندات وإدارة الوصول من مكان واحد.

هل أنت مستعد لأتمتة مستنداتك بالذكاء الاصطناعي؟

ابدأ مجانًا مع AiDocX — صياغة العقود، محاضر الاجتماعات، ملاحظات الاستشارة بالذكاء الاصطناعي، التوقيعات الإلكترونية، والمزيد.

ابدأ مجانًاالمزيد من مدونة AiDocX

هجوم سلسلة التوريد على Axios NPM عام 2026: ما الذي حدث وكيف تحمي شفرتك البرمجية

تم اختراق حزمة axios على npm في 31 مارس 2026. إليك الجدول الزمني الكامل للهجوم، وآلية عمل حمولة RAT الخبيثة، وما يجب على المطورين فعله الآن لتأمين مشاريعهم.

صانع الكتيبات بالذكاء الاصطناعي: كيفية إنشاء كتيبات احترافية في دقائق (مجاناً)

تعلم كيفية إنشاء كتيبات احترافية باستخدام الذكاء الاصطناعي. دليل خطوة بخطوة مع لقطات شاشة حقيقية، تصميم الكتيبات بالذكاء الاصطناعي دون الحاجة لمهارات التصميم. أداة مجانية عبر الإنترنت.

أفضل 10 أدوات ذكاء اصطناعي يجب على مؤسسي الشركات الناشئة استخدامها في 2026

اكتشف أدوات الذكاء الاصطناعي الأساسية لمؤسسي الشركات الناشئة في 2026. من إنشاء العقود إلى العروض التقديمية والتوقيع الإلكتروني وتتبع المستندات.