Axios NPM Supply Chain Attack 2026: क्या हुआ और अपने कोड को कैसे सुरक्षित रखें

31 मार्च 2026 को axios npm package कॉम्प्रोमाइज हुआ। पूरी attack timeline, RAT payload कैसे काम करता है, और डेवलपर्स को अपने प्रोजेक्ट्स सुरक्षित करने के लिए अभी क्या करना चाहिए।

Axios NPM Supply Chain Attack 2026: क्या हुआ और अपने कोड को कैसे सुरक्षित रखें

31 मार्च 2026 को, दुनिया की सबसे ज्यादा इस्तेमाल होने वाली JavaScript लाइब्रेरी में से एक को चुपचाप हथियार बना दिया गया। महज 89 सेकंड में, पहली मशीन कॉम्प्रोमाइज हो गई।

axios npm package — जिसके हर हफ्ते 100 मिलियन से ज्यादा downloads होते हैं — को एक maintainer account takeover के जरिए हाईजैक कर लिया गया। Malicious versions 1.14.1 और 0.30.4 npm पर पब्लिश किए गए, जिससे हर उस developer machine, CI/CD pipeline, और production server में एक cross-platform Remote Access Trojan (RAT) इंजेक्ट हो गया जिसने 3 घंटे की विंडो में npm install चलाया।

कॉन्ट्रैक्ट्स और पिच डेक्स में दिन नहीं लगने चाहिए — AiDocx आपको ड्राफ्ट से साइन तक मिनटों में ले जाता है, ऐसी security के साथ जिसके बारे में आपको सोचना भी नहीं पड़ता। लेकिन पहले, आइए ठीक से समझें कि क्या हुआ और यह हर उस टीम के लिए क्यों मायने रखता है जो sensitive documents हैंडल करती है।

Axios क्या है और यह क्यों मायने रखता है?

Axios एक promise-based HTTP client है जिसका इस्तेमाल लाखों JavaScript applications में होता है। React, Vue, Node.js backends, enterprise apps, CI/CD pipelines — यह हर जगह embedded है। इसे modern web की bloodstream समझिए।

जब इतनी fundamental package कॉम्प्रोमाइज होती है, तो blast radius चौंकाने वाला होता है। हर ऐप जो dependencies auto-update करता है, हर pipeline जो lockfile pinning के बिना npm install चलाता है, हर वो developer जिसने उस सुबह एक प्रोजेक्ट शुरू किया — सब potential victims।

हर हफ्ते 100 मिलियन से ज्यादा downloads के साथ, axios globally सबसे ज्यादा install होने वाले npm packages में top 10 में है। एक compromised version मिनटों में हजारों organizations में cascade कर सकता है।

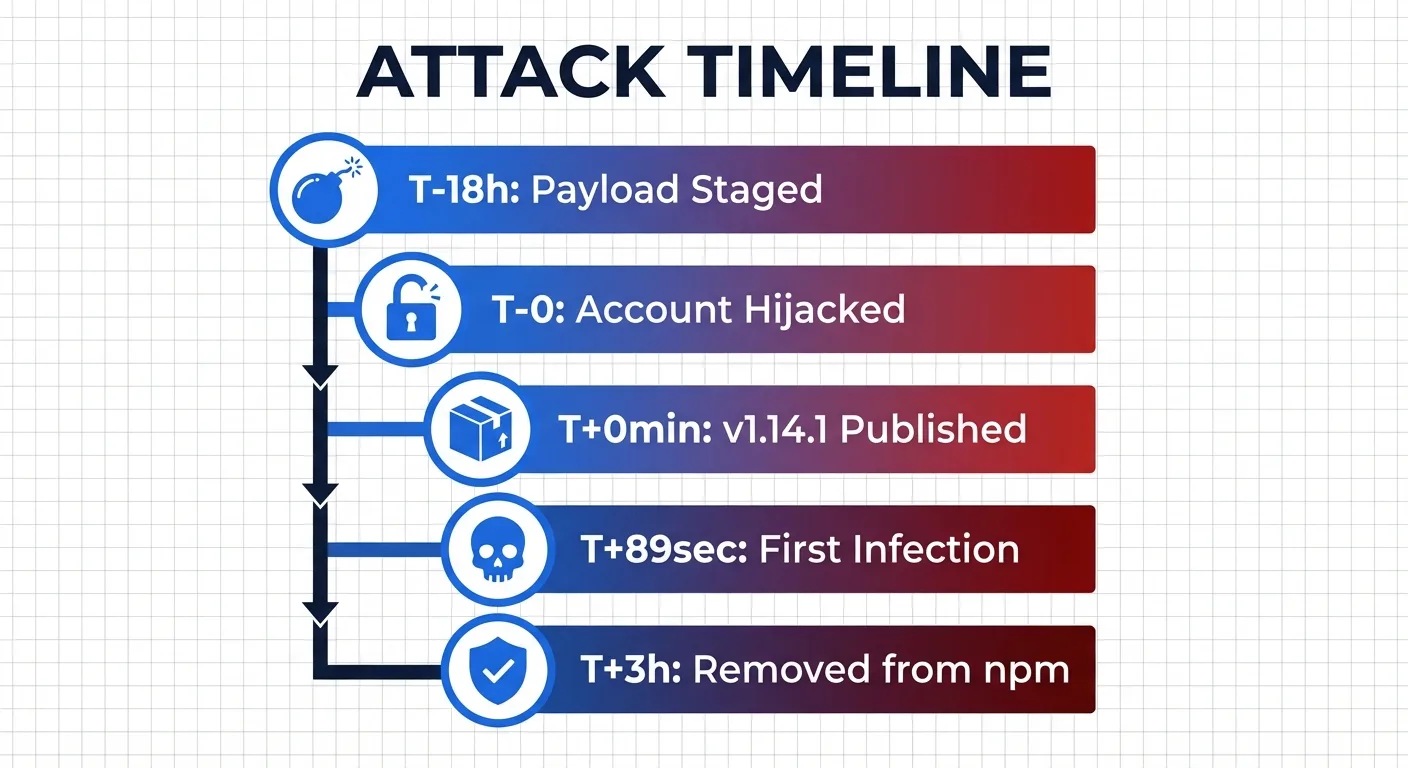

पूरी Attack Timeline: 18 घंटे की तैयारी, पहले Infection तक 89 सेकंड

यहां देखिए कि 2026 का सबसे sophisticated npm supply chain attack कैसे सामने आया।

Stage 1: Pre-positioning (T-18 घंटे)

Attacker ने [email protected] नाम का एक fake npm package register किया — एक ऐसा नाम जो legitimate दिखने के लिए डिज़ाइन किया गया था, popular crypto-js लाइब्रेरी की नकल करता हुआ। इस package में actual malicious payload था लेकिन यह dormant बैठा रहा, call होने का इंतज़ार करते हुए।

Stage 2: Account Takeover (T-0)

Attacker ने axios के lead maintainer Jason के npm account को कॉम्प्रोमाइज कर लिया। Two-factor authentication enabled होने के बावजूद, account breach हो गया — संभवतः एक stolen recovery code के जरिए।

Attacker ने account email को एक anonymous ProtonMail address में बदल दिया, normal GitHub Actions CI/CD pipeline को पूरी तरह bypass कर दिया, और npm CLI के जरिए directly publish करने के लिए एक long-lived npm access token का इस्तेमाल किया।

Stage 3: Dual-Branch Poisoning (T+0 से T+39 मिनट)

- T+0 min:

[email protected]publish हुआ (1.x branch) - T+39 min:

[email protected]publish हुआ (0.x branch)

दोनों major release branches 39 मिनट के अंदर hit हो गईं। आप किसी भी version पर हों, आप target थे।

Stage 4: पहला Infection (T+89 सेकंड)

Huntress Security Operations Center ने malicious package लाइव होने के महज 89 सेकंड बाद पहला compromised host detect कर लिया। Modern dependency resolution की speed का मतलब था कि किसी को कुछ गलत होने का पता चलने से पहले ही machines infected हो चुकी थीं।

Stage 5: Detection और Removal (T+3 घंटे)

StepSecurity ने सबसे पहले compromise को identify किया और अलार्म बजाया। npm ने publication के लगभग 3 घंटे बाद malicious versions को हटा दिया। लेकिन तब तक, सैकड़ों machines पहले से infected हो चुकी थीं।

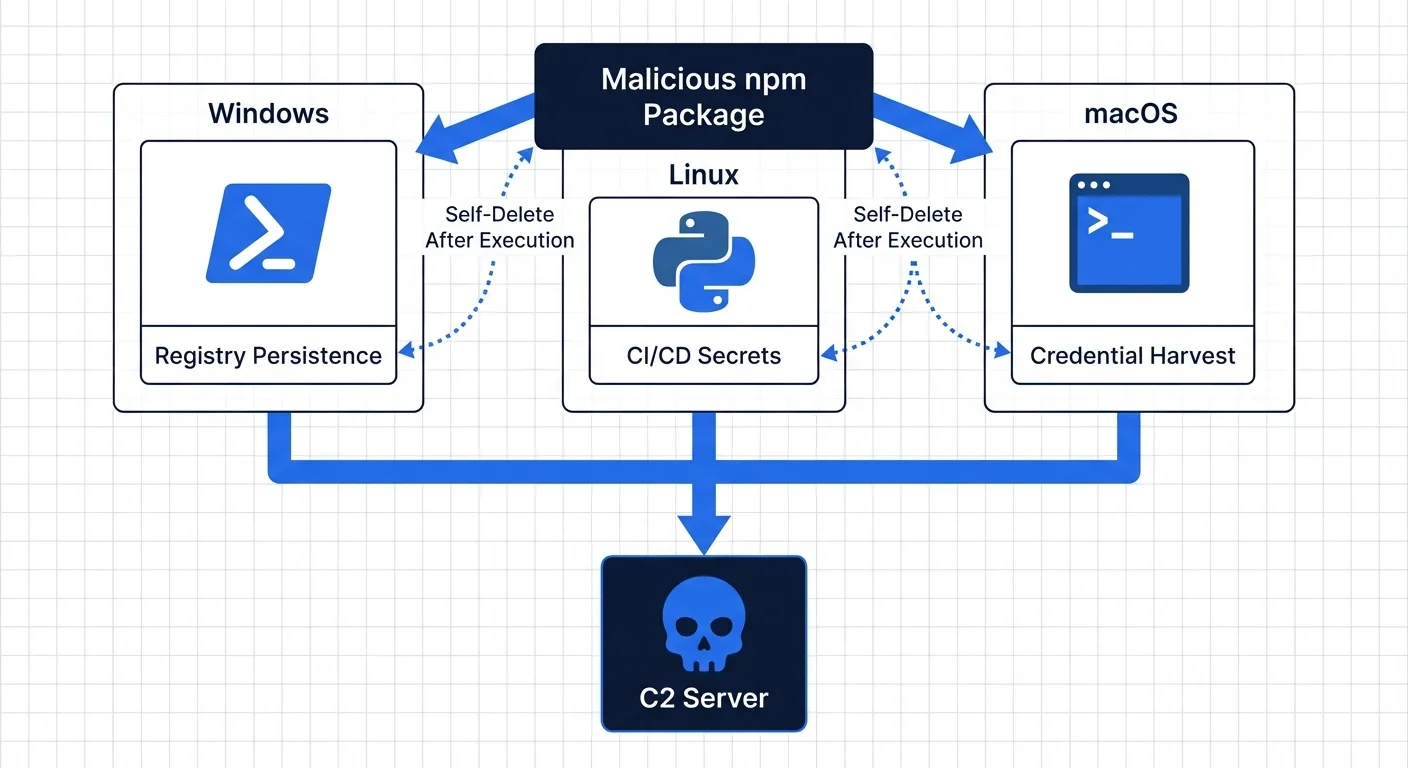

Payload कैसे काम करता है: एक Self-Erasing, Cross-Platform RAT

यह attack अपनी operational sophistication के लिए remarkable है। Security researchers ने इसे "the most interesting hacking campaign" कहा है जो उन्होंने कभी analyze की है।

Injection Mechanism

दोनों malicious axios versions [email protected] को dependency के रूप में add करते हैं। इस package को axios code द्वारा कभी actually import नहीं किया जाता — इसका एकमात्र उद्देश्य एक postinstall script execute करना है जो RAT deploy करता है।

Platform-Specific Payloads

Dropper operating system detect करता है और हर platform के लिए एक tailored payload deploy करता है।

Windows:

- PowerShell-based RAT जिसमें registry persistence है

- Process chain को disguise करने के लिए

PowerShell.exeकोwt.exe(Windows Terminal) में rename करता है - Reboot के बाद भी persistence के लिए

HKCUregistry में autorun entry add करता है - Documents, Desktop, OneDrive, और AppData directories scan करता है

sfrclack.com:8000पर C2 server को data exfiltrate करता है

Linux:

- Python-based RAT जिसमें कोई persistence mechanism नहीं

- Intentionally CI/CD pipeline environments के लिए designed

- Secrets, tokens, और environment variables को target करता है

- Ephemeral containers के लिए optimized जहां reboot कभी नहीं होता — secrets ही वो सब कुछ है जो इसे चाहिए

macOS:

- Developer workstations को target करने वाला अलग RAT variant

- Credential harvesting और file system reconnaissance पर focus

The Cover-Up

Execution के बाद, malware सारे evidence मिटा देता है:

- अपनी installation script delete कर देता है

- अपने

package.jsonको एक clean decoy version से replace कर देता है - C2 communication को normal npmjs.com traffic के रूप में disguise करता है

- EDR और SIEM solutions को evade करने के लिए POST request bodies में fake npm package metadata use करता है

एक developer जो बाद में अपने node_modules folder का inspection करे, उसे बिल्कुल कुछ भी suspicious नहीं मिलेगा।

Attacker का Signature

Campaign ID 62033H — उल्टा करें तो H33026 पढ़ा जाता है, जो 30 मार्च 2026 की ओर इशारा करता है। Malware के communication protocol में embedded एक deliberate calling card।

Impact: किसे नुकसान हुआ और क्या expose हुआ?

Huntress के अनुसार, पहले कुछ घंटों में कम से कम 100 compromised hosts confirm हुए — मुख्य रूप से macOS developer workstations। असली संख्या संभवतः इससे कहीं ज्यादा है क्योंकि और organizations अपने systems audit कर रही हैं।

Infected Machines पर क्या Risk में है

- npm tokens और registry credentials — जो आगे और supply chain attacks enable कर सकते हैं

- SSH keys और GPG keys — private repositories और servers तक access

- AWS, GCP, और Azure cloud credentials — पूरे infrastructure का compromise

- CI/CD secrets और environment variables — pipeline takeover

- Source code और intellectual property — competitive exposure

- Customer data जो development environments से accessible है

Linux RAT में जानबूझकर persistence न रखना attacker के असली target को reveal करता है: CI/CD pipelines। इन environments में सबसे sensitive secrets होते हैं — deployment keys, database credentials, API tokens — और ये कभी reboot नहीं होते, जिससे persistence unnecessary हो जाता है।

आपको अभी क्या करना चाहिए

1. अपनी Lock Files चेक करें

अपने package-lock.json या yarn.lock में compromised versions खोजें। अगर [email protected] या [email protected] में से कोई भी दिखता है, तो 3 घंटे की exposure window के दौरान आपका environment कॉम्प्रोमाइज हुआ हो सकता है।

2. Malicious Package खोजें

चेक करें कि plain-crypto-js आपकी node_modules directory में कहीं भी exist करता है या नहीं। इसकी presence compromise का confirmed indicator है।

3. Safe Versions पर Downgrade करें

[email protected] या [email protected] पर roll back करें — attack से पहले के last known safe releases।

4. Script Protection के साथ Reinstall करें

अपनी node_modules directory और package-lock.json delete करें, फिर npm install --ignore-scripts से reinstall करें ताकि कोई भी postinstall hooks execute न हों।

5. Network Logs चेक करें

अपने firewall, proxy, या DNS logs में sfrclack.com से port 8000 पर किसी भी connection को देखें। इस address के साथ कोई भी communication active compromise confirm करता है।

6. सभी Credentials Rotate करें

अगर आप infected थे, तो मान लीजिए कि उस machine पर हर credential कॉम्प्रोमाइज हो चुका है। npm tokens, SSH keys, cloud provider credentials (AWS, GCP, Azure), CI/CD pipeline secrets, और database connection strings तुरंत rotate करें।

बड़ी तस्वीर: Open Source Trust टूट चुका है

यह attack open-source ecosystem की एक fundamental weakness को expose करता है: पूरा trust model individual maintainer accounts पर depend करता है।

एक कॉम्प्रोमाइज हुआ account — 2FA enabled होने के बावजूद — millions of downstream projects के potential exposure का कारण बना। postinstall script mechanism, जो legitimate build steps के लिए designed था, perfect attack vector बन गया। जैसा कि एक developer ने कहा: "Is npm cooked? Are we cooked right now?"

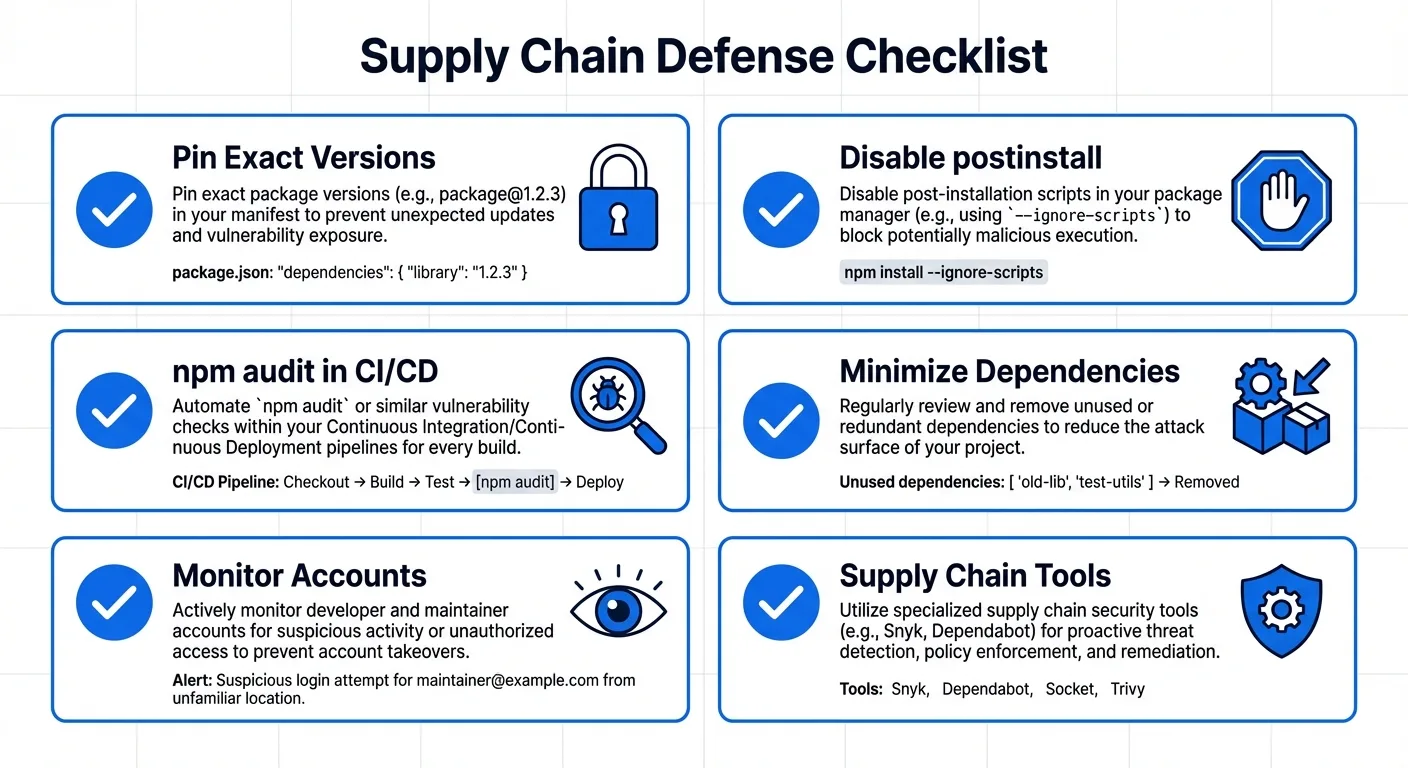

Development Teams के लिए Long-Term Defenses

- Lock files में exact versions pin करें — critical dependencies के लिए कभी

^या~use न करें - Postinstall scripts disable करें अपने

.npmrcconfiguration में--ignore-scriptsके साथ npm auditचलाएं हर CI/CD pipeline में एक mandatory step के रूप में- अपना dependency tree minimize करें — हर package जो आप add करते हैं एक attack surface है

- Account takeovers monitor करें अपने published npm packages पर

- Supply chain monitoring tools adopt करें जैसे Socket, StepSecurity, या Aikido real-time alerts के लिए

Document Security पहले से कहीं ज्यादा क्यों मायने रखती है

Axios incident एक wake-up call है: अगर आपके development tools secure नहीं हैं, तो उनसे बनी कोई भी चीज़ secure नहीं है। और इसमें वो documents भी शामिल हैं जिन पर आपका business चलता है।

हर दिन, teams contracts, NDAs, pitch decks, और investor materials ऐसे tools से share करती हैं जो कभी security-first architecture को ध्यान में रखकर बनाए ही नहीं गए। Files email attachments के रूप में भेजी जाती हैं, public links से share होती हैं, या ऐसे platforms में store होती हैं जहां एक compromised account — बिल्कुल axios maintainer की तरह — सब कुछ expose कर सकता है।

यही कारण है कि AiDocX document security के लिए एक fundamentally different approach अपनाता है:

- End-to-end encryption हर document के लिए transit और rest दोनों में — आपकी files कभी expose नहीं होतीं, हमें भी नहीं

- Granular access controls — ठीक से set करें कि कौन हर document को view, download, या print कर सकता है, और access तुरंत revoke करें

- Real-time viewer tracking — जानें कि आपका document किसने खोला, कब, कहां से, और कितनी देर तक

- Dynamic watermarking — हर viewer को document में अपना नाम embedded दिखता है, जो unauthorized screenshots और distribution को रोकता है

- Download और print restrictions — sensitive investor decks और contracts share करें बिना file का control खोए

- Secure e-signatures with full audit trails — legally binding signatures जिनमें complete chain-of-custody documentation है

- AI-powered document creation — contracts, NDAs, और business documents मिनटों में generate करें, सब एक security-first platform के अंदर

जबकि open-source ecosystem axios जैसी incidents के बाद trust rebuild करने में जुटा है, आपके सबसे sensitive business documents — वो contracts जो deals close करते हैं, वो pitch decks जो funding raise करते हैं, वो NDAs जो आपकी IP protect करते हैं — एक ऐसे platform के हकदार हैं जहां security day one से built in है, breach के बाद bolted on नहीं।

Axios से सबक स्पष्ट है: trust verify होना चाहिए, access controlled होना चाहिए, और security कभी afterthought नहीं हो सकती। यही वो standard है जो हर document platform को meet करना चाहिए।

AiDocX के साथ secure documents बनाना शुरू करें →

FAQ

क्या मेरा प्रोजेक्ट axios hack से प्रभावित हुआ?

अपने package-lock.json या yarn.lock में [email protected] या [email protected] चेक करें। अगर कोई भी version मौजूद है, तो 31 मार्च 2026 को 3 घंटे की exposure window के दौरान आपका build environment कॉम्प्रोमाइज हुआ हो सकता है।

Attacker ने two-factor authentication कैसे bypass किया?

Maintainer के पास 2FA enabled था, लेकिन attacker ने apparently एक recovery code का इस्तेमाल किया access पाने के लिए। Exact method अभी भी investigation में है, और maintainer ने कहा: "I have two-factor authentication on basically everything I interact with."

क्या axios अब use करना safe है?

हां — malicious versions npm से remove कर दिए गए हैं। [email protected] या [email protected] पर update करें और अपनी lock files verify करें। Axios project अभी भी actively maintained है।

मैं अपने projects पर supply chain attacks कैसे रोक सकता हूं?

Lock files में exact dependency versions pin करें, जहां possible हो postinstall scripts disable करें, अपनी CI/CD pipeline में npm audit चलाएं, अपना dependency tree minimize करें, और Socket या StepSecurity जैसे supply chain monitoring tools पर विचार करें।

Infected machines से कौन सा data चुराया गया?

RAT filesystem data (Documents, Desktop, OneDrive), environment variables, SSH keys, cloud credentials, और npm tokens को target करता है। अगर आपकी machine infected थी, तो मान लीजिए कि सभी credentials कॉम्प्रोमाइज हो चुके हैं और उन्हें तुरंत rotate करें।

यह Log4j vulnerability से कैसे अलग है?

Log4j एक library में code vulnerability (CVE) थी। Axios attack एक social engineering और account takeover था — library code अपने आप में ठीक था, लेकिन एक compromised maintainer account के जरिए एक malicious version publish किया गया। दोनों software supply chain की fragility को highlight करते हैं, लेकिन different attack vectors के जरिए।

मैं sensitive business documents को supply chain risks से कैसे protect करूं?

Built-in security वाला document platform use करें: end-to-end encryption, granular access controls, viewer tracking, और audit trails। AiDocX जैसे platforms इस तरह designed हैं कि भले ही surrounding tools कॉम्प्रोमाइज हो जाएं, आपके documents independent security layers के जरिए protected रहते हैं।

AI से दस्तावेज़ ऑटोमेशन शुरू करें?

AiDocX के साथ मुफ्त शुरू करें — AI अनुबंध, मीटिंग मिनट्स, परामर्श नोट्स, ई-हस्ताक्षर, सब एक प्लेटफॉर्म पर।

मुफ्त शुरू करेंAiDocX ब्लॉग से और पढ़ें

AI ब्रोशर मेकर: मिनटों में प्रोफेशनल ब्रोशर कैसे बनाएं (मुफ्त ऑनलाइन टूल)

AI का उपयोग करके प्रोफेशनल ब्रोशर बनाना सीखें। वास्तविक स्क्रीनशॉट के साथ चरण-दर-चरण गाइड। डिज़ाइन कौशल की आवश्यकता नहीं। मुफ्त ऑनलाइन टूल।

2026 में स्टार्टअप संस्थापकों के लिए 10 सबसे जरूरी AI टूल्स

स्टार्टअप संस्थापकों के लिए 2026 के बेस्ट AI टूल्स। AI कॉन्ट्रैक्ट जनरेशन से पिच डेक, ई-सिग्नेचर और डॉक्यूमेंट ट्रैकिंग तक — AI से प्रोडक्टिविटी 10 गुना बढ़ाएं।

AI से नशा मुक्ति परामर्श नोट्स: MI टेम्पलेट और पुनरावृत्ति रोकथाम योजना 2026

नशा मुक्ति परामर्शदाताओं के लिए संपूर्ण गाइड: प्रेरक साक्षात्कार (MI) सत्र रिकॉर्ड, पुनरावृत्ति रोकथाम योजना, और NDPS अधिनियम 1985 व Mental Healthcare Act 2017 के तहत AI स्वचालन।