Serangan Supply Chain Axios NPM 2026: Apa yang Terjadi dan Cara Melindungi Kode Anda

Paket axios npm diretas pada 31 Maret 2026. Berikut timeline serangan lengkap, cara kerja payload RAT, dan langkah yang harus dilakukan developer sekarang untuk mengamankan proyek mereka.

Serangan Supply Chain Axios NPM 2026: Apa yang Terjadi dan Cara Melindungi Kode Anda

Pada tanggal 31 Maret 2026, salah satu library JavaScript yang paling banyak digunakan di dunia diam-diam dijadikan senjata. Hanya dalam 89 detik, mesin pertama berhasil diretas.

Paket axios npm — dengan lebih dari 100 juta unduhan mingguan — dibajak melalui pengambilalihan akun maintainer. Versi berbahaya 1.14.1 dan 0.30.4 dipush ke npm, menyuntikkan Remote Access Trojan (RAT) lintas platform ke setiap mesin developer, pipeline CI/CD, dan server produksi yang menjalankan npm install selama jendela waktu 3 jam tersebut.

Kontrak dan pitch deck tidak harus memakan waktu berhari-hari — AiDocx membawa Anda dari draf ke tanda tangan dalam hitungan menit, dengan keamanan yang tidak perlu Anda pikirkan. Tapi pertama, mari kita pahami dengan tepat apa yang terjadi dan mengapa ini penting bagi setiap tim yang menangani dokumen sensitif.

Apa Itu Axios dan Mengapa Ini Penting?

Axios adalah HTTP client berbasis promise yang digunakan oleh jutaan aplikasi JavaScript. React, Vue, backend Node.js, aplikasi enterprise, pipeline CI/CD — ia tertanam di mana-mana. Anggap saja sebagai aliran darah dari web modern.

Ketika paket sefundamental ini diretas, radius ledakannya sangat mengejutkan. Setiap aplikasi yang memperbarui dependensi secara otomatis, setiap pipeline yang menjalankan npm install tanpa lockfile pinning, setiap developer yang kebetulan memulai proyek di pagi itu — semua berpotensi menjadi korban.

Dengan lebih dari 100 juta unduhan mingguan, axios berada di 10 besar paket npm yang paling banyak diinstal secara global. Satu versi yang diretas dapat menyebar ke ribuan organisasi dalam hitungan menit.

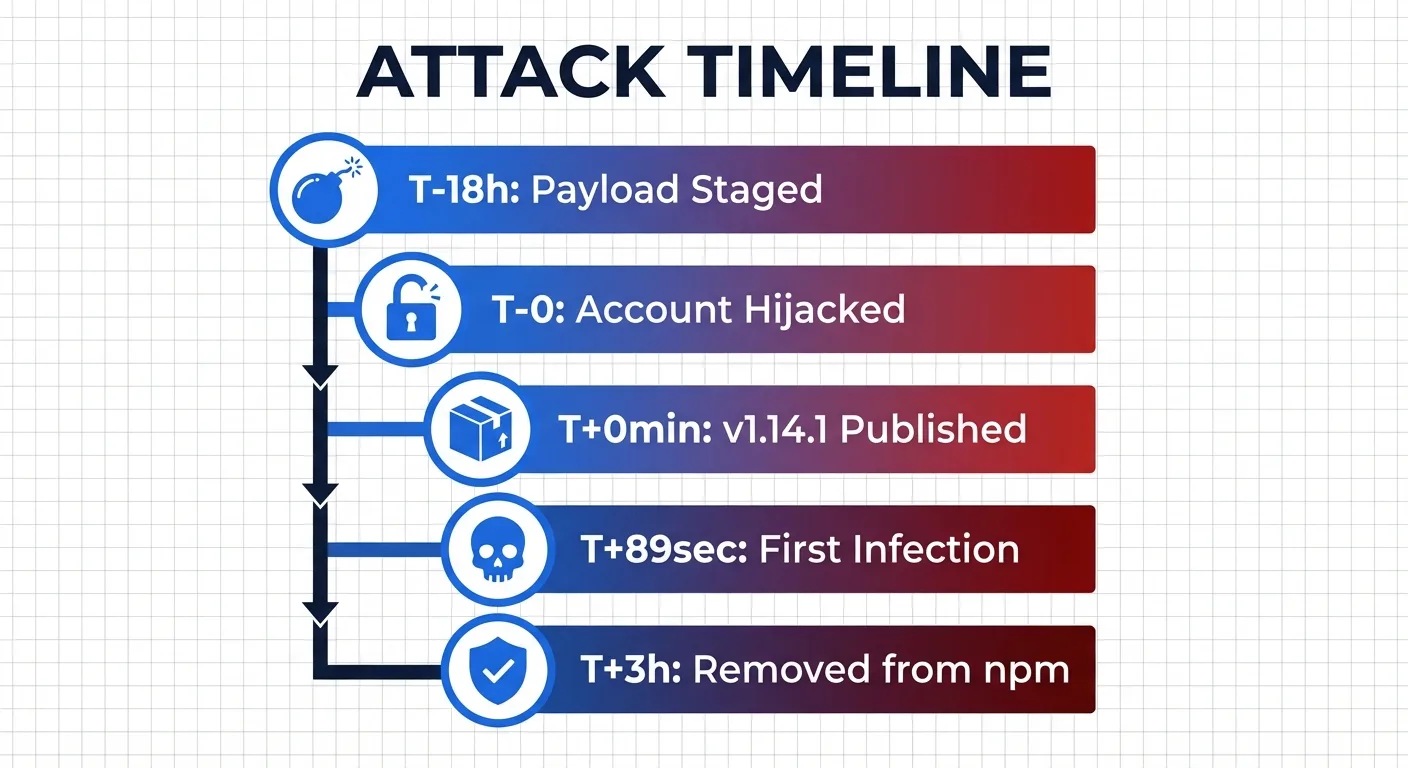

Timeline Serangan Lengkap: 18 Jam Persiapan, 89 Detik Menuju Infeksi Pertama

Berikut bagaimana serangan supply chain npm paling canggih tahun 2026 berlangsung.

Tahap 1: Pra-posisi (T-18 jam)

Penyerang mendaftarkan paket npm palsu bernama [email protected] — nama yang dirancang agar terlihat sah, meniru library populer crypto-js. Paket ini berisi payload berbahaya yang sebenarnya namun tetap dormant, menunggu untuk dipanggil.

Tahap 2: Pengambilalihan Akun (T-0)

Penyerang meretas akun npm dari maintainer utama axios, Jason. Meskipun autentikasi dua faktor sudah diaktifkan, akun tersebut berhasil ditembus — kemungkinan melalui kode pemulihan yang dicuri.

Penyerang mengubah email akun ke alamat ProtonMail anonim, sepenuhnya melewati pipeline GitHub Actions CI/CD yang normal, dan menggunakan token akses npm berjangka panjang untuk mempublikasikan langsung melalui npm CLI.

Tahap 3: Peracunan Cabang Ganda (T+0 hingga T+39 menit)

- T+0 menit:

[email protected]dipublikasikan (cabang 1.x) - T+39 menit:

[email protected]dipublikasikan (cabang 0.x)

Kedua cabang rilis utama diserang dalam waktu 39 menit. Tidak peduli versi mana yang Anda gunakan, Anda adalah target.

Tahap 4: Infeksi Pertama (T+89 detik)

Huntress Security Operations Center mendeteksi host yang diretas pertama hanya 89 detik setelah paket berbahaya dipublikasikan. Kecepatan resolusi dependensi modern berarti mesin-mesin sudah terinfeksi sebelum ada yang menyadari ada yang salah.

Tahap 5: Deteksi dan Penghapusan (T+3 jam)

StepSecurity pertama kali mengidentifikasi kompromi ini dan membunyikan alarm. npm menghapus versi berbahaya tersebut sekitar 3 jam setelah publikasi. Namun pada saat itu, ratusan mesin sudah terinfeksi.

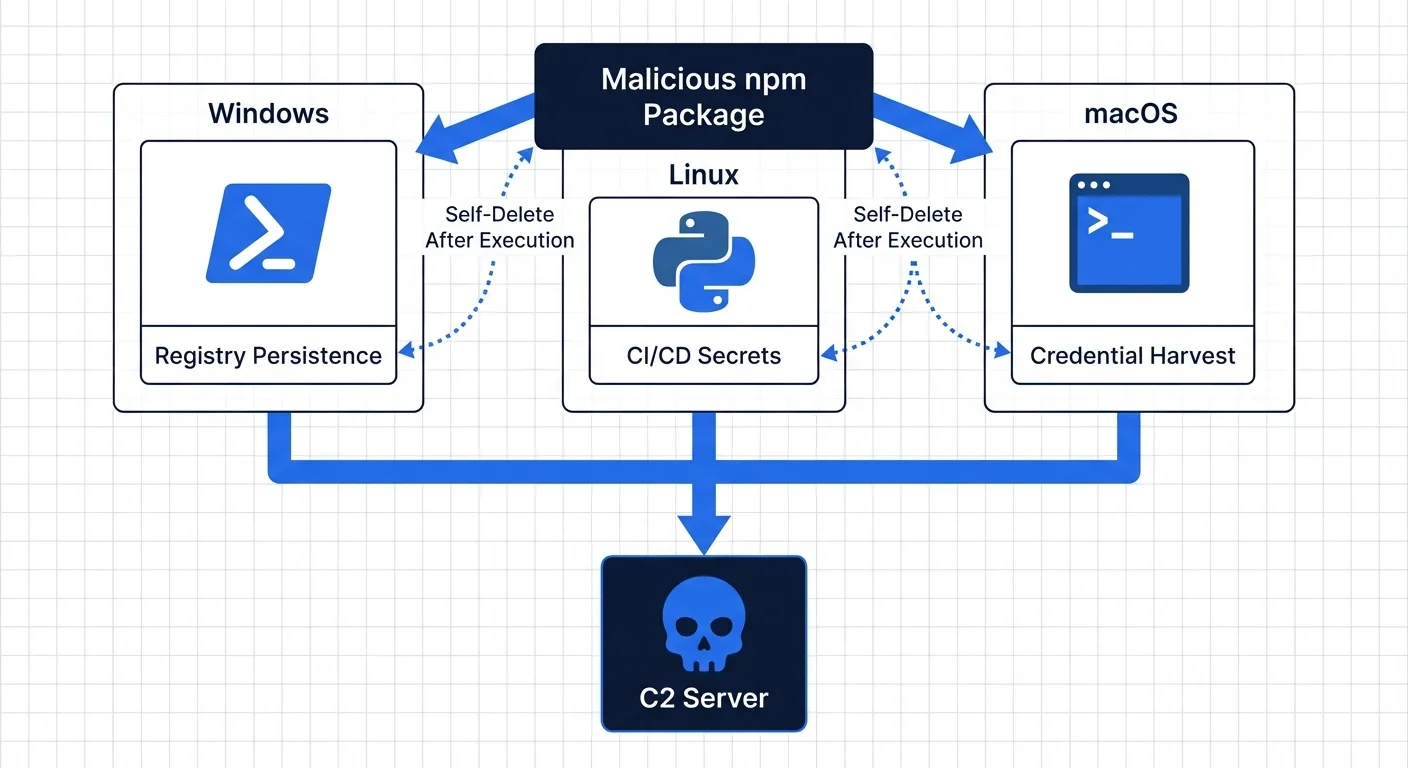

Cara Kerja Payload: RAT Lintas Platform yang Menghapus Diri Sendiri

Serangan ini luar biasa karena kecanggihan operasionalnya. Peneliti keamanan menyebutnya "kampanye peretasan paling menarik" yang pernah mereka analisis.

Mekanisme Injeksi

Kedua versi axios berbahaya menambahkan [email protected] sebagai dependensi. Paket ini tidak pernah benar-benar diimpor oleh kode axios — satu-satunya tujuannya adalah menjalankan skrip postinstall yang mendeploy RAT.

Payload Spesifik Platform

Dropper mendeteksi sistem operasi dan mendeploy payload yang disesuaikan untuk setiap platform.

Windows:

- RAT berbasis PowerShell dengan persistensi registry

- Mengganti nama

PowerShell.exemenjadiwt.exe(Windows Terminal) untuk menyamarkan rantai proses - Menambahkan entri autorun di registry

HKCUuntuk persistensi setelah reboot - Memindai direktori Documents, Desktop, OneDrive, dan AppData

- Mengeksfiltrasi data ke server C2 di

sfrclack.com:8000

Linux:

- RAT berbasis Python tanpa mekanisme persistensi

- Sengaja dirancang untuk lingkungan pipeline CI/CD

- Menargetkan secrets, token, dan variabel lingkungan

- Dioptimalkan untuk container ephemeral yang tidak pernah di-reboot — secrets adalah satu-satunya yang dibutuhkan

macOS:

- Varian RAT terpisah yang menargetkan workstation developer

- Fokus pada pengumpulan kredensial dan rekognisi sistem file

Penyamaran

Setelah eksekusi, malware menghapus semua bukti:

- Menghapus skrip instalasinya sendiri

- Mengganti

package.json-nya dengan versi umpan yang bersih - Menyamarkan komunikasi C2 sebagai trafik npmjs.com normal

- Menggunakan metadata paket npm palsu di body request POST untuk menghindari solusi EDR dan SIEM

Developer yang memeriksa folder node_modules mereka setelah kejadian tidak akan menemukan sesuatu yang mencurigakan sama sekali.

Tanda Tangan Penyerang

ID Kampanye 62033H — dibalik, terbaca H33026, menunjuk ke 30 Maret 2026. Sebuah jejak yang sengaja ditanamkan dalam protokol komunikasi malware.

Dampak: Siapa yang Terkena dan Apa yang Terekspos?

Menurut Huntress, setidaknya 100 host yang diretas terkonfirmasi dalam jam-jam pertama — sebagian besar adalah workstation developer macOS. Jumlah sebenarnya kemungkinan jauh lebih tinggi karena lebih banyak organisasi mengaudit sistem mereka.

Apa yang Berisiko pada Mesin yang Terinfeksi

- Token npm dan kredensial registry — memungkinkan serangan supply chain lebih lanjut

- Kunci SSH dan kunci GPG — akses ke repositori dan server privat

- Kredensial cloud AWS, GCP, dan Azure — kompromi infrastruktur penuh

- Secrets CI/CD dan variabel lingkungan — pengambilalihan pipeline

- Kode sumber dan kekayaan intelektual — eksposur kompetitif

- Data pelanggan yang dapat diakses dari lingkungan pengembangan

Tidak adanya mekanisme persistensi pada RAT Linux mengungkapkan target sebenarnya dari penyerang: pipeline CI/CD. Lingkungan ini menyimpan secrets paling sensitif — kunci deployment, kredensial database, token API — dan mereka tidak pernah di-reboot, membuat persistensi tidak diperlukan.

Apa yang Harus Anda Lakukan Sekarang

1. Periksa Lock File Anda

Cari di package-lock.json atau yarn.lock Anda untuk versi yang diretas. Jika [email protected] atau [email protected] muncul, lingkungan Anda mungkin telah diretas selama jendela eksposur 3 jam.

2. Cari Paket Berbahaya

Periksa apakah plain-crypto-js ada di mana pun dalam direktori node_modules Anda. Kehadirannya adalah indikator kompromi yang terkonfirmasi.

3. Downgrade ke Versi Aman

Kembalikan ke [email protected] atau [email protected] — rilis aman terakhir yang diketahui sebelum serangan.

4. Instal Ulang dengan Perlindungan Skrip

Hapus direktori node_modules dan package-lock.json Anda, lalu instal ulang dengan npm install --ignore-scripts untuk mencegah hook postinstall dijalankan.

5. Periksa Log Jaringan

Cari koneksi ke sfrclack.com pada port 8000 di log firewall, proxy, atau DNS Anda. Komunikasi apa pun dengan alamat ini mengonfirmasi kompromi aktif.

6. Rotasi Semua Kredensial

Jika Anda terinfeksi, asumsikan setiap kredensial pada mesin tersebut telah diretas. Rotasi token npm, kunci SSH, kredensial cloud provider (AWS, GCP, Azure), secrets pipeline CI/CD, dan string koneksi database segera.

Gambaran Besar: Kepercayaan Open Source Telah Rusak

Serangan ini mengekspos kelemahan fundamental dalam ekosistem open-source: seluruh model kepercayaan bergantung pada akun maintainer individu.

Satu akun yang diretas — meskipun 2FA diaktifkan — menyebabkan potensi eksposur jutaan proyek downstream. Mekanisme skrip postinstall, yang dirancang untuk langkah build yang sah, menjadi vektor serangan yang sempurna. Seperti kata seorang developer: "Apakah npm sudah tamat? Apakah kita semua sudah tamat?"

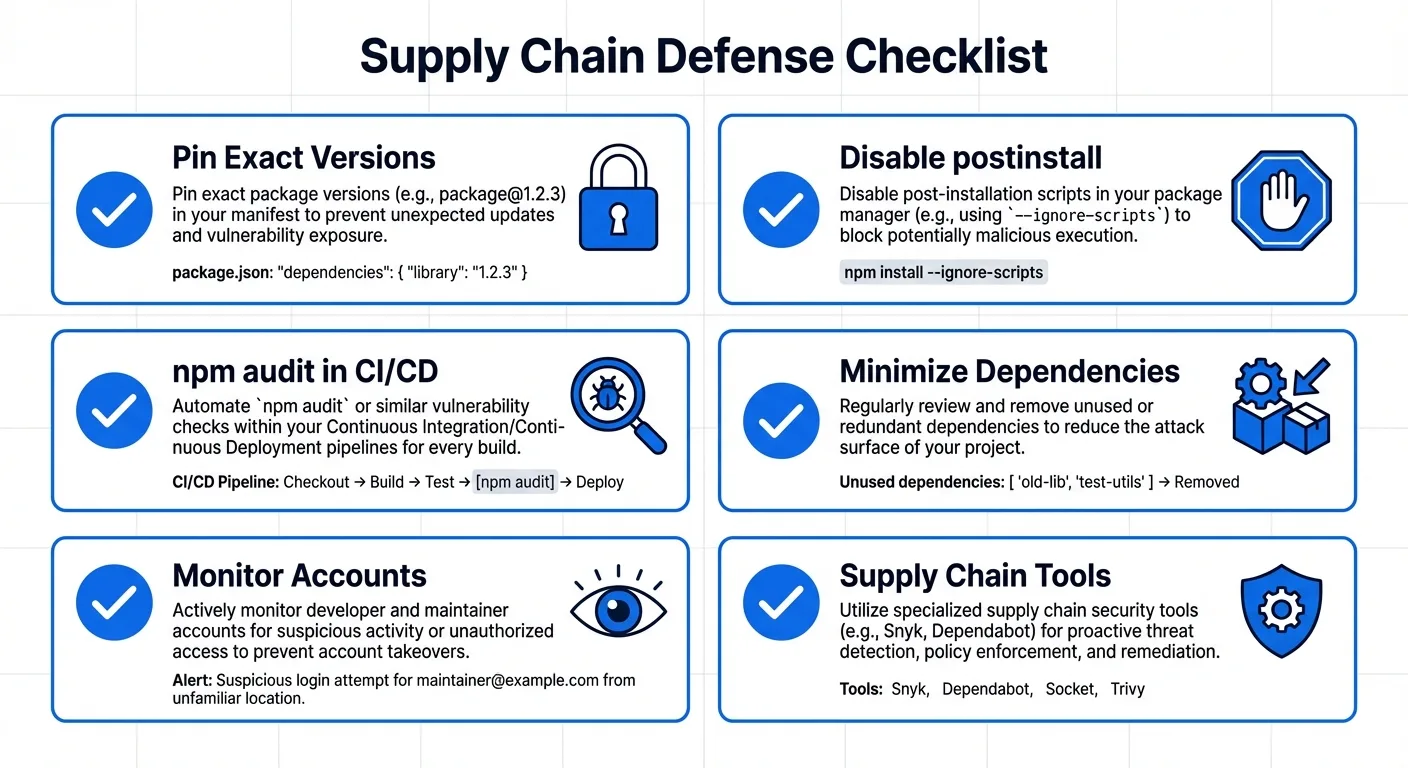

Pertahanan Jangka Panjang untuk Tim Pengembangan

- Pin versi tepat di lock file — jangan pernah gunakan

^atau~untuk dependensi kritis - Nonaktifkan skrip postinstall dengan

--ignore-scriptsdi konfigurasi.npmrcAnda - Jalankan

npm auditsebagai langkah wajib di setiap pipeline CI/CD - Minimalkan dependency tree Anda — setiap paket yang Anda tambahkan adalah permukaan serangan

- Pantau pengambilalihan akun pada paket npm yang Anda publikasikan

- Adopsi alat monitoring supply chain seperti Socket, StepSecurity, atau Aikido untuk peringatan real-time

Mengapa Keamanan Dokumen Lebih Penting dari Sebelumnya

Insiden axios adalah peringatan keras: jika alat pengembangan Anda tidak aman, tidak ada yang Anda bangun dengannya yang aman. Dan itu termasuk dokumen yang menjadi tulang punggung bisnis Anda.

Setiap hari, tim membagikan kontrak, NDA, pitch deck, dan materi investor melalui alat yang tidak pernah dirancang dengan arsitektur yang mengutamakan keamanan. File dikirim sebagai lampiran email, dibagikan melalui tautan publik, atau disimpan di platform di mana satu akun yang diretas — sama seperti maintainer axios — dapat mengekspos segalanya.

Inilah mengapa AiDocX mengambil pendekatan yang secara fundamental berbeda terhadap keamanan dokumen:

- Enkripsi end-to-end untuk setiap dokumen dalam transit dan saat istirahat — file Anda tidak pernah terekspos, bahkan kepada kami

- Kontrol akses granular — atur dengan tepat siapa yang dapat melihat, mengunduh, atau mencetak setiap dokumen, dan cabut akses secara instan

- Pelacakan viewer real-time — ketahui dengan tepat siapa yang membuka dokumen Anda, kapan, dari mana, dan berapa lama

- Watermarking dinamis — setiap viewer melihat nama mereka tertanam dalam dokumen, mencegah screenshot dan distribusi tidak sah

- Pembatasan unduh dan cetak — bagikan deck investor dan kontrak sensitif tanpa kehilangan kendali atas file

- Tanda tangan elektronik aman dengan jejak audit lengkap — tanda tangan yang mengikat secara hukum dengan dokumentasi rantai kepemilikan lengkap

- Pembuatan dokumen bertenaga AI — buat kontrak, NDA, dan dokumen bisnis dalam hitungan menit, semuanya dalam platform yang mengutamakan keamanan

Sementara ekosistem open-source berjuang untuk membangun kembali kepercayaan setelah insiden seperti axios, dokumen bisnis Anda yang paling sensitif — kontrak yang menutup kesepakatan, pitch deck yang mengumpulkan dana, NDA yang melindungi IP Anda — layak mendapatkan platform di mana keamanan sudah tertanam sejak hari pertama, bukan ditambahkan setelah pelanggaran.

Pelajaran dari axios sudah jelas: kepercayaan harus diverifikasi, akses harus dikontrol, dan keamanan tidak boleh menjadi hal yang dipikirkan belakangan. Itulah standar yang harus dipenuhi oleh setiap platform dokumen.

Mulai buat dokumen aman dengan AiDocX →

FAQ

Apakah proyek saya terdampak oleh peretasan axios?

Periksa package-lock.json atau yarn.lock Anda untuk [email protected] atau [email protected]. Jika salah satu versi ada, lingkungan build Anda mungkin telah diretas selama jendela eksposur 3 jam pada 31 Maret 2026.

Bagaimana penyerang melewati autentikasi dua faktor?

Maintainer sudah mengaktifkan 2FA, tetapi penyerang tampaknya menggunakan kode pemulihan untuk mendapatkan akses. Metode persisnya masih dalam penyelidikan, dan maintainer menyatakan: "Saya mengaktifkan autentikasi dua faktor pada dasarnya semua yang saya gunakan."

Apakah axios aman digunakan sekarang?

Ya — versi berbahaya telah dihapus dari npm. Perbarui ke [email protected] atau [email protected] dan verifikasi lock file Anda. Proyek axios sendiri tetap aktif dimaintain.

Bagaimana cara mencegah serangan supply chain pada proyek saya?

Pin versi dependensi yang tepat di lock file, nonaktifkan skrip postinstall jika memungkinkan, jalankan npm audit di pipeline CI/CD Anda, minimalkan dependency tree Anda, dan pertimbangkan alat monitoring supply chain seperti Socket atau StepSecurity.

Data apa yang dicuri dari mesin yang terinfeksi?

RAT menargetkan data filesystem (Documents, Desktop, OneDrive), variabel lingkungan, kunci SSH, kredensial cloud, dan token npm. Jika mesin Anda terinfeksi, asumsikan semua kredensial telah diretas dan rotasi segera.

Apa bedanya ini dengan kerentanan Log4j?

Log4j adalah kerentanan kode (CVE) dalam sebuah library. Serangan axios adalah rekayasa sosial dan pengambilalihan akun — kode library itu sendiri tidak bermasalah, tetapi versi berbahaya dipublikasikan melalui akun maintainer yang diretas. Keduanya menyoroti kerapuhan supply chain perangkat lunak, tetapi melalui vektor serangan yang berbeda.

Bagaimana cara melindungi dokumen bisnis sensitif dari risiko supply chain?

Gunakan platform dokumen dengan keamanan bawaan: enkripsi end-to-end, kontrol akses granular, pelacakan viewer, dan jejak audit. Platform seperti AiDocX dirancang sehingga meskipun alat di sekitarnya diretas, dokumen Anda tetap terlindungi melalui lapisan keamanan independen.

Siap otomatiskan dokumen Anda dengan AI?

Mulai gratis dengan AiDocX — pembuatan kontrak AI, notulen rapat, catatan konsultasi, tanda tangan elektronik, semuanya dalam satu platform.

Mulai GratisLebih banyak dari Blog AiDocX

Pembuat Brosur AI: Cara Membuat Brosur Profesional dalam Menit (Gratis Online)

Pelajari cara membuat brosur profesional menggunakan AI. Panduan langkah demi langkah dengan tangkapan layar nyata, desain brosur bertenaga AI tanpa keahlian desain. Alat gratis online.

Legalitas Tanda Tangan Elektronik di Indonesia (2026): Panduan Lengkap UU ITE & PP 71/2019

Panduan lengkap legalitas tanda tangan elektronik di Indonesia berdasarkan UU ITE, PP 71/2019, dan regulasi OJK. Perbedaan tersertifikasi vs tidak tersertifikasi, platform terbaik, dan cara implementasi untuk bisnis 2026.

Template Kontrak Freelancer Indonesia Gratis (2026): Perjanjian Kerja Lepas Sesuai Hukum

Template kontrak freelancer Indonesia gratis siap pakai. Dilengkapi klausul hukum KUHPerdata, PPh 21, NPWP, hak kekayaan intelektual, dan NDA. Buat kontrak freelance sesuai hukum Indonesia 2026.