Axios NPMサプライチェーン攻撃 2026: 企業が今すぐ取るべき対策

2026年3月31日、axiosのnpmパッケージが侵害されました。攻撃の全タイムライン、RATマルウェアの仕組み、企業が今すぐ実施すべき対策を解説します。

Axios NPMサプライチェーン攻撃 2026: 企業が今すぐ取るべき対策

2026年3月31日、世界で最も利用されているJavaScriptライブラリの一つが、静かに兵器化されました。最初の感染までわずか89秒。

axiosのnpmパッケージ(週間1億ダウンロード超)が、メンテナーのアカウント乗っ取りにより侵害されました。悪意のあるバージョン1.14.1と0.30.4がnpmに公開され、クロスプラットフォーム対応のリモートアクセス型トロイの木馬(RAT)が開発マシン、CI/CDパイプライン、本番サーバーに配布されました。

契約書一枚に何日もかける必要はありません。AiDocxなら、AIの下書きから署名まで一杯のコーヒーで終わります。しかしまず、今回の事件がなぜすべての開発チームにとって重大なのかを理解しましょう。

Axiosとは何か、なぜ深刻なのか

AxiosはJavaScriptの世界で最も広く使われているHTTPクライアントです。React、Vue、Node.jsバックエンド、企業アプリケーション、CI/CDパイプラインまで、ほぼすべてのJavaScriptプロジェクトに組み込まれています。

npm週間ダウンロード数1億回超。これは、このライブラリ1つが侵害されると、世界中の数百万のプロジェクトが同時にリスクにさらされることを意味します。

日本企業においても、axiosは事実上の標準ライブラリです。フロントエンドからバックエンドまで、JavaScriptを使用するあらゆる開発現場で利用されています。

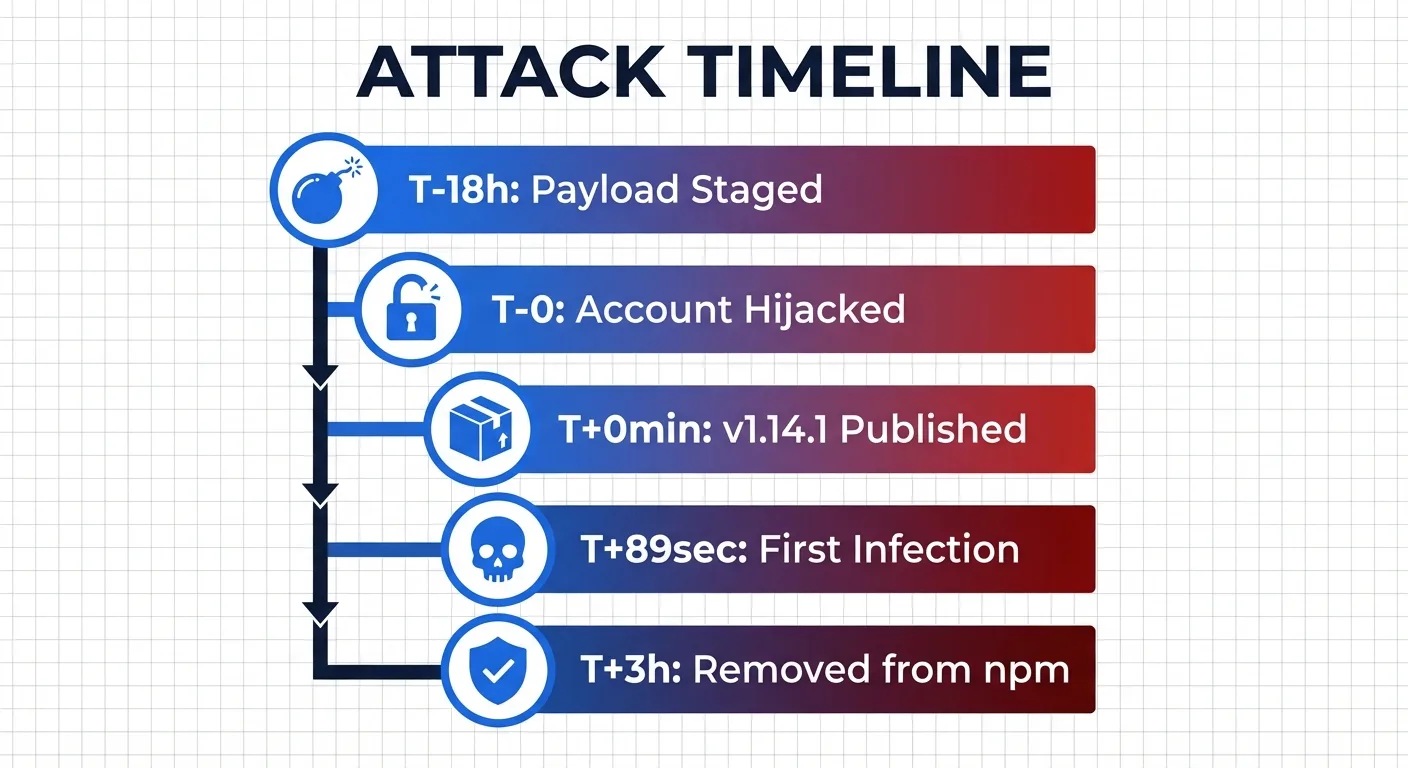

攻撃タイムライン: 18時間の周到な準備

今回の攻撃は、npmサプライチェーン攻撃として過去最も精巧なものと評価されています。

第1段階: ペイロードの事前配置(攻撃18時間前)

攻撃者はまず、[email protected]という偽のnpmパッケージを事前に登録しました。正規のcrypto-jsライブラリに似せた名前で疑いを避ける設計です。このパッケージ内にRATペイロードが隠されていました。

第2段階: アカウント乗っ取り

axiosのリードメンテナーであるJasonのnpmアカウントが乗っ取られました。二要素認証(2FA)が有効でしたが、攻撃者はリカバリーコードを使用してアクセスしたとみられています。

攻撃者はアカウントのメールアドレスをProtonMailに変更し、通常のGitHub Actions CI/CDパイプラインを完全にバイパスして、npm CLIで直接パッケージを公開しました。

第3段階: 両ブランチ同時攻撃(+39分以内)

- 0分:

[email protected]公開(1.xブランチ) - +39分:

[email protected]公開(0.xブランチ)

1.xでも0.xでも、どちらのバージョンを使用していても標的になりました。

第4段階: 89秒で最初の感染

セキュリティ企業Huntressのセキュリティオペレーションセンター(SOC)が、悪意のあるパッケージ公開からわずか89秒後に最初の感染ホストを検出しました。

第5段階: 約3時間後に削除

StepSecurityが最初に異常を検知し警報を発令。悪意のあるバージョンがnpmから削除されるまで約3時間かかり、その間に数百台の端末が既に感染していました。

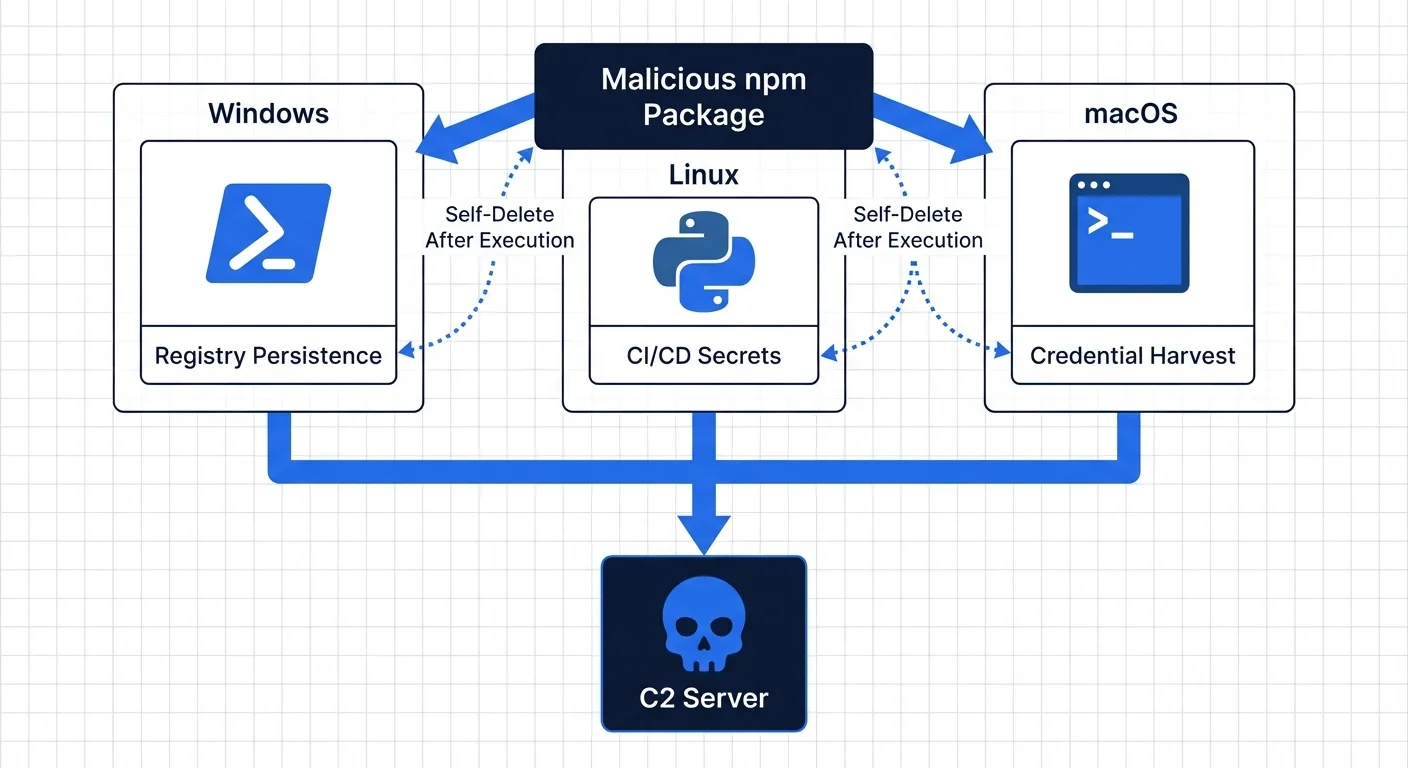

マルウェアの仕組み: 自己消去型クロスプラットフォームRAT

今回の攻撃が特に危険なのは、マルウェアの運用面での精巧さにあります。

感染メカニズム

悪意のあるaxiosバージョンは[email protected]を依存関係として追加します。このパッケージはaxiosのコードから実際にインポートされることはなく、postinstallスクリプトを実行してRATを展開するためだけに存在します。

プラットフォーム別ペイロード

ドロッパーはOSを検出し、各プラットフォームに最適化されたペイロードを展開します。

Windows: PowerShellベースのRAT。Windowsレジストリに永続化を確保し、ドキュメント、デスクトップ、OneDriveフォルダをスキャンします。PowerShell.exeをwt.exe(Windowsターミナル)にリネームしてプロセスチェーンを偽装します。

Linux: PythonベースのRAT。意図的に永続化メカニズムがありません。CI/CDパイプライン環境をターゲットにした設計です。環境変数に保存されたシークレット、トークン、APIキーを窃取します。コンテナは再起動されないため、永続化は不要という判断です。

macOS: 開発者ワークステーション向けの専用RAT亜種。認証情報の収集に特化しています。

証拠隠滅

実行後、マルウェアは自身を削除し、package.jsonを正常なバージョンに差し替えます。C2サーバーとの通信はnpmjs.comのトラフィックに偽装されます。感染後にnode_modulesを確認しても、痕跡は一切残りません。

日本企業への影響と特有のリスク

日本のIT環境には、今回の攻撃に対する固有のリスク要因があります。

厳格なコンプライアンス要件: 個人情報保護法やJSOXの下で、情報漏洩は法的責任に直結します。CI/CDパイプライン経由で本番環境のデータベース接続情報が漏洩した場合、個人情報保護委員会への報告義務が発生する可能性があります。

サプライチェーンの深い依存関係: 日本企業は下請け構造が多層化しており、一次請けのCI/CDが感染すると、二次請け・三次請けまで影響が波及するリスクがあります。

セキュリティ監査のタイミング: 多くの日本企業は年次セキュリティ監査を実施していますが、サプライチェーン攻撃は日次レベルの監視が必要です。Socket、StepSecurityなどのリアルタイム監視ツールの導入を検討すべきです。

フリーランス新法との関連: 2024年11月施行のフリーランス新法により、外部開発者への業務委託における情報セキュリティ管理責任が強化されています。外部開発者の開発環境が今回の攻撃で感染した場合、委託元企業にも管理責任が問われる可能性があります。

今すぐ実施すべき対策

1. ロックファイルの確認

package-lock.jsonやyarn.lockで[email protected]または[email protected]を検索してください。

2. 悪意のあるパッケージの存在確認

node_modules/plain-crypto-jsディレクトリが存在する場合、感染が確認されます。

3. 安全なバージョンへのダウングレード

[email protected]または[email protected]に即座に変更してください。

4. スクリプト保護付き再インストール

node_modulesとロックファイルを削除した後、npm install --ignore-scriptsで再インストールします。

5. ネットワークログの確認

ファイアウォールやプロキシログでsfrclack.com:8000への通信がないか確認します。

6. 全認証情報のローテーション

感染が確認された場合、npmトークン、SSHキー、クラウドプロバイダー認証情報(AWS、GCP、Azure)、CI/CDシークレット、データベース接続文字列をすべてローテーションしてください。

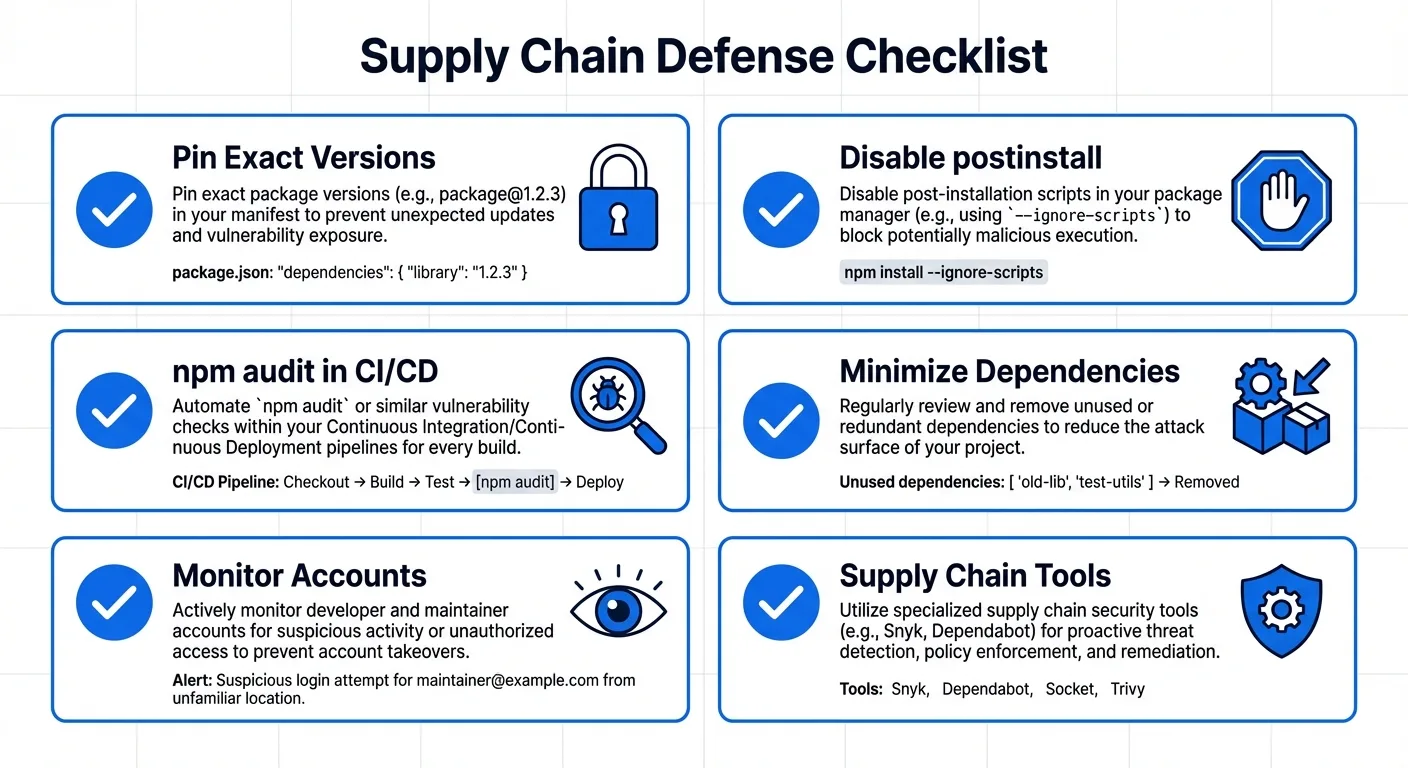

オープンソースの信頼モデルの限界

今回の事件は、オープンソースエコシステムの構造的な弱点を浮き彫りにしました。メンテナー1名のアカウントが侵害されるだけで、そのライブラリに依存する数百万のプロジェクトが一斉にリスクにさらされます。

長期的な防御策

- 厳密なバージョン固定 —

^や~を使わず、exactバージョンを指定 - postinstallスクリプトの無効化 —

.npmrcにignore-scripts=trueを設定 - CI/CDにnpm auditを必須ステップとして組み込む

- 依存関係の最小化 — パッケージ1つが攻撃対象面1つ

- サプライチェーン監視ツールの導入 — Socket、StepSecurity、Aikidoなど

なぜ文書セキュリティがこれまで以上に重要なのか

axiosの事件が示す教訓は明確です。ツールが安全でなければ、そのツールで作ったものも安全ではありません。

これはコードだけの問題ではありません。チームが毎日やり取りする契約書、NDA、投資資料、提案書 — これらの文書がセキュリティが検証されていないプラットフォームで共有されているなら、axiosのような事故がいつでも繰り返される可能性があります。

AiDocXは、文書セキュリティを後付けではなく、設計の核心として構築しています:

- エンドツーエンド暗号化 — すべての文書が転送中・保存中ともに暗号化

- きめ細かなアクセス制御 — 文書ごとに閲覧、ダウンロード、印刷権限を個別設定

- リアルタイム閲覧追跡 — 誰が、いつ、どこから、どのくらい文書を閲覧したか記録

- 動的ウォーターマーク — 閲覧者情報が文書に自動挿入され、無断流出を抑止

- 電子署名 + 監査証跡 — 法的効力のある電子署名と完全な履歴管理

- AI文書作成 — 契約書、NDA、事業文書を数分で作成。すべてセキュアなプラットフォーム内で

サプライチェーン攻撃のリスクがこれまで以上に高まっている今、ビジネスの根幹を支える重要文書は、最初からセキュリティが組み込まれたプラットフォームで管理されるべきです。

FAQ

自社プロジェクトが影響を受けたか確認する方法は?

package-lock.jsonやyarn.lockで[email protected]または[email protected]を検索してください。2026年3月31日の約3時間の露出期間中にnpm installを実行していた場合、感染の可能性があります。

二要素認証がなぜ突破されたのか?

メンテナーは2FAを使用していましたが、攻撃者はリカバリーコードを使用してアクセスしたとみられています。正確な経緯はまだ調査中です。

axiosは今使っても安全ですか?

はい — 悪意のあるバージョンはnpmから削除されました。[email protected]または[email protected]にアップデートし、ロックファイルを確認してください。

どのようなデータが窃取された可能性がありますか?

RATはファイルシステムデータ(ドキュメント、デスクトップ、OneDrive)、環境変数、SSHキー、クラウド認証情報を収集します。感染した場合、その端末上のすべての認証情報が漏洩したと想定して即座にローテーションしてください。

個人情報保護法上の報告義務はありますか?

CI/CDパイプラインや開発環境に個人データへのアクセス情報(データベース接続文字列など)が含まれており、それが漏洩した可能性がある場合、個人情報保護委員会への報告義務が生じる可能性があります。速やかに法務部門と確認してください。

AiDocXブログをもっと見る

【2026年版】AIピッチデック作成ツール比較7選 — スタートアップ資金調達を加速

2026年最新のAIピッチデック作成ツール7つを徹底比較。J-KISS、シードラウンド、VCピッチに対応したツール選びのポイントを解説。スタートアップの資金調達を加速させるベストツールが見つかります。

【2026年版】契約管理ソフトウェア比較8選 — スタートアップ・中小企業向けAIツール

2026年最新の契約管理ソフトウェア8つを徹底比較。AI契約書レビュー、電子署名連携、日本の法令対応まで解説。スタートアップ・中小企業・フリーランスに最適な契約管理ツールが見つかります。

【2026年版】オンライン契約書署名プラットフォーム比較10選(無料あり)

2026年最新のオンライン契約書署名プラットフォーム10選を徹底比較。電子署名法・電子帳簿保存法への対応状況、無料プランの有無、AI機能まで詳しく解説します。