シングルサインオン(SSO)完全ガイド: 仕組み・導入メリット・無料で始める方法 (2026)

SSO導入でパスワード管理の手間を年120時間削減。シングルサインオンの仕組み(SAML/OIDC)を図解で分かりやすく解説。アクセス管理に最適な無料SSO対応ツール5選を料金・機能で徹底比較。

SSO(シングルサインオン)とは?SaaS導入時に確認すべき機能と対応サービス (2026)

要点まとめ: SSO(Single Sign-On)とは、一度のログインで複数のサービスに自動的にアクセスできる認証方式です。企業にとっては、従業員の生産性向上・セキュリティ強化・IT管理コスト削減を同時に実現できる重要なインフラです。本記事では、SSOの仕組みから主要プロトコルの比較、導入時のチェックリストまで、技術者でなくても理解できるよう解説します。

朝、会社に出社して最初にやることは何でしょうか。

Gmailを開き、Slackにログインし、Notionを立ち上げ、Jiraを確認し、Google Driveにアクセスする。もしこれらのサービスに毎回IDとパスワードを入力しなければならないとしたら、1日に10回以上パスワードを打ち込むことになります。

ところが、実際にはそうなっていませんよね。Googleアカウントで一度ログインすれば、GmailもYouTubeもGoogle Driveも、すべて自動的につながります。これが**SSO(シングルサインオン)**です。

「それって自動ログインのこと?」と思われるかもしれませんが、SSOはブラウザにパスワードを保存しておく仕組みとはまったく異なる技術です。順を追って解説していきましょう。

SSOとは正確には何か

SSO(Single Sign-On)とは、一度の認証で、複数の独立したサービスにアクセスできるようにする認証の仕組みです。

身近な例えで説明します。

遊園地のフリーパスを思い浮かべてください。入口でリストバンドをつければ、園内のすべてのアトラクションに自由に乗れます。アトラクションごとにチケットを買う必要はありません。SSOは、まさにこのフリーパスの役割を果たします。

- リストバンド(認証トークン) = 一度ログインすると発行されるデジタル証明書

- 遊園地の入口(Identity Provider) = 本人確認を行い、リストバンドを発行する場所

- アトラクション(Service Provider) = リストバンドを確認して利用を許可する各サービス

SSO vs パスワード管理ツール vs パスワードの使い回し

混同しやすい3つの方式を比較してみましょう。

| 方式 | 仕組み | セキュリティ | 管理の容易さ |

|---|---|---|---|

| 同じパスワードの使い回し | すべてのサービスに同一のパスワード | 極めて危険 — 1か所から漏洩すれば全滅 | 楽だが非常に危険 |

| パスワード管理ツール(1Password等) | サービスごとに異なるパスワードをアプリが記憶 | 中程度 — マスターパスワードに依存 | 個人利用に向いている |

| SSO | 認証サーバーが一度確認し、トークンを発行 | 高い — 一元管理、MFA併用可能 | 企業環境に最適 |

パスワード管理ツールは、複数のパスワードを「代わりに覚えてくれる」ツールです。一方、SSOは、そもそもパスワードを一つだけで済むようにシステムを設計するアプローチです。根本的な発想が異なります。

SSOはどのように動作するのか

技術的な話に入る前に、実際のログインの流れを追ってみましょう。

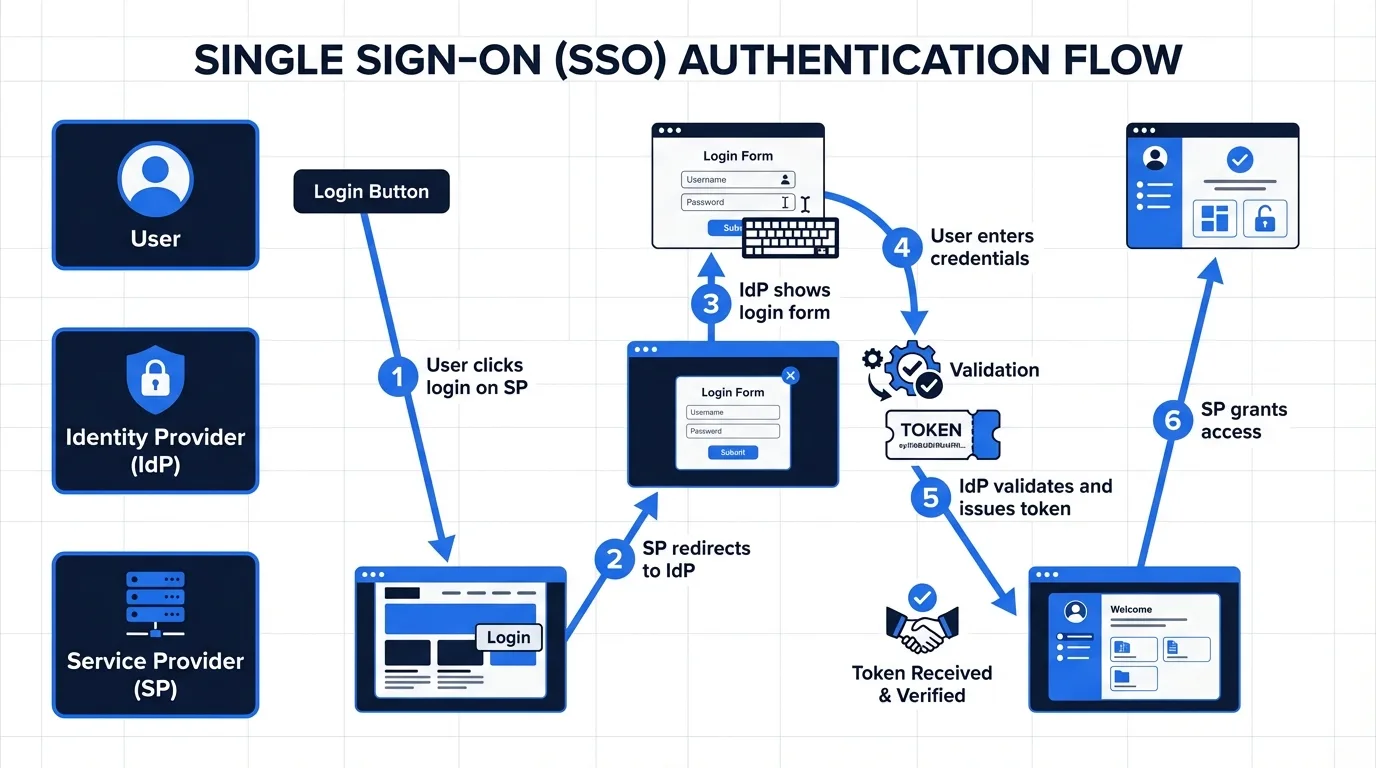

一般的なSSO認証フロー

- 従業員がSlackにアクセスする → Slackは「この人は誰だ?」と、会社の認証サーバー(IdP)に問い合わせます

- 認証サーバーがログイン画面を表示する → 従業員が会社のアカウントでログインします

- 認証サーバーが「この人は本人です」というトークンを発行する → このトークンがSlackに渡されます

- Slackがトークンを検証し、アクセスを許可する

ポイントはステップ3です。この後、従業員がNotionにアクセスすると、認証サーバーにはすでにログイン済みの状態なので、パスワード入力なしに即座にトークンが発行されます。これが「シングルサインオン」の核心 — 一度ログインすればそれで完了です。

SSOの構成要素

- IdP(Identity Provider): ユーザーの本人確認を行い、トークンを発行する認証サーバー。Okta、Azure AD(Entra ID)、Google Workspaceが代表的です。

- SP(Service Provider): IdPが発行したトークンを受け取り、サービスへのアクセスを許可する各アプリケーション。Slack、Notion、Jira、Salesforceなど。

- トークン / アサーション: IdPからSPに渡されるデジタル証明書。「このユーザーは認証済みであり、これらの権限を持っています」という情報が含まれます。

SSO3大プロトコル:SAML、OAuth、OIDC

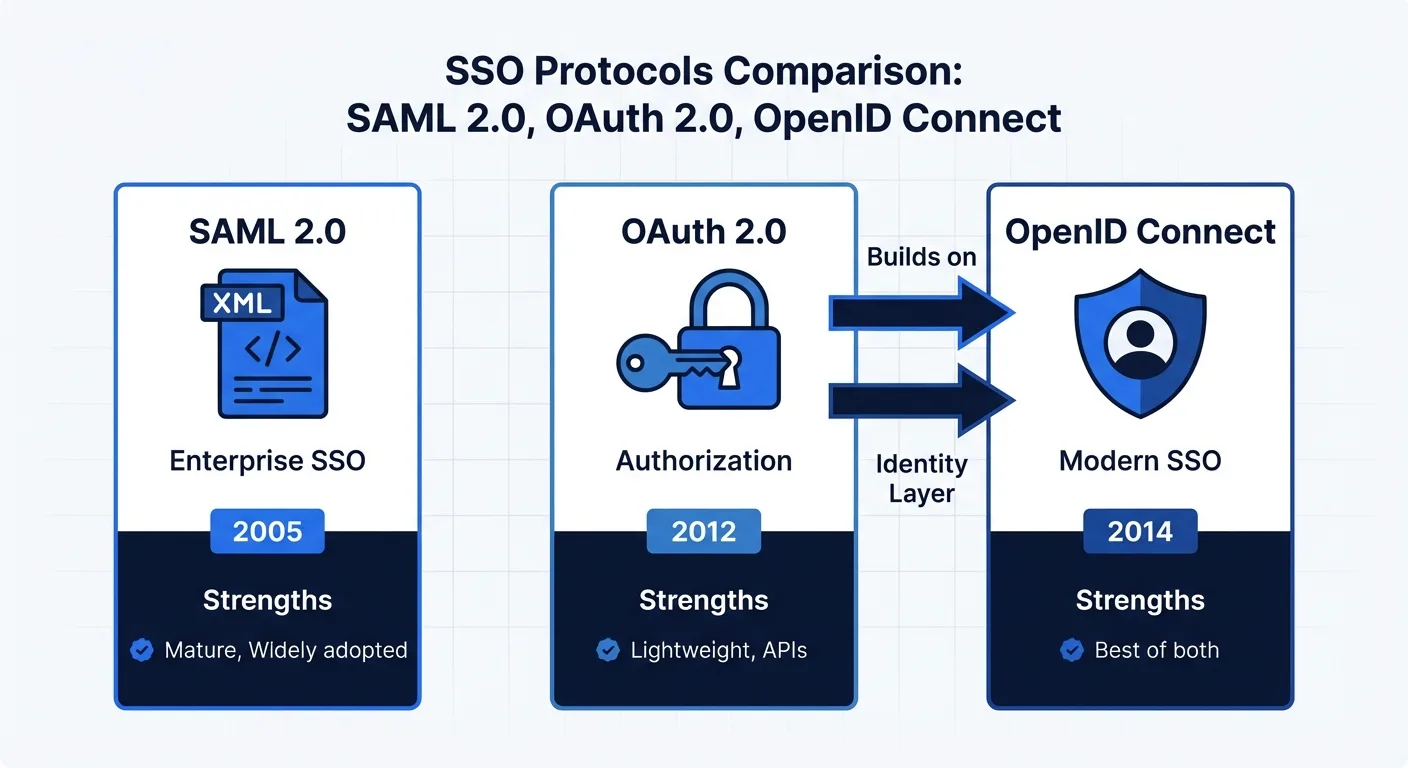

SSOを実現するための技術標準(プロトコル)は複数存在しますが、実務で特に重要なのは以下の3つです。

SAML 2.0 — エンタープライズSSOの元祖

SAML(Security Assertion Markup Language) は、2005年に策定された最も歴史あるSSO標準規格です。

- 特徴: XML形式、企業環境に特化

- 適した用途: 大企業の社内システム、B2B SaaS連携

- 限界: モバイルアプリには不向き、設定が煩雑

日本の企業文化に例えるなら、SAMLは実印と印鑑証明のような存在です。手続きは重いものの、企業間取引において最も広く使われ、信頼されている仕組みです。

OAuth 2.0 — 「〜へのアクセスを許可する」

OAuthは厳密にはSSOではなく、権限委譲(Authorization) プロトコルです。

「このアプリに、私のGoogle Driveへのアクセスを許可してもよいですか?」という問いを処理するのがOAuthです。「Googleでログイン」ボタンを押したときに表示される「このアプリがあなたのメールアドレスとプロフィールにアクセスしようとしています」というポップアップ、あれがまさにOAuthの画面です。

- 特徴: JSON形式、軽量で柔軟

- 適した用途: ソーシャルログイン、モバイルアプリ、API連携

- 限界: 認証(Authentication)ではなく認可(Authorization)のみ — 「この人が誰か」は教えてくれない

OpenID Connect(OIDC) — 現代のSSO標準

OIDCは、OAuth 2.0の上に認証レイヤーを追加したプロトコルです。OAuthが「アクセス許可」だけを処理するのに対し、OIDCは「このユーザーが誰であるか」まで伝えてくれます。

- 特徴: OAuth 2.0 + ユーザー情報(IDトークン)

- 適した用途: 現代のSaaSの大半、モバイル・Web同時対応

- 利点: SAMLより軽量で、OAuthより安全

現在、新規に構築されるサービスの大半がOIDCを採用しています。Google、Microsoft、Appleの「〜でサインイン」はすべてOIDCベースです。

プロトコル選定ガイド

| ケース | 推奨プロトコル | 理由 |

|---|---|---|

| 大企業の社内システム連携 | SAML 2.0 | レガシーシステムとの互換性、企業セキュリティポリシーへの準拠 |

| SaaSサービスの新規開発 | OIDC | 現代的でモバイルフレンドリー |

| ソーシャルログインのみ | OAuth 2.0 | 最もシンプルな実装 |

| 企業向け+一般向けの両対応 | OIDC + SAML | OIDCを基本とし、企業顧客向けにSAMLを追加 |

企業がSSOを導入すべき5つの理由

1. パスワード問題の根本的な解決

一般的なビジネスパーソンが使う業務用サービスは約27種類と言われています。27個すべてに異なるパスワードを設定している人は、現実にはほとんどいません。結局、同じパスワードを使い回すか、「Company2024!」のような推測されやすいパスワードを作ってしまいます。

SSOはこの問題を根本から解消します。パスワードはIdP1か所にのみ存在し、その一つのパスワードに**MFA(多要素認証)**を組み合わせれば、セキュリティレベルは飛躍的に向上します。

2. 退職者のアカウントを即時無効化

従業員が退職するとき、最大のセキュリティリスクは何でしょうか。数十のサービスに散在するアカウントを一つひとつ無効化しなければならないことです。一つでも漏れがあれば、退職者が会社のデータにアクセスできる状態が続きます。

SSO環境では、IdPのアカウントを一つ無効化するだけで、すべてのサービスへのアクセスが即座に遮断されます。これを「シングルサインオフ(Single Sign-Off)」とも呼びます。日本企業では退職者の情報管理に関するコンプライアンス要件が年々厳格化しており、この即時遮断の仕組みは極めて重要です。

3. 従業員の生産性向上

Oktaの調査によると、従業員は1日あたり平均9.3回パスワードを入力しています。パスワード忘れによるリセット依頼は、IT部門への問い合わせの**20〜50%**を占めているという報告もあります。SSO導入後、この数値はほぼゼロに近づきます。

日本企業のIT部門は少人数で多くのシステムを運用しているケースが多く、パスワードリセット対応の工数削減は、直接的な業務改善につながります。

4. コンプライアンス対応の強化

ISMS(情報セキュリティマネジメントシステム)、ISO 27001、SOC 2といったセキュリティ認証の取得には、「アクセス制御」と「監査ログ」が必須です。SSOでは、すべてのサービスへのアクセス記録がIdPに一元管理されるため、誰がいつどのサービスにアクセスしたかを即座に把握できます。

2024年に改正された個人情報保護法やJ-SOX対応においても、アクセスログの一元管理は監査対応を大幅に効率化します。

5. IT管理コストの削減

新入社員のオンボーディング時に、サービスを一つずつ手作業でアカウント作成する必要はありません。IdPに一度登録するだけで、必要なサービスへのアクセス権限が自動的に付与されます。この仕組みを**自動プロビジョニング(Auto Provisioning)**と呼びます。SCIMプロトコルと組み合わせれば、入社・退職・部署異動に応じて権限が自動的に調整されます。

4月の一括採用で多くの新入社員を迎える日本企業にとって、この自動化のメリットは特に大きいといえるでしょう。

SSO導入時に必ず押さえておくべき注意点

SSOはメリットばかりではありません。導入前に必ず把握しておくべきリスクがあります。

単一障害点(Single Point of Failure)

IdPがダウンしたらどうなるか。すべてのサービスにログインできなくなります。これがSSOの最大のリスクです。そのため、エンタープライズ向けIdPは99.99%の可用性を保証し、冗長構成を標準としています。

対策: 緊急用の管理者アカウントを別途維持し、IdP障害時の緊急アクセス手順を事前に策定しておきましょう。

初期構築コストと複雑性

SSO導入は「プラグインを一つ入れて終わり」というものではありません。利用中のすべてのサービスがSSOに対応しているか確認し、IdPとの連携を一つずつ設定する必要があります。レガシーシステムが存在する場合は、連携が困難なケースもあります。

現実的なアドバイス: 一度にすべてを切り替えるのではなく、メール・グループウェア・チャットツールなどの基幹サービスから段階的に導入しましょう。

IdPへのベンダーロックイン

すべての認証が一つのIdPに集約されるため、IdPを変更することは大規模なプロジェクトになります。最初の選定が極めて重要です。

対策: SAML/OIDCのような標準プロトコルに対応したIdPを選択すれば、将来の移行が比較的容易になります。独自プロトコルを使うIdPは避けましょう。

SSO迂回アカウントの管理

SSOを導入しても、一部のサービスではSSOを経由しないローカル管理者アカウントが残っていることがあります。こうした「裏口」の存在は定期的に監査する必要があります。特に、外部委託先に直接アカウントを発行しているケースでは、SSO管理の範囲外になりがちなため注意が必要です。

SaaS選定時に確認すべきSSO対応チェックポイント

新しいSaaSツールを導入する前に、以下のSSO関連項目を必ず確認しましょう。

| チェック項目 | 確認内容 |

|---|---|

| 対応プロトコル | SAML 2.0 / OIDC / OAuth 2.0のどれに対応しているか |

| Google Workspace SSO | 既存のGoogleアカウントでそのままログインできるか |

| 管理者コントロール | 管理者がユーザーのアクセス権限を一元管理できるか |

| 自動プロビジョニング | SCIM対応で、入退社時の権限付与・剥奪が自動化できるか |

| MFA連携 | SSOと多要素認証を組み合わせられるか |

| 監査ログ | 誰がいつアクセスしたか記録が残るか |

多くの文書管理SaaSはSSOに対応していません。 特に低価格帯のツールではSSO機能が上位プランのみ提供されているケースが多く、導入後に「エンタープライズプランでなければSSOが使えない」と気づくケースも珍しくありません。

🔐 AiDocXのSSO対応について

AiDocXは、最初から企業向けのSSO機能を組み込んでいます。

| 機能 | 対応状況 |

|---|---|

| Google SSO対応 | ✅ Googleアカウントでそのままログイン |

| チームアカウント統合 | ✅ 組織ドメイン単位で一括管理 |

| 企業アカウントのセキュリティ強化 | ✅ MFA連携・不審アクセス通知 |

| 管理者によるユーザーコントロール | ✅ 入退社時のアクセス権限を即時変更 |

| 監査ログ | ✅ 文書ごとのアクセス履歴を記録 |

契約書・IR Deck・電子署名という機密文書を扱うプラットフォームだからこそ、SSOによるアクセス一元管理が不可欠です。

AiDocXは、Google WorkspaceやMicrosoft 365の既存アカウントと連携し、従業員が新たにアカウントを作成する手間なく利用を開始できます。プロジェクト終了後の外部関係者アカウント削除も、IdP側の操作一つで完了します。

文書管理プラットフォームとSSO:なぜ特に重要か

契約書、IR Deck、投資資料といった機密性の高い文書を扱うプラットフォームにおいて、SSOは特に重要な意味を持ちます。

- 契約書には金額、条件、機密情報が記載されています

- IR Deckには非公開の財務データが含まれます

- 投資家、法律顧問、取引先など、社外の複数の関係者が文書にアクセスします

SSOがなければ、各ユーザーに個別のアカウントを発行し、プロジェクト終了時には一つひとつ削除しなければなりません。SSO環境であれば、IdP側でアクセス権限を調整するだけで完了です。この差が、セキュリティインシデントのリスクを大きく左右します。

SSO導入チェックリスト

SSO導入を検討している方は、以下のチェックリストを参考にしてください。

フェーズ1:現状把握

- 現在利用中のSaaSサービスの一覧を作成する

- 各サービスのSSO対応状況(SAML/OIDC)を確認する

- SSO非対応サービスに対する代替手段を検討する

- パスワード関連のセキュリティインシデント・IT問い合わせ件数を把握する

フェーズ2:IdP選定

- 利用中サービスとの互換性を確認する

- MFA(多要素認証)対応の有無を確認する

- SCIM(自動プロビジョニング)対応の有無を確認する

- 料金モデルを比較する(ユーザー数課金 vs 固定料金)

- SLA(可用性保証水準)を確認する

フェーズ3:段階的な移行

- パイロットグループ(情報システム部門など)を選定する

- 基幹サービス(メール、グループウェア、チャット)から連携を開始する

- 緊急時のアクセス手順を策定する

- 全従業員への研修・周知を実施する

- 既存のローカルアカウントの廃止スケジュールを策定する

主要IdPサービス比較

| IdP | 特徴 | 価格帯 | 適した企業 |

|---|---|---|---|

| Okta | SaaS連携数が最多、市場シェアNo.1 | $6〜15/ユーザー/月 | 中堅〜大企業 |

| Azure AD(Entra ID) | Microsoft 365と完全統合 | M365プラン込み or $6〜/ユーザー/月 | Microsoft環境の企業 |

| Google Workspace | Googleサービスと自動SSO連携 | Workspaceプラン込み | Google環境の企業 |

| OneLogin | 直感的なUI、迅速なセットアップ | $4〜8/ユーザー/月 | スタートアップ〜中小企業 |

| JumpCloud | デバイス管理まで統合 | $7〜15/ユーザー/月 | リモートワーク中心の企業 |

日本市場では、Microsoft 365を導入済みの企業がEntra IDを活用するケース、Google Workspaceベースの企業がGoogle SSOをそのまま利用するケースが多く見られます。グローバル展開を視野に入れている場合は、OktaやOneLoginのようなマルチベンダー対応のIdPが適しています。

まとめ:SSOは「便利なログイン」ではなく「企業インフラ」

SSOは、単に「ログインが楽になる技術」ではありません。企業のセキュリティ、生産性、IT管理効率の土台となるインフラです。

企業規模別のアクションをまとめます。

- 10名以下のスタートアップ: Google WorkspaceまたはMicrosoft 365に付属するSSO機能から始めましょう。追加費用なしで基本的なSSOを実現できます。

- 10〜100名の成長企業: OktaやOneLoginのような専用IdPの導入を検討しましょう。利用するSaaSが増えるほど、SSOの効果は大きくなります。

- 100名以上の企業: SSO + SCIM(自動プロビジョニング)+ MFAを組み合わせた包括的なIAM(Identity & Access Management)戦略が必要です。

どのような規模であっても、新しいSaaSを導入する際にはSSO対応の有無を必ず確認してください。 SSOに対応していないサービスは、将来的にセキュリティの盲点になります。

契約書やIR Deckのような機密文書を扱う場合、SSOの重要性はさらに増します。多くの文書管理SaaSはSSOを上位プランにしか提供していませんが、AiDocXはGoogle Workspaceと連携した企業向けSSOログインを標準でサポートしています。

🚀 無料トライアルでSSO機能を試してみる

AiDocXは、契約書・IR Deck・電子署名をすべて一つのプラットフォームで管理できる文書自動化ツールです。Google SSOに対応しており、既存のGoogle Workspaceアカウントで3分以内に利用を開始できます。

| 機能 | 無料プラン | Proプラン |

|---|---|---|

| Google SSO | ✅ | ✅ |

| 電子署名 | 月3件 | 無制限 |

| AI契約書分析 | ✅ | ✅ |

| 文書トラッキング | リンク2件 | 無制限 |

| 管理者コントロール | ✅ | ✅ |

| 料金 | 無料 | $6/月(約900円) |

無料で始める → クレジットカード不要 · Google SSOで3分以内に開始 · いつでも解約可能

よくある質問(FAQ)

SSOとパスワード管理ツール(1Passwordなど)はどちらを使うべきですか?

用途が異なります。パスワード管理ツールは「複数のパスワードを安全に覚える」ための個人向けツールです。SSOは「認証を一元化し、社内システム全体のアクセスを管理する」企業向けのインフラです。10名以上の組織であれば、両方の組み合わせより、SSO導入を優先することを推奨します。SSOが導入済みであれば、個々のパスワード管理の必要性も大幅に減ります。

SAML 2.0とOIDCのどちらを選べばよいですか?

新規にSaaSを構築・導入する場合はOIDCが推奨です。モバイル対応・JSON形式・実装の容易さで優位に立ちます。レガシーシステムとの連携が必要な大企業環境や、既存のエンタープライズ製品との互換性を重視する場合はSAML 2.0が適しています。多くの企業向けSaaSはSAMLとOIDCの両方をサポートしているため、IdP選定時に「どちらにも対応しているか」を確認するとよいでしょう。

SSO導入のコストはどのくらいかかりますか?

10名以下の小規模チームであれば、Google WorkspaceやMicrosoft 365に付属するSSO機能が追加費用なしで使えます。専用IdP(Okta、OneLoginなど)は$4〜15/ユーザー/月程度が相場です。ただし、パスワードリセット対応の工数削減・セキュリティインシデント防止・IT管理効率化によるROIは大半の企業でコストを上回ると言われています。

AiDocXのSSO対応状況を教えてください。

AiDocXはGoogle WorkspaceのSSOログインに標準対応しています。既存のGoogleアカウントで3分以内に利用開始でき、追加のアカウント作成は不要です。組織ドメイン単位での一括管理、MFA連携、文書ごとのアクセス監査ログも提供しています。契約書・IR Deck・電子署名という機密文書を一元管理するプラットフォームとして、アクセスセキュリティを最初から組み込んでいます。

SSOを導入するとIdPがダウンしたときに全員がアクセスできなくなりますか?

これはSSOの「単一障害点」と呼ばれる代表的なリスクです。対策として、(1) エンタープライズ向けIdPは99.99%のSLAを提供しています、(2) 緊急用の管理者ローカルアカウントを別途維持する、(3) IdP障害時の緊急アクセス手順を事前に策定することが重要です。クラウドベースのIdP(Okta、Azure AD等)は冗長化が標準で、実際のダウンタイムは極めてまれです。

関連記事

AiDocXブログをもっと見る

【2026年版】AIピッチデック作成ツール比較7選 — スタートアップ資金調達を加速

2026年最新のAIピッチデック作成ツール7つを徹底比較。J-KISS、シードラウンド、VCピッチに対応したツール選びのポイントを解説。スタートアップの資金調達を加速させるベストツールが見つかります。

【2026年版】契約管理ソフトウェア比較8選 — スタートアップ・中小企業向けAIツール

2026年最新の契約管理ソフトウェア8つを徹底比較。AI契約書レビュー、電子署名連携、日本の法令対応まで解説。スタートアップ・中小企業・フリーランスに最適な契約管理ツールが見つかります。

【2026年版】オンライン契約書署名プラットフォーム比較10選(無料あり)

2026年最新のオンライン契約書署名プラットフォーム10選を徹底比較。電子署名法・電子帳簿保存法への対応状況、無料プランの有無、AI機能まで詳しく解説します。