SSO(Single Sign-On) 완전 정복 — 한 번 로그인으로 모든 서비스를 쓰는 기술의 원리와 도입 가이드

SSO가 뭔지 모르겠다면 이 글 하나로 충분합니다. 작동 원리, 프로토콜(SAML·OAuth·OIDC) 비교, 기업 도입 시 체크리스트까지 비개발자도 이해할 수 있게 설명합니다.

SSO(Single Sign-On) 완전 정복 — 한 번 로그인으로 모든 서비스를 쓰는 기술

핵심 요약: SSO(Single Sign-On)는 한 번의 로그인으로 여러 서비스에 자동 접속하는 인증 방식입니다. 기업에서는 직원 생산성 향상, 보안 강화, IT 관리 비용 절감이라는 세 마리 토끼를 동시에 잡을 수 있는 핵심 인프라입니다. 이 글에서는 SSO의 작동 원리부터 주요 프로토콜 비교, 도입 시 체크리스트까지 비개발자도 이해할 수 있게 정리합니다.

회사에서 아침에 출근하면 뭘 하시나요?

Gmail 열고, Slack 들어가고, Notion 켜고, Jira 확인하고, Google Drive 열고… 이 서비스들마다 매번 아이디와 비밀번호를 입력해야 한다면 어떨까요? 하루에 비밀번호를 10번은 입력해야 할 겁니다.

그런데 실제로는 그렇지 않죠. Google 계정 하나로 로그인하면, Gmail도 YouTube도 Google Drive도 전부 자동으로 연결됩니다. 이게 바로 **SSO(Single Sign-On)**입니다.

"그냥 자동 로그인 아니야?" 하실 수도 있는데, SSO는 브라우저에 비밀번호를 저장하는 것과는 완전히 다른 기술입니다. 이 글에서 차근차근 풀어보겠습니다.

SSO란 정확히 무엇인가?

SSO(Single Sign-On)는 한 번의 인증으로 여러 독립된 서비스에 접근할 수 있게 해주는 인증 체계입니다.

핵심 개념을 일상적인 비유로 설명하면 이렇습니다.

놀이공원 프리패스를 떠올려 보세요. 입구에서 한 번 팔찌를 차면, 안에 있는 모든 놀이기구를 자유롭게 탈 수 있죠. 놀이기구마다 따로 표를 살 필요가 없습니다. SSO가 바로 이 프리패스 역할을 합니다.

- 팔찌(인증 토큰) = 한 번 로그인하면 발급되는 디지털 증명서

- 놀이공원 입구(Identity Provider) = 신원을 확인하고 팔찌를 발급하는 곳

- 놀이기구(Service Provider) = 팔찌만 확인하고 탑승을 허용하는 각 서비스

SSO vs 비밀번호 저장 vs 같은 비밀번호 돌려쓰기

혼동하기 쉬운 세 가지를 비교해보겠습니다.

| 방식 | 작동 원리 | 보안 수준 | 관리 편의성 |

|---|---|---|---|

| 같은 비밀번호 반복 사용 | 모든 서비스에 동일 비밀번호 | 매우 위험 — 한 곳 유출 시 전부 노출 | 편하지만 위험 |

| 비밀번호 관리자(1Password 등) | 서비스마다 다른 비밀번호를 앱이 기억 | 중간 — 마스터 비밀번호에 의존 | 개인용으로 적합 |

| SSO | 인증 서버가 한 번 확인 후 토큰 발급 | 높음 — 중앙 관리, MFA 결합 가능 | 기업 환경에 최적 |

비밀번호 관리자는 여러 비밀번호를 "대신 기억해주는" 도구이고, SSO는 애초에 비밀번호를 하나만 쓰도록 시스템을 설계하는 것입니다. 근본적인 접근이 다릅니다.

SSO는 어떻게 작동하나?

기술적 깊이에 들어가기 전에, 실제 로그인 과정을 따라가 보겠습니다.

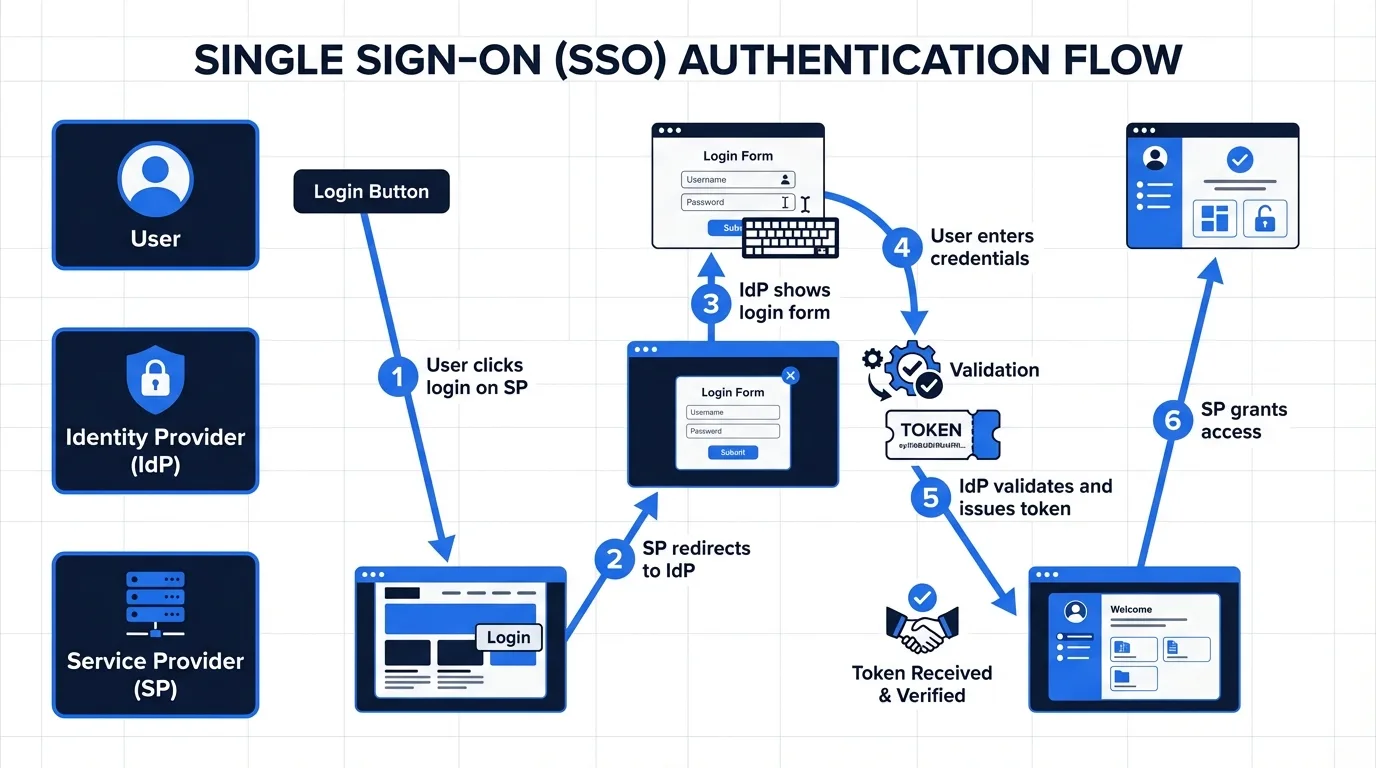

일반적인 SSO 로그인 흐름

- 직원이 Slack에 접속합니다 → Slack은 "이 사람 누구지?" 하고 회사의 인증 서버(IdP)에 물어봅니다

- 인증 서버가 로그인 화면을 보여줍니다 → 직원이 회사 계정으로 로그인합니다

- 인증 서버가 "이 사람 맞아"라는 토큰을 발급합니다 → 이 토큰이 Slack에 전달됩니다

- Slack이 토큰을 확인하고 접속을 허용합니다

여기서 핵심은 3번입니다. 이제 직원이 Notion에 접속하면? 인증 서버에 이미 로그인된 상태이므로, 비밀번호 입력 없이 바로 토큰이 발급됩니다. 이것이 "Single Sign-On"의 핵심 — 한 번 로그인하면 끝.

SSO의 핵심 구성요소

- IdP (Identity Provider): 사용자 신원을 확인하고 토큰을 발급하는 중앙 서버. Okta, Azure AD, Google Workspace가 대표적입니다.

- SP (Service Provider): IdP가 발급한 토큰을 받아서 서비스 접근을 허용하는 각각의 앱. Slack, Notion, Jira, Salesforce 등.

- 토큰/어설션: IdP가 SP에 전달하는 디지털 증명서. "이 사용자는 인증되었고, 이런 권한이 있습니다."

SSO 프로토콜 3대장: SAML, OAuth, OIDC

SSO를 구현하는 기술 표준(프로토콜)이 여러 가지 있는데, 실무에서 중요한 건 세 가지입니다.

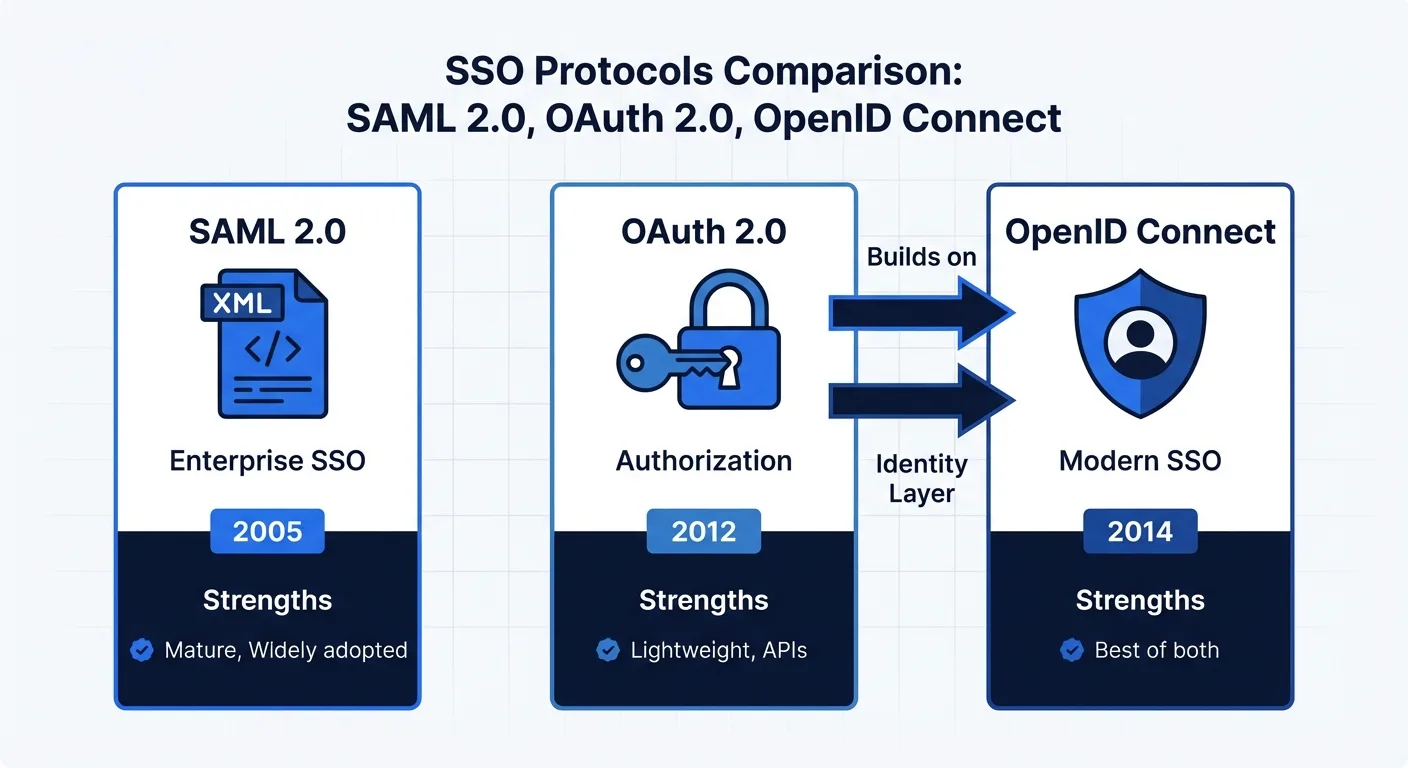

SAML 2.0 — 기업 SSO의 원조

**SAML(Security Assertion Markup Language)**은 2005년에 만들어진 가장 오래된 SSO 표준입니다.

- 특징: XML 기반, 기업 환경에 특화

- 적합한 곳: 대기업 내부 시스템, B2B SaaS 연동

- 한계: 모바일 앱에 부적합, 설정이 복잡

비유하면 SAML은 공인인증서 같은 존재입니다. 무겁고 설정이 번거롭지만, 기업 환경에서 가장 널리 쓰이고 신뢰받는 표준입니다.

OAuth 2.0 — "~에게 접근 허용"

OAuth는 엄밀히 말하면 SSO가 아니라 권한 위임 프로토콜입니다.

"이 앱이 내 Google Drive에 접근해도 될까요?" — 이 질문에 대한 답을 처리하는 게 OAuth입니다. "Google로 로그인" 버튼을 눌렀을 때 뜨는 "이 앱이 당신의 이메일과 프로필에 접근하려고 합니다" 팝업이 바로 OAuth입니다.

- 특징: JSON 기반, 가볍고 유연

- 적합한 곳: 소셜 로그인, 모바일 앱, API 연동

- 한계: 인증(Authentication)이 아니라 인가(Authorization) — "누구인지"는 알려주지 않음

OpenID Connect (OIDC) — 현대적 SSO의 표준

OIDC는 OAuth 2.0 위에 인증 레이어를 얹은 프로토콜입니다. OAuth가 "접근 허용"만 처리한다면, OIDC는 "이 사용자가 누구인지"까지 알려줍니다.

- 특징: OAuth 2.0 + 사용자 정보(ID Token)

- 적합한 곳: 현대 SaaS 대부분, 모바일+웹 동시 지원

- 장점: SAML보다 가볍고, OAuth보다 안전

현재 새로 만드는 서비스 대부분이 OIDC를 사용합니다. Google, Microsoft, Apple의 "~로 로그인"이 전부 OIDC 기반입니다.

프로토콜 선택 가이드

| 상황 | 추천 프로토콜 | 이유 |

|---|---|---|

| 대기업 내부 시스템 연동 | SAML 2.0 | 레거시 시스템 호환, 기업 보안 정책 충족 |

| SaaS 서비스 신규 개발 | OIDC | 현대적이고 모바일 친화적 |

| 소셜 로그인만 필요 | OAuth 2.0 | 가장 간단한 구현 |

| 기업+소비자 동시 지원 | OIDC + SAML | OIDC를 기본으로, 기업 고객용 SAML 추가 |

기업이 SSO를 도입해야 하는 5가지 이유

1. 비밀번호 문제의 근본적 해결

평균적인 직원은 약 27개의 업무용 서비스를 사용합니다. 비밀번호를 27개 다 다르게 만드는 사람은 사실상 없죠. 결국 같은 비밀번호를 돌려 쓰거나, "회사명2024!" 같은 추측 가능한 비밀번호를 만듭니다.

SSO는 이 문제를 원천적으로 해결합니다. 비밀번호는 IdP 하나에만 존재하고, 그 하나의 비밀번호에 **MFA(다중 인증)**를 결합하면 보안 수준이 비약적으로 올라갑니다.

2. 퇴사자 계정 즉시 차단

직원이 퇴사할 때 가장 큰 보안 리스크는? 수십 개 서비스에 흩어진 계정을 하나하나 비활성화해야 한다는 것입니다. 하나라도 놓치면 퇴사자가 회사 데이터에 접근할 수 있습니다.

SSO 환경에서는 IdP 계정 하나만 비활성화하면 모든 서비스 접근이 즉시 차단됩니다. 이것을 "단일 해지(Single Sign-Off)"라고도 합니다.

3. 직원 생산성 향상

Okta의 조사에 따르면 직원은 하루 평균 9.3회 비밀번호를 입력합니다. 비밀번호 분실로 인한 리셋 요청은 IT 헬프데스크 문의의 **20~50%**를 차지하고요. SSO 도입 후 이 수치가 거의 0에 수렴합니다.

4. 규정 준수(Compliance) 지원

ISMS, ISO 27001, SOC 2 같은 보안 인증을 받으려면 "접근 통제"와 "감사 로그"가 필수입니다. SSO는 모든 서비스 접근 기록이 IdP에 중앙 집중되므로, 누가 언제 어떤 서비스에 접근했는지 한눈에 파악할 수 있습니다.

5. IT 관리 비용 절감

새 직원이 입사할 때 서비스 하나하나에 계정을 만들어 줄 필요 없이, IdP에 한 번만 등록하면 필요한 서비스에 자동으로 접근 권한이 부여됩니다. 이를 **자동 프로비저닝(Auto Provisioning)**이라고 합니다. SCIM 프로토콜과 결합하면 입사/퇴사/부서 이동 시 권한이 자동으로 조정됩니다.

SSO 도입 시 반드시 알아야 할 주의사항

SSO가 장점만 있는 건 아닙니다. 도입 전에 반드시 고려해야 할 점들이 있습니다.

단일 장애점(Single Point of Failure)

IdP가 다운되면? 모든 서비스에 로그인할 수 없습니다. 이것이 SSO의 가장 큰 리스크입니다. 그래서 기업용 IdP들은 99.99% 가용성을 보장하고, 이중화 구성을 기본으로 합니다.

대응 방안: 비상용 관리자 계정을 별도로 유지하고, IdP 장애 시 긴급 접근 절차를 마련해 두세요.

초기 구축 비용과 복잡성

SSO 도입은 "플러그인 하나 설치"가 아닙니다. 사용 중인 모든 서비스가 SSO를 지원하는지 확인하고, IdP와의 연동을 하나씩 설정해야 합니다. 레거시 시스템이 있다면 연동이 불가능한 경우도 있습니다.

현실적 팁: 한꺼번에 전부 전환하지 말고, 핵심 서비스(이메일, 협업 도구)부터 단계적으로 도입하세요.

IdP 종속(Vendor Lock-in)

모든 인증이 하나의 IdP에 집중되므로, IdP를 바꾸는 것은 매우 큰 프로젝트가 됩니다. 처음 선택이 중요합니다.

대응 방안: SAML/OIDC 같은 표준 프로토콜 기반의 IdP를 선택하면 전환이 상대적으로 용이합니다. 독자 프로토콜을 사용하는 IdP는 피하세요.

SSO 우회 계정 관리

SSO를 도입해도, 일부 서비스에서 SSO를 거치지 않는 로컬 관리자 계정이 남아 있을 수 있습니다. 이런 "뒷문"을 정기적으로 감사해야 합니다.

문서 관리 플랫폼과 SSO

계약서, IR Deck, 투자 자료 같은 민감한 문서를 다루는 플랫폼에서 SSO는 특히 중요합니다.

왜?

- 계약서에는 금액, 조건, 기밀 정보가 담겨 있습니다

- IR Deck에는 비공개 재무 데이터가 포함됩니다

- 여러 외부 당사자(투자자, 법률 자문, 거래처)가 문서에 접근합니다

SSO가 없으면 각 사용자에게 별도 계정을 만들어야 하고, 프로젝트가 끝나면 일일이 계정을 삭제해야 합니다. SSO 환경에서는 IdP에서 접근 권한만 조정하면 됩니다.

AiDocX와 같은 문서 관리 플랫폼은 기업 고객을 위해 SAML/OIDC 기반 SSO를 지원하여, 기존 사내 인증 체계와 원활하게 연동할 수 있습니다. 직원들은 별도 회원가입 없이 회사 계정으로 바로 이용할 수 있고, IT 관리자는 접근 권한을 중앙에서 통제할 수 있습니다.

SSO 도입 체크리스트

SSO 도입을 검토하고 있다면, 아래 체크리스트를 기준으로 점검하세요.

1단계: 현황 파악

- 현재 사용 중인 SaaS 서비스 목록 정리

- 각 서비스의 SSO 지원 여부(SAML/OIDC) 확인

- SSO 미지원 서비스에 대한 대안 검토

- 현재 비밀번호 관련 보안 사고/헬프데스크 현황 파악

2단계: IdP 선택

- 사용 중인 서비스와의 호환성 확인

- MFA(다중 인증) 지원 여부

- SCIM(자동 프로비저닝) 지원 여부

- 가격 모델 비교 (사용자 수 기반 vs 고정 요금)

- SLA(가용성 보장 수준) 확인

3단계: 단계적 전환

- 파일럿 그룹(IT팀 등) 선정

- 핵심 서비스(이메일, 협업 도구)부터 연동

- 비상 접근 절차 마련

- 전 직원 교육 및 안내

- 기존 로컬 계정 정리 일정 수립

주요 IdP 서비스 비교

| IdP | 특징 | 가격대 | 적합한 기업 |

|---|---|---|---|

| Okta | 가장 많은 SaaS 연동, 시장 1위 | $6~15/인/월 | 중견~대기업 |

| Azure AD (Entra ID) | Microsoft 365와 완벽 통합 | M365 포함 or $6~/인/월 | MS 생태계 기업 |

| Google Workspace | Google 서비스 자동 SSO | Workspace 포함 | Google 생태계 기업 |

| OneLogin | 직관적 UI, 빠른 설정 | $4~8/인/월 | 스타트업~중소기업 |

| JumpCloud | 디바이스 관리까지 통합 | $7~15/인/월 | 원격 근무 기업 |

마무리: SSO는 선택이 아니라 인프라

SSO는 단순히 "로그인 편하게 하는 기술"이 아닙니다. 기업의 보안, 생산성, IT 관리 효율성의 기반이 되는 인프라입니다.

정리하면:

- 10명 이하 스타트업: Google Workspace나 Microsoft 365의 기본 SSO로 시작하세요. 추가 비용 없이 기본적인 SSO를 누릴 수 있습니다.

- 10~100명 성장기 기업: Okta나 OneLogin 같은 전문 IdP 도입을 검토하세요. 서비스가 늘어날수록 SSO의 가치가 커집니다.

- 100명 이상 기업: SSO + SCIM(자동 프로비저닝) + MFA를 조합한 종합적인 IAM(Identity & Access Management) 전략이 필요합니다.

어떤 규모든, 새로운 SaaS를 도입할 때 SSO 지원 여부를 반드시 확인하세요. SSO를 지원하지 않는 서비스는 나중에 보안 사각지대가 됩니다.

계약서, IR Deck 같은 민감한 문서를 다룬다면 SSO는 더욱 중요합니다. AiDocX는 기업용 SSO를 지원하여 사내 인증 체계와 연동되므로, 문서 보안과 접근 관리를 한 곳에서 통제할 수 있습니다.

AiDocX 블로그 더보기

2026년 AI 피치덱 생성기 비교 TOP 7 — 스타트업 IR 자료 자동 제작

스타트업 투자유치에 필요한 AI 피치덱 생성기 7개를 비교합니다. AiDocX, Gamma, Beautiful.ai, Canva 등 기능·가격·투자자 대응력을 분석했습니다.

2026년 계약 관리 소프트웨어 비교 TOP 8 — 스타트업·중소기업을 위한 AI 계약 관리

2026년 최고의 계약 관리 소프트웨어 8개를 비교합니다. AI 계약서 생성, 전자서명, 자동 갱신 알림, 위험 분석 기능별 가격과 특징을 정리했습니다.

2026년 온라인 계약서 서명 플랫폼 TOP 10 비교 (무료 포함)

2026년 최고의 온라인 계약서 서명 플랫폼 10개를 비교합니다. 무료 옵션, 기능 비교표, 한국 법적 효력, 단계별 사용법까지 한 번에 정리했습니다.