Panduan Lengkap SSO (Single Sign-On) — Satu Log Masuk untuk Semua Aplikasi Kerja

Tidak faham SSO? Artikel ini menerangkan cara ia berfungsi, perbandingan protokol (SAML, OAuth, OIDC), manfaat untuk syarikat, dan senarai semak pelaksanaan — mudah difahami tanpa latar belakang teknikal.

Panduan Lengkap SSO (Single Sign-On) — Satu Log Masuk untuk Semua Aplikasi Kerja

Ringkasan utama: SSO (Single Sign-On) ialah sistem pengesahan yang membolehkan anda log masuk sekali sahaja untuk mengakses pelbagai perkhidmatan secara automatik. Bagi organisasi, ia merupakan infrastruktur teras yang mencapai tiga matlamat sekaligus: meningkatkan produktiviti pekerja, mengukuhkan keselamatan, dan mengurangkan kos pengurusan IT. Panduan ini menerangkan cara SSO berfungsi, perbandingan protokol utama, dan senarai semak pelaksanaan — semuanya dalam bahasa yang mudah difahami walaupun tanpa latar belakang teknikal.

Apa yang anda lakukan pertama sekali apabila tiba di pejabat pada waktu pagi?

Buka Gmail, masuk Slack, hidupkan Notion, semak Jira, buka Google Drive... Bayangkan jika anda perlu menaip nama pengguna dan kata laluan untuk setiap perkhidmatan satu per satu — anda perlu memasukkan kata laluan sekurang-kurangnya 10 kali sehari.

Tetapi realitinya, itu tidak berlaku. Sebaik sahaja anda log masuk dengan satu akaun Google, Gmail, YouTube dan Google Drive semuanya bersambung secara automatik. Inilah yang dipanggil SSO (Single Sign-On).

Anda mungkin berfikir: "Bukankah ini sekadar auto-login?" Sebenarnya, SSO berbeza sama sekali daripada menyimpan kata laluan dalam pelayar. Mari kita jelaskan langkah demi langkah.

Apa Itu SSO Sebenarnya?

SSO (Single Sign-On) ialah sistem pengesahan yang membolehkan akses kepada pelbagai perkhidmatan bebas melalui satu proses log masuk sahaja.

Untuk menerangkan konsep teras ini dengan analogi mudah:

Bayangkan gelang akses penuh di taman tema. Sebaik sahaja anda memakai gelang di pintu masuk, anda boleh menaiki semua permainan tanpa perlu membeli tiket berasingan. SSO berfungsi tepat seperti gelang ini.

- Gelang (Token Pengesahan) = sijil digital yang dikeluarkan selepas satu kali log masuk

- Pintu masuk taman tema (Identity Provider) = tempat yang mengesahkan identiti anda dan mengeluarkan gelang

- Permainan (Service Provider) = setiap perkhidmatan yang hanya menyemak gelang dan membenarkan akses

SSO vs Pengurus Kata Laluan vs Guna Semula Kata Laluan

Mari kita bandingkan tiga kaedah yang sering dikelirukan:

| Kaedah | Cara berfungsi | Tahap keselamatan | Kemudahan pengurusan |

|---|---|---|---|

| Guna semula kata laluan yang sama | Kata laluan sama untuk semua perkhidmatan | Sangat berisiko — satu kebocoran mendedahkan semua | Mudah tetapi berbahaya |

| Pengurus kata laluan (cth. 1Password) | Aplikasi mengingati kata laluan berbeza untuk setiap perkhidmatan | Sederhana — bergantung pada kata laluan induk | Sesuai untuk kegunaan peribadi |

| SSO | Pelayan pengesahan mengesahkan sekali dan mengeluarkan token | Tinggi — pengurusan berpusat, boleh digabungkan dengan MFA | Optimum untuk persekitaran perusahaan |

Pengurus kata laluan ialah alat yang "mengingati" pelbagai kata laluan bagi pihak anda, manakala SSO mereka bentuk sistem supaya hanya satu kata laluan sahaja diperlukan dari awal. Pendekatannya berbeza secara fundamental.

Bagaimana SSO Berfungsi?

Sebelum mendalami aspek teknikal, mari kita ikuti proses log masuk sebenar langkah demi langkah.

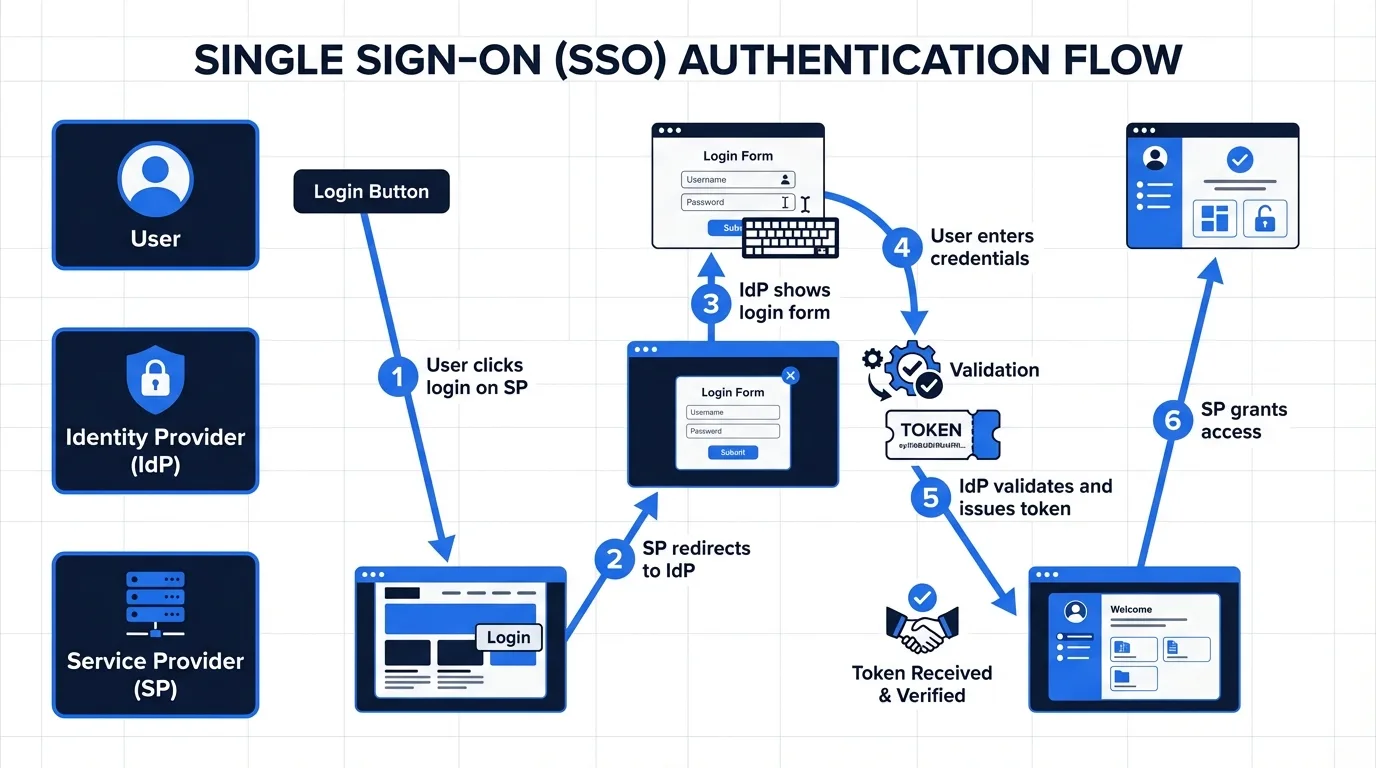

Aliran Log Masuk SSO Biasa

- Pekerja mengakses Slack → Slack bertanya kepada pelayan pengesahan syarikat (IdP): "Siapa orang ini?"

- Pelayan pengesahan memaparkan skrin log masuk → Pekerja log masuk dengan akaun syarikat

- Pelayan pengesahan mengeluarkan token yang menyatakan "Orang ini telah disahkan" → Token ini dihantar kepada Slack

- Slack mengesahkan token dan membenarkan akses

Perkara utama ialah langkah ke-3. Sekarang apabila pekerja mengakses Notion, kerana sudah log masuk di pelayan pengesahan, token dikeluarkan serta-merta tanpa perlu memasukkan kata laluan sekali lagi. Inilah intipati "Single Sign-On" — log masuk sekali, selesai.

Komponen Teras SSO

- IdP (Identity Provider): Pelayan pusat yang mengesahkan identiti pengguna dan mengeluarkan token. Contoh utama: Okta, Azure AD, Google Workspace.

- SP (Service Provider): Setiap aplikasi yang menerima token daripada IdP dan membenarkan akses kepada perkhidmatan. Contohnya Slack, Notion, Jira, Salesforce.

- Token/Assertion: Sijil digital yang dihantar oleh IdP kepada SP. Mesejnya: "Pengguna ini telah disahkan dan mempunyai kebenaran ini."

Tiga Protokol Utama SSO: SAML, OAuth, OIDC

Terdapat pelbagai piawaian teknikal (protokol) untuk melaksanakan SSO, tetapi tiga yang paling penting secara praktikal:

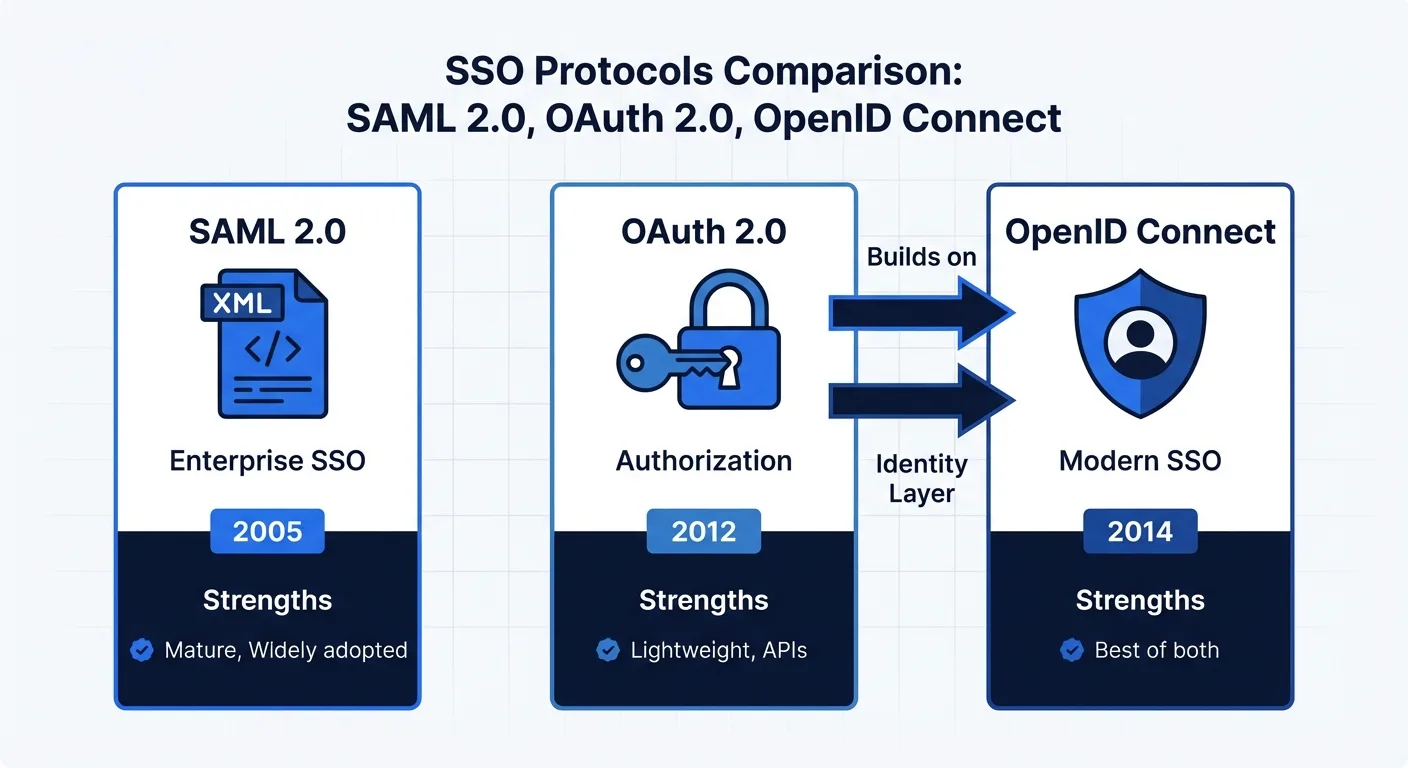

SAML 2.0 — Perintis SSO Perusahaan

SAML (Security Assertion Markup Language) ialah piawaian SSO tertua yang dibangunkan pada tahun 2005.

- Ciri-ciri: Berasaskan XML, khusus untuk persekitaran perusahaan

- Paling sesuai untuk: Sistem dalaman syarikat besar, integrasi B2B SaaS

- Batasan: Tidak sesuai untuk aplikasi mudah alih, tetapan yang rumit

Jika dibuat perbandingan, SAML ibarat tandatangan digital rasmi kerajaan — berat dan rumit untuk disediakan, tetapi ia merupakan piawaian yang paling meluas digunakan dan dipercayai dalam persekitaran perusahaan.

OAuth 2.0 — "Benarkan Akses Kepada..."

OAuth sebenarnya bukan protokol SSO, tetapi protokol perwakilan kebenaran (authorization delegation).

"Adakah anda membenarkan aplikasi ini mengakses Google Drive anda?" — Soalan ini yang dikendalikan oleh OAuth. Apabila anda menekan butang "Log masuk dengan Google" dan tetingkap "Aplikasi ini ingin mengakses e-mel dan profil anda" muncul — itulah OAuth.

- Ciri-ciri: Berasaskan JSON, ringan dan fleksibel

- Paling sesuai untuk: Log masuk sosial, aplikasi mudah alih, integrasi API

- Batasan: Ia adalah Authorization (kebenaran), bukan Authentication (pengesahan) — tidak memberitahu "siapa" pengguna itu

OpenID Connect (OIDC) — Piawaian SSO Moden

OIDC ialah protokol yang menambah lapisan pengesahan di atas OAuth 2.0. Jika OAuth hanya mengendalikan "kebenaran akses", OIDC juga memberitahu "siapa pengguna ini".

- Ciri-ciri: OAuth 2.0 + maklumat pengguna (ID Token)

- Paling sesuai untuk: Kebanyakan perkhidmatan SaaS moden, sokongan mudah alih dan web serentak

- Kelebihan: Lebih ringan daripada SAML, lebih selamat daripada OAuth

Pada masa kini, kebanyakan perkhidmatan baharu menggunakan OIDC. Butang "Log masuk dengan Google", "Apple" dan "Microsoft" semuanya berasaskan OIDC.

Panduan Pemilihan Protokol

| Situasi | Protokol yang disyorkan | Sebab |

|---|---|---|

| Integrasi sistem dalaman syarikat besar | SAML 2.0 | Keserasian dengan sistem lama, memenuhi dasar keselamatan perusahaan |

| Pembangunan perkhidmatan SaaS baharu | OIDC | Moden dan mesra mudah alih |

| Hanya perlukan log masuk sosial | OAuth 2.0 | Pelaksanaan paling mudah |

| Sokongan perusahaan dan pengguna serentak | OIDC + SAML | OIDC sebagai asas, tambah SAML untuk pelanggan perusahaan |

Lima Sebab Mengapa Syarikat Perlu Menggunakan SSO

1. Penyelesaian Tuntas Masalah Kata Laluan

Purata pekerja menggunakan kira-kira 27 perkhidmatan kerja. Secara praktikalnya, tiada siapa yang mencipta 27 kata laluan berbeza. Hasilnya? Kata laluan yang sama digunakan berulang kali, atau kata laluan mudah diteka seperti "Company2024!".

SSO menyelesaikan masalah ini dari akar umbi. Kata laluan hanya wujud dalam satu IdP, dan dengan menambah MFA (Multi-Factor Authentication) pada satu kata laluan tersebut, tahap keselamatan meningkat secara mendadak.

2. Sekatan Segera Akaun Pekerja yang Berhenti

Apakah risiko keselamatan terbesar apabila pekerja berhenti? Keperluan untuk menyahaktifkan akaunnya di berpuluh-puluh perkhidmatan satu per satu. Jika terlepas satu, bekas pekerja masih boleh mengakses data syarikat.

Dalam persekitaran SSO, menyahaktifkan satu akaun IdP sahaja menyekat akses kepada semua perkhidmatan serta-merta. Ini juga dikenali sebagai "Single Sign-Off".

3. Peningkatan Produktiviti Pekerja

Menurut kajian Okta, pekerja memasukkan kata laluan purata 9.3 kali sehari. Permintaan tetapan semula kata laluan yang terlupa membentuk 20–50% pertanyaan meja bantuan IT. Selepas pelaksanaan SSO, angka ini turun hampir kepada sifar.

4. Sokongan Pematuhan Regulasi (Compliance)

Untuk mendapatkan pensijilan keselamatan seperti ISO 27001 dan SOC 2, "kawalan akses" dan "log audit" adalah wajib. Dengan SSO, semua rekod akses perkhidmatan terpusat di IdP, membolehkan anda melihat siapa yang mengakses perkhidmatan mana dan bila pada satu pandangan.

5. Pengurangan Kos Pengurusan IT

Apabila pekerja baharu menyertai syarikat, tidak perlu mencipta akaun di setiap perkhidmatan satu per satu — cukup daftarkan sekali di IdP dan kebenaran akses kepada perkhidmatan yang diperlukan diberikan secara automatik. Ini dipanggil Auto Provisioning. Apabila digabungkan dengan protokol SCIM, kebenaran diselaraskan secara automatik semasa kemasukan, pemberhentian, atau perpindahan jabatan.

Perkara Penting yang Perlu Diketahui Sebelum Melaksanakan SSO

SSO bukan hanya kelebihan sahaja. Berikut adalah perkara yang mesti dipertimbangkan sebelum pelaksanaan.

Titik Kegagalan Tunggal (Single Point of Failure)

Apa berlaku jika IdP tumbang? Tiada siapa boleh log masuk ke mana-mana perkhidmatan. Ini risiko terbesar SSO. Sebab itulah perkhidmatan IdP perusahaan menjamin ketersediaan 99.99% dengan konfigurasi redundansi berganda sebagai tetapan asas.

Penyelesaian: Kekalkan akaun pentadbir kecemasan secara berasingan dan sediakan prosedur akses kecemasan sekiranya IdP mengalami gangguan.

Kos Awal dan Kerumitan

Pelaksanaan SSO bukan "memasang satu plugin". Anda perlu menyemak sama ada semua perkhidmatan yang digunakan menyokong SSO, kemudian menyediakan integrasi dengan IdP satu per satu. Jika terdapat sistem lama, integrasi mungkin mustahil dalam sesetengah kes.

Tip praktikal: Jangan tukar semuanya sekaligus. Mulakan dengan perkhidmatan teras (e-mel, alat kolaborasi) dan laksanakan secara berperingkat.

Kebergantungan Vendor (Vendor Lock-in)

Oleh kerana semua pengesahan tertumpu pada satu IdP, menukar IdP menjadi projek yang sangat besar. Pilihan pertama sangat penting.

Penyelesaian: Pilih IdP berasaskan protokol piawaian seperti SAML/OIDC supaya penukaran agak lebih mudah. Elakkan IdP yang menggunakan protokol proprietari.

Pengurusan Akaun yang Memintas SSO

Walaupun selepas melaksanakan SSO, mungkin masih terdapat akaun pentadbir tempatan di beberapa perkhidmatan yang tidak melalui SSO. "Pintu belakang" ini perlu diaudit secara berkala.

Platform Pengurusan Dokumen dan SSO

Dalam platform yang mengendalikan dokumen sensitif seperti kontrak, IR Deck dan bahan pelaburan, SSO amat penting.

Mengapa?

- Kontrak mengandungi jumlah wang, syarat dan maklumat sulit

- IR Deck mengandungi data kewangan yang belum didedahkan

- Pelbagai pihak luar (pelabur, penasihat undang-undang, rakan niaga) perlu mengakses dokumen

Tanpa SSO, anda perlu mencipta akaun berasingan untuk setiap pengguna, dan memadamkan akaun satu per satu apabila projek tamat. Dalam persekitaran SSO, cukup laraskan kebenaran akses daripada IdP.

Platform pengurusan dokumen seperti AiDocX menyokong SSO berasaskan SAML/OIDC untuk pelanggan perusahaan, membolehkan integrasi lancar dengan sistem pengesahan dalaman syarikat. Pekerja boleh menggunakan platform terus dengan akaun syarikat tanpa pendaftaran berasingan, dan pentadbir IT boleh mengawal kebenaran akses secara berpusat.

Senarai Semak Pelaksanaan SSO

Jika anda sedang mempertimbangkan pelaksanaan SSO, gunakan senarai semak berikut sebagai panduan:

Fasa 1: Penilaian Keadaan Semasa

- Senaraikan semua perkhidmatan SaaS yang sedang digunakan

- Sahkan sokongan SSO setiap perkhidmatan (SAML/OIDC)

- Kaji alternatif untuk perkhidmatan yang tidak menyokong SSO

- Nilai insiden keselamatan berkaitan kata laluan dan pertanyaan meja bantuan semasa

Fasa 2: Pemilihan IdP

- Semak keserasian dengan perkhidmatan yang digunakan

- Sokongan MFA (Multi-Factor Authentication)

- Sokongan SCIM (Auto Provisioning)

- Bandingkan model harga (berdasarkan bilangan pengguna vs yuran tetap)

- Sahkan SLA (jaminan ketersediaan)

Fasa 3: Peralihan Berperingkat

- Pilih kumpulan perintis (contohnya pasukan IT)

- Mulakan integrasi dengan perkhidmatan teras (e-mel, alat kolaborasi)

- Sediakan prosedur akses kecemasan

- Latih dan maklumkan semua pekerja

- Tetapkan jadual pembersihan akaun tempatan lama

Perbandingan Perkhidmatan IdP Utama

| IdP | Ciri-ciri | Julat harga | Syarikat yang sesuai |

|---|---|---|---|

| Okta | Integrasi SaaS paling banyak, peneraju pasaran | $6–15/pengguna/bulan | Syarikat sederhana hingga besar |

| Azure AD (Entra ID) | Integrasi sempurna dengan Microsoft 365 | Termasuk dalam M365 atau dari $6~/pengguna/bulan | Syarikat dalam ekosistem Microsoft |

| Google Workspace | SSO automatik untuk perkhidmatan Google | Termasuk dalam Workspace | Syarikat dalam ekosistem Google |

| OneLogin | UI intuitif, penyediaan pantas | $4–8/pengguna/bulan | Syarikat pemula hingga PKS |

| JumpCloud | Pengurusan peranti bersepadu | $7–15/pengguna/bulan | Syarikat kerja jarak jauh |

Kesimpulan: SSO Adalah Infrastruktur, Bukan Pilihan

SSO bukan sekadar "teknologi untuk memudahkan log masuk". Ia merupakan infrastruktur yang menjadi asas keselamatan, produktiviti dan kecekapan pengurusan IT sesebuah organisasi.

Ringkasannya:

- Syarikat permulaan (kurang 10 orang): Mulakan dengan SSO asas yang disertakan dalam Google Workspace atau Microsoft 365. Anda boleh menikmati SSO asas tanpa kos tambahan.

- Syarikat berkembang (10–100 orang): Pertimbangkan untuk menggunakan IdP khusus seperti Okta atau OneLogin. Semakin banyak perkhidmatan yang digunakan, semakin tinggi nilai SSO.

- Syarikat besar (lebih 100 orang): Anda memerlukan strategi IAM (Identity & Access Management) komprehensif yang menggabungkan SSO + SCIM (Auto Provisioning) + MFA.

Walau apa pun saiz organisasi anda, pastikan anda menyemak sokongan SSO apabila menggunakan mana-mana perkhidmatan SaaS baharu. Perkhidmatan yang tidak menyokong SSO akan menjadi titik buta keselamatan pada masa hadapan.

Jika anda mengendalikan dokumen sensitif seperti kontrak dan IR Deck, SSO lebih penting lagi. AiDocX menyokong SSO perusahaan dan berintegrasi dengan sistem pengesahan dalaman syarikat anda, membolehkan kawalan keselamatan dokumen dan pengurusan akses dari satu tempat.

Bersedia untuk mengautomasikan dokumen dengan AI?

Mulakan percuma dengan AiDocX — kontrak AI, minit mesyuarat, nota perundingan, tandatangan elektronik, semuanya dalam satu platform.

Mula PercumaLagi dari Blog AiDocX

Serangan Rantaian Bekalan Axios NPM 2026: Apa Yang Berlaku dan Cara Melindungi Kod Anda

Pakej axios npm telah dikompromi pada 31 Mac 2026. Berikut ialah garis masa serangan penuh, cara muatan RAT berfungsi, dan apa yang perlu dilakukan pembangun sekarang untuk melindungi projek mereka.

Pembuat Brosur AI: Cara Mencipta Brosur Profesional dalam Minit (Percuma Online)

Pelajari cara mencipta brosur profesional menggunakan AI. Panduan langkah demi langkah dengan tangkapan skrin nyata, reka bentuk brosur AI tanpa kemahiran reka bentuk. Alat percuma online.

10 Alat AI Terbaik untuk Pengasas Startup pada 2026

Ketahui alat AI terbaik untuk pengasas startup pada 2026. Daripada penjanaan kontrak AI, pitch deck, tandatangan elektronik hingga penjejakan dokumen — tingkatkan produktiviti 10 kali ganda.