2026年Axios NPM供应链攻击:完整事件还原与代码防护指南

2026年3月31日axios npm包遭到入侵。本文详解攻击时间线、RAT载荷原理,以及开发者必须立即采取的安全措施。

2026年Axios NPM供应链攻击:完整事件还原与代码防护指南

2026年3月31日,全球使用最广泛的JavaScript库之一被悄无声息地武器化。仅仅89秒后,第一台机器就已沦陷。

axios npm包——每周下载量超过1亿次——通过维护者账户劫持被攻破。恶意版本1.14.1和0.30.4被推送到npm,在3小时的窗口期内,每一台运行npm install的开发机器、CI/CD流水线和生产服务器都被注入了跨平台远程访问木马(RAT)。

一份合同不需要花几天时间。AiDocx让你从AI起草到签约,只需一杯咖啡的时间——而且安全性无需你操心。但首先,让我们深入了解到底发生了什么,以及为什么这对每一个处理敏感文档的团队都至关重要。

Axios是什么?为什么这件事如此重要?

Axios是一个基于Promise的HTTP客户端,被数百万JavaScript应用使用。React、Vue、Node.js后端、企业应用、CI/CD流水线——它无处不在。可以说,它是现代Web的血液。

当如此基础的包被攻破时,爆炸半径是惊人的。每一个自动更新依赖的应用,每一个没有锁定lockfile的流水线,每一个那天早上碰巧新建项目的开发者——全都是潜在受害者。

axios每周下载量超过1亿次,位列全球npm安装量前十。一个被攻破的版本可以在几分钟内波及数千个组织。

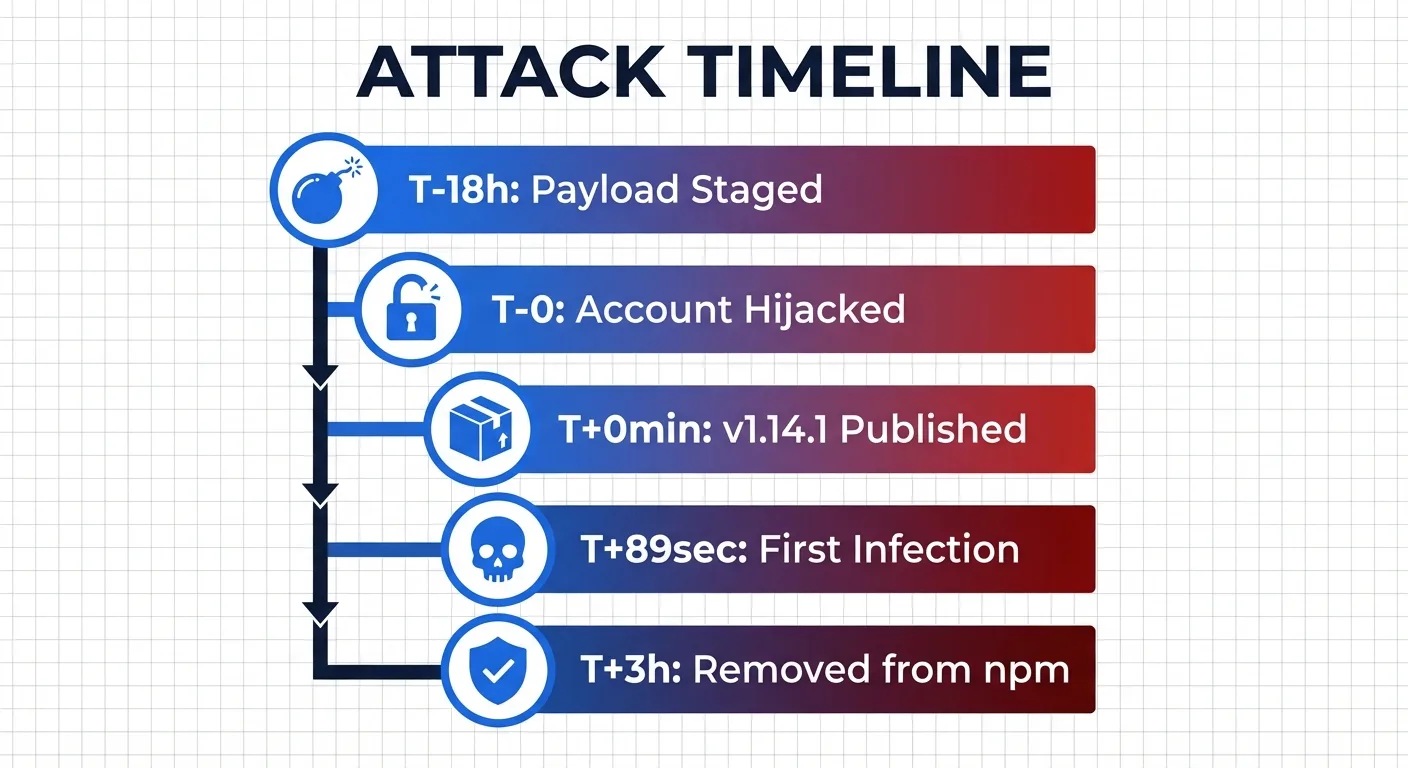

完整攻击时间线:18小时准备,89秒完成首次感染

以下是2026年最复杂的npm供应链攻击的完整展开过程。

第一阶段:预置(T-18小时)

攻击者注册了一个名为[email protected]的虚假npm包——名称刻意模仿流行的crypto-js库,看起来十分正规。该包包含实际的恶意载荷,但处于休眠状态,等待被调用。

第二阶段:账户劫持(T-0)

攻击者入侵了axios首席维护者Jason的npm账户。尽管已启用双因素认证,账户仍被攻破——很可能是通过窃取的恢复码。

攻击者将账户邮箱更改为匿名ProtonMail地址,完全绕过了正常的GitHub Actions CI/CD流水线,使用长期有效的npm访问令牌通过npm CLI直接发布。

第三阶段:双分支投毒(T+0至T+39分钟)

- T+0分钟:

[email protected]发布(1.x分支) - T+39分钟:

[email protected]发布(0.x分支)

两个主要发布分支在39分钟内全部中招。无论你使用哪个版本,都是攻击目标。

第四阶段:首次感染(T+89秒)

Huntress安全运营中心在恶意包上线仅89秒后就检测到首台被入侵的主机。现代依赖解析的速度意味着——在任何人意识到异常之前,机器就已经被感染了。

第五阶段:检测与移除(T+3小时)

StepSecurity首先发现了入侵并发出警报。npm在发布后约3小时移除了恶意版本。但那时,已有数百台机器被感染。

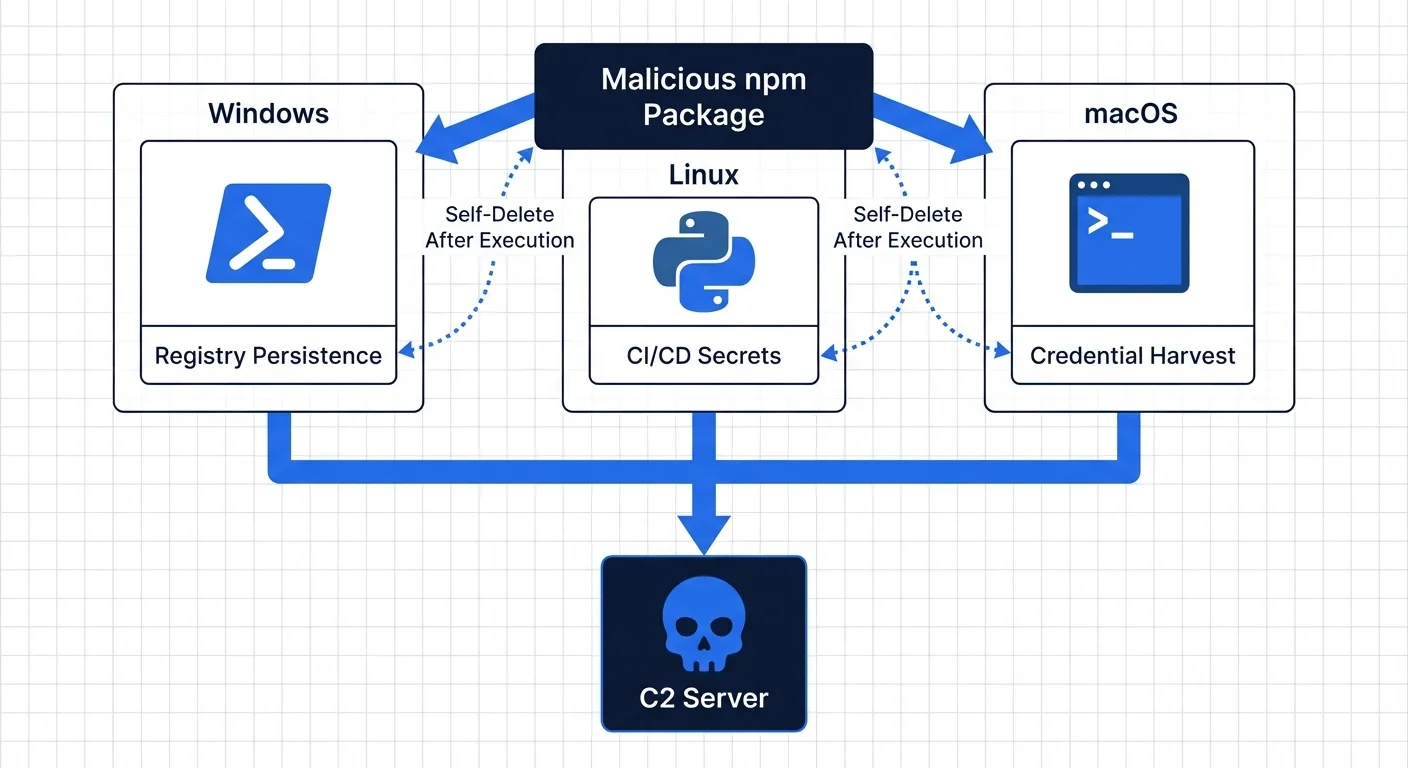

载荷原理:自我擦除的跨平台RAT

这次攻击因其极高的操作复杂度而引人注目。安全研究人员称之为他们分析过的"最有趣的黑客活动"。

注入机制

两个恶意axios版本都将[email protected]添加为依赖。这个包从未被axios代码实际导入——它唯一的目的是执行postinstall脚本来部署RAT。

平台特定载荷

投放器检测操作系统并为每个平台部署定制载荷。

Windows:

- 基于PowerShell的RAT,带注册表持久化

- 将

PowerShell.exe重命名为wt.exe(Windows Terminal)以伪装进程链 - 在

HKCU注册表中添加自启动项,实现重启后持久化 - 扫描Documents、Desktop、OneDrive和AppData目录

- 向C2服务器

sfrclack.com:8000窃取数据

Linux:

- 基于Python的RAT,无持久化机制

- 专门针对CI/CD流水线环境设计

- 目标是密钥、令牌和环境变量

- 针对临时容器优化——这些环境永远不会重启,密钥就是它需要的全部

macOS:

- 独立的RAT变体,针对开发者工作站

- 重点进行凭证窃取和文件系统侦察

掩盖痕迹

执行完毕后,恶意软件会擦除所有证据:

- 删除自身安装脚本

- 用干净的伪装版本替换其

package.json - 将C2通信伪装成正常的npmjs.com流量

- 在POST请求体中使用虚假的npm包元数据来规避EDR和SIEM方案

事后检查node_modules文件夹的开发者将找不到任何可疑之处。

攻击者的签名

活动ID 62033H——反转后读作H33026,指向2026年3月30日。一张刻意嵌入在恶意软件通信协议中的名片。

影响:谁受到了攻击,什么数据被暴露了?

据Huntress报告,最初几小时内至少确认了100台被入侵的主机——主要是macOS开发者工作站。随着更多组织审计其系统,实际数字很可能远高于此。

被感染机器上的风险

- npm令牌和注册表凭证 —— 可能引发进一步的供应链攻击

- SSH密钥和GPG密钥 —— 访问私有仓库和服务器

- AWS、GCP和Azure云凭证 —— 完整的基础设施入侵

- CI/CD密钥和环境变量 —— 流水线接管

- 源代码和知识产权 —— 竞争性暴露

- 可从开发环境访问的客户数据

Linux RAT刻意缺乏持久化机制揭示了攻击者的真正目标:CI/CD流水线。这些环境持有最敏感的密钥——部署密钥、数据库凭证、API令牌——而且它们永远不会重启,使得持久化变得不必要。

你现在需要立即做什么

1. 检查你的Lock文件

在package-lock.json或yarn.lock中搜索被攻破的版本。如果出现[email protected]或[email protected],你的环境可能在3小时的暴露窗口期内已被入侵。

2. 搜索恶意包

检查node_modules目录中是否存在plain-crypto-js。它的存在是确认入侵的指标。

3. 降级到安全版本

回退到[email protected]或[email protected]——攻击前最后的已知安全版本。

4. 使用脚本保护重新安装

删除node_modules目录和package-lock.json,然后使用npm install --ignore-scripts重新安装,防止任何postinstall钩子执行。

5. 检查网络日志

在防火墙、代理或DNS日志中查找任何到sfrclack.com端口8000的连接。与该地址的任何通信都确认了活跃入侵。

6. 轮换所有凭证

如果你被感染了,假设该机器上的每个凭证都已泄露。立即轮换npm令牌、SSH密钥、云服务商凭证(AWS、GCP、Azure)、CI/CD流水线密钥和数据库连接字符串。

更宏观的视角:开源信任模型已经崩塌

这次攻击暴露了开源生态系统的根本弱点:整个信任模型依赖于个人维护者账户。

一个被入侵的账户——尽管启用了双因素认证——导致了数百万下游项目的潜在暴露。postinstall脚本机制,本为合法构建步骤设计,却成了完美的攻击向量。正如一位开发者所说:"npm完了吗?我们完了吗?"

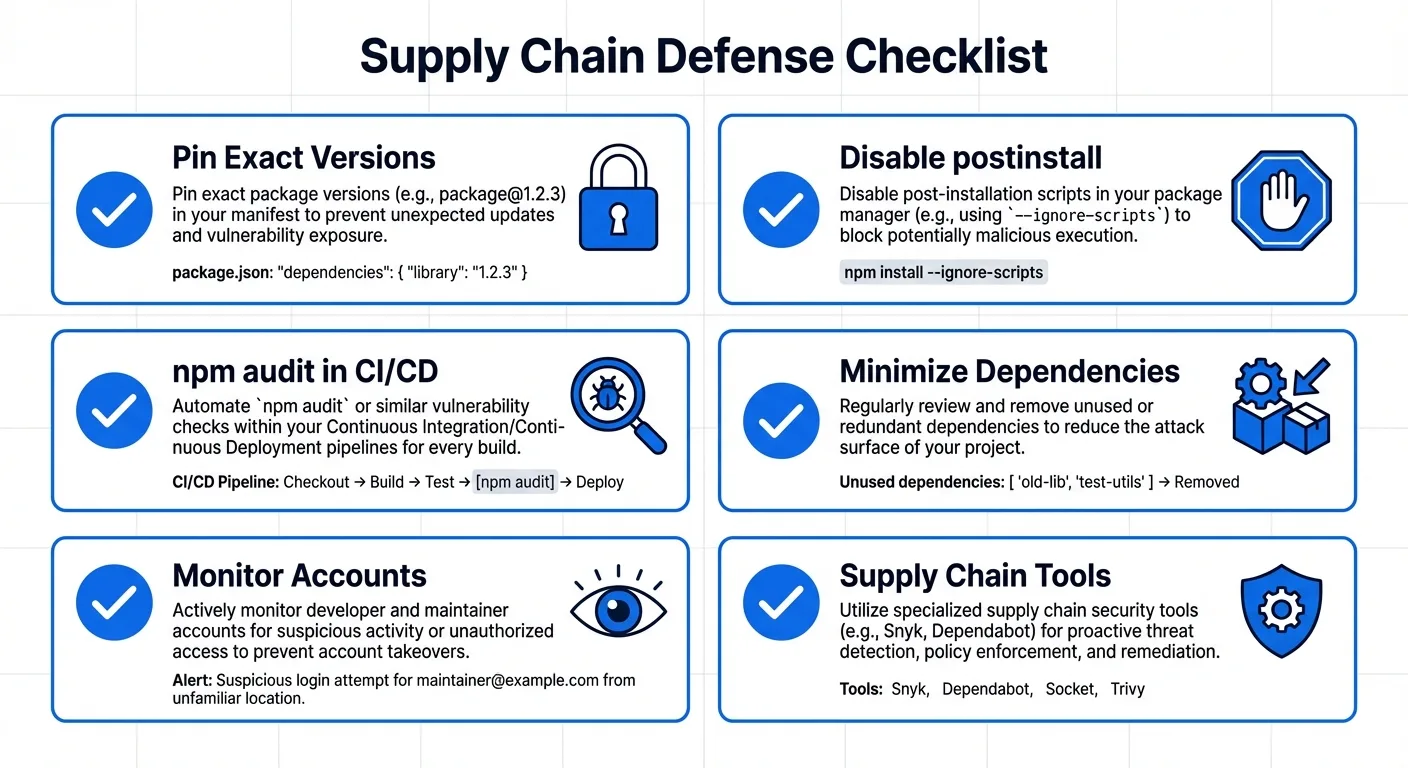

开发团队的长期防御措施

- 在lock文件中锁定精确版本 —— 关键依赖永远不要使用

^或~ - 禁用postinstall脚本 —— 在

.npmrc配置中使用--ignore-scripts - 将

npm audit设为必选步骤 —— 在每个CI/CD流水线中强制执行 - 最小化依赖树 —— 你添加的每个包都是攻击面

- 监控账户劫持 —— 关注你自己发布的npm包

- 采用供应链监控工具 —— 如Socket、StepSecurity或Aikido,获取实时告警

为什么文档安全现在比以往任何时候都重要

axios事件是一个警钟:如果你的开发工具不安全,你用它们构建的一切都不安全。 这包括你企业运行所依赖的文档。

每天,团队通过从未以安全为首要设计考量的工具分享合同、保密协议、商业计划书和投资者材料。文件以附件形式通过电子邮件发送,通过公开链接分享,或存储在一个被入侵的账户——就像axios维护者一样——就能暴露一切的平台上。

这正是AiDocX对文档安全采取根本不同方法的原因:

- 端到端加密 —— 传输和存储中的每份文档都受到保护,即使我们也无法查看你的文件

- 精细的访问控制 —— 精确设定谁可以查看、下载或打印每份文档,并可即时撤销访问

- 实时查看者追踪 —— 精确了解谁打开了你的文档、何时、从哪里、看了多久

- 动态水印 —— 每位查看者都能看到嵌入文档中的自己的名字,阻止未授权截图和传播

- 下载和打印限制 —— 分享敏感的投资者报告和合同,而不失去对文件的控制

- 带完整审计记录的安全电子签名 —— 具有完整保管链文档的法律约束力签名

- AI驱动的文档创建 —— 在安全优先的平台内,几分钟内生成合同、保密协议和商业文档

当开源生态系统在axios等事件后竭力重建信任时,你最敏感的商业文档——完成交易的合同、获得融资的商业计划书、保护知识产权的保密协议——值得拥有一个从第一天就内建安全的平台,而不是在泄露后才亡羊补牢。

axios的教训很清楚: 信任必须被验证,访问必须被控制,安全永远不能是事后的想法。这是每个文档平台都应该达到的标准。

常见问题

我的项目受到axios入侵的影响了吗?

检查package-lock.json或yarn.lock中是否有[email protected]或[email protected]。如果存在任一版本,你的构建环境可能在2026年3月31日的3小时暴露窗口期内已被入侵。

攻击者如何绕过了双因素认证?

维护者已启用2FA,但攻击者似乎使用了恢复码来获取访问权限。具体方法仍在调查中,维护者表示:"我在基本上所有交互的东西上都启用了双因素认证。"

现在使用axios还安全吗?

是的——恶意版本已从npm移除。更新到[email protected]或[email protected]并验证你的lock文件。axios项目本身仍在积极维护中。

如何防止供应链攻击?

在lock文件中锁定精确的依赖版本,尽可能禁用postinstall脚本,在CI/CD流水线中运行npm audit,最小化依赖树,并考虑使用Socket或StepSecurity等供应链监控工具。

被感染的机器上哪些数据被窃取了?

RAT的目标包括文件系统数据(Documents、Desktop、OneDrive)、环境变量、SSH密钥、云凭证和npm令牌。如果你的机器被感染,假设所有凭证都已泄露并立即轮换。

这与Log4j漏洞有什么不同?

Log4j是一个库中的代码漏洞(CVE)。axios攻击是社会工程和账户劫持——库代码本身没有问题,但恶意版本通过被入侵的维护者账户发布。两者都凸显了软件供应链的脆弱性,但攻击向量不同。

如何保护敏感商业文档免受供应链风险?

使用具有内建安全功能的文档平台:端到端加密、精细的访问控制、查看者追踪和审计记录。像AiDocX这样的平台经过设计,即使周围的工具被入侵,你的文档仍通过独立的安全层受到保护。

AiDocX博客精选

数据处理协议DPA完全指南:PIPL合规必备的合同模板与条款

PIPL时代企业必备的数据处理协议(DPA)全解析。包含SaaS、云服务、AI数据处理等场景的完整合同模板条款,帮助企业快速建立数据合规体系。

创业公司ESOP期权计划完全指南:从设计到签约的实操手册

创业公司如何设计ESOP期权池?归属计划怎么定?行权价如何确定?本文提供完整的期权计划设计框架和可直接使用的协议模板条款。

SAFE协议完全指南:中国创业公司如何用SAFE快速完成早期融资

详解SAFE协议的核心条款、与可转债的区别、中国法律适用性及谈判要点。附完整SAFE协议模板条款,帮助创业者30分钟内完成融资文件准备。