Axios NPM Supply-Chain-Angriff 2026: Was passiert ist und wie Sie Ihren Code schützen

Das axios npm-Paket wurde am 31. März 2026 kompromittiert. Hier finden Sie die vollständige Angriffs-Zeitachse, wie die RAT-Payload funktioniert und was Entwickler jetzt tun müssen, um ihre Projekte zu sichern.

Axios NPM Supply-Chain-Angriff 2026: Was passiert ist und wie Sie Ihren Code schützen

Am 31. März 2026 wurde eine der meistgenutzten JavaScript-Bibliotheken der Welt lautlos zur Waffe umfunktioniert. Nur 89 Sekunden später war der erste Rechner kompromittiert.

Das axios npm-Paket — mit über 100 Millionen wöchentlichen Downloads — wurde durch die Übernahme eines Maintainer-Kontos gekapert. Die manipulierten Versionen 1.14.1 und 0.30.4 wurden auf npm veröffentlicht und schleusten einen plattformübergreifenden Remote Access Trojaner (RAT) in jeden Entwicklerrechner, jede CI/CD-Pipeline und jeden Produktionsserver ein, der während des dreistündigen Zeitfensters npm install ausführte.

Verträge und Pitch Decks sollten keine Tage dauern — AiDocx bringt dich in Minuten vom Entwurf zur Unterschrift, mit Sicherheit, über die man nicht nachdenken muss. Aber zunächst schauen wir uns genau an, was passiert ist und warum es für jedes Team relevant ist, das mit vertraulichen Dokumenten arbeitet.

Was ist Axios und warum ist das so gravierend?

Axios ist ein Promise-basierter HTTP-Client, der von Millionen JavaScript-Anwendungen eingesetzt wird. React, Vue, Node.js-Backends, Enterprise-Applikationen, CI/CD-Pipelines — Axios steckt praktisch überall. Man kann es als den Blutkreislauf des modernen Webs bezeichnen.

Wenn ein derart fundamentales Paket kompromittiert wird, ist der Explosionsradius enorm. Jede Anwendung, die Abhängigkeiten automatisch aktualisiert, jede Pipeline, die npm install ohne festgepinnten Lockfile ausführt, jeder Entwickler, der an diesem Morgen zufällig ein neues Projekt startete — alle potenziellen Opfer.

Mit über 100 Millionen wöchentlichen Downloads gehört axios zu den zehn meistinstallierten npm-Paketen weltweit. Eine einzige kompromittierte Version kann sich innerhalb von Minuten durch Tausende Organisationen verbreiten.

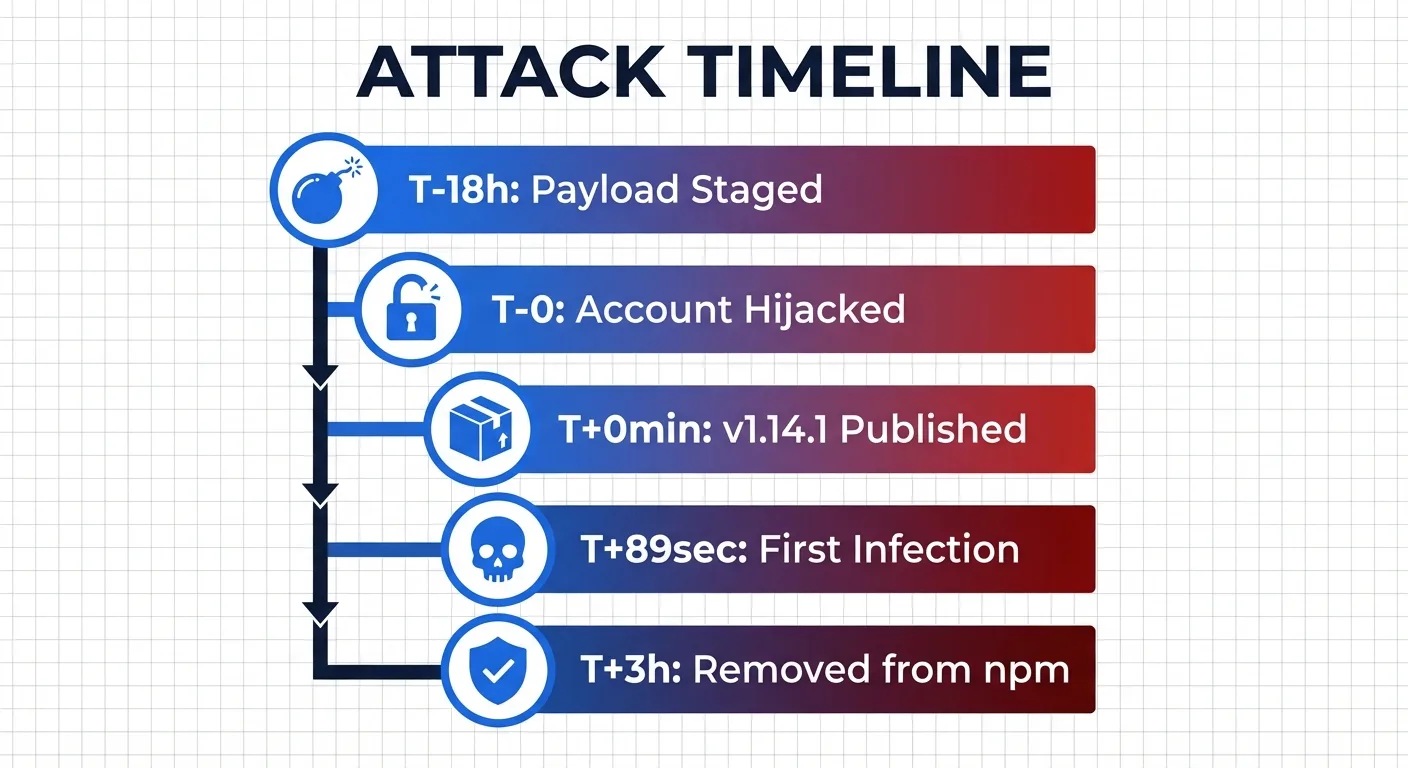

Vollständige Angriffs-Zeitachse: 18 Stunden Vorbereitung, 89 Sekunden bis zur ersten Infektion

So entfaltete sich der ausgeklügeltste npm-Supply-Chain-Angriff des Jahres 2026.

Phase 1: Vorpositionierung (T-18 Stunden)

Der Angreifer registrierte ein gefälschtes npm-Paket namens [email protected] — ein Name, der bewusst seriös wirken sollte und die populäre crypto-js-Bibliothek imitierte. Dieses Paket enthielt die eigentliche Schadsoftware, blieb aber zunächst inaktiv und wartete auf seinen Einsatz.

Phase 2: Kontoübernahme (T-0)

Der Angreifer kompromittierte das npm-Konto des leitenden Axios-Maintainers Jason. Obwohl Zwei-Faktor-Authentifizierung aktiviert war, wurde das Konto übernommen — vermutlich über einen gestohlenen Wiederherstellungscode.

Der Angreifer änderte die E-Mail-Adresse des Kontos auf eine anonyme ProtonMail-Adresse, umging die reguläre GitHub-Actions-CI/CD-Pipeline vollständig und nutzte ein langlebiges npm-Zugriffstoken, um direkt über die npm-CLI zu veröffentlichen.

Phase 3: Vergiftung beider Branches (T+0 bis T+39 Minuten)

- T+0 Min:

[email protected]veröffentlicht (1.x-Branch) - T+39 Min:

[email protected]veröffentlicht (0.x-Branch)

Beide großen Release-Branches wurden innerhalb von 39 Minuten getroffen. Egal auf welcher Version man war — man war ein Ziel.

Phase 4: Erste Infektion (T+89 Sekunden)

Das Huntress Security Operations Center erkannte den ersten kompromittierten Host nur 89 Sekunden nachdem das manipulierte Paket online ging. Die Geschwindigkeit moderner Dependency-Auflösung bedeutete, dass Rechner infiziert waren, bevor überhaupt jemand bemerkte, dass etwas nicht stimmte.

Phase 5: Erkennung und Entfernung (T+3 Stunden)

StepSecurity identifizierte die Kompromittierung zuerst und schlug Alarm. npm entfernte die schädlichen Versionen rund 3 Stunden nach der Veröffentlichung. Doch zu diesem Zeitpunkt waren bereits Hunderte Rechner infiziert.

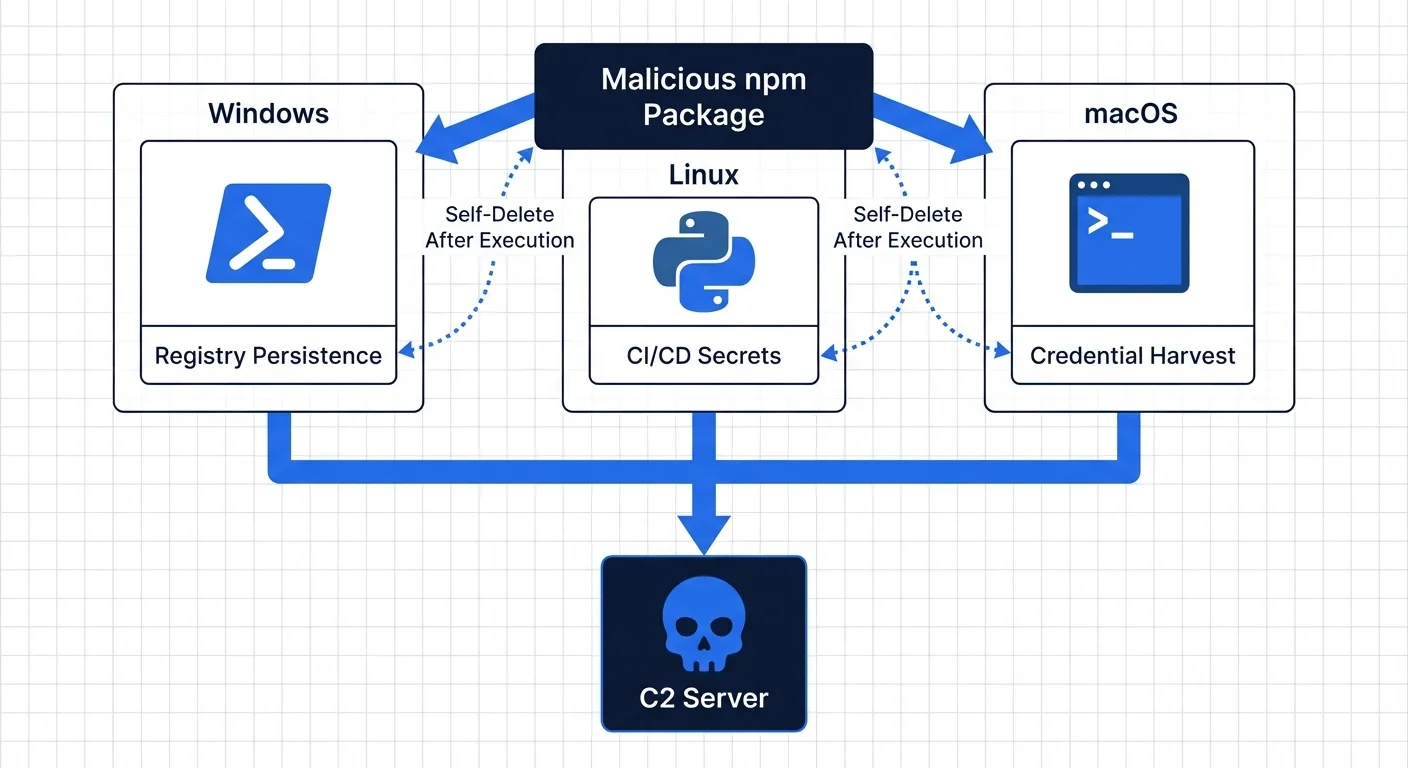

Wie die Payload funktioniert: Ein sich selbst löschender, plattformübergreifender RAT

Der Angriff zeichnet sich durch außergewöhnliche operative Raffinesse aus. Sicherheitsforscher haben ihn als "die interessanteste Hacking-Kampagne" bezeichnet, die sie je analysiert haben.

Der Injektionsmechanismus

Beide manipulierten Axios-Versionen fügen [email protected] als Abhängigkeit hinzu. Dieses Paket wird im Axios-Code niemals tatsächlich importiert — sein einziger Zweck ist die Ausführung eines postinstall-Skripts, das den RAT installiert.

Plattformspezifische Payloads

Der Dropper erkennt das Betriebssystem und liefert eine maßgeschneiderte Payload für jede Plattform.

Windows:

- PowerShell-basierter RAT mit Registry-Persistenz

- Benennt

PowerShell.exeinwt.exe(Windows Terminal) um, um die Prozesskette zu verschleiern - Erstellt einen Autorun-Eintrag in der

HKCU-Registry für Persistenz über Neustarts hinweg - Scannt Dokumente, Desktop, OneDrive und AppData-Verzeichnisse

- Exfiltriert Daten an den C2-Server unter

sfrclack.com:8000

Linux:

- Python-basierter RAT ohne Persistenzmechanismus

- Gezielt für CI/CD-Pipeline-Umgebungen konzipiert

- Greift Secrets, Tokens und Umgebungsvariablen ab

- Optimiert für kurzlebige Container, in denen kein Neustart stattfindet — die Secrets sind alles, was der Angreifer braucht

macOS:

- Separate RAT-Variante für Entwickler-Workstations

- Fokus auf Credential-Harvesting und Dateisystem-Aufklärung

Die Verschleierung

Nach der Ausführung verwischt die Malware sämtliche Spuren:

- Löscht das eigene Installationsskript

- Ersetzt die eigene

package.jsondurch eine unauffällige Attrappe - Tarnt die C2-Kommunikation als normalen npmjs.com-Datenverkehr

- Verwendet gefälschte npm-Paketmetadaten in POST-Request-Bodies, um EDR- und SIEM-Lösungen zu umgehen

Ein Entwickler, der seinen node_modules-Ordner im Nachhinein inspiziert, würde absolut nichts Verdächtiges finden.

Die Signatur des Angreifers

Kampagnen-ID 62033H — rückwärts gelesen ergibt sich H33026, ein Verweis auf den 30. März 2026. Eine bewusst hinterlassene Visitenkarte, eingebettet in das Kommunikationsprotokoll der Malware.

Auswirkungen: Wer wurde getroffen und was wurde exponiert?

Laut Huntress wurden in den ersten Stunden mindestens 100 kompromittierte Hosts bestätigt — überwiegend macOS-Entwickler-Workstations. Die tatsächliche Zahl dürfte deutlich höher liegen, da immer mehr Organisationen ihre Systeme prüfen.

Was auf infizierten Rechnern gefährdet ist

- npm-Tokens und Registry-Zugangsdaten — ermöglichen weitere Supply-Chain-Angriffe

- SSH-Schlüssel und GPG-Schlüssel — Zugang zu privaten Repositories und Servern

- AWS-, GCP- und Azure-Cloud-Zugangsdaten — vollständige Infrastruktur-Kompromittierung

- CI/CD-Secrets und Umgebungsvariablen — Übernahme der Build-Pipelines

- Quellcode und geistiges Eigentum — Preisgabe gegenüber Wettbewerbern

- Kundendaten, die aus Entwicklungsumgebungen zugänglich sind

Der bewusste Verzicht auf Persistenz beim Linux-RAT offenbart das eigentliche Ziel des Angreifers: CI/CD-Pipelines. Diese Umgebungen enthalten die sensibelsten Geheimnisse — Deployment-Schlüssel, Datenbankzugangsdaten, API-Tokens — und sie werden nie neu gestartet, was Persistenz überflüssig macht.

Was Sie jetzt sofort tun müssen

1. Lock-Dateien überprüfen

Durchsuchen Sie Ihre package-lock.json oder yarn.lock nach den kompromittierten Versionen. Wenn [email protected] oder [email protected] darin auftaucht, wurde Ihre Umgebung möglicherweise während des dreistündigen Expositionsfensters kompromittiert.

2. Nach dem schädlichen Paket suchen

Prüfen Sie, ob plain-crypto-js irgendwo in Ihrem node_modules-Verzeichnis existiert. Sein Vorhandensein ist ein bestätigter Kompromittierungsindikator.

3. Auf sichere Versionen zurücksetzen

Wechseln Sie zurück auf [email protected] oder [email protected] — die letzten bekanntermaßen sicheren Releases vor dem Angriff.

4. Neuinstallation mit Skript-Schutz

Löschen Sie Ihr node_modules-Verzeichnis und die package-lock.json, dann installieren Sie mit npm install --ignore-scripts neu, um die Ausführung jeglicher postinstall-Hooks zu verhindern.

5. Netzwerk-Logs prüfen

Suchen Sie in Ihren Firewall-, Proxy- oder DNS-Logs nach Verbindungen zu sfrclack.com auf Port 8000. Jegliche Kommunikation mit dieser Adresse bestätigt eine aktive Kompromittierung.

6. Alle Zugangsdaten rotieren

Wenn Sie infiziert wurden, gehen Sie davon aus, dass jede Zugangsinformation auf dem betroffenen Rechner kompromittiert ist. Rotieren Sie umgehend npm-Tokens, SSH-Schlüssel, Cloud-Provider-Zugangsdaten (AWS, GCP, Azure), CI/CD-Pipeline-Secrets und Datenbank-Verbindungsstrings.

Das große Ganze: Das Vertrauensmodell von Open Source ist zerbrochen

Dieser Angriff legt eine fundamentale Schwachstelle im Open-Source-Ökosystem offen: Das gesamte Vertrauensmodell hängt von einzelnen Maintainer-Konten ab.

Ein einziges kompromittiertes Konto — trotz aktivierter Zwei-Faktor-Authentifizierung — führte zur potenziellen Gefährdung von Millionen nachgelagerter Projekte. Der postinstall-Skript-Mechanismus, eigentlich für legitime Build-Schritte gedacht, wurde zum perfekten Angriffsvektor. Wie ein Entwickler es ausdrückte: "Ist npm am Ende? Sind wir jetzt alle am Ende?"

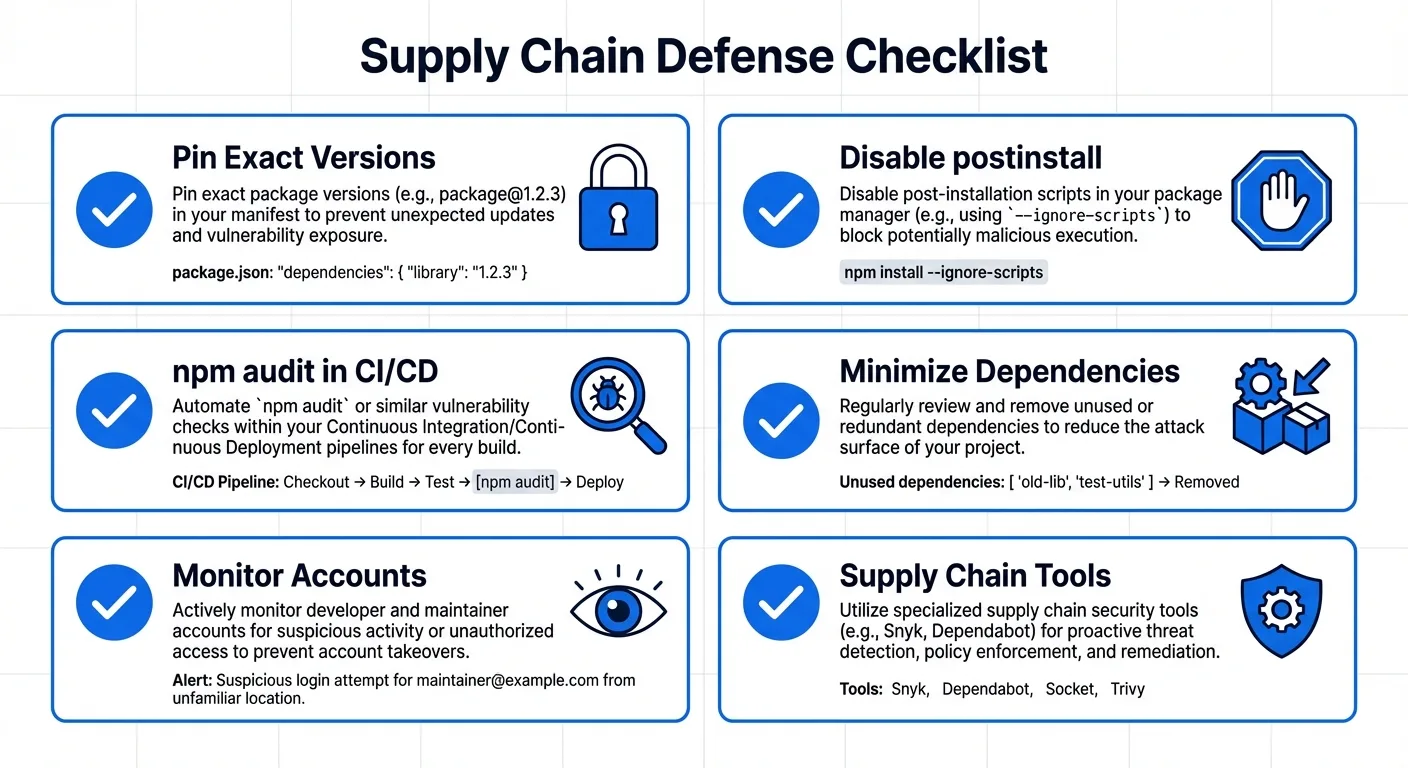

Langfristige Schutzmaßnahmen für Entwicklerteams

- Exakte Versionen festpinnen in Lock-Dateien — niemals

^oder~für kritische Abhängigkeiten verwenden - Postinstall-Skripte deaktivieren mit

--ignore-scriptsin Ihrer.npmrc-Konfiguration npm auditausführen als Pflichtschritt in jeder CI/CD-Pipeline- Den Dependency-Baum minimieren — jedes Paket, das Sie hinzufügen, vergrößert die Angriffsfläche

- Auf Kontoübernahmen achten bei Ihren eigenen veröffentlichten npm-Paketen

- Supply-Chain-Monitoring-Tools einsetzen wie Socket, StepSecurity oder Aikido für Echtzeit-Warnungen

Warum Dokumentensicherheit wichtiger ist denn je

Der Axios-Vorfall ist ein Weckruf: Wenn Ihre Entwicklungswerkzeuge nicht sicher sind, ist auch nichts sicher, was Sie damit bauen. Und das schließt die Dokumente ein, auf denen Ihr Geschäft basiert.

Jeden Tag teilen Teams Verträge, Geheimhaltungsvereinbarungen, Pitch Decks und Investoren-Unterlagen über Tools, die nie mit einer Security-First-Architektur entwickelt wurden. Dateien werden als E-Mail-Anhänge verschickt, über öffentliche Links geteilt oder auf Plattformen gespeichert, bei denen ein einziges kompromittiertes Konto — genau wie beim Axios-Maintainer — alles offenlegen kann.

Genau deshalb verfolgt AiDocX einen grundlegend anderen Ansatz bei der Dokumentensicherheit:

- Ende-zu-Ende-Verschlüsselung für jedes Dokument bei Übertragung und Speicherung — Ihre Dateien sind niemals exponiert, nicht einmal für uns

- Granulare Zugriffskontrollen — legen Sie exakt fest, wer jedes Dokument ansehen, herunterladen oder drucken darf, und widerrufen Sie den Zugriff sofort

- Echtzeit-Viewer-Tracking — wissen Sie genau, wer Ihr Dokument geöffnet hat, wann, von wo und wie lange

- Dynamische Wasserzeichen — jeder Betrachter sieht seinen Namen im Dokument eingebettet, was unautorisierte Screenshots und Weitergabe abschreckt

- Download- und Druckbeschränkungen — teilen Sie vertrauliche Investoren-Decks und Verträge, ohne die Kontrolle über die Datei zu verlieren

- Sichere elektronische Signaturen mit lückenlosem Audit-Trail — rechtsgültige Unterschriften mit vollständiger Nachverfolgung der Dokumentenkette

- KI-gestützte Dokumentenerstellung — generieren Sie Verträge, NDAs und Geschäftsdokumente in Minuten, alles auf einer sicherheitsorientierten Plattform

Während das Open-Source-Ökosystem nach Vorfällen wie dem Axios-Angriff darum kämpft, das Vertrauen wiederherzustellen, verdienen Ihre sensibelsten Geschäftsdokumente — die Verträge, die Deals abschließen, die Pitch Decks, die Finanzierung einwerben, die NDAs, die Ihr geistiges Eigentum schützen — eine Plattform, bei der Sicherheit von Tag eins eingebaut ist und nicht erst nach einem Datenleck nachgerüstet wird.

Die Lehre aus dem Axios-Angriff ist klar: Vertrauen muss verifiziert, Zugriff kontrolliert und Sicherheit darf nie ein nachträglicher Gedanke sein. Das ist der Standard, den jede Dokumentenplattform erfüllen sollte.

Erstellen Sie jetzt sichere Dokumente mit AiDocX →

FAQ

War mein Projekt vom Axios-Hack betroffen?

Überprüfen Sie Ihre package-lock.json oder yarn.lock auf [email protected] oder [email protected]. Wenn eine dieser Versionen vorhanden ist, wurde Ihre Build-Umgebung möglicherweise während des dreistündigen Expositionsfensters am 31. März 2026 kompromittiert.

Wie hat der Angreifer die Zwei-Faktor-Authentifizierung umgangen?

Der Maintainer hatte 2FA aktiviert, aber der Angreifer scheint einen Wiederherstellungscode verwendet zu haben, um Zugang zu erlangen. Die genaue Methode wird noch untersucht. Der Maintainer erklärte: "Ich habe Zwei-Faktor-Authentifizierung bei praktisch allem aktiviert, womit ich arbeite."

Ist Axios jetzt wieder sicher?

Ja — die manipulierten Versionen wurden von npm entfernt. Aktualisieren Sie auf [email protected] oder [email protected] und überprüfen Sie Ihre Lock-Dateien. Das Axios-Projekt wird weiterhin aktiv gepflegt.

Wie kann ich Supply-Chain-Angriffe auf meine Projekte verhindern?

Pinnen Sie exakte Dependency-Versionen in Lock-Dateien, deaktivieren Sie postinstall-Skripte wo möglich, führen Sie npm audit in Ihrer CI/CD-Pipeline aus, minimieren Sie Ihren Dependency-Baum und ziehen Sie Supply-Chain-Monitoring-Tools wie Socket oder StepSecurity in Betracht.

Welche Daten wurden von infizierten Rechnern gestohlen?

Der RAT zielt auf Dateisystem-Daten (Dokumente, Desktop, OneDrive), Umgebungsvariablen, SSH-Schlüssel, Cloud-Zugangsdaten und npm-Tokens ab. Wenn Ihr Rechner infiziert war, gehen Sie davon aus, dass alle Zugangsdaten kompromittiert sind, und rotieren Sie sie umgehend.

Wie unterscheidet sich das von der Log4j-Sicherheitslücke?

Log4j war eine Code-Schwachstelle (CVE) in einer Bibliothek. Der Axios-Angriff war Social Engineering und Kontoübernahme — der Bibliothekscode selbst war in Ordnung, aber eine manipulierte Version wurde über ein kompromittiertes Maintainer-Konto veröffentlicht. Beide verdeutlichen die Fragilität der Software-Lieferkette, jedoch über unterschiedliche Angriffsvektoren.

Wie schütze ich vertrauliche Geschäftsdokumente vor Supply-Chain-Risiken?

Nutzen Sie eine Dokumentenplattform mit integrierter Sicherheit: Ende-zu-Ende-Verschlüsselung, granulare Zugriffskontrollen, Viewer-Tracking und Audit-Trails. Plattformen wie AiDocX sind so konzipiert, dass Ihre Dokumente selbst dann geschützt bleiben, wenn umliegende Tools kompromittiert werden — durch unabhängige Sicherheitsschichten.

Bereit für KI-gestützte Dokumentenautomatisierung?

Starten Sie kostenlos mit AiDocX — KI-Vertragserstellung, Besprechungsprotokolle, Beratungsnotizen, E-Signaturen und mehr.

Kostenlos startenMehr aus dem AiDocX Blog

Die 7 besten KI-Pitch-Deck-Generatoren 2026 — Für Startups und Gründer

Vergleich der 7 besten KI-Pitch-Deck-Generatoren 2026. Investoren-taugliche Decks in Minuten erstellen — für DACH-Startups, EXIST-Stipendiaten und Gründer. Kostenlose Optionen und Profi-Tipps.

Die 8 besten Vertragsmanagement-Tools 2026 — KI-Software für KMU und Startups

Vergleich der 8 besten Vertragsmanagement-Tools 2026. KI-gestützte Vertragserstellung, Analyse und Signatur — für KMU, Mittelstand, Startups und Freiberufler im DACH-Raum.

Die 10 besten Plattformen zum Online-Unterschreiben von Verträgen 2026 (kostenlose Optionen)

Vergleich der 10 besten Plattformen zum Online-Unterschreiben von Verträgen 2026. Kostenlose Optionen, Rechtsgültigkeit in Deutschland (BGB, eIDAS) und Schritt-für-Schritt-Anleitung für digitale Vertragsunterschriften.