SSO (Single Sign-On) Komplett-Guide — Ein Login für alle Ihre Anwendungen

Sie verstehen SSO nicht? Dieser Guide erklärt die Funktionsweise, vergleicht Protokolle (SAML, OAuth, OIDC), Unternehmensvorteile und bietet eine Schritt-für-Schritt-Checkliste zur Einführung.

SSO (Single Sign-On) Komplett-Guide — Ein Login für alle Ihre Anwendungen

Das Wichtigste auf einen Blick: SSO (Single Sign-On) ist ein Authentifizierungssystem, das den Zugang zu mehreren Diensten mit einer einzigen Anmeldung ermöglicht. Für Unternehmen ist es eine zentrale Infrastruktur, die die Produktivität der Mitarbeiter steigert, die Sicherheit stärkt und die IT-Verwaltungskosten senkt. Dieser Guide behandelt alles von der Funktionsweise über den Protokollvergleich bis hin zu einer Implementierungs-Checkliste — verständlich erklärt, auch für Nicht-Techniker.

Was machen Sie morgens als Erstes, wenn Sie im Büro ankommen?

Gmail öffnen, Slack starten, Notion einschalten, Jira prüfen, Google Drive aufrufen... Stellen Sie sich vor, Sie müssten für jeden dieser Dienste Benutzername und Passwort einzeln eingeben. Das wären leicht zehn Passworteingaben pro Tag.

Aber in der Praxis ist das nicht so, oder? Mit einem einzigen Google-Konto sind Gmail, YouTube, Google Drive... alles automatisch verbunden. Genau das leistet SSO (Single Sign-On).

Vielleicht denken Sie: "Ist das nicht einfach die automatische Passwortspeicherung im Browser?". Tatsächlich ist SSO eine völlig andere Technologie als das Speichern von Passwörtern im Browser. Schauen wir uns das Schritt für Schritt an.

Was ist SSO genau?

SSO (Single Sign-On) ist ein Authentifizierungssystem, das mit einer einzigen Identitätsprüfung den Zugang zu mehreren unabhängigen Diensten ermöglicht.

Um das Konzept mit einer alltäglichen Analogie zu erklären:

Denken Sie an ein Tagesticket im Freizeitpark. Am Eingang zahlen Sie einmal und bekommen ein Armband. Danach können Sie alle Fahrgeschäfte nutzen, ohne jedes Mal eine separate Eintrittskarte kaufen zu müssen. SSO funktioniert genau wie dieses Armband.

- Armband (Authentifizierungs-Token) = ein digitales Zertifikat, das bei der Erstanmeldung ausgestellt wird

- Parkeingang (Identity Provider) = die Stelle, die Ihre Identität prüft und das Armband ausstellt

- Fahrgeschäfte (Service Provider) = jeder Dienst, der nur Ihr Armband prüft, um Ihnen Zugang zu gewähren

SSO vs Passwort-Manager vs dasselbe Passwort überall

Vergleichen wir drei Ansätze, die häufig verwechselt werden:

| Methode | Funktionsweise | Sicherheitsniveau | Verwaltungskomfort |

|---|---|---|---|

| Dasselbe Passwort überall | Identisches Passwort für alle Dienste | Sehr gefährlich — ein Leak kompromittiert alles | Bequem, aber riskant |

| Passwort-Manager (1Password etc.) | Eine App merkt sich ein anderes Passwort pro Dienst | Mittel — abhängig vom Master-Passwort | Für den Privatgebrauch geeignet |

| SSO | Ein Authentifizierungsserver prüft einmal und stellt ein Token aus | Hoch — zentrale Verwaltung, MFA-kompatibel | Optimal für Unternehmen |

Ein Passwort-Manager ist ein Werkzeug, das sich "stellvertretend" viele Passwörter merkt. SSO hingegen gestaltet das System so, dass von Anfang an nur ein einziges Passwort existiert. Das sind grundlegend verschiedene Ansätze.

Wie funktioniert SSO?

Bevor wir in die technischen Details eintauchen, verfolgen wir den konkreten Ablauf einer Anmeldung.

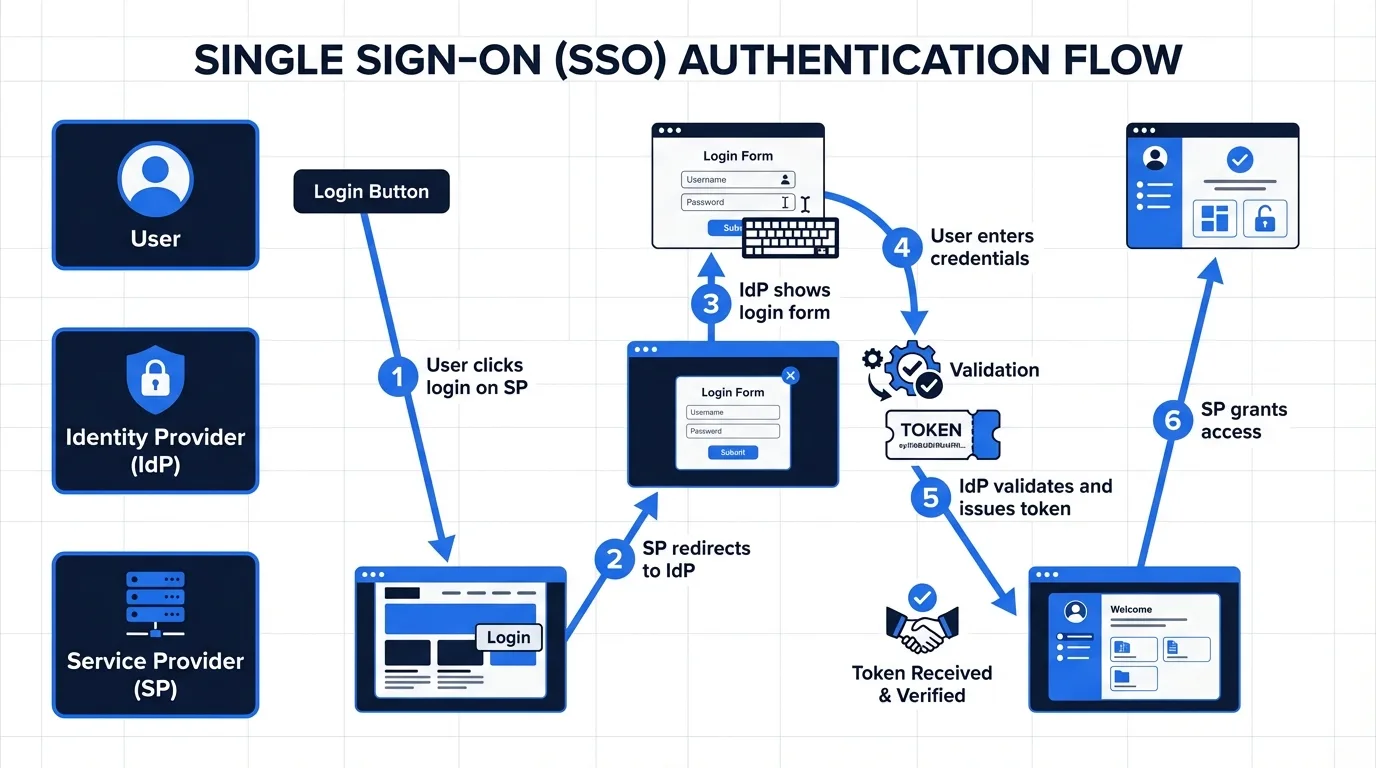

Typischer SSO-Anmeldevorgang

- Ein Mitarbeiter ruft Slack auf -> Slack fragt sich "Wer ist diese Person?" und wendet sich an den Authentifizierungsserver des Unternehmens (IdP)

- Der Authentifizierungsserver zeigt den Anmeldebildschirm -> Der Mitarbeiter meldet sich mit seinem Unternehmenskonto an

- Der Authentifizierungsserver stellt ein Token aus, das besagt "Diese Person ist verifiziert" -> Dieses Token wird an Slack übermittelt

- Slack prüft das Token und gewährt Zugang

Der entscheidende Punkt ist Schritt 3. Wenn der Mitarbeiter nun Notion aufruft, ist er bereits am Authentifizierungsserver angemeldet — das Token wird ohne erneute Passworteingabe ausgestellt. Das ist der Kern von "Single Sign-On" — einmal anmelden, fertig.

Die zentralen Komponenten des SSO

- IdP (Identity Provider): Der zentrale Server, der die Benutzeridentität prüft und Token ausstellt. Die bekanntesten sind Okta, Azure AD und Google Workspace.

- SP (Service Provider): Jede Anwendung, die das Token vom IdP empfängt und den Zugang zum Dienst gewährt. Slack, Notion, Jira, Salesforce usw.

- Token/Assertion: Das digitale Zertifikat, das der IdP an den SP sendet. Es sagt im Wesentlichen: "Dieser Benutzer ist authentifiziert und verfügt über diese Berechtigungen."

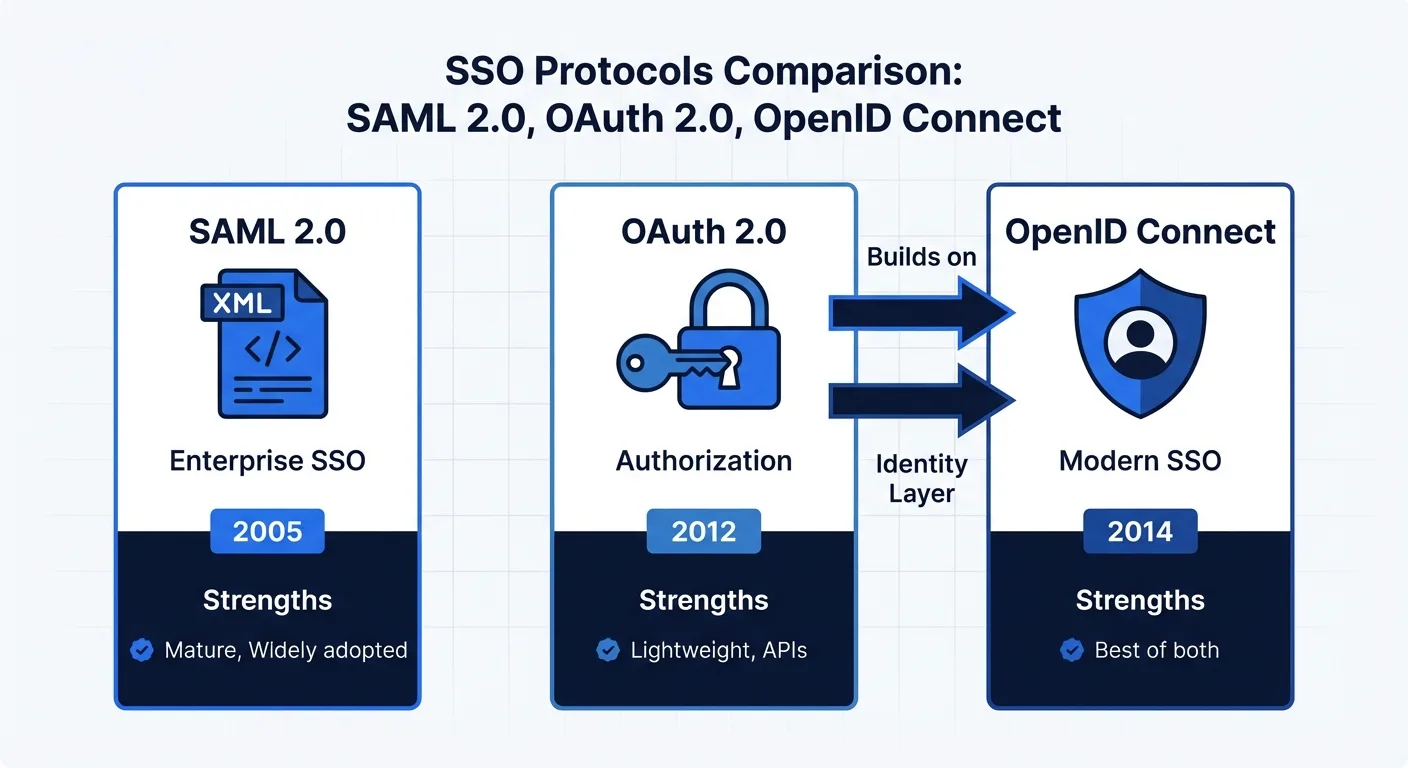

Die drei großen SSO-Protokolle: SAML, OAuth, OIDC

Es gibt verschiedene technische Standards (Protokolle) zur Implementierung von SSO. In der Praxis sind drei davon entscheidend.

SAML 2.0 — Der Pionier des Unternehmens-SSO

SAML (Security Assertion Markup Language) ist der älteste SSO-Standard, entwickelt im Jahr 2005.

- Merkmale: XML-basiert, spezialisiert auf Unternehmensumgebungen

- Ideal für: Interne Systeme großer Unternehmen, B2B-SaaS-Integrationen

- Grenzen: Nicht geeignet für mobile Apps, komplexe Konfiguration

Bildlich gesprochen ist SAML wie eine notarielle Beglaubigung. Schwerfällig und aufwendig einzurichten, aber der am weitesten verbreitete und vertrauenswürdigste Standard in der Unternehmenswelt.

OAuth 2.0 — "Zugriff erlauben auf..."

OAuth ist streng genommen kein SSO-Protokoll, sondern ein Protokoll zur Berechtigungsdelegation.

"Darf diese App auf mein Google Drive zugreifen?" — Diese Frage beantwortet OAuth. Wenn Sie auf "Mit Google anmelden" klicken und die Meldung erscheint "Diese App möchte auf Ihre E-Mail und Ihr Profil zugreifen", ist das OAuth in Aktion.

- Merkmale: JSON-basiert, leichtgewichtig und flexibel

- Ideal für: Social Login, mobile Apps, API-Integration

- Grenzen: Es handelt sich um Autorisierung (Authorization), nicht um Authentifizierung (Authentication) — es verrät nicht, "wer" der Benutzer ist

OpenID Connect (OIDC) — Der moderne SSO-Standard

OIDC ist ein Protokoll, das eine Authentifizierungsschicht auf OAuth 2.0 aufsetzt. Während OAuth nur "Zugriffsberechtigung" verwaltet, identifiziert OIDC zusätzlich, "wer der Benutzer ist".

- Merkmale: OAuth 2.0 + Benutzerinformationen (ID Token)

- Ideal für: Die meisten modernen SaaS-Dienste, gleichzeitige Mobil- und Web-Unterstützung

- Vorteile: Leichter als SAML, sicherer als OAuth

Die überwiegende Mehrheit der heute neu entwickelten Dienste nutzt OIDC. Die Buttons "Mit Google/Microsoft/Apple anmelden" basieren allesamt auf OIDC.

Leitfaden zur Protokollauswahl

| Szenario | Empfohlenes Protokoll | Begründung |

|---|---|---|

| Integration interner Unternehmenssysteme | SAML 2.0 | Kompatibilität mit Legacy-Systemen, Erfüllung von Sicherheitsrichtlinien |

| Neue SaaS-Entwicklung | OIDC | Modern und mobilfreundlich |

| Nur Social Login | OAuth 2.0 | Einfachste Implementierung |

| Gleichzeitige Unterstützung Unternehmen + Endverbraucher | OIDC + SAML | OIDC als Basis, SAML zusätzlich für Unternehmenskunden |

5 Gründe, warum Ihr Unternehmen SSO einführen sollte

1. Das Passwort-Problem an der Wurzel lösen

Ein durchschnittlicher Mitarbeiter nutzt rund 27 Arbeitsdienste. Praktisch niemand erstellt 27 verschiedene Passwörter. Am Ende wird dasselbe Passwort wiederverwendet oder vorhersagbare Varianten wie "Firma2024!" erstellt.

SSO löst dieses Problem grundlegend. Das Passwort existiert nur noch bei einem einzigen IdP, und wenn dieses eine Passwort mit MFA (Multi-Faktor-Authentifizierung) kombiniert wird, steigt das Sicherheitsniveau sprunghaft an.

2. Sofortige Kontosperrung beim Ausscheiden von Mitarbeitern

Was ist das größte Sicherheitsrisiko, wenn ein Mitarbeiter das Unternehmen verlässt? Die über Dutzende von Diensten verteilten Konten müssen einzeln deaktiviert werden. Wird auch nur eines übersehen, kann der ehemalige Mitarbeiter weiterhin auf Unternehmensdaten zugreifen.

Mit SSO genügt die Deaktivierung eines einzigen Kontos im IdP, um den Zugang zu sämtlichen Diensten sofort zu sperren. Dies wird auch als "Single Sign-Off" bezeichnet.

3. Steigerung der Mitarbeiterproduktivität

Laut einer Studie von Okta geben Mitarbeiter im Durchschnitt 9,3 Mal pro Tag ein Passwort ein. Anfragen zur Passwortzurücksetzung machen 20 bis 50 % der IT-Helpdesk-Tickets aus. Nach der Einführung von SSO sinken diese Werte nahezu auf null.

4. Unterstützung bei der Compliance

Für Sicherheitszertifizierungen wie ISMS, ISO 27001 oder SOC 2 sind "Zugangskontrolle" und "Audit-Logs" Pflicht. Mit SSO werden alle Zugriffsprotokolle im IdP zentralisiert, sodass auf einen Blick erkennbar ist, wer wann auf welchen Dienst zugegriffen hat.

5. Senkung der IT-Verwaltungskosten

Beim Eintritt eines neuen Mitarbeiters müssen keine Konten Dienst für Dienst angelegt werden. Eine einmalige Registrierung im IdP genügt, und die erforderlichen Zugriffsrechte werden automatisch vergeben. Dies nennt man automatische Bereitstellung (Auto Provisioning). In Kombination mit dem SCIM-Protokoll passen sich die Berechtigungen bei Eintritten, Austritten oder Abteilungswechseln automatisch an.

Wichtige Aspekte vor der SSO-Einführung

SSO hat nicht nur Vorteile. Vor der Implementierung sollten mehrere Punkte sorgfältig abgewogen werden.

Single Point of Failure (Einzelner Ausfallpunkt)

Was passiert, wenn der IdP ausfällt? Niemand kann sich mehr bei irgendeinem Dienst anmelden. Das ist das größte Risiko des SSO. Deshalb garantieren Unternehmens-IdPs eine Verfügbarkeit von 99,99 % und setzen standardmäßig auf Redundanz.

Gegenmaßnahme: Halten Sie separate Notfall-Administratorkonten bereit und etablieren Sie ein Verfahren für den Notfallzugriff bei IdP-Ausfällen.

Kosten und Komplexität der Erstimplementierung

SSO einzuführen ist nicht damit getan, "ein Plugin zu installieren". Es muss geprüft werden, ob alle genutzten Dienste SSO unterstützen, und die Integration mit dem IdP muss einzeln konfiguriert werden. Bei Legacy-Systemen kann die Integration in manchen Fällen unmöglich sein.

Praxistipp: Migrieren Sie nicht alles auf einmal. Beginnen Sie mit den wichtigsten Diensten (E-Mail, Kollaborationstools) und gehen Sie schrittweise vor.

Anbieterabhängigkeit (Vendor Lock-in)

Da die gesamte Authentifizierung auf einen einzigen IdP konzentriert ist, wird ein Anbieterwechsel zu einem Großprojekt. Die erste Wahl ist entscheidend.

Gegenmaßnahme: Wählen Sie einen IdP, der auf Standardprotokollen wie SAML/OIDC basiert — das erleichtert eine spätere Migration. Vermeiden Sie IdPs mit proprietären Protokollen.

Verwaltung von Konten, die das SSO umgehen

Selbst nach der SSO-Einführung können in manchen Diensten lokale Administratorkonten bestehen bleiben, die nicht über das SSO laufen. Diese "Hintertüren" müssen regelmäßig überprüft werden.

Dokumentenmanagement-Plattformen und SSO

SSO ist besonders wichtig bei Plattformen, die sensible Dokumente wie Verträge, IR Decks und Investitionsunterlagen verwalten.

Warum?

- Verträge enthalten Beträge, Konditionen und vertrauliche Informationen

- IR Decks beinhalten nicht öffentliche Finanzdaten

- Zahlreiche externe Parteien (Investoren, Rechtsberater, Geschäftspartner) greifen auf die Dokumente zu

Ohne SSO muss für jeden Benutzer ein separates Konto erstellt und nach Projektende einzeln gelöscht werden. In einer SSO-Umgebung genügt es, die Zugriffsrechte über den IdP anzupassen.

AiDocX und andere Dokumentenmanagement-Plattformen unterstützen SAML/OIDC-basiertes SSO für Unternehmenskunden und ermöglichen so eine nahtlose Integration in das bestehende interne Authentifizierungssystem. Mitarbeiter können sich direkt mit ihrem Unternehmenskonto anmelden — ohne separate Registrierung — während IT-Administratoren die Zugriffsrechte zentral verwalten.

SSO-Einführungs-Checkliste

Wenn Sie die Einführung von SSO erwägen, nutzen Sie diese Checkliste als Orientierung.

Phase 1: Bestandsaufnahme

- Inventar der aktuell genutzten SaaS-Dienste

- Prüfung der SSO-Kompatibilität (SAML/OIDC) jedes Dienstes

- Analyse von Alternativen für Dienste ohne SSO-Unterstützung

- Erhebung von passwortbezogenen Sicherheitsvorfällen und Helpdesk-Aufkommen

Phase 2: IdP-Auswahl

- Kompatibilität mit den genutzten Diensten prüfen

- MFA-Unterstützung (Multi-Faktor-Authentifizierung)

- SCIM-Unterstützung (automatische Bereitstellung)

- Vergleich der Preismodelle (pro Benutzer vs. Pauschale)

- SLA-Prüfung (garantiertes Verfügbarkeitsniveau)

Phase 3: Schrittweise Migration

- Auswahl einer Pilotgruppe (z. B. IT-Team)

- Integration der wichtigsten Dienste zuerst (E-Mail, Kollaborationstools)

- Einrichtung von Notfallzugriffsverfahren

- Schulung und Information aller Mitarbeiter

- Zeitplan für die Bereinigung bestehender lokaler Konten

Vergleich der wichtigsten IdP-Dienste

| IdP | Merkmale | Preisrahmen | Geeignet für |

|---|---|---|---|

| Okta | Größte Anzahl an SaaS-Integrationen, Marktführer | 6-15 $/Benutzer/Monat | Mittelständische und große Unternehmen |

| Azure AD (Entra ID) | Perfekte Integration mit Microsoft 365 | In M365 enthalten oder ab 6 $/Benutzer/Monat | Unternehmen im Microsoft-Ökosystem |

| Google Workspace | Automatisches SSO für Google-Dienste | In Workspace enthalten | Unternehmen im Google-Ökosystem |

| OneLogin | Intuitive Oberfläche, schnelle Einrichtung | 4-8 $/Benutzer/Monat | Startups und KMU |

| JumpCloud | Integrierte Geräteverwaltung | 7-15 $/Benutzer/Monat | Unternehmen mit Remote-Arbeit |

Fazit: SSO ist keine Option, sondern Infrastruktur

SSO ist nicht einfach "eine Technologie für bequemeres Einloggen". Es ist die Infrastruktur, die Sicherheit, Produktivität und IT-Verwaltungseffizienz eines Unternehmens trägt.

Zusammengefasst:

- Startups mit weniger als 10 Mitarbeitern: Starten Sie mit dem Standard-SSO von Google Workspace oder Microsoft 365. Sie profitieren ohne Zusatzkosten von grundlegendem SSO.

- Wachstumsunternehmen (10-100 Mitarbeiter): Prüfen Sie die Einführung eines professionellen IdP wie Okta oder OneLogin. Je mehr Dienste Sie nutzen, desto größer wird der Mehrwert des SSO.

- Unternehmen mit über 100 Mitarbeitern: Sie benötigen eine umfassende IAM-Strategie (Identity & Access Management), die SSO + SCIM (automatische Bereitstellung) + MFA kombiniert.

Unabhängig von der Unternehmensgröße: Prüfen Sie bei der Einführung jedes neuen SaaS-Dienstes immer die SSO-Kompatibilität. Ein Dienst ohne SSO-Unterstützung wird langfristig zu einem blinden Fleck in Ihrer Sicherheitsarchitektur.

Wenn Sie mit sensiblen Dokumenten wie Verträgen oder IR Decks arbeiten, ist SSO umso wichtiger. AiDocX bietet Unternehmens-SSO, das sich in Ihr internes Authentifizierungssystem integriert — so können Sie Dokumentensicherheit und Zugriffsverwaltung zentral steuern.

Bereit für KI-gestützte Dokumentenautomatisierung?

Starten Sie kostenlos mit AiDocX — KI-Vertragserstellung, Besprechungsprotokolle, Beratungsnotizen, E-Signaturen und mehr.

Kostenlos startenMehr aus dem AiDocX Blog

Die 7 besten KI-Pitch-Deck-Generatoren 2026 — Für Startups und Gründer

Vergleich der 7 besten KI-Pitch-Deck-Generatoren 2026. Investoren-taugliche Decks in Minuten erstellen — für DACH-Startups, EXIST-Stipendiaten und Gründer. Kostenlose Optionen und Profi-Tipps.

Die 8 besten Vertragsmanagement-Tools 2026 — KI-Software für KMU und Startups

Vergleich der 8 besten Vertragsmanagement-Tools 2026. KI-gestützte Vertragserstellung, Analyse und Signatur — für KMU, Mittelstand, Startups und Freiberufler im DACH-Raum.

Die 10 besten Plattformen zum Online-Unterschreiben von Verträgen 2026 (kostenlose Optionen)

Vergleich der 10 besten Plattformen zum Online-Unterschreiben von Verträgen 2026. Kostenlose Optionen, Rechtsgültigkeit in Deutschland (BGB, eIDAS) und Schritt-für-Schritt-Anleitung für digitale Vertragsunterschriften.