Attaque Supply Chain Axios NPM 2026 : Ce qui s'est pass\u00e9 et comment prot\u00e9ger votre code

Le package npm axios a \u00e9t\u00e9 compromis le 31 mars 2026. Voici la chronologie compl\u00e8te de l'attaque, le fonctionnement du RAT, et ce que les d\u00e9veloppeurs doivent faire maintenant pour s\u00e9curiser leurs projets.

Attaque Supply Chain Axios NPM 2026 : Ce qui s'est pass\u00e9 et comment prot\u00e9ger votre code

Le 31 mars 2026, l'une des biblioth\u00e8ques JavaScript les plus utilis\u00e9es au monde a \u00e9t\u00e9 silencieusement transform\u00e9e en arme. En seulement 89 secondes, la premi\u00e8re machine \u00e9tait compromise.

Le package npm axios — avec plus de 100 millions de t\u00e9l\u00e9chargements hebdomadaires — a \u00e9t\u00e9 d\u00e9tourn\u00e9 via la prise de contr\u00f4le du compte d'un mainteneur. Les versions malveillantes 1.14.1 et 0.30.4 ont \u00e9t\u00e9 publi\u00e9es sur npm, injectant un cheval de Troie d'acc\u00e8s \u00e0 distance (RAT) multiplateforme dans chaque machine de d\u00e9veloppement, pipeline CI/CD et serveur de production ayant ex\u00e9cut\u00e9 npm install pendant la fen\u00eatre de 3 heures.

Les contrats et pitch decks ne devraient pas prendre des jours — AiDocx vous fait passer du brouillon \u00e0 la signature en quelques minutes, avec une s\u00e9curit\u00e9 \u00e0 laquelle vous n'avez m\u00eame pas \u00e0 penser. Mais d'abord, comprenons exactement ce qui s'est pass\u00e9 et pourquoi c'est crucial pour chaque \u00e9quipe qui manipule des documents sensibles.

Qu'est-ce qu'Axios et pourquoi est-ce important ?

Axios est un client HTTP bas\u00e9 sur les promesses, utilis\u00e9 par des millions d'applications JavaScript. React, Vue, backends Node.js, applications d'entreprise, pipelines CI/CD — il est pr\u00e9sent partout. Consid\u00e9rez-le comme le syst\u00e8me sanguin du web moderne.

Quand un package aussi fondamental est compromis, le rayon d'explosion est consid\u00e9rable. Chaque application qui met \u00e0 jour automatiquement ses d\u00e9pendances, chaque pipeline qui ex\u00e9cute npm install sans verrouillage de lockfile, chaque d\u00e9veloppeur qui a eu le malheur de d\u00e9marrer un projet ce matin-l\u00e0 — tous des victimes potentielles.

Avec plus de 100 millions de t\u00e9l\u00e9chargements hebdomadaires, axios figure dans le top 10 des packages npm les plus install\u00e9s au monde. Une seule version compromise peut se propager \u00e0 des milliers d'organisations en quelques minutes.

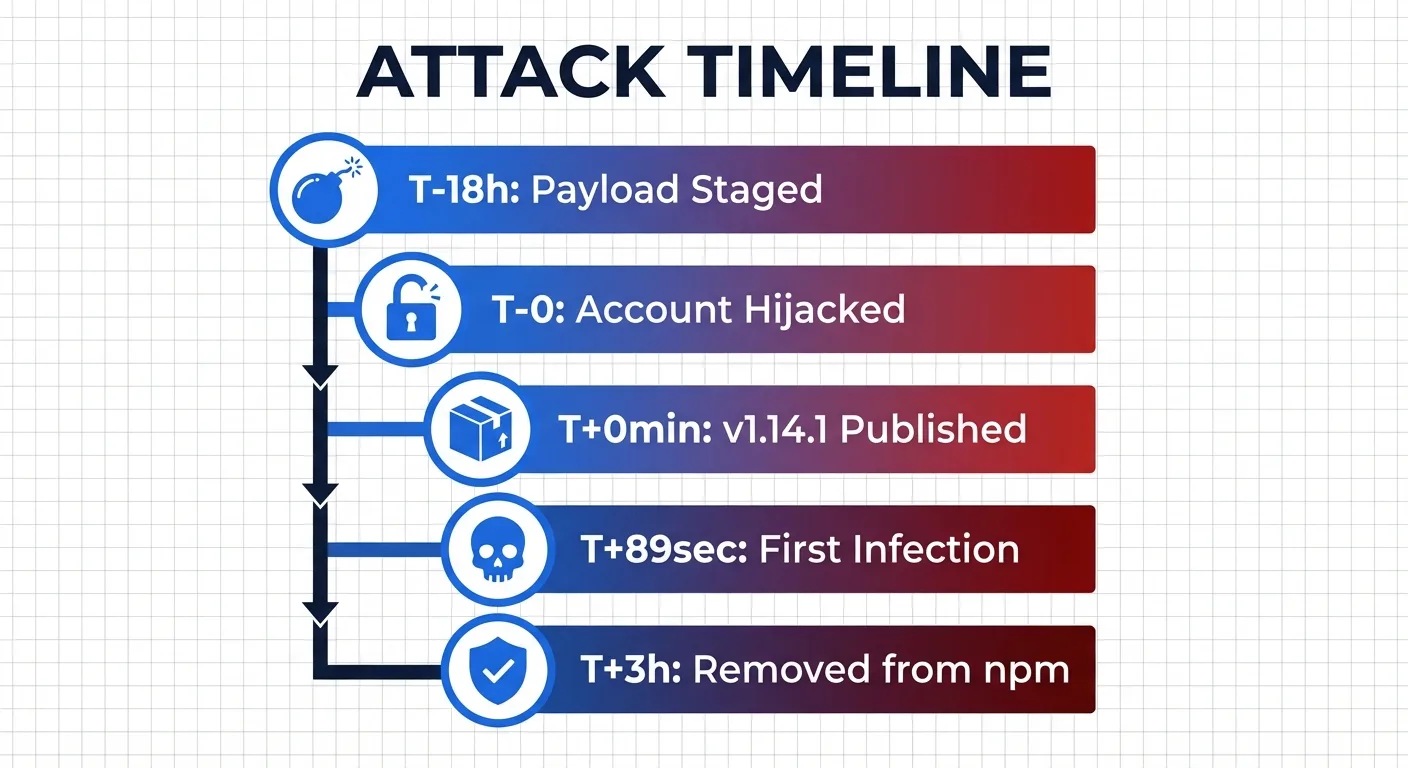

Chronologie compl\u00e8te de l'attaque : 18 heures de pr\u00e9paration, 89 secondes pour la premi\u00e8re infection

Voici comment l'attaque supply chain npm la plus sophistiqu\u00e9e de 2026 s'est d\u00e9roul\u00e9e.

Phase 1 : Pr\u00e9positionnement (T-18 heures)

L'attaquant a enregistr\u00e9 un faux package npm appel\u00e9 [email protected] — un nom con\u00e7u pour para\u00eetre l\u00e9gitime, imitant la populaire biblioth\u00e8que crypto-js. Ce package contenait la charge malveillante r\u00e9elle mais restait dormant, en attente d'\u00eatre appel\u00e9.

Phase 2 : Prise de contr\u00f4le du compte (T-0)

L'attaquant a compromis le compte npm de Jason, mainteneur principal d'axios. Malgr\u00e9 l'activation de l'authentification \u00e0 deux facteurs, le compte a \u00e9t\u00e9 pirat\u00e9 — probablement via un code de r\u00e9cup\u00e9ration vol\u00e9.

L'attaquant a modifi\u00e9 l'adresse email du compte vers une adresse ProtonMail anonyme, a contourn\u00e9 enti\u00e8rement le pipeline CI/CD GitHub Actions habituel, et a utilis\u00e9 un jeton d'acc\u00e8s npm \u00e0 longue dur\u00e9e de vie pour publier directement via la CLI npm.

Phase 3 : Empoisonnement double branche (T+0 \u00e0 T+39 minutes)

- T+0 min :

[email protected]publi\u00e9 (branche 1.x) - T+39 min :

[email protected]publi\u00e9 (branche 0.x)

Les deux branches de publication majeures ont \u00e9t\u00e9 touch\u00e9es en 39 minutes. Peu importe la version que vous utilisiez, vous \u00e9tiez une cible.

Phase 4 : Premi\u00e8re infection (T+89 secondes)

Le centre d'op\u00e9rations de s\u00e9curit\u00e9 Huntress a d\u00e9tect\u00e9 le premier h\u00f4te compromis seulement 89 secondes apr\u00e8s la mise en ligne du package malveillant. La rapidit\u00e9 de la r\u00e9solution moderne des d\u00e9pendances signifiait que des machines \u00e9taient infect\u00e9es avant m\u00eame que quiconque ne se rende compte qu'il y avait un probl\u00e8me.

Phase 5 : D\u00e9tection et suppression (T+3 heures)

StepSecurity a \u00e9t\u00e9 le premier \u00e0 identifier la compromission et \u00e0 donner l'alerte. npm a supprim\u00e9 les versions malveillantes environ 3 heures apr\u00e8s leur publication. Mais \u00e0 ce moment-l\u00e0, des centaines de machines \u00e9taient d\u00e9j\u00e0 infect\u00e9es.

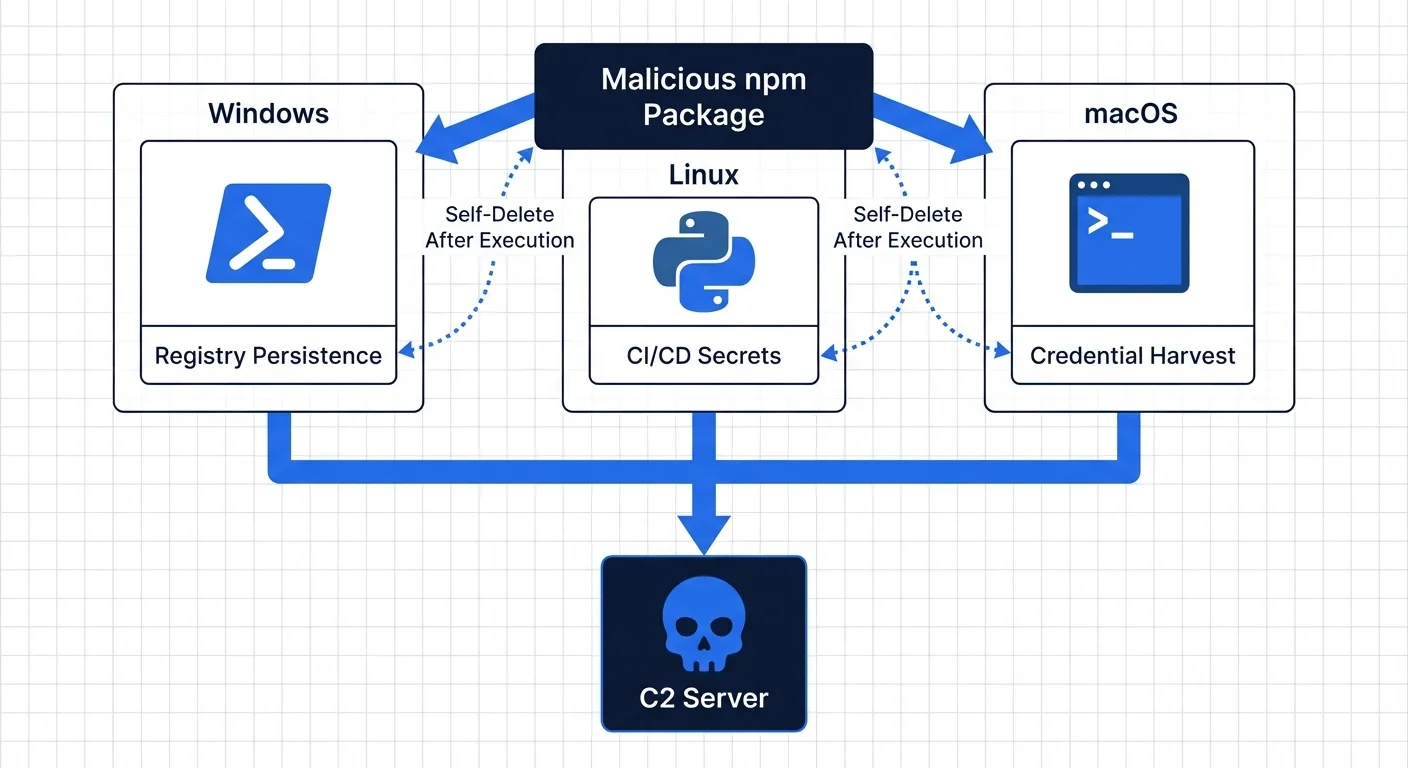

Fonctionnement de la charge : un RAT multiplateforme auto-effaceur

Cette attaque se distingue par sa sophistication op\u00e9rationnelle. Les chercheurs en s\u00e9curit\u00e9 l'ont qualifi\u00e9e de "campagne de piratage la plus int\u00e9ressante" qu'ils aient jamais analys\u00e9e.

Le m\u00e9canisme d'injection

Les deux versions malveillantes d'axios ajoutent [email protected] comme d\u00e9pendance. Ce package n'est jamais r\u00e9ellement import\u00e9 par le code d'axios — son unique objectif est d'ex\u00e9cuter un script postinstall qui d\u00e9ploie le RAT.

Charges sp\u00e9cifiques par plateforme

Le dropper d\u00e9tecte le syst\u00e8me d'exploitation et d\u00e9ploie une charge adapt\u00e9e \u00e0 chaque plateforme.

Windows :

- RAT bas\u00e9 sur PowerShell avec persistance via le registre

- Renomme

PowerShell.exeenwt.exe(Windows Terminal) pour dissimuler la cha\u00eene de processus - Ajoute une entr\u00e9e d'ex\u00e9cution automatique dans le registre

HKCUpour persister apr\u00e8s les red\u00e9marrages - Scanne les r\u00e9pertoires Documents, Bureau, OneDrive et AppData

- Exfiltre les donn\u00e9es vers le serveur C2 \u00e0

sfrclack.com:8000

Linux :

- RAT bas\u00e9 sur Python sans m\u00e9canisme de persistance

- Con\u00e7u intentionnellement pour les environnements de pipelines CI/CD

- Cible les secrets, jetons et variables d'environnement

- Optimis\u00e9 pour les conteneurs \u00e9ph\u00e9m\u00e8res o\u00f9 le red\u00e9marrage n'arrive jamais — les secrets sont tout ce dont il a besoin

macOS :

- Variante RAT distincte ciblant les postes de travail des d\u00e9veloppeurs

- Accent sur la r\u00e9colte d'identifiants et la reconnaissance du syst\u00e8me de fichiers

La dissimulation

Apr\u00e8s ex\u00e9cution, le malware efface toutes les preuves :

- Supprime son propre script d'installation

- Remplace son

package.jsonpar une version propre et innocente - D\u00e9guise les communications C2 en trafic npmjs.com normal

- Utilise de fausses m\u00e9tadonn\u00e9es de packages npm dans les corps de requ\u00eates POST pour \u00e9chapper aux solutions EDR et SIEM

Un d\u00e9veloppeur inspectant son dossier node_modules apr\u00e8s coup ne trouverait absolument rien de suspect.

La signature de l'attaquant

L'identifiant de campagne 62033H — invers\u00e9, il se lit H33026, pointant vers le 30 mars 2026. Une carte de visite d\u00e9lib\u00e9r\u00e9ment int\u00e9gr\u00e9e dans le protocole de communication du malware.

Impact : qui a \u00e9t\u00e9 touch\u00e9 et quelles donn\u00e9es ont \u00e9t\u00e9 expos\u00e9es ?

Selon Huntress, au moins 100 h\u00f4tes compromis ont \u00e9t\u00e9 confirm\u00e9s dans les premi\u00e8res heures — principalement des postes de travail macOS de d\u00e9veloppeurs. Le nombre r\u00e9el est probablement bien sup\u00e9rieur, alors que de plus en plus d'organisations auditent leurs syst\u00e8mes.

Ce qui est en danger sur les machines infect\u00e9es

- Jetons npm et identifiants de registre — permettant de nouvelles attaques supply chain

- Cl\u00e9s SSH et cl\u00e9s GPG — acc\u00e8s aux d\u00e9p\u00f4ts priv\u00e9s et aux serveurs

- Identifiants cloud AWS, GCP et Azure — compromission compl\u00e8te de l'infrastructure

- Secrets CI/CD et variables d'environnement — prise de contr\u00f4le des pipelines

- Code source et propri\u00e9t\u00e9 intellectuelle — exposition concurrentielle

- Donn\u00e9es clients accessibles depuis les environnements de d\u00e9veloppement

L'absence d\u00e9lib\u00e9r\u00e9e de persistance du RAT Linux r\u00e9v\u00e8le la v\u00e9ritable cible de l'attaquant : les pipelines CI/CD. Ces environnements d\u00e9tiennent les secrets les plus sensibles — cl\u00e9s de d\u00e9ploiement, identifiants de bases de donn\u00e9es, jetons API — et ne red\u00e9marrent jamais, rendant la persistance inutile.

Ce que vous devez faire imm\u00e9diatement

1. V\u00e9rifiez vos fichiers de verrouillage

Recherchez les versions compromises dans votre package-lock.json ou yarn.lock. Si [email protected] ou [email protected] appara\u00eet, votre environnement a peut-\u00eatre \u00e9t\u00e9 compromis pendant la fen\u00eatre d'exposition de 3 heures.

2. Recherchez le package malveillant

V\u00e9rifiez si plain-crypto-js existe dans votre r\u00e9pertoire node_modules. Sa pr\u00e9sence est un indicateur de compromission confirm\u00e9.

3. R\u00e9trogradez vers des versions s\u00fbres

Revenez \u00e0 [email protected] ou [email protected] — les derni\u00e8res versions s\u00fbres connues avant l'attaque.

4. R\u00e9installez avec protection des scripts

Supprimez votre r\u00e9pertoire node_modules et votre package-lock.json, puis r\u00e9installez avec npm install --ignore-scripts pour emp\u00eacher l'ex\u00e9cution de tout hook postinstall.

5. V\u00e9rifiez les journaux r\u00e9seau

Recherchez toute connexion vers sfrclack.com sur le port 8000 dans vos journaux de pare-feu, proxy ou DNS. Toute communication avec cette adresse confirme une compromission active.

6. Effectuez une rotation de tous les identifiants

Si vous avez \u00e9t\u00e9 infect\u00e9, consid\u00e9rez que chaque identifiant sur cette machine est compromis. Proc\u00e9dez imm\u00e9diatement \u00e0 la rotation des jetons npm, cl\u00e9s SSH, identifiants de fournisseurs cloud (AWS, GCP, Azure), secrets de pipelines CI/CD et cha\u00eenes de connexion aux bases de donn\u00e9es.

Vue d'ensemble : le mod\u00e8le de confiance de l'open source est bris\u00e9

Cette attaque expose une faiblesse fondamentale de l'\u00e9cosyst\u00e8me open source : l'ensemble du mod\u00e8le de confiance repose sur les comptes individuels des mainteneurs.

Un seul compte compromis — malgr\u00e9 l'activation de la 2FA — a conduit \u00e0 l'exposition potentielle de millions de projets en aval. Le m\u00e9canisme de scripts postinstall, con\u00e7u pour des \u00e9tapes de build l\u00e9gitimes, est devenu le vecteur d'attaque parfait. Comme l'a formul\u00e9 un d\u00e9veloppeur : "Est-ce que npm est fichu ? Est-ce qu'on est fichus ?"

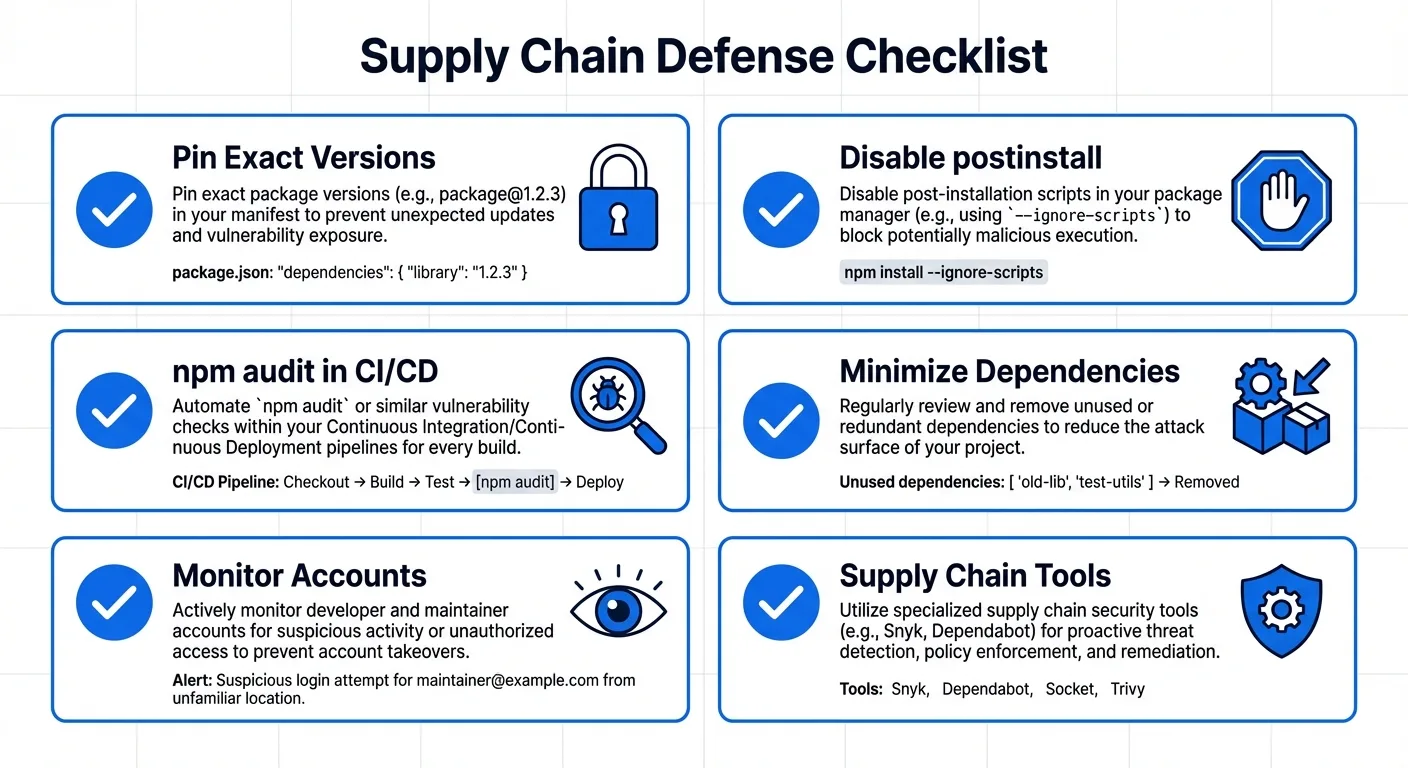

D\u00e9fenses \u00e0 long terme pour les \u00e9quipes de d\u00e9veloppement

- \u00c9pinglez les versions exactes dans les fichiers de verrouillage — n'utilisez jamais

^ou~pour les d\u00e9pendances critiques - D\u00e9sactivez les scripts postinstall avec

--ignore-scriptsdans votre configuration.npmrc - Ex\u00e9cutez

npm auditcomme \u00e9tape obligatoire dans chaque pipeline CI/CD - Minimisez votre arbre de d\u00e9pendances — chaque package ajout\u00e9 est une surface d'attaque suppl\u00e9mentaire

- Surveillez les prises de contr\u00f4le de comptes sur vos propres packages npm publi\u00e9s

- Adoptez des outils de surveillance de la supply chain comme Socket, StepSecurity ou Aikido pour des alertes en temps r\u00e9el

Pourquoi la s\u00e9curit\u00e9 documentaire est plus importante que jamais

L'incident axios est un signal d'alarme : si vos outils de d\u00e9veloppement ne sont pas s\u00e9curis\u00e9s, rien de ce que vous construisez avec ne l'est non plus. Et cela inclut les documents sur lesquels repose votre entreprise.

Chaque jour, des \u00e9quipes partagent des contrats, des accords de confidentialit\u00e9, des pitch decks et des documents pour investisseurs via des outils qui n'ont jamais \u00e9t\u00e9 con\u00e7us avec une architecture centr\u00e9e sur la s\u00e9curit\u00e9. Les fichiers sont envoy\u00e9s par email en pi\u00e8ces jointes, partag\u00e9s via des liens publics, ou stock\u00e9s sur des plateformes o\u00f9 un seul compte compromis — tout comme celui du mainteneur d'axios — peut tout exposer.

C'est exactement pourquoi AiDocX adopte une approche fondamentalement diff\u00e9rente de la s\u00e9curit\u00e9 documentaire :

- Chiffrement de bout en bout pour chaque document en transit et au repos — vos fichiers ne sont jamais expos\u00e9s, m\u00eame \u00e0 nous

- Contr\u00f4les d'acc\u00e8s granulaires — d\u00e9finissez pr\u00e9cis\u00e9ment qui peut visualiser, t\u00e9l\u00e9charger ou imprimer chaque document, et r\u00e9voquez l'acc\u00e8s instantan\u00e9ment

- Suivi des consultations en temps r\u00e9el — sachez exactement qui a ouvert votre document, quand, d'o\u00f9 et pendant combien de temps

- Filigrane dynamique — chaque lecteur voit son nom int\u00e9gr\u00e9 dans le document, dissuadant les captures d'\u00e9cran et la distribution non autoris\u00e9es

- Restrictions de t\u00e9l\u00e9chargement et d'impression — partagez des documents sensibles pour investisseurs et des contrats sans perdre le contr\u00f4le du fichier

- Signatures \u00e9lectroniques s\u00e9curis\u00e9es avec piste d'audit compl\u00e8te — signatures juridiquement contraignantes avec documentation compl\u00e8te de la cha\u00eene de possession

- Cr\u00e9ation de documents pilot\u00e9e par l'IA — g\u00e9n\u00e9rez des contrats, accords de confidentialit\u00e9 et documents professionnels en quelques minutes, le tout au sein d'une plateforme centr\u00e9e sur la s\u00e9curit\u00e9

Alors que l'\u00e9cosyst\u00e8me open source s'efforce de reconstruire la confiance apr\u00e8s des incidents comme celui d'axios, vos documents professionnels les plus sensibles — les contrats qui concluent des affaires, les pitch decks qui l\u00e8vent des fonds, les accords de confidentialit\u00e9 qui prot\u00e8gent votre propri\u00e9t\u00e9 intellectuelle — m\u00e9ritent une plateforme o\u00f9 la s\u00e9curit\u00e9 est int\u00e9gr\u00e9e d\u00e8s le d\u00e9part, et non ajout\u00e9e apr\u00e8s une faille.

La le\u00e7on d'axios est claire : la confiance doit \u00eatre v\u00e9rifi\u00e9e, l'acc\u00e8s doit \u00eatre contr\u00f4l\u00e9 et la s\u00e9curit\u00e9 ne peut jamais \u00eatre une r\u00e9flexion apr\u00e8s coup. C'est le standard que chaque plateforme documentaire devrait atteindre.

Commencez \u00e0 cr\u00e9er des documents s\u00e9curis\u00e9s avec AiDocX \u2192

Questions fr\u00e9quentes

Mon projet a-t-il \u00e9t\u00e9 affect\u00e9 par le piratage d'axios ?

V\u00e9rifiez votre package-lock.json ou yarn.lock pour [email protected] ou [email protected]. Si l'une de ces versions est pr\u00e9sente, votre environnement de build a peut-\u00eatre \u00e9t\u00e9 compromis pendant la fen\u00eatre d'exposition de 3 heures le 31 mars 2026.

Comment l'attaquant a-t-il contourn\u00e9 l'authentification \u00e0 deux facteurs ?

Le mainteneur avait la 2FA activ\u00e9e, mais l'attaquant semble avoir utilis\u00e9 un code de r\u00e9cup\u00e9ration pour obtenir l'acc\u00e8s. La m\u00e9thode exacte fait toujours l'objet d'une enqu\u00eate, et le mainteneur a d\u00e9clar\u00e9 : "J'ai l'authentification \u00e0 deux facteurs activ\u00e9e sur pratiquement tout ce avec quoi j'interagis."

Axios est-il s\u00fbr \u00e0 utiliser maintenant ?

Oui — les versions malveillantes ont \u00e9t\u00e9 retir\u00e9es de npm. Mettez \u00e0 jour vers [email protected] ou [email protected] et v\u00e9rifiez vos fichiers de verrouillage. Le projet axios lui-m\u00eame reste activement maintenu.

Comment puis-je pr\u00e9venir les attaques supply chain sur mes projets ?

\u00c9pinglez les versions exactes des d\u00e9pendances dans les fichiers de verrouillage, d\u00e9sactivez les scripts postinstall dans la mesure du possible, ex\u00e9cutez npm audit dans votre pipeline CI/CD, minimisez votre arbre de d\u00e9pendances et envisagez des outils de surveillance de la supply chain comme Socket ou StepSecurity.

Quelles donn\u00e9es ont \u00e9t\u00e9 vol\u00e9es sur les machines infect\u00e9es ?

Le RAT cible les donn\u00e9es du syst\u00e8me de fichiers (Documents, Bureau, OneDrive), les variables d'environnement, les cl\u00e9s SSH, les identifiants cloud et les jetons npm. Si votre machine a \u00e9t\u00e9 infect\u00e9e, consid\u00e9rez que tous les identifiants sont compromis et proc\u00e9dez imm\u00e9diatement \u00e0 leur rotation.

En quoi est-ce diff\u00e9rent de la vuln\u00e9rabilit\u00e9 Log4j ?

Log4j \u00e9tait une vuln\u00e9rabilit\u00e9 de code (CVE) dans une biblioth\u00e8que. L'attaque axios \u00e9tait une op\u00e9ration d'ing\u00e9nierie sociale et de prise de contr\u00f4le de compte — le code de la biblioth\u00e8que lui-m\u00eame \u00e9tait intact, mais une version malveillante a \u00e9t\u00e9 publi\u00e9e via le compte compromis du mainteneur. Les deux mettent en lumi\u00e8re la fragilit\u00e9 de la supply chain logicielle, mais par des vecteurs d'attaque diff\u00e9rents.

Comment prot\u00e9ger mes documents professionnels sensibles contre les risques supply chain ?

Utilisez une plateforme documentaire avec une s\u00e9curit\u00e9 int\u00e9gr\u00e9e : chiffrement de bout en bout, contr\u00f4les d'acc\u00e8s granulaires, suivi des consultations et pistes d'audit. Des plateformes comme AiDocX sont con\u00e7ues pour que, m\u00eame si les outils environnants sont compromis, vos documents restent prot\u00e9g\u00e9s par des couches de s\u00e9curit\u00e9 ind\u00e9pendantes.

Prêt à automatiser vos documents avec l'IA ?

Commencez gratuitement avec AiDocX — contrats, comptes rendus de réunion, notes de consultation par IA, signatures électroniques et plus.

Commencer gratuitementPlus d'articles du blog AiDocX

Les 8 meilleurs logiciels de gestion de contrats en 2026 — Outils IA pour PME et startups

Comparatif des 8 meilleurs logiciels de gestion de contrats (CLM) en 2026. Solutions IA pour PME, startups et auto-entrepreneurs : fonctionnalités, tarifs, conformité RGPD et guide de choix.

Les 10 meilleures plateformes de signature de contrats en 2026 (options gratuites)

Comparatif des 10 meilleures plateformes de signature de contrats en 2026. Guide complet avec options gratuites, conformité eIDAS, tutoriel pas à pas et tableau comparatif pour la France et l'Europe.

Les 8 meilleurs logiciels de signature électronique gratuits en 2026

Comparatif des 8 meilleurs logiciels de signature électronique gratuits en 2026. Fonctionnalités, conformité eIDAS, RGPD, tarifs et alternatives à DocuSign pour la France et l'Europe.