Guide Complet du SSO (Single Sign-On) — Une seule connexion pour toutes vos applications

Vous ne comprenez pas le SSO ? Ce guide explique son fonctionnement, compare les protocoles (SAML, OAuth, OIDC), les avantages pour les entreprises et fournit une checklist de déploiement.

Guide Complet du SSO (Single Sign-On) — Une seule connexion pour toutes vos applications

En bref: Le SSO (Single Sign-On) est un systeme d'authentification qui permet d'acceder a plusieurs services avec une seule connexion. Pour les entreprises, c'est une infrastructure essentielle qui ameliore la productivite des collaborateurs, renforce la securite et reduit les couts de gestion informatique. Ce guide couvre le fonctionnement du SSO, la comparaison des protocoles et une checklist de deploiement, le tout explique de facon accessible meme pour les profils non techniques.

Que faites-vous en arrivant au bureau le matin ?

Vous ouvrez Gmail, entrez dans Slack, lancez Notion, verifiez Jira, ouvrez Google Drive... Imaginez que pour chacun de ces services, vous deviez saisir votre identifiant et votre mot de passe separement. Vous taperiez des mots de passe une dizaine de fois par jour.

Mais en realite, ce n'est pas le cas. Avec un seul compte Google, Gmail, YouTube, Google Drive... tout est connecte automatiquement. C'est exactement ce que fait le SSO (Single Sign-On).

Vous pensez peut-etre "ce n'est pas simplement la sauvegarde automatique des mots de passe dans le navigateur ?". En realite, le SSO est une technologie completement differente du stockage de mots de passe dans le navigateur. Voyons cela etape par etape.

Qu'est-ce que le SSO exactement ?

Le SSO (Single Sign-On) est un systeme d'authentification qui permet d'acceder a plusieurs services independants avec une seule verification d'identite.

Pour expliquer le concept avec une analogie du quotidien :

Pensez a un bracelet d'acces illimite dans un parc d'attractions. A l'entree, vous payez une fois et on vous met un bracelet. Ensuite, vous pouvez monter sur toutes les attractions sans racheter un billet a chaque fois. Le SSO joue exactement le role de ce bracelet.

- Bracelet (jeton d'authentification) = un certificat numerique emis lors de la connexion initiale

- Entree du parc (Identity Provider) = le point qui verifie votre identite et vous remet le bracelet

- Attractions (Service Providers) = chaque service qui verifie simplement votre bracelet pour vous laisser entrer

SSO vs gestionnaire de mots de passe vs reutilisation du meme mot de passe

Comparons trois approches souvent confondues :

| Methode | Fonctionnement | Niveau de securite | Facilite de gestion |

|---|---|---|---|

| Reutilisation du meme mot de passe | Meme mot de passe sur tous les services | Tres dangereux — une fuite compromet tout | Pratique mais risque |

| Gestionnaire de mots de passe (1Password, etc.) | Une application retient un mot de passe different par service | Moyen — depend du mot de passe maitre | Adapte a un usage personnel |

| SSO | Un serveur d'authentification verifie une seule fois et emet un jeton | Eleve — gestion centralisee, compatible MFA | Optimal pour les entreprises |

Un gestionnaire de mots de passe est un outil qui "retient a votre place" plusieurs mots de passe. Le SSO, lui, concoit le systeme pour qu'il n'existe qu'un seul mot de passe des le depart. Ce sont des approches fondamentalement differentes.

Comment fonctionne le SSO ?

Avant de plonger dans les aspects techniques, suivons le deroulement concret d'une connexion.

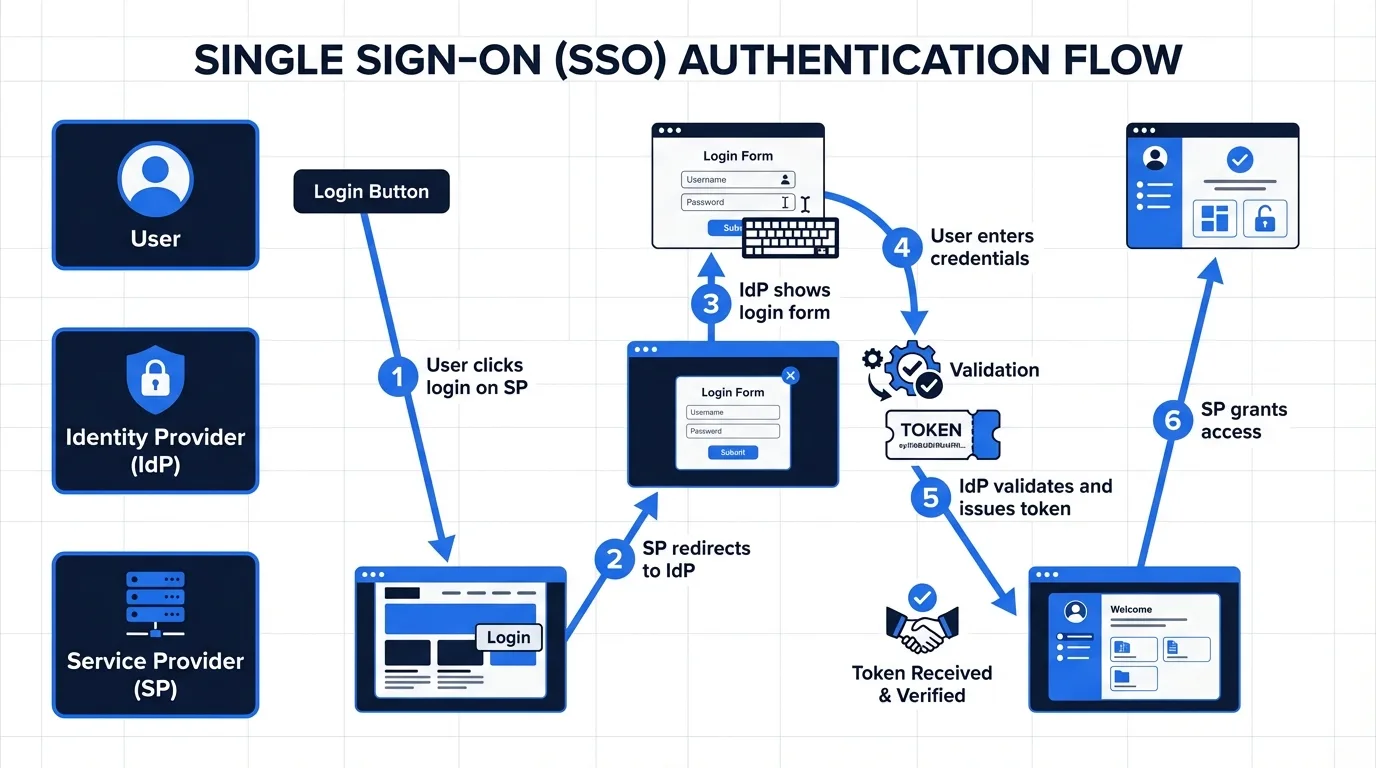

Flux typique d'une connexion SSO

- Un collaborateur accede a Slack -> Slack se demande "qui est cette personne ?" et interroge le serveur d'authentification de l'entreprise (IdP)

- Le serveur d'authentification affiche l'ecran de connexion -> Le collaborateur se connecte avec son compte d'entreprise

- Le serveur d'authentification emet un jeton confirmant l'identite -> Ce jeton est transmis a Slack

- Slack verifie le jeton et autorise l'acces

L'element cle est l'etape 3. Desormais, quand le collaborateur accede a Notion, comme il est deja connecte au serveur d'authentification, le jeton est emis sans avoir a saisir de nouveau son mot de passe. C'est l'essence meme du "Single Sign-On" — vous vous connectez une fois, c'est tout.

Les composants fondamentaux du SSO

- IdP (Identity Provider) : Le serveur central qui verifie l'identite de l'utilisateur et emet les jetons. Les plus connus sont Okta, Azure AD et Google Workspace.

- SP (Service Provider) : Chaque application qui recoit le jeton de l'IdP et autorise l'acces au service. Slack, Notion, Jira, Salesforce, etc.

- Jeton/Assertion : Le certificat numerique que l'IdP envoie au SP. Il dit essentiellement : "Cet utilisateur est authentifie et dispose de ces droits."

Les trois grands protocoles SSO : SAML, OAuth, OIDC

Il existe plusieurs standards techniques (protocoles) pour implementer le SSO, mais en pratique, trois sont essentiels.

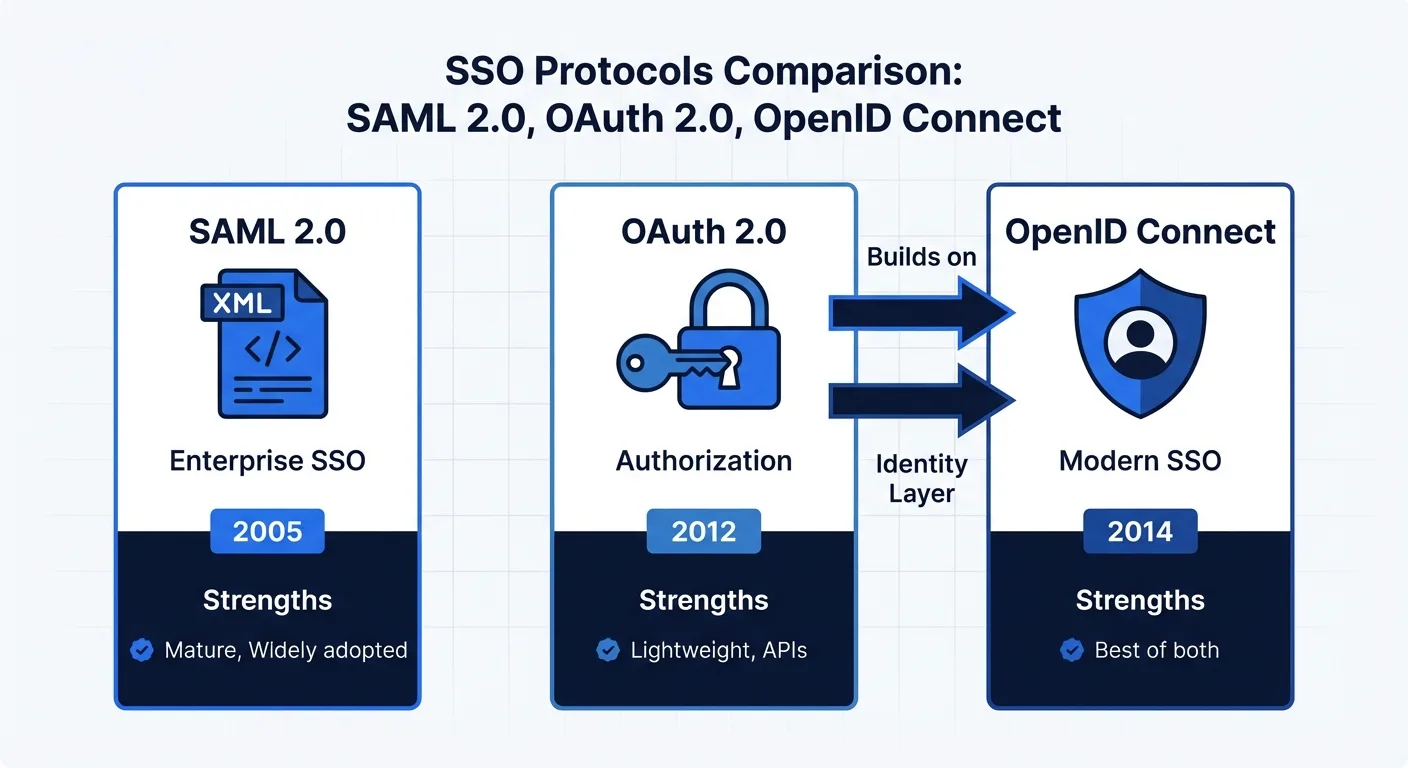

SAML 2.0 — Le pionnier du SSO d'entreprise

SAML (Security Assertion Markup Language) est le plus ancien standard SSO, cree en 2005.

- Caracteristiques : Base sur XML, specialise pour les environnements d'entreprise

- Ideal pour : Systemes internes des grandes entreprises, integrations B2B SaaS

- Limites : Inadapte aux applications mobiles, configuration complexe

Pour filer la metaphore, SAML serait l'equivalent du certificat notarie. Lourd et fastidieux a configurer, mais c'est le standard le plus utilise et le plus fiable dans le monde de l'entreprise.

OAuth 2.0 — "Autoriser l'acces a..."

OAuth n'est pas a proprement parler un protocole SSO, mais un protocole de delegation d'autorisations.

"Cette application peut-elle acceder a mon Google Drive ?" — C'est la question que gere OAuth. Quand vous cliquez sur "Se connecter avec Google" et que le message "Cette application souhaite acceder a votre adresse e-mail et a votre profil" apparait, c'est OAuth en action.

- Caracteristiques : Base sur JSON, leger et flexible

- Ideal pour : Connexion sociale, applications mobiles, integration d'API

- Limites : Il s'agit d'autorisation (Authorization), pas d'authentification (Authentication) — il ne revele pas "qui est" l'utilisateur

OpenID Connect (OIDC) — Le standard moderne du SSO

OIDC est un protocole qui ajoute une couche d'authentification au-dessus d'OAuth 2.0. Alors qu'OAuth ne gere que "l'autorisation d'acces", OIDC identifie egalement "qui est l'utilisateur".

- Caracteristiques : OAuth 2.0 + informations utilisateur (ID Token)

- Ideal pour : La plupart des SaaS modernes, compatibilite simultanee mobile + web

- Avantages : Plus leger que SAML, plus securise qu'OAuth

L'immense majorite des services crees aujourd'hui utilisent OIDC. Les boutons "Se connecter avec Google/Microsoft/Apple" reposent tous sur OIDC.

Guide de choix du protocole

| Situation | Protocole recommande | Raison |

|---|---|---|

| Integration de systemes internes d'entreprise | SAML 2.0 | Compatibilite avec les systemes legacy, conformite aux politiques de securite |

| Nouveau developpement SaaS | OIDC | Moderne et adapte au mobile |

| Connexion sociale uniquement | OAuth 2.0 | Implementation la plus simple |

| Support simultane entreprise + grand public | OIDC + SAML | OIDC en base, SAML en complement pour les clients entreprise |

5 raisons pour lesquelles votre entreprise devrait adopter le SSO

1. Resoudre le probleme des mots de passe a la racine

Un employe moyen utilise environ 27 services professionnels. Personne ne cree 27 mots de passe differents dans la pratique. On finit par reutiliser le meme mot de passe ou par creer des variantes previsibles comme "Entreprise2024!".

Le SSO resout ce probleme a la source. Le mot de passe n'existe que dans un seul IdP, et en combinant ce mot de passe unique avec le MFA (authentification multifacteur), le niveau de securite progresse de facon spectaculaire.

2. Blocage immediat des comptes lors du depart d'un collaborateur

Quel est le plus grand risque de securite quand un employe quitte l'entreprise ? Devoir desactiver un par un les comptes repartis sur des dizaines de services. Si un seul est oublie, l'ancien collaborateur peut continuer a acceder aux donnees de l'entreprise.

Avec le SSO, il suffit de desactiver un seul compte dans l'IdP pour bloquer instantanement l'acces a tous les services. C'est ce qu'on appelle aussi le "Single Sign-Off".

3. Amelioration de la productivite

Selon une etude d'Okta, les employes saisissent leur mot de passe en moyenne 9,3 fois par jour. Les demandes de reinitialisation pour oubli representent entre 20 % et 50 % des tickets du support informatique. Apres le deploiement du SSO, ces chiffres tombent quasiment a zero.

4. Conformite reglementaire (Compliance)

Pour obtenir des certifications de securite telles que ISMS, ISO 27001 ou SOC 2, le "controle d'acces" et les "journaux d'audit" sont obligatoires. Avec le SSO, tous les journaux d'acces sont centralises dans l'IdP, ce qui permet de voir d'un coup d'oeil qui a accede a quel service et quand.

5. Reduction des couts de gestion informatique

A l'arrivee d'un nouveau collaborateur, inutile de creer des comptes service par service. Il suffit de l'enregistrer une seule fois dans l'IdP pour que les acces necessaires soient automatiquement accordes. C'est ce qu'on appelle le provisionnement automatique (Auto Provisioning). Combine au protocole SCIM, les droits d'acces s'ajustent automatiquement lors des arrivees, departs ou changements de service.

Points de vigilance avant de deployer le SSO

Le SSO n'a pas que des avantages. Plusieurs aspects meritent une attention particuliere avant le deploiement.

Point unique de defaillance (Single Point of Failure)

Que se passe-t-il si l'IdP tombe en panne ? Plus personne ne peut se connecter a aucun service. C'est le risque principal du SSO. C'est pourquoi les IdP d'entreprise garantissent une disponibilite de 99,99 % et integrent la redondance en standard.

Solution : Conservez des comptes administrateur d'urgence separes et etablissez une procedure d'acces en cas de panne de l'IdP.

Cout et complexite du deploiement initial

Deployer le SSO ne revient pas a "installer un plugin". Il faut verifier que tous les services utilises prennent en charge le SSO et configurer l'integration avec l'IdP un par un. Pour les systemes legacy, l'integration peut parfois s'averer impossible.

Conseil pratique : Ne migrez pas tout d'un coup. Commencez par les services essentiels (messagerie, outils de collaboration) et procedez par etapes.

Dependance au fournisseur (Vendor Lock-in)

Comme toute l'authentification est centralisee sur un seul IdP, changer de fournisseur devient un projet de grande envergure. Le premier choix est determinant.

Solution : Choisissez un IdP reposant sur des protocoles standards comme SAML/OIDC, ce qui facilitera une eventuelle migration. Evitez les IdP utilisant des protocoles proprietaires.

Gestion des comptes contournant le SSO

Meme avec le SSO en place, certains services peuvent conserver des comptes administrateur locaux qui ne passent pas par le SSO. Il est indispensable d'auditer regulierement ces "portes derobees".

Plateformes de gestion documentaire et SSO

Le SSO prend une importance particuliere pour les plateformes qui manipulent des documents sensibles tels que les contrats, les IR Decks et les documents d'investissement.

Pourquoi ?

- Les contrats contiennent des montants, des conditions et des informations confidentielles

- Les IR Decks incluent des donnees financieres non publiques

- De nombreuses parties externes (investisseurs, conseils juridiques, partenaires commerciaux) accedent aux documents

Sans SSO, il faut creer un compte distinct pour chaque utilisateur et, a la fin d'un projet, supprimer chaque compte individuellement. Avec le SSO, il suffit d'ajuster les droits d'acces depuis l'IdP.

AiDocX et d'autres plateformes de gestion documentaire prennent en charge le SSO base sur SAML/OIDC pour les clients entreprise, permettant une integration fluide avec le systeme d'authentification interne existant. Les collaborateurs peuvent acceder directement avec leur compte d'entreprise sans inscription supplementaire, tandis que les administrateurs informatiques controlent les droits d'acces de facon centralisee.

Checklist de deploiement du SSO

Si vous envisagez le deploiement du SSO, utilisez cette liste de verification comme base.

Phase 1 : Etat des lieux

- Inventaire des services SaaS actuellement utilises

- Verification de la compatibilite SSO (SAML/OIDC) de chaque service

- Analyse des alternatives pour les services sans support SSO

- Bilan des incidents de securite lies aux mots de passe et de la charge du helpdesk

Phase 2 : Choix de l'IdP

- Verification de la compatibilite avec les services utilises

- Support du MFA (authentification multifacteur)

- Support du SCIM (provisionnement automatique)

- Comparaison des modeles tarifaires (par utilisateur vs forfait)

- Verification du SLA (niveau de disponibilite garanti)

Phase 3 : Migration progressive

- Selection d'un groupe pilote (equipe IT par exemple)

- Integration des services essentiels en priorite (messagerie, outils de collaboration)

- Mise en place des procedures d'acces d'urgence

- Formation et communication aupres de l'ensemble des collaborateurs

- Planification de la suppression des comptes locaux existants

Comparatif des principaux services IdP

| IdP | Caracteristiques | Tarif indicatif | Entreprises cibles |

|---|---|---|---|

| Okta | Plus grand nombre d'integrations SaaS, leader du marche | 6-15 $/utilisateur/mois | Moyennes et grandes entreprises |

| Azure AD (Entra ID) | Integration parfaite avec Microsoft 365 | Inclus dans M365 ou a partir de 6 $/utilisateur/mois | Entreprises de l'ecosysteme Microsoft |

| Google Workspace | SSO automatique pour les services Google | Inclus dans Workspace | Entreprises de l'ecosysteme Google |

| OneLogin | Interface intuitive, configuration rapide | 4-8 $/utilisateur/mois | Startups et PME |

| JumpCloud | Gestion des appareils integree | 7-15 $/utilisateur/mois | Entreprises en teletravail |

Conclusion : Le SSO n'est pas une option, c'est une infrastructure

Le SSO n'est pas simplement "une technologie pour se connecter plus facilement". C'est l'infrastructure qui soutient la securite, la productivite et l'efficacite de la gestion informatique d'une entreprise.

En resume :

- Startups de moins de 10 personnes : Commencez avec le SSO de base de Google Workspace ou Microsoft 365. Vous beneficierez du SSO sans surcout.

- Entreprises en croissance (10 a 100 personnes) : Evaluez l'adoption d'un IdP professionnel comme Okta ou OneLogin. Plus vous utilisez de services, plus la valeur du SSO augmente.

- Entreprises de plus de 100 personnes : Vous avez besoin d'une strategie IAM (Identity & Access Management) complete combinant SSO + SCIM (provisionnement automatique) + MFA.

Quelle que soit la taille de votre organisation, lors de l'adoption d'un nouveau SaaS, verifiez systematiquement la compatibilite SSO. Un service sans support SSO devient tot ou tard un angle mort en matiere de securite.

Si vous manipulez des documents sensibles comme des contrats ou des IR Decks, le SSO est d'autant plus crucial. AiDocX propose un SSO d'entreprise qui s'integre a votre systeme d'authentification interne, vous permettant de gerer la securite documentaire et le controle d'acces depuis un point unique.

Prêt à automatiser vos documents avec l'IA ?

Commencez gratuitement avec AiDocX — contrats, comptes rendus de réunion, notes de consultation par IA, signatures électroniques et plus.

Commencer gratuitementPlus d'articles du blog AiDocX

Les 8 meilleurs logiciels de gestion de contrats en 2026 — Outils IA pour PME et startups

Comparatif des 8 meilleurs logiciels de gestion de contrats (CLM) en 2026. Solutions IA pour PME, startups et auto-entrepreneurs : fonctionnalités, tarifs, conformité RGPD et guide de choix.

Les 10 meilleures plateformes de signature de contrats en 2026 (options gratuites)

Comparatif des 10 meilleures plateformes de signature de contrats en 2026. Guide complet avec options gratuites, conformité eIDAS, tutoriel pas à pas et tableau comparatif pour la France et l'Europe.

Les 8 meilleurs logiciels de signature électronique gratuits en 2026

Comparatif des 8 meilleurs logiciels de signature électronique gratuits en 2026. Fonctionnalités, conformité eIDAS, RGPD, tarifs et alternatives à DocuSign pour la France et l'Europe.