SSO (सिंगल साइन-ऑन) पूरी गाइड — एक लॉगिन से सभी ऐप्स एक्सेस करें

SSO क्या है समझ नहीं आता? यह गाइड काम करने का तरीका, प्रोटोकॉल तुलना (SAML, OAuth, OIDC), एंटरप्राइज़ फ़ायदे और स्टेप-बाय-स्टेप चेकलिस्ट सब कुछ सरल भाषा में समझाती है।

SSO (Single Sign-On) पूरी गाइड — एक लॉगिन से सभी ऐप्स एक्सेस करें

मुख्य सारांश: SSO (Single Sign-On) एक ऐसी authentication प्रणाली है जिसमें एक बार लॉगिन करने पर कई सर्विसेज़ अपने आप एक्सेस हो जाती हैं। कंपनियों के लिए यह एक ऐसा core infrastructure है जो एक साथ तीन फ़ायदे देता है: कर्मचारियों की प्रोडक्टिविटी बढ़ाना, सुरक्षा मज़बूत करना, और IT प्रबंधन की लागत घटाना। इस गाइड में SSO कैसे काम करता है, प्रमुख protocols की तुलना, और implementation checklist — सब कुछ non-technical लोगों के लिए भी आसान भाषा में समझाया गया है।

सुबह ऑफ़िस पहुँचकर आप सबसे पहले क्या करते हैं?

Gmail खोलते हैं, Slack में जाते हैं, Notion चालू करते हैं, Jira चेक करते हैं, Google Drive खोलते हैं... अगर इन सभी सर्विसेज़ में हर बार अलग-अलग username और password डालना पड़े तो? दिन में कम से कम 10 बार password टाइप करना पड़ेगा।

लेकिन असल में ऐसा नहीं होता। एक Google अकाउंट से लॉगिन करते ही Gmail, YouTube, Google Drive — सब अपने आप कनेक्ट हो जाते हैं। यही है SSO (Single Sign-On)।

आप सोच सकते हैं: "यह तो बस auto-login है!" लेकिन SSO browser में password सेव करने से बिल्कुल अलग technology है। आइए इसे step by step समझते हैं।

SSO असल में क्या है?

SSO (Single Sign-On) एक ऐसी authentication प्रणाली है जो एक बार लॉगिन करने पर कई independent सर्विसेज़ तक पहुँच देती है।

इसे एक आसान उदाहरण से समझते हैं:

अम्यूज़मेंट पार्क का all-access wristband सोचिए। गेट पर एक बार wristband पहन लिया, फिर अंदर सभी rides बिना अलग टिकट के एन्जॉय कर सकते हैं। SSO बिल्कुल यही wristband का काम करता है।

- Wristband (Authentication Token) = एक बार लॉगिन करने पर मिलने वाला digital प्रमाणपत्र

- पार्क का गेट (Identity Provider) = जो आपकी पहचान verify करके wristband देता है

- Rides (Service Provider) = जो सिर्फ़ wristband देखकर एक्सेस दे देती हैं

SSO vs Password Manager vs एक ही Password बार-बार इस्तेमाल करना

इन तीन तरीकों में अक्सर confusion होती है, तो आइए compare करें:

| तरीका | कैसे काम करता है | सुरक्षा स्तर | प्रबंधन सुविधा |

|---|---|---|---|

| एक ही password हर जगह | सभी सर्विसेज़ में एक ही password | बहुत ख़तरनाक — एक जगह लीक हुआ तो सब expose | आसान लेकिन ख़तरनाक |

| Password Manager (जैसे 1Password) | हर सर्विस का अलग password ऐप याद रखता है | मध्यम — master password पर निर्भर | व्यक्तिगत उपयोग के लिए अच्छा |

| SSO | Authentication server एक बार verify करके token जारी करता है | उच्च — central management, MFA जोड़ सकते हैं | एंटरप्राइज़ के लिए सबसे बढ़िया |

Password Manager कई passwords को "आपकी जगह याद रखने" वाला tool है, जबकि SSO शुरू से ही सिस्टम को ऐसा design करता है कि एक ही password काफ़ी हो। दोनों का approach मूल रूप से अलग है।

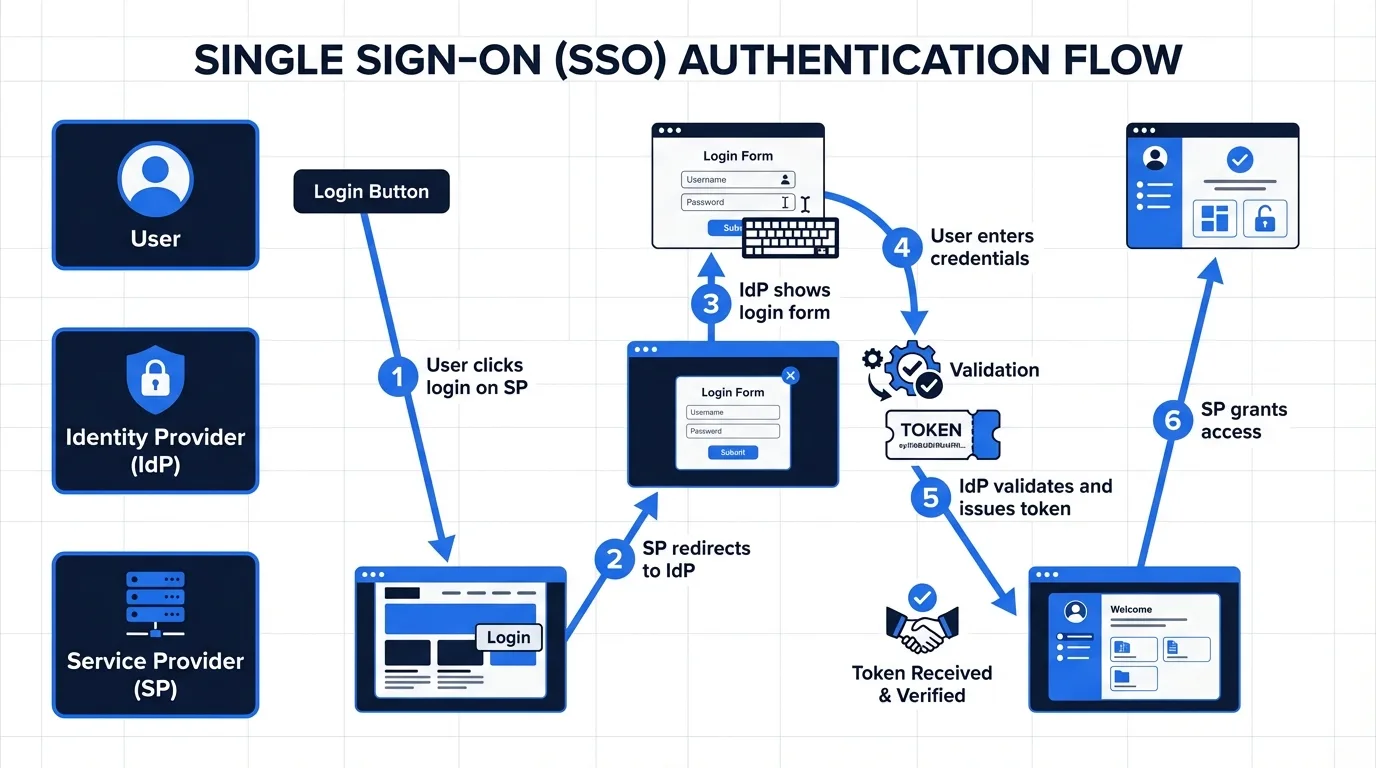

SSO कैसे काम करता है?

Technical गहराई में जाने से पहले, असल login process को follow करते हैं:

SSO Login का सामान्य flow

- कर्मचारी Slack खोलता है → Slack कंपनी के authentication server (IdP) से पूछता है: "यह कौन है?"

- Authentication server login स्क्रीन दिखाता है → कर्मचारी कंपनी अकाउंट से login करता है

- Authentication server एक token जारी करता है जो कहता है "हाँ, यह सही व्यक्ति है" → यह token Slack को भेजा जाता है

- Slack token verify करके access दे देता है

यहाँ key point step 3 है। अब जब कर्मचारी Notion खोलता है, तो authentication server में पहले से login है, इसलिए बिना password डाले तुरंत token मिल जाता है। यही "Single Sign-On" का core है — एक बार login करो, बस।

SSO के मुख्य components

- IdP (Identity Provider): वह central server जो user की पहचान verify करके token जारी करता है। जैसे Okta, Azure AD, Google Workspace।

- SP (Service Provider): हर वो ऐप जो IdP से token लेकर service access देती है। जैसे Slack, Notion, Jira, Salesforce।

- Token/Assertion: IdP द्वारा SP को भेजा जाने वाला digital प्रमाणपत्र। इसका मतलब: "यह user verified है और इसके पास ये permissions हैं।"

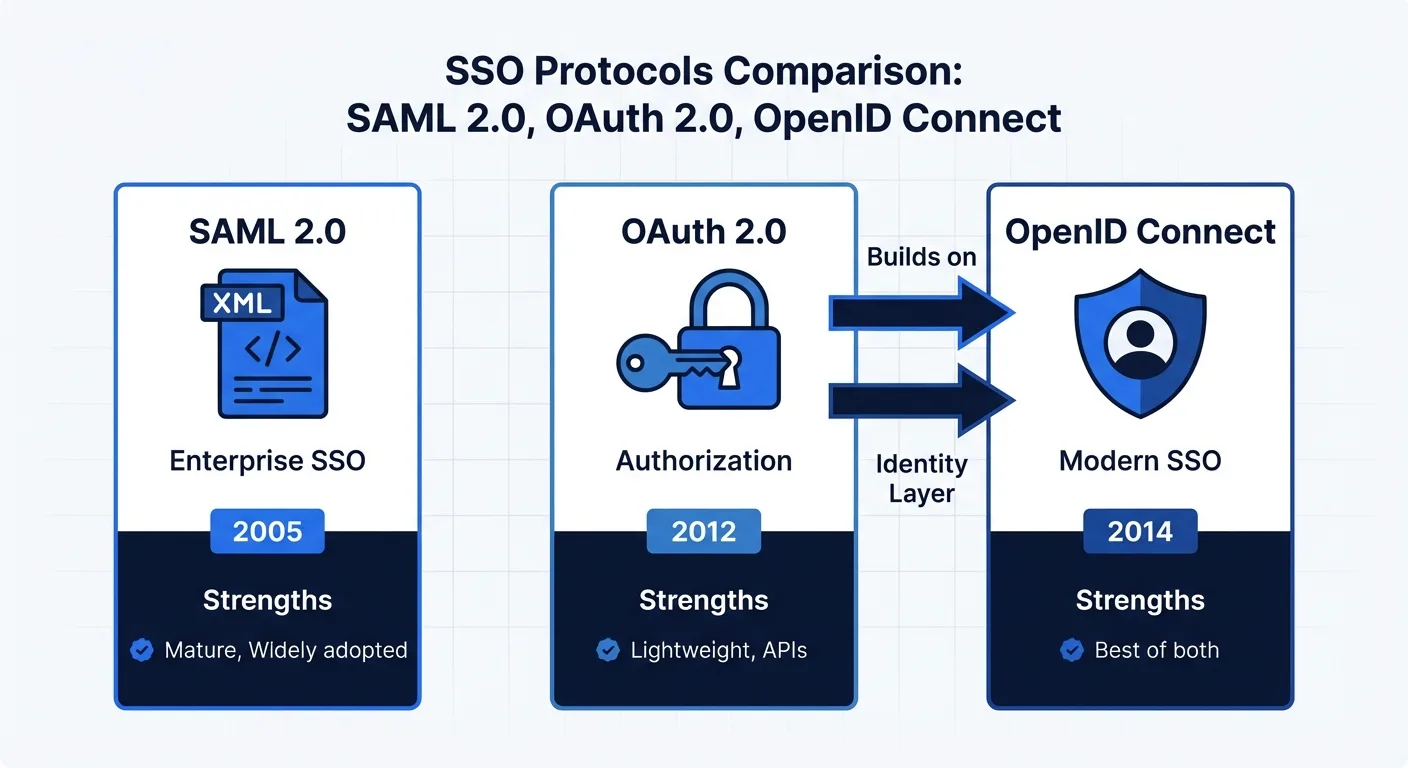

SSO के तीन प्रमुख Protocols: SAML, OAuth, OIDC

SSO implement करने के कई technical standards (protocols) हैं, लेकिन practically ज़रूरी तीन हैं:

SAML 2.0 — Enterprise SSO का मूल

SAML (Security Assertion Markup Language) 2005 में बना सबसे पुराना SSO standard है।

- विशेषताएँ: XML-based, enterprise environment के लिए विशेष

- सबसे अच्छा: बड़ी कंपनियों के internal systems, B2B SaaS integration

- सीमाएँ: Mobile apps के लिए उपयुक्त नहीं, setup जटिल

अगर तुलना करें तो SAML एक सरकारी digital signature जैसा है — भारी और setup में झंझट, लेकिन enterprise environments में सबसे ज़्यादा इस्तेमाल होने वाला और भरोसेमंद standard।

OAuth 2.0 — "इसे access करने दो"

OAuth सही मायने में SSO नहीं बल्कि authorization delegation protocol है।

"क्या यह ऐप आपके Google Drive को access कर सकता है?" — इस सवाल का जवाब OAuth handle करता है। जब आप "Google से लॉगिन करें" बटन दबाते हैं और "यह ऐप आपकी email और profile access करना चाहता है" वाला popup आता है — वही OAuth है।

- विशेषताएँ: JSON-based, हल्का और flexible

- सबसे अच्छा: Social login, mobile apps, API integration

- सीमाएँ: यह Authorization है, Authentication नहीं — "कौन है" नहीं बताता

OpenID Connect (OIDC) — Modern SSO का Standard

OIDC वह protocol है जो OAuth 2.0 के ऊपर authentication layer जोड़ता है। अगर OAuth सिर्फ़ "access की अनुमति" देता है, तो OIDC बताता है "यह user कौन है"।

- विशेषताएँ: OAuth 2.0 + user information (ID Token)

- सबसे अच्छा: ज़्यादातर modern SaaS services, mobile + web दोनों support

- फ़ायदे: SAML से हल्का, OAuth से ज़्यादा secure

आजकल बनने वाली ज़्यादातर नई services OIDC इस्तेमाल करती हैं। Google, Microsoft, Apple के "~से लॉगिन करें" बटन सब OIDC-based हैं।

Protocol चुनने की गाइड

| स्थिति | सुझाया गया Protocol | कारण |

|---|---|---|

| बड़ी कंपनी के internal systems | SAML 2.0 | Legacy systems से compatibility, enterprise security policies पूरी करता है |

| नई SaaS service develop करना | OIDC | Modern और mobile-friendly |

| सिर्फ़ social login चाहिए | OAuth 2.0 | सबसे आसान implementation |

| Enterprise + consumer दोनों | OIDC + SAML | OIDC base के रूप में, enterprise clients के लिए SAML अलग से |

कंपनियों को SSO क्यों अपनाना चाहिए — 5 कारण

1. Password समस्या का मूल समाधान

औसत कर्मचारी लगभग 27 work services इस्तेमाल करता है। 27 अलग-अलग passwords बनाने वाला व्यक्ति practically कोई नहीं है। नतीजा? वही password बार-बार इस्तेमाल, या "Company2024!" जैसे अनुमान लगाने योग्य passwords।

SSO इस समस्या को जड़ से हल करता है। Password सिर्फ़ एक IdP में होता है, और उस एक password पर MFA (Multi-Factor Authentication) लगा दो तो security level बहुत ऊपर चला जाता है।

2. पूर्व कर्मचारियों के accounts तुरंत block

जब कोई कर्मचारी कंपनी छोड़ता है तो सबसे बड़ा security risk? दर्जनों services में फैले उसके accounts एक-एक करके disable करना। एक भी छूट गया तो पूर्व कर्मचारी कंपनी का data access कर सकता है।

SSO environment में IdP का एक account disable करते ही सभी services का access तुरंत बंद हो जाता है। इसे "Single Sign-Off" भी कहते हैं।

3. कर्मचारियों की प्रोडक्टिविटी बढ़ाना

Okta की research के अनुसार कर्मचारी दिन में औसतन 9.3 बार password type करते हैं। Password भूलने से reset requests IT helpdesk inquiries का 20–50% बनती हैं। SSO लागू करने के बाद ये numbers लगभग शून्य हो जाते हैं।

4. Compliance (नियामक अनुपालन) में सहायता

ISO 27001, SOC 2 जैसे security certifications पाने के लिए "access control" और "audit logs" अनिवार्य हैं। SSO में सभी service access records IdP में centrally store होते हैं, जिससे कौन कब किस service में गया — एक नज़र में पता चल जाता है।

5. IT प्रबंधन लागत में कमी

नया कर्मचारी join करे तो हर service में अलग account बनाने की ज़रूरत नहीं — IdP में एक बार register करो, ज़रूरी services का access अपने आप मिल जाता है। इसे Auto Provisioning कहते हैं। SCIM protocol के साथ मिलाएँ तो joining, leaving, या department change पर permissions अपने आप adjust हो जाती हैं।

SSO अपनाने से पहले ज़रूर जानने योग्य बातें

SSO में सिर्फ़ फ़ायदे ही नहीं हैं। Implementation से पहले इन बातों पर ज़रूर ध्यान दें:

Single Point of Failure (एकल विफलता बिंदु)

अगर IdP down हो जाए तो? किसी भी service में login नहीं कर पाएँगे। यह SSO का सबसे बड़ा risk है। इसीलिए enterprise-grade IdP services 99.99% uptime guarantee करती हैं और dual redundancy को default configuration के रूप में रखती हैं।

समाधान: Emergency admin accounts अलग से रखें और IdP failure के लिए emergency access procedure तैयार रखें।

शुरुआती लागत और जटिलता

SSO लागू करना "एक plugin install करना" नहीं है। पहले check करना होगा कि सभी इस्तेमाल होने वाली services SSO support करती हैं या नहीं, फिर IdP से एक-एक करके integration setup करना होगा। अगर legacy systems हैं तो integration संभव ही न हो — ऐसा भी हो सकता है।

व्यावहारिक सुझाव: एक साथ सब कुछ switch न करें। Core services (email, collaboration tools) से शुरू करें और धीरे-धीरे आगे बढ़ें।

Vendor Lock-in (IdP पर निर्भरता)

सारी authentication एक IdP पर केंद्रित होने से, IdP बदलना एक बहुत बड़ा project बन जाता है। पहली बार का चुनाव बहुत important है।

समाधान: SAML/OIDC जैसे standard protocols पर आधारित IdP चुनें ताकि बाद में switch करना अपेक्षाकृत आसान रहे। Proprietary protocols वाले IdP से बचें।

SSO Bypass Accounts का प्रबंधन

SSO लागू करने के बाद भी कुछ services में local admin accounts बच सकते हैं जो SSO से नहीं गुज़रते। इन "back doors" की नियमित audit ज़रूरी है।

Document Management Platforms और SSO

Contracts, IR Deck, investment materials जैसे संवेदनशील documents को handle करने वाले platforms में SSO विशेष रूप से महत्वपूर्ण है।

क्यों?

- Contracts में रकम, शर्तें, और गोपनीय जानकारी होती है

- IR Deck में non-public financial data होता है

- कई बाहरी पार्टियाँ (investors, legal advisors, business partners) documents access करती हैं

SSO के बिना हर user के लिए अलग account बनाना पड़ता है और project ख़त्म होने पर एक-एक करके delete करना पड़ता है। SSO environment में IdP से access permissions adjust करना ही काफ़ी है।

AiDocX जैसे document management platforms enterprise clients के लिए SAML/OIDC-based SSO support करते हैं, जिससे कंपनी के मौजूदा authentication system के साथ seamless integration हो सके। कर्मचारी बिना अलग signup के सीधे company account से platform इस्तेमाल कर सकते हैं, और IT admins access permissions को centrally control कर सकते हैं।

SSO Implementation Checklist

अगर आप SSO लागू करने पर विचार कर रहे हैं, तो नीचे दी गई checklist से जाँच करें:

Phase 1: वर्तमान स्थिति का आकलन

- वर्तमान में इस्तेमाल हो रही SaaS services की सूची बनाएँ

- हर service की SSO support (SAML/OIDC) verify करें

- SSO support न करने वाली services के लिए विकल्प खोजें

- Password-related security incidents और helpdesk queries की मौजूदा स्थिति जानें

Phase 2: IdP का चयन

- इस्तेमाल होने वाली services के साथ compatibility check करें

- MFA (Multi-Factor Authentication) support

- SCIM (Auto Provisioning) support

- Pricing models की तुलना (per-user vs fixed fee)

- SLA (uptime guarantee) verify करें

Phase 3: चरणबद्ध transition

- Pilot group चुनें (जैसे IT team)

- Core services (email, collaboration tools) से integration शुरू करें

- Emergency access procedure तैयार करें

- सभी कर्मचारियों को training और guidance दें

- पुराने local accounts cleanup का schedule बनाएँ

प्रमुख IdP Services की तुलना

| IdP | विशेषताएँ | मूल्य सीमा | उपयुक्त कंपनी |

|---|---|---|---|

| Okta | सबसे ज़्यादा SaaS integrations, market leader | $6–15/user/month | मध्यम से बड़ी कंपनियाँ |

| Azure AD (Entra ID) | Microsoft 365 के साथ perfect integration | M365 में शामिल या $6~/user/month | Microsoft ecosystem वाली कंपनियाँ |

| Google Workspace | Google services के लिए automatic SSO | Workspace में शामिल | Google ecosystem वाली कंपनियाँ |

| OneLogin | Intuitive UI, तेज़ setup | $4–8/user/month | Startups से छोटी-मध्यम कंपनियाँ |

| JumpCloud | Device management भी integrated | $7–15/user/month | Remote work करने वाली कंपनियाँ |

निष्कर्ष: SSO एक विकल्प नहीं, infrastructure है

SSO सिर्फ़ "login आसान करने वाली technology" नहीं है। यह कंपनी की security, productivity, और IT management efficiency की नींव बनाने वाला infrastructure है।

सारांश:

- 10 लोगों से कम का startup: Google Workspace या Microsoft 365 के built-in SSO से शुरू करें। बिना अतिरिक्त लागत के basic SSO मिल जाएगा।

- 10–100 लोगों की growing कंपनी: Okta या OneLogin जैसे dedicated IdP अपनाने पर विचार करें। जितनी ज़्यादा services, उतनी ज़्यादा SSO की value।

- 100+ लोगों की कंपनी: SSO + SCIM (Auto Provisioning) + MFA को मिलाकर comprehensive IAM (Identity & Access Management) strategy ज़रूरी है।

चाहे कंपनी किसी भी size की हो, कोई भी नई SaaS service अपनाते समय SSO support ज़रूर check करें। SSO support न करने वाली services बाद में security blind spots बन जाती हैं।

अगर आप contracts, IR Deck जैसे संवेदनशील documents handle करते हैं तो SSO और भी ज़रूरी है। AiDocX enterprise SSO support करता है और आपकी कंपनी के internal authentication system से integrate होता है, जिससे document security और access management एक ही जगह से control हो सके।

AI से दस्तावेज़ ऑटोमेशन शुरू करें?

AiDocX के साथ मुफ्त शुरू करें — AI अनुबंध, मीटिंग मिनट्स, परामर्श नोट्स, ई-हस्ताक्षर, सब एक प्लेटफॉर्म पर।

मुफ्त शुरू करेंAiDocX ब्लॉग से और पढ़ें

Axios NPM Supply Chain Attack 2026: क्या हुआ और अपने कोड को कैसे सुरक्षित रखें

31 मार्च 2026 को axios npm package कॉम्प्रोमाइज हुआ। पूरी attack timeline, RAT payload कैसे काम करता है, और डेवलपर्स को अपने प्रोजेक्ट्स सुरक्षित करने के लिए अभी क्या करना चाहिए।

AI ब्रोशर मेकर: मिनटों में प्रोफेशनल ब्रोशर कैसे बनाएं (मुफ्त ऑनलाइन टूल)

AI का उपयोग करके प्रोफेशनल ब्रोशर बनाना सीखें। वास्तविक स्क्रीनशॉट के साथ चरण-दर-चरण गाइड। डिज़ाइन कौशल की आवश्यकता नहीं। मुफ्त ऑनलाइन टूल।

2026 में स्टार्टअप संस्थापकों के लिए 10 सबसे जरूरी AI टूल्स

स्टार्टअप संस्थापकों के लिए 2026 के बेस्ट AI टूल्स। AI कॉन्ट्रैक्ट जनरेशन से पिच डेक, ई-सिग्नेचर और डॉक्यूमेंट ट्रैकिंग तक — AI से प्रोडक्टिविटी 10 गुना बढ़ाएं।