Panduan Lengkap SSO (Single Sign-On) — Satu Login untuk Semua Aplikasi Kerja

Belum paham SSO? Artikel ini menjelaskan cara kerja, perbandingan protokol (SAML, OAuth, OIDC), manfaat untuk perusahaan, dan checklist implementasi — mudah dipahami tanpa latar belakang teknis.

Panduan Lengkap SSO (Single Sign-On) — Satu Login untuk Semua Aplikasi Kerja

Ringkasan Utama: SSO (Single Sign-On) adalah sistem autentikasi yang memungkinkan Anda login satu kali lalu mengakses berbagai layanan secara otomatis. Bagi perusahaan, SSO mampu meningkatkan produktivitas karyawan, memperkuat keamanan, dan mengurangi biaya pengelolaan IT — semuanya sekaligus. Artikel ini akan menjelaskan mulai dari cara kerja, perbandingan protokol utama, hingga checklist implementasi secara praktis — mudah dipahami meskipun Anda bukan orang teknis.

Setiap pagi tiba di kantor, apa hal pertama yang Anda lakukan?

Buka Gmail, masuk Slack, buka Notion, cek Jira, lalu buka Google Drive lagi... Coba bayangkan jika harus mengetik username dan password setiap kali untuk masing-masing layanan — dalam sehari Anda mungkin harus mengetik password tidak kurang dari sepuluh kali.

Tapi kenyataannya Anda tidak melakukan itu, kan? Cukup login dengan akun Google satu kali, Gmail, YouTube, Google Drive — semuanya terhubung otomatis. Inilah yang disebut SSO (Single Sign-On).

"Bukankah itu cuma auto-login biasa?" — Mungkin Anda berpikir demikian, tapi sebenarnya SSO sama sekali berbeda dengan menyimpan password di browser. Mari kita pahami langkah demi langkah dalam artikel ini.

Sebenarnya SSO Itu Apa?

SSO (Single Sign-On) adalah sistem autentikasi yang memungkinkan Anda mengakses berbagai layanan independen hanya dengan satu kali login.

Untuk memudahkan pemahaman, mari kita pakai analogi sederhana.

Bayangkan tiket Free Pass di taman bermain. Cukup pakai gelang di pintu masuk satu kali, Anda bisa menaiki semua wahana di taman tanpa perlu beli tiket untuk setiap wahana. SSO berperan persis seperti Free Pass tersebut.

- Gelang (Authentication Token) = Sertifikat digital yang diterbitkan setelah login satu kali

- Pintu masuk taman (Identity Provider) = Tempat verifikasi identitas dan penerbitan gelang

- Wahana (Service Provider) = Setiap layanan yang cukup mengecek gelang untuk mengizinkan akses

SSO vs Password Manager vs Pakai Ulang Password

Mari bandingkan tiga metode yang sering tertukar.

| Metode | Cara Kerja | Tingkat Keamanan | Kemudahan Pengelolaan |

|---|---|---|---|

| Pakai ulang password yang sama | Menggunakan password yang sama di semua layanan | Sangat berbahaya — bocor di satu tempat, semua terekspos | Praktis tapi berisiko tinggi |

| Password Manager (1Password, dll.) | Aplikasi mengingat password berbeda untuk setiap layanan | Sedang — bergantung pada Master Password | Cocok untuk penggunaan pribadi |

| SSO | Server autentikasi memverifikasi satu kali lalu menerbitkan Token | Tinggi — dikelola terpusat, bisa dikombinasikan dengan MFA | Optimal untuk perusahaan |

Password Manager adalah alat yang "mengingat banyak password atas nama Anda", sedangkan SSO adalah mendesain sistem dari awal agar hanya perlu satu password saja. Pendekatan dasarnya berbeda secara fundamental.

Bagaimana Cara Kerja SSO?

Sebelum masuk ke detail teknis, mari ikuti alur login yang sebenarnya.

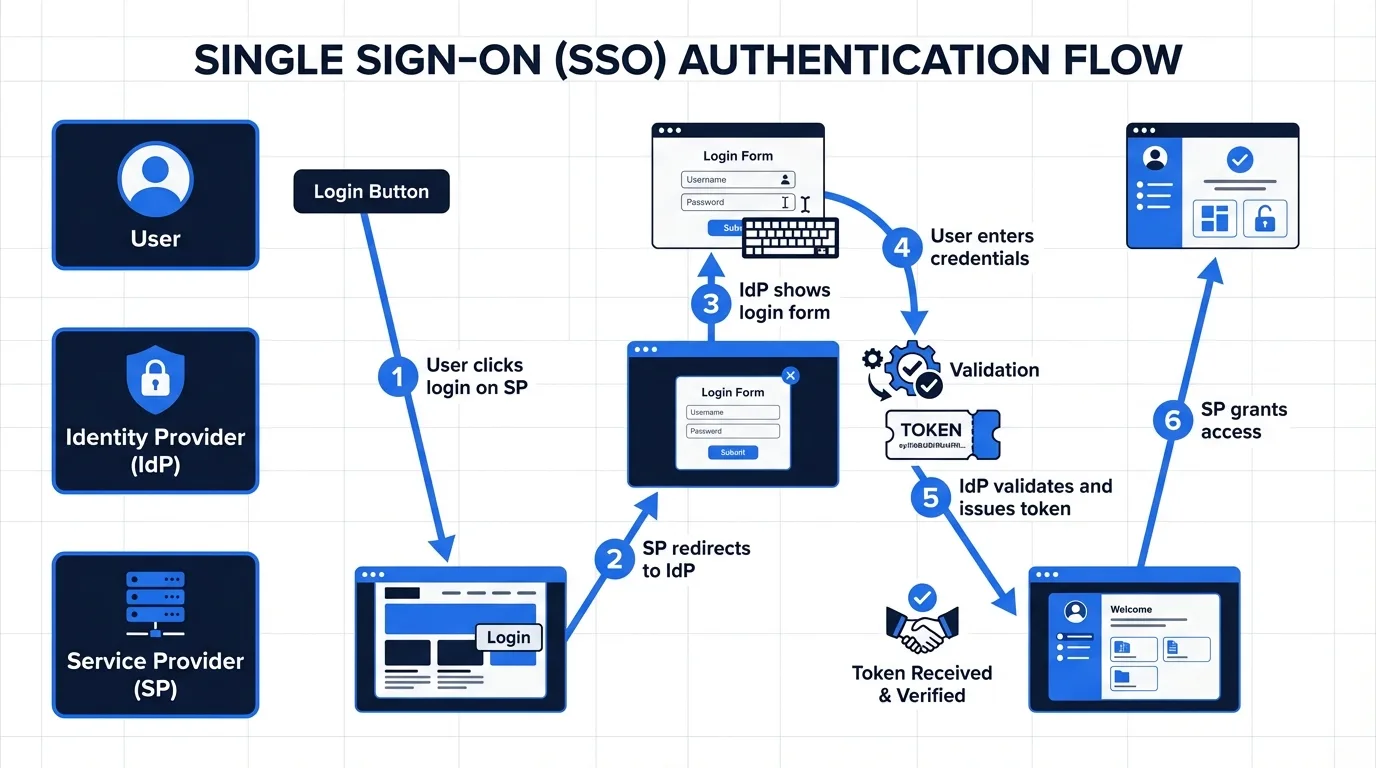

Alur Login SSO pada Umumnya

- Karyawan mengakses Slack → Slack bertanya "Siapa orang ini?" dan mengirim permintaan ke server autentikasi perusahaan (IdP)

- Server autentikasi menampilkan halaman login → Karyawan login dengan akun perusahaan

- Server autentikasi menerbitkan Token yang menyatakan "Ini benar orangnya" → Token dikirim kembali ke Slack

- Slack memverifikasi Token dan mengizinkan akses

Poin kuncinya ada di langkah 3. Sekarang, jika karyawan mengakses Notion? Karena sudah login di server autentikasi, Token akan diterbitkan tanpa perlu memasukkan password lagi. Inilah inti dari "Single Sign-On" — login satu kali, selesai.

Komponen Inti SSO

- IdP (Identity Provider): Server pusat yang memverifikasi identitas pengguna dan menerbitkan Token. Contoh populer: Okta, Azure AD, Google Workspace.

- SP (Service Provider): Setiap aplikasi yang menerima Token dari IdP lalu mengizinkan akses layanan. Contoh: Slack, Notion, Jira, Salesforce.

- Token/Assertion: Sertifikat digital yang dikirim IdP ke SP, artinya: "Pengguna ini sudah terverifikasi dan memiliki hak akses tertentu."

Tiga Protokol SSO Utama: SAML, OAuth, OIDC

Ada beberapa standar teknis (protokol) untuk mengimplementasikan SSO, tapi yang paling penting dalam praktik ada tiga.

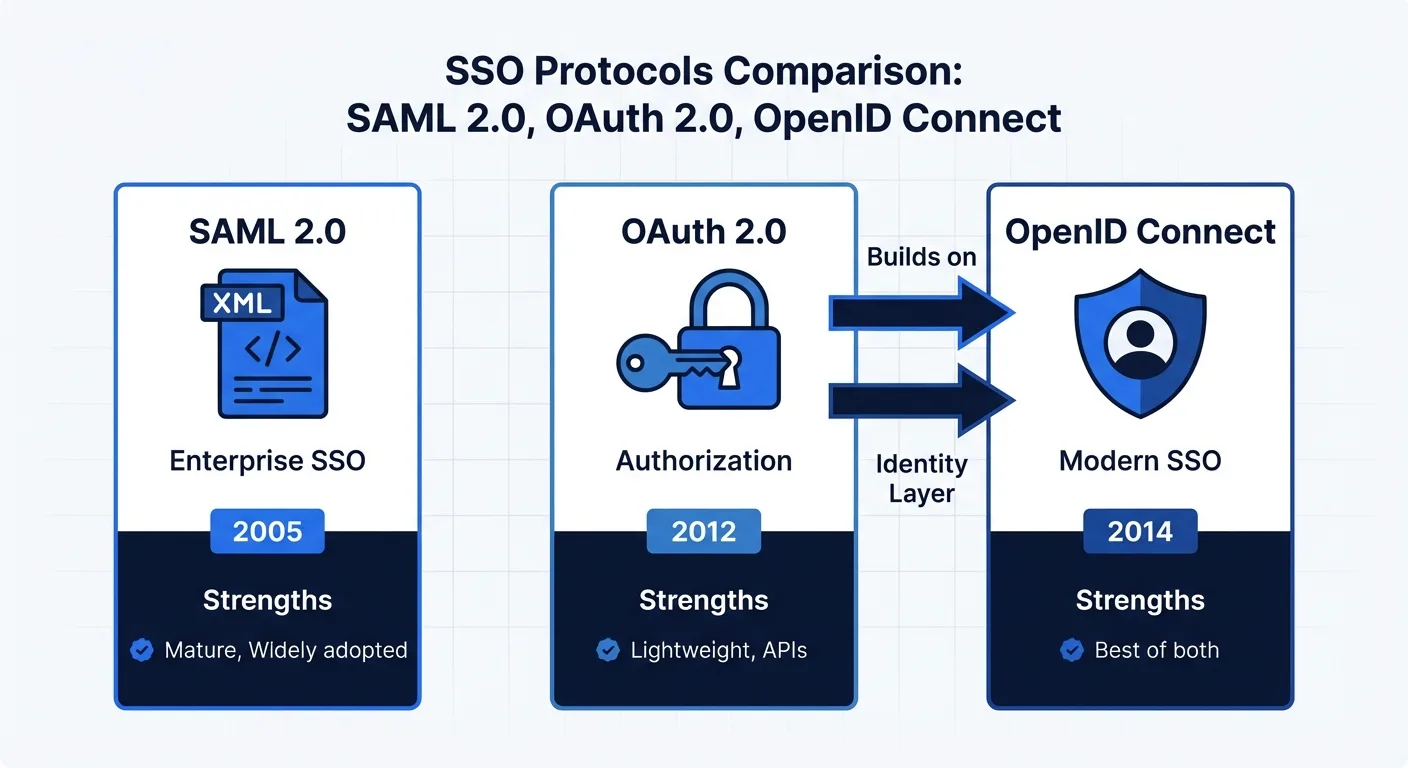

SAML 2.0 — Protokol SSO Perusahaan Tertua

SAML (Security Assertion Markup Language) adalah standar SSO paling tua, diciptakan pada tahun 2005.

- Karakteristik: Berbasis XML, dirancang khusus untuk lingkungan perusahaan

- Cocok untuk: Sistem internal perusahaan besar, integrasi B2B SaaS

- Keterbatasan: Tidak cocok untuk aplikasi mobile, konfigurasi rumit

Analoginya, SAML seperti tanda tangan digital korporat — berat dan merepotkan dalam pengaturan, tapi merupakan standar yang paling banyak digunakan dan dipercaya di lingkungan enterprise.

OAuth 2.0 — "Izinkan Akses"

OAuth secara teknis bukanlah SSO, melainkan protokol delegasi otorisasi (Authorization).

"Apakah aplikasi ini boleh mengakses Google Drive saya?" — OAuth menangani pertanyaan ini. Popup yang muncul "Aplikasi ini ingin mengakses email dan profil Anda" saat Anda menekan tombol "Login dengan Google" — itulah OAuth.

- Karakteristik: Berbasis JSON, ringan dan fleksibel

- Cocok untuk: Social login, aplikasi mobile, integrasi API

- Keterbatasan: Ini adalah otorisasi (Authorization), bukan autentikasi (Authentication) — tidak memberitahu "siapa orang ini"

OpenID Connect (OIDC) — Standar SSO Modern

OIDC adalah protokol yang menambahkan lapisan autentikasi di atas OAuth 2.0. Jika OAuth hanya menangani "izinkan akses", OIDC juga memberitahu "siapa pengguna ini".

- Karakteristik: OAuth 2.0 + informasi pengguna (ID Token)

- Cocok untuk: Hampir semua SaaS modern, mendukung mobile dan web secara bersamaan

- Keunggulan: Lebih ringan dari SAML, lebih aman dari OAuth

Saat ini sebagian besar layanan baru menggunakan OIDC. Tombol "Login dengan Google", "Login dengan Microsoft", "Login dengan Apple" — semuanya berbasis OIDC.

Panduan Memilih Protokol

| Situasi | Protokol yang Disarankan | Alasan |

|---|---|---|

| Integrasi sistem internal perusahaan besar | SAML 2.0 | Kompatibel dengan sistem lama, memenuhi kebijakan keamanan perusahaan |

| Pengembangan SaaS baru | OIDC | Modern, ramah mobile |

| Hanya butuh social login | OAuth 2.0 | Implementasi paling sederhana |

| Mendukung perusahaan sekaligus konsumen | OIDC + SAML | OIDC sebagai dasar, tambahkan SAML untuk klien enterprise |

5 Alasan Perusahaan Harus Mengadopsi SSO

1. Menyelesaikan Masalah Password dari Akarnya

Rata-rata seorang karyawan menggunakan sekitar 27 layanan terkait pekerjaan. Hampir tidak ada yang membuat 27 password berbeda. Akhirnya mereka menggunakan password yang sama berulang kali, atau membuat password yang mudah ditebak seperti "NamaPerusahaan2024!".

SSO menyelesaikan masalah ini dari sumbernya. Password hanya ada di satu tempat — IdP, dan ketika dikombinasikan dengan MFA (Multi-Factor Authentication), tingkat keamanan meningkat secara drastis.

2. Blokir Akun Karyawan yang Resign Secara Instan

Apa risiko keamanan terbesar saat karyawan resign? Harus menonaktifkan akun satu per satu di puluhan layanan yang tersebar. Terlewat satu saja, mantan karyawan masih bisa mengakses data perusahaan.

Dalam lingkungan SSO, cukup menonaktifkan satu akun IdP, akses ke semua layanan langsung terblokir. Ini disebut juga "Single Sign-Off".

3. Meningkatkan Produktivitas Karyawan

Menurut survei Okta, karyawan rata-rata memasukkan password 9,3 kali per hari. Permintaan reset password karena lupa menyumbang 20-50% dari total tiket yang masuk ke IT Helpdesk. Setelah menerapkan SSO, angka-angka ini turun mendekati nol.

4. Mendukung Kepatuhan Regulasi (Compliance)

Untuk mendapatkan sertifikasi keamanan seperti ISMS, ISO 27001, SOC 2, "kontrol akses" dan "audit log" adalah keharusan. SSO memusatkan seluruh catatan akses layanan di IdP, sehingga mudah melacak siapa yang mengakses layanan apa, kapan.

5. Mengurangi Biaya Pengelolaan IT

Saat karyawan baru bergabung, tidak perlu lagi membuat akun untuk setiap layanan satu per satu. Cukup mendaftarkan di IdP satu kali, hak akses ke layanan yang diperlukan akan diberikan secara otomatis. Ini disebut Auto Provisioning (penyediaan otomatis). Ketika dikombinasikan dengan protokol SCIM, hak akses akan otomatis disesuaikan saat ada karyawan masuk, resign, atau pindah departemen.

Hal yang Harus Diperhatikan Saat Menerapkan SSO

SSO tidak hanya punya kelebihan. Ada hal-hal yang wajib dipertimbangkan sebelum implementasi.

Titik Kegagalan Tunggal (Single Point of Failure)

Bagaimana jika IdP down? Anda tidak akan bisa login ke layanan mana pun. Ini adalah risiko terbesar SSO. Oleh karena itu, IdP kelas enterprise menjamin uptime 99,99% dan memiliki konfigurasi redundansi sebagai standar.

Solusi: Siapkan akun administrator darurat yang terpisah, dan buat prosedur akses darurat untuk saat IdP mengalami gangguan.

Biaya dan Kompleksitas Implementasi Awal

Menerapkan SSO bukan sekadar "install satu plugin". Harus memeriksa apakah semua layanan yang digunakan mendukung SSO, lalu mengkonfigurasi integrasi dengan IdP untuk setiap layanan. Jika ada sistem lama (Legacy System), bisa jadi tidak bisa diintegrasikan sama sekali.

Tips praktis: Jangan beralih semuanya sekaligus. Mulai dari layanan inti (email, tools kolaborasi) lalu perluas secara bertahap.

Ketergantungan Vendor (Vendor Lock-in)

Ketika seluruh autentikasi terpusat di satu IdP, mengganti IdP akan menjadi proyek yang sangat besar. Pilihan pertama sangat menentukan.

Solusi: Pilih IdP yang menggunakan protokol standar seperti SAML/OIDC agar migrasi lebih mudah. Hindari IdP yang menggunakan protokol proprietary.

Pengelolaan Akun yang Melewati SSO

Meskipun SSO sudah diterapkan, beberapa layanan mungkin masih memiliki akun administrator lokal yang tidak melewati SSO. "Pintu belakang" semacam ini harus diaudit secara berkala.

Platform Manajemen Dokumen dan SSO

Untuk platform yang menangani dokumen sensitif seperti kontrak, IR Deck, dan dokumen investasi — SSO sangat krusial.

Mengapa?

- Kontrak berisi informasi tentang nominal, ketentuan, dan data rahasia

- IR Deck berisi data keuangan yang belum dipublikasikan

- Berbagai pihak eksternal (investor, konsultan hukum, mitra bisnis) perlu mengakses dokumen

Tanpa SSO, harus membuat akun terpisah untuk setiap pengguna, dan saat proyek selesai harus menghapus akun satu per satu. Dalam lingkungan SSO, cukup mengatur hak akses di IdP saja.

Platform manajemen dokumen seperti AiDocX mendukung SSO berbasis SAML/OIDC untuk klien enterprise, sehingga dapat terintegrasi dengan mulus dengan sistem autentikasi internal perusahaan. Karyawan bisa langsung menggunakan platform dengan akun perusahaan tanpa perlu mendaftar baru, dan administrator IT dapat mengontrol hak akses dari satu titik pusat.

Checklist Implementasi SSO

Jika Anda sedang mempertimbangkan untuk menerapkan SSO, gunakan checklist berikut sebagai panduan.

Fase 1: Survei Kondisi Saat Ini

- Buat daftar layanan SaaS yang sedang digunakan

- Periksa apakah setiap layanan mendukung SSO (SAML/OIDC)

- Pertimbangkan alternatif untuk layanan yang tidak mendukung SSO

- Survei kondisi terkini terkait insiden keamanan password dan tiket Helpdesk

Fase 2: Pilih IdP

- Periksa kompatibilitas dengan layanan yang sedang digunakan

- Apakah mendukung MFA (Multi-Factor Authentication)

- Apakah mendukung SCIM (Auto Provisioning)

- Bandingkan model harga (per pengguna vs tarif tetap)

- Periksa SLA (jaminan uptime)

Fase 3: Transisi Bertahap

- Pilih grup pilot (misalnya tim IT)

- Integrasikan layanan inti terlebih dahulu (email, tools kolaborasi)

- Siapkan prosedur akses darurat

- Edukasi dan informasikan seluruh karyawan

- Buat jadwal pembersihan akun lokal lama

Perbandingan Layanan IdP Utama

| IdP | Keunggulan | Kisaran Harga | Cocok untuk Perusahaan |

|---|---|---|---|

| Okta | Integrasi SaaS terbanyak, pemimpin pasar | $6-15/orang/bulan | Menengah hingga besar |

| Azure AD (Entra ID) | Integrasi sempurna dengan Microsoft 365 | Termasuk M365 atau $6~/orang/bulan | Perusahaan ekosistem Microsoft |

| Google Workspace | SSO otomatis untuk layanan Google | Termasuk Workspace | Perusahaan ekosistem Google |

| OneLogin | UI intuitif, setup cepat | $4-8/orang/bulan | Startup hingga UKM |

| JumpCloud | Termasuk manajemen perangkat | $7-15/orang/bulan | Perusahaan remote working |

Kesimpulan: SSO Bukan Pilihan, Melainkan Infrastruktur

SSO bukan sekadar "teknologi agar login lebih mudah". Ini adalah infrastruktur fondasi yang menopang keamanan, produktivitas, dan efisiensi pengelolaan IT perusahaan.

Rangkuman singkat:

- Startup di bawah 10 orang: Mulai dengan SSO bawaan Google Workspace atau Microsoft 365. Tanpa biaya tambahan.

- Perusahaan berkembang 10-100 orang: Pertimbangkan IdP khusus seperti Okta atau OneLogin. Semakin banyak layanan yang digunakan, semakin besar nilai SSO.

- Perusahaan di atas 100 orang: Butuh strategi IAM (Identity & Access Management) komprehensif yang menggabungkan SSO + SCIM (Auto Provisioning) + MFA.

Berapapun skala perusahaan Anda, saat mengadopsi SaaS baru, selalu periksa apakah mendukung SSO. Layanan yang tidak mendukung SSO akan menjadi titik buta keamanan di kemudian hari.

Jika Anda mengelola dokumen sensitif seperti kontrak atau IR Deck, SSO menjadi semakin penting. AiDocX mendukung SSO enterprise yang terintegrasi dengan sistem autentikasi internal perusahaan, sehingga keamanan dokumen dan manajemen hak akses dapat dikontrol dari satu tempat.

Siap otomatiskan dokumen Anda dengan AI?

Mulai gratis dengan AiDocX — pembuatan kontrak AI, notulen rapat, catatan konsultasi, tanda tangan elektronik, semuanya dalam satu platform.

Mulai GratisLebih banyak dari Blog AiDocX

Serangan Supply Chain Axios NPM 2026: Apa yang Terjadi dan Cara Melindungi Kode Anda

Paket axios npm diretas pada 31 Maret 2026. Berikut timeline serangan lengkap, cara kerja payload RAT, dan langkah yang harus dilakukan developer sekarang untuk mengamankan proyek mereka.

Pembuat Brosur AI: Cara Membuat Brosur Profesional dalam Menit (Gratis Online)

Pelajari cara membuat brosur profesional menggunakan AI. Panduan langkah demi langkah dengan tangkapan layar nyata, desain brosur bertenaga AI tanpa keahlian desain. Alat gratis online.

Legalitas Tanda Tangan Elektronik di Indonesia (2026): Panduan Lengkap UU ITE & PP 71/2019

Panduan lengkap legalitas tanda tangan elektronik di Indonesia berdasarkan UU ITE, PP 71/2019, dan regulasi OJK. Perbedaan tersertifikasi vs tidak tersertifikasi, platform terbaik, dan cara implementasi untuk bisnis 2026.