Ataque a la cadena de suministro de Axios NPM en 2026: Que paso y como proteger tu codigo

El paquete axios de npm fue comprometido el 31 de marzo de 2026. Aqui tienes la cronologia completa del ataque, como funciona el payload RAT y que deben hacer los desarrolladores ahora para proteger sus proyectos.

Ataque a la cadena de suministro de Axios NPM en 2026: Que paso y como proteger tu codigo

El 31 de marzo de 2026, una de las bibliotecas JavaScript mas utilizadas del mundo fue convertida en un arma de forma silenciosa. En apenas 89 segundos, la primera maquina ya estaba comprometida.

El paquete axios de npm — con mas de 100 millones de descargas semanales — fue secuestrado mediante la toma de control de la cuenta de un mantenedor. Las versiones maliciosas 1.14.1 y 0.30.4 fueron publicadas en npm, inyectando un troyano de acceso remoto (RAT) multiplataforma en cada maquina de desarrollo, pipeline CI/CD y servidor de produccion que ejecuto npm install durante la ventana de 3 horas.

Los contratos y pitch decks no deberian tomar dias — AiDocx te lleva del borrador a la firma en minutos, con una seguridad en la que no tienes que pensar. Pero primero, entendamos exactamente que paso y por que esto importa para cualquier equipo que maneje documentos sensibles.

Que es Axios y por que esto importa?

Axios es un cliente HTTP basado en promesas utilizado por millones de aplicaciones JavaScript. React, Vue, backends en Node.js, aplicaciones empresariales, pipelines CI/CD — esta integrado en todas partes. Piensa en el como el sistema circulatorio de la web moderna.

Cuando un paquete tan fundamental es comprometido, el radio de impacto es devastador. Cada aplicacion que actualiza dependencias automaticamente, cada pipeline que ejecuta npm install sin fijar versiones en el lockfile, cada desarrollador que casualmente inicio un proyecto esa manana — todos son victimas potenciales.

Con mas de 100 millones de descargas semanales, axios se encuentra entre los 10 paquetes mas instalados de npm a nivel global. Una sola version comprometida puede propagarse a miles de organizaciones en cuestion de minutos.

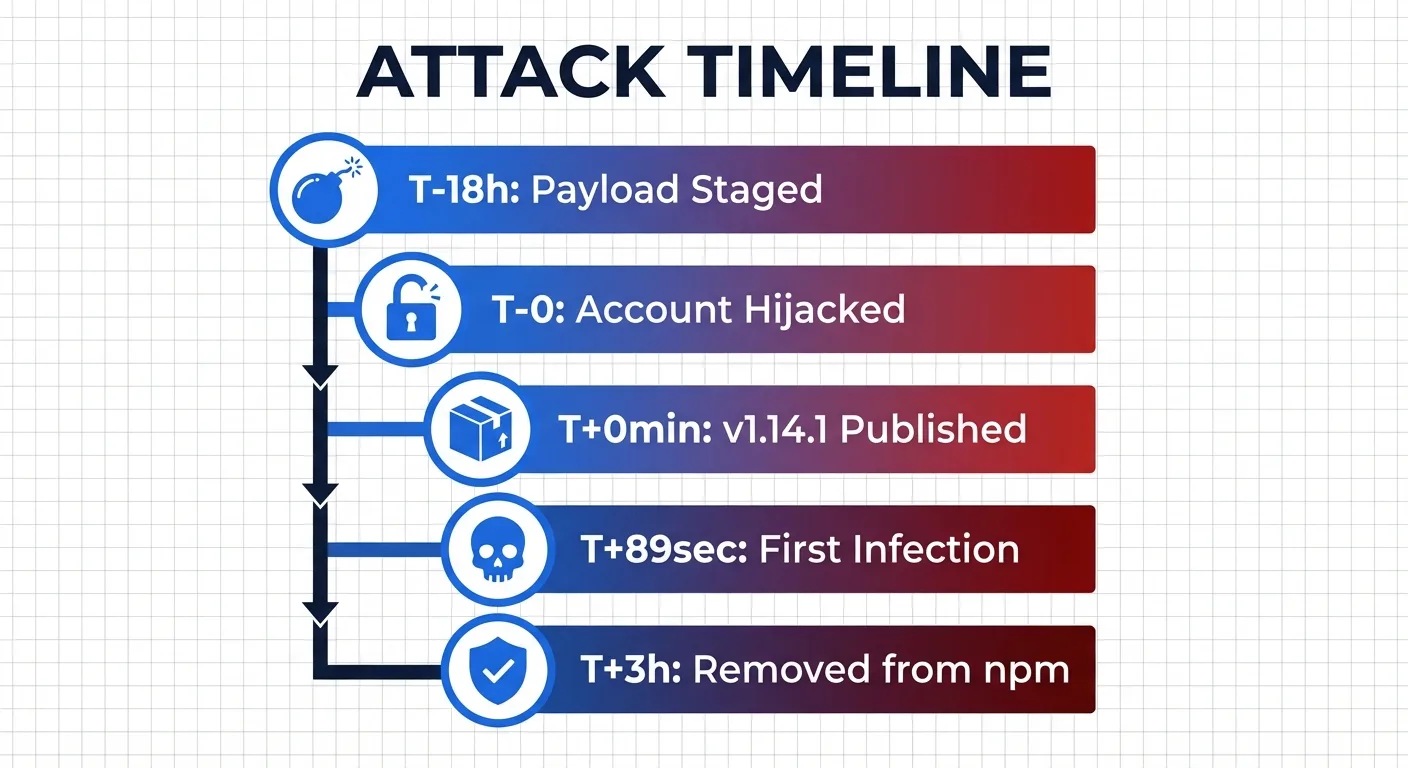

Cronologia completa del ataque: 18 horas de preparacion, 89 segundos hasta la primera infeccion

Asi se desarrollo el ataque mas sofisticado a la cadena de suministro npm de 2026.

Fase 1: Posicionamiento previo (T-18 horas)

El atacante registro un paquete npm falso llamado [email protected] — un nombre disenado para parecer legitimo, imitando la popular biblioteca crypto-js. Este paquete contenia el payload malicioso real pero permanecio inactivo, esperando ser invocado.

Fase 2: Toma de control de la cuenta (T-0)

El atacante comprometio la cuenta npm del mantenedor principal de axios, Jason. A pesar de tener la autenticacion de dos factores habilitada, la cuenta fue vulnerada — probablemente mediante un codigo de recuperacion robado.

El atacante cambio el email de la cuenta a una direccion anonima de ProtonMail, eludiendo por completo el pipeline normal de CI/CD de GitHub Actions, y uso un token de acceso npm de larga duracion para publicar directamente a traves de la CLI de npm.

Fase 3: Envenenamiento en ambas ramas (T+0 a T+39 minutos)

- T+0 min:

[email protected]publicado (rama 1.x) - T+39 min:

[email protected]publicado (rama 0.x)

Ambas ramas principales fueron atacadas en menos de 39 minutos. Sin importar que version estuvieras usando, eras un objetivo.

Fase 4: Primera infeccion (T+89 segundos)

El Centro de Operaciones de Seguridad de Huntress detecto el primer host comprometido apenas 89 segundos despues de que el paquete malicioso fuera publicado. La velocidad de la resolucion moderna de dependencias significo que las maquinas fueron infectadas antes de que nadie supiera que algo andaba mal.

Fase 5: Deteccion y eliminacion (T+3 horas)

StepSecurity fue el primero en identificar el compromiso y dar la alarma. npm elimino las versiones maliciosas aproximadamente 3 horas despues de su publicacion. Pero para entonces, cientos de maquinas ya estaban infectadas.

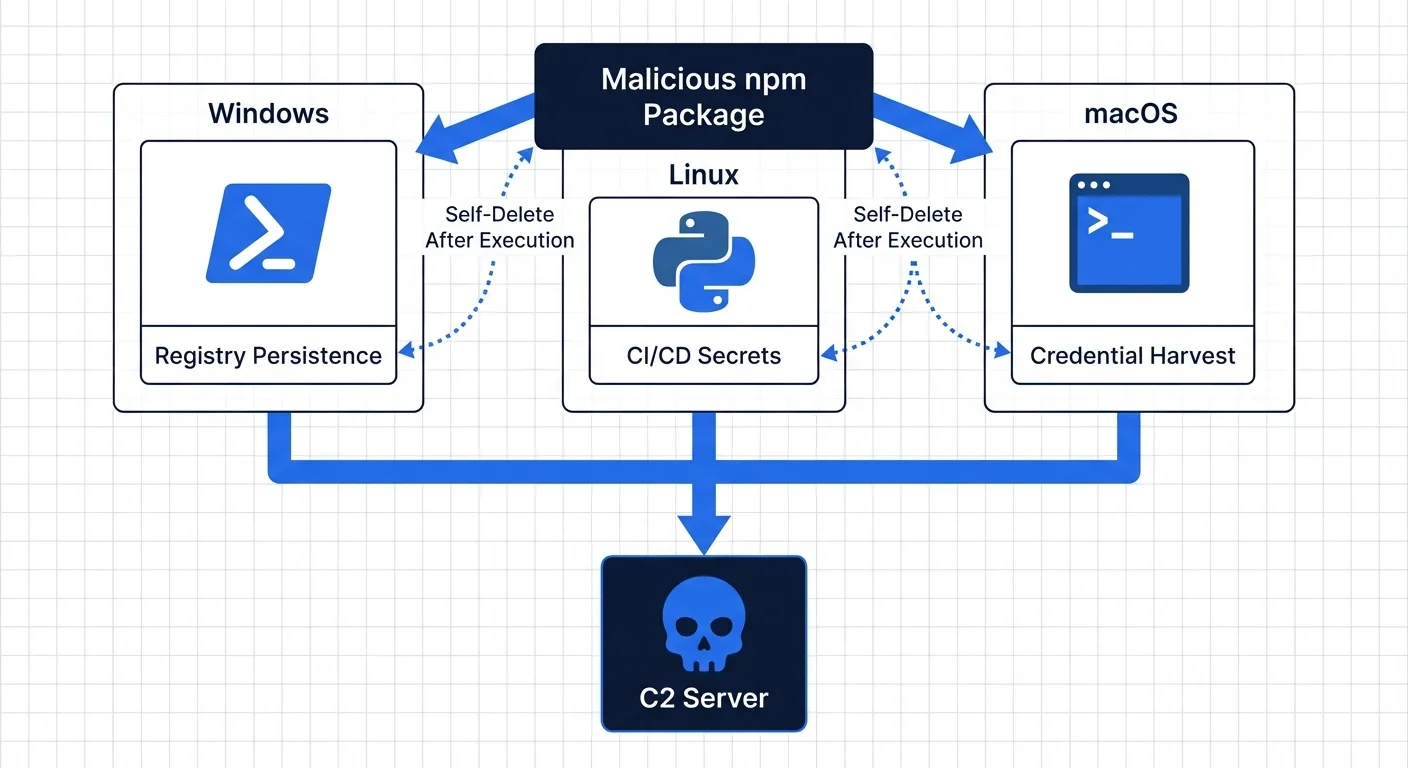

Como funciona el payload: Un RAT multiplataforma que se autodestruye

El ataque destaca por su sofisticacion operativa. Los investigadores de seguridad lo han calificado como "la campana de hacking mas interesante" que jamas han analizado.

El mecanismo de inyeccion

Ambas versiones maliciosas de axios anaden [email protected] como dependencia. Este paquete nunca es importado por el codigo de axios — su unico proposito es ejecutar un script postinstall que despliega el RAT.

Payloads especificos por plataforma

El dropper detecta el sistema operativo y despliega un payload adaptado para cada plataforma.

Windows:

- RAT basado en PowerShell con persistencia en el registro

- Renombra

PowerShell.exeawt.exe(Windows Terminal) para disfrazar la cadena de procesos - Anade una entrada de autoejecucion en el registro

HKCUpara persistir entre reinicios - Escanea directorios de Documentos, Escritorio, OneDrive y AppData

- Exfiltra datos al servidor C2 en

sfrclack.com:8000

Linux:

- RAT basado en Python sin mecanismo de persistencia

- Disenado intencionalmente para entornos de pipelines CI/CD

- Apunta a secretos, tokens y variables de entorno

- Optimizado para contenedores efimeros donde el reinicio nunca ocurre — los secretos son todo lo que necesita

macOS:

- Variante de RAT separada dirigida a estaciones de trabajo de desarrolladores

- Enfocado en la recoleccion de credenciales y reconocimiento del sistema de archivos

El encubrimiento

Despues de ejecutarse, el malware borra toda evidencia:

- Elimina su propio script de instalacion

- Reemplaza su

package.jsoncon una version senuelo limpia - Disfraza la comunicacion C2 como trafico normal de npmjs.com

- Usa metadatos falsos de paquetes npm en los cuerpos de las solicitudes POST para evadir soluciones EDR y SIEM

Un desarrollador que inspeccione su carpeta node_modules despues del hecho no encontraria absolutamente nada sospechoso.

La firma del atacante

ID de campana 62033H — al reves, se lee H33026, apuntando al 30 de marzo de 2026. Una tarjeta de presentacion deliberada incrustada en el protocolo de comunicacion del malware.

Impacto: Quien fue afectado y que quedo expuesto?

Segun Huntress, al menos 100 hosts comprometidos fueron confirmados en las primeras horas — predominantemente estaciones de trabajo macOS de desarrolladores. El numero real es probablemente mucho mayor a medida que mas organizaciones auditan sus sistemas.

Que esta en riesgo en las maquinas infectadas

- Tokens npm y credenciales del registro — permitiendo mas ataques a la cadena de suministro

- Claves SSH y claves GPG — acceso a repositorios privados y servidores

- Credenciales de AWS, GCP y Azure — compromiso total de la infraestructura

- Secretos de CI/CD y variables de entorno — toma de control del pipeline

- Codigo fuente y propiedad intelectual — exposicion competitiva

- Datos de clientes accesibles desde entornos de desarrollo

La deliberada falta de persistencia del RAT para Linux revela el verdadero objetivo del atacante: los pipelines CI/CD. Estos entornos contienen los secretos mas sensibles — claves de despliegue, credenciales de bases de datos, tokens de API — y nunca se reinician, haciendo innecesaria la persistencia.

Lo que necesitas hacer ahora mismo

1. Revisa tus archivos de bloqueo

Busca en tu package-lock.json o yarn.lock las versiones comprometidas. Si aparece [email protected] o [email protected], tu entorno pudo haber sido comprometido durante la ventana de exposicion de 3 horas.

2. Busca el paquete malicioso

Verifica si plain-crypto-js existe en cualquier parte de tu directorio node_modules. Su presencia es un indicador confirmado de compromiso.

3. Regresa a versiones seguras

Vuelve a [email protected] o [email protected] — las ultimas versiones seguras conocidas antes del ataque.

4. Reinstala con proteccion contra scripts

Elimina tu directorio node_modules y package-lock.json, luego reinstala con npm install --ignore-scripts para evitar que se ejecuten hooks postinstall.

5. Revisa los logs de red

Busca cualquier conexion a sfrclack.com en el puerto 8000 en tus logs de firewall, proxy o DNS. Cualquier comunicacion con esta direccion confirma un compromiso activo.

6. Rota todas las credenciales

Si fuiste infectado, asume que cada credencial en esa maquina esta comprometida. Rota tokens npm, claves SSH, credenciales de proveedores cloud (AWS, GCP, Azure), secretos del pipeline CI/CD y cadenas de conexion a bases de datos inmediatamente.

El panorama general: La confianza en el codigo abierto esta rota

Este ataque expone una debilidad fundamental en el ecosistema de codigo abierto: todo el modelo de confianza depende de cuentas individuales de mantenedores.

Una sola cuenta comprometida — a pesar de tener 2FA habilitado — condujo a la exposicion potencial de millones de proyectos dependientes. El mecanismo de scripts postinstall, disenado para pasos legitimos de compilacion, se convirtio en el vector de ataque perfecto. Como dijo un desarrollador: "Esta npm acabado? Estamos acabados?"

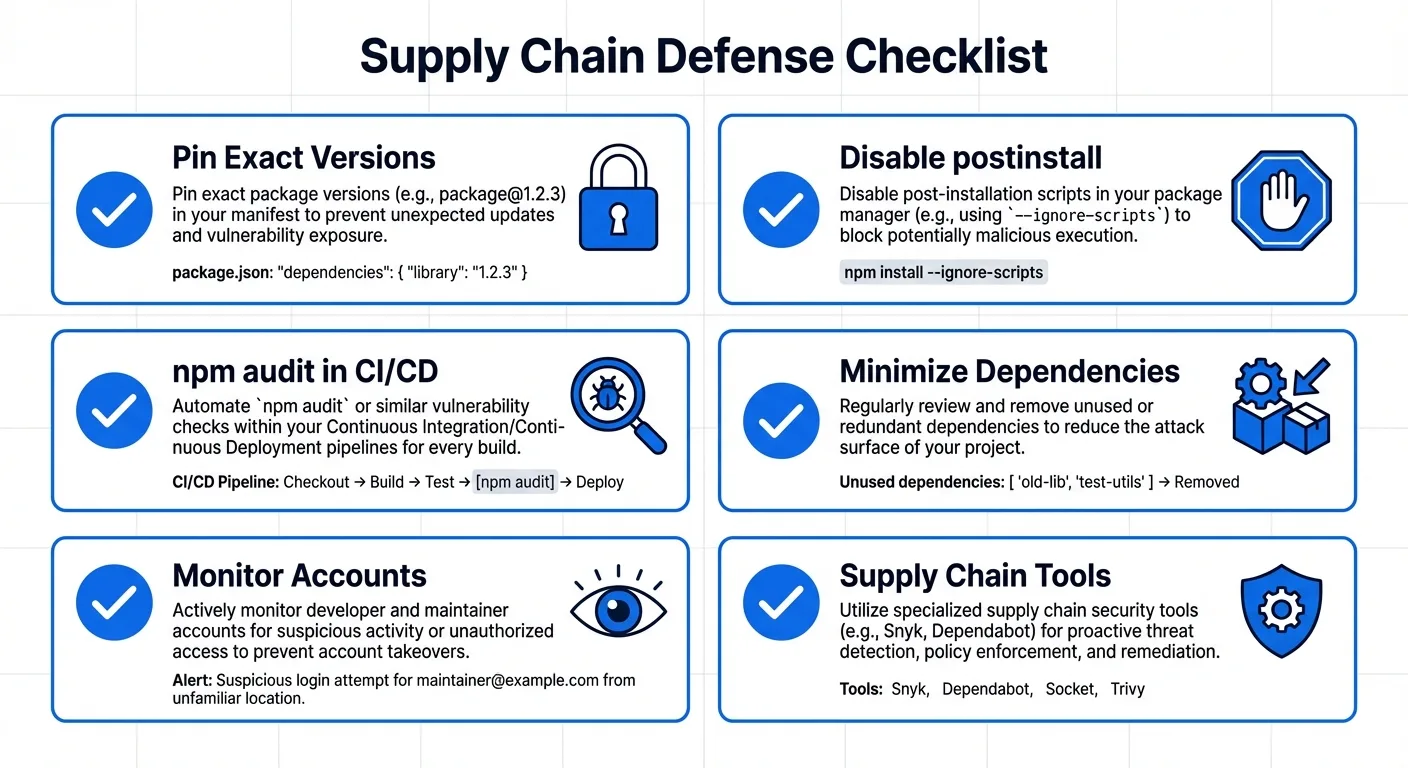

Defensas a largo plazo para equipos de desarrollo

- Fija versiones exactas en archivos de bloqueo — nunca uses

^o~para dependencias criticas - Desactiva los scripts postinstall con

--ignore-scriptsen tu configuracion.npmrc - Ejecuta

npm auditcomo paso obligatorio en cada pipeline CI/CD - Minimiza tu arbol de dependencias — cada paquete que agregas es una superficie de ataque

- Monitorea tomas de control de cuentas en tus propios paquetes npm publicados

- Adopta herramientas de monitoreo de cadena de suministro como Socket, StepSecurity o Aikido para alertas en tiempo real

Por que la seguridad documental importa mas que nunca

El incidente de axios es una llamada de atencion: si tus herramientas de desarrollo no son seguras, nada de lo que construyas con ellas lo sera tampoco. Y eso incluye los documentos con los que opera tu negocio.

Cada dia, los equipos comparten contratos, acuerdos de confidencialidad, pitch decks y materiales para inversores a traves de herramientas que nunca fueron disenadas con una arquitectura de seguridad prioritaria. Los archivos se envian como adjuntos de correo, se comparten mediante enlaces publicos o se almacenan en plataformas donde una sola cuenta comprometida — igual que la del mantenedor de axios — puede exponer todo.

Precisamente por eso AiDocX adopta un enfoque fundamentalmente diferente hacia la seguridad documental:

- Cifrado de extremo a extremo para cada documento en transito y en reposo — tus archivos nunca quedan expuestos, ni siquiera para nosotros

- Controles de acceso granulares — define exactamente quien puede ver, descargar o imprimir cada documento, y revoca el acceso al instante

- Seguimiento de visualizaciones en tiempo real — sabe exactamente quien abrio tu documento, cuando, desde donde y durante cuanto tiempo

- Marcas de agua dinamicas — cada visualizador ve su nombre incrustado en el documento, disuadiendo capturas de pantalla y distribucion no autorizada

- Restricciones de descarga e impresion — comparte pitch decks confidenciales y contratos para inversores sin perder el control del archivo

- Firmas electronicas seguras con pista de auditoria completa — firmas legalmente vinculantes con documentacion completa de la cadena de custodia

- Creacion de documentos con IA — genera contratos, acuerdos de confidencialidad y documentos empresariales en minutos, todo dentro de una plataforma con seguridad integrada

Mientras el ecosistema de codigo abierto lucha por reconstruir la confianza tras incidentes como el de axios, tus documentos empresariales mas sensibles — los contratos que cierran negocios, los pitch decks que levantan financiamiento, los NDAs que protegen tu propiedad intelectual — merecen una plataforma donde la seguridad esta incorporada desde el primer dia, no anadida despues de una brecha.

La leccion de axios es clara: la confianza debe verificarse, el acceso debe controlarse y la seguridad nunca puede ser algo secundario. Ese es el estandar que toda plataforma de documentos deberia cumplir.

Comienza a crear documentos seguros con AiDocX →

Preguntas frecuentes

Mi proyecto fue afectado por el hackeo de axios?

Revisa tu package-lock.json o yarn.lock en busca de [email protected] o [email protected]. Si cualquiera de las dos versiones esta presente, tu entorno de compilacion pudo haber sido comprometido durante la ventana de exposicion de 3 horas del 31 de marzo de 2026.

Como logro el atacante eludir la autenticacion de dos factores?

El mantenedor tenia 2FA habilitado, pero el atacante parece haber usado un codigo de recuperacion para obtener acceso. El metodo exacto aun esta bajo investigacion, y el mantenedor declaro: "Tengo autenticacion de dos factores en basicamente todo con lo que interactuo."

Es seguro usar axios ahora?

Si — las versiones maliciosas han sido eliminadas de npm. Actualiza a [email protected] o [email protected] y verifica tus archivos de bloqueo. El proyecto axios continua siendo mantenido activamente.

Como puedo prevenir ataques a la cadena de suministro en mis proyectos?

Fija versiones exactas de dependencias en archivos de bloqueo, desactiva los scripts postinstall cuando sea posible, ejecuta npm audit en tu pipeline CI/CD, minimiza tu arbol de dependencias y considera herramientas de monitoreo de cadena de suministro como Socket o StepSecurity.

Que datos fueron robados de las maquinas infectadas?

El RAT apunta a datos del sistema de archivos (Documentos, Escritorio, OneDrive), variables de entorno, claves SSH, credenciales cloud y tokens npm. Si tu maquina fue infectada, asume que todas las credenciales estan comprometidas y rotalas inmediatamente.

En que se diferencia esto de la vulnerabilidad de Log4j?

Log4j fue una vulnerabilidad de codigo (CVE) en una biblioteca. El ataque de axios fue un ataque de ingenieria social y toma de control de cuenta — el codigo de la biblioteca en si estaba bien, pero una version maliciosa fue publicada a traves de la cuenta comprometida de un mantenedor. Ambos resaltan la fragilidad de la cadena de suministro de software, pero a traves de vectores de ataque diferentes.

Como protejo documentos empresariales sensibles de los riesgos de la cadena de suministro?

Usa una plataforma de documentos con seguridad integrada: cifrado de extremo a extremo, controles de acceso granulares, seguimiento de visualizaciones y pistas de auditoria. Plataformas como AiDocX estan disenadas para que, incluso si las herramientas circundantes son comprometidas, tus documentos permanezcan protegidos a traves de capas de seguridad independientes.

¿Listo para automatizar tus documentos con IA?

Empieza gratis con AiDocX — redacción de contratos, actas de reuniones, notas de consulta con IA, firmas electrónicas y más.

Empezar gratisMás del blog de AiDocX

Los 7 Mejores Generadores de Pitch Deck con IA en 2026 — Para Startups

Comparativa de los mejores generadores de pitch deck con inteligencia artificial en 2026. Análisis de funciones, diseño, IA, precios y cuál es mejor para startups en España y Latinoamérica.

Los 8 Mejores Software de Gestión de Contratos en 2026 — Herramientas IA para PYME y Startups

Comparativa de los mejores software de gestión de contratos con IA en 2026. Análisis de funciones, precios y opciones gratuitas para pymes, startups y autónomos en España y Latinoamérica.

Las 10 Mejores Plataformas para Firmar Contratos Online en 2026 (Opciones Gratuitas)

Comparativa completa de las 10 mejores plataformas para firmar contratos digitalmente en 2026. Análisis de funciones, precios, validez legal y opciones gratuitas para España y Latinoamérica.