Guía Completa de SSO (Single Sign-On) — Un solo inicio de sesión para todas tus aplicaciones

¿Qué es SSO y por qué lo necesita tu empresa? Comparamos SAML, OAuth y OIDC + checklist de implementación paso a paso para equipos de TI.

Guía Completa de SSO (Single Sign-On) — Un solo inicio de sesión para todas tus aplicaciones

Resumen clave: SSO (Single Sign-On) es un sistema de autenticación que permite acceder a múltiples servicios con un único inicio de sesión. Para las empresas, representa una solución integral que mejora la productividad de los empleados, refuerza la seguridad y reduce los costes de administración de TI. En esta guía cubrimos desde los principios de funcionamiento hasta la comparación de protocolos y un checklist de implementación, todo explicado de forma comprensible incluso para perfiles no técnicos.

¿Qué es lo primero que haces al llegar a la oficina por la mañana?

Abres Gmail, entras en Slack, enciendes Notion, revisas Jira, abres Google Drive... Imagina que para cada uno de estos servicios tuvieras que introducir tu usuario y contraseña por separado. Acabarías escribiendo contraseñas unas diez veces al día.

Pero en la práctica no es así, ¿verdad? Con una sola cuenta de Google, Gmail, YouTube, Google Drive... todo se conecta automáticamente. Eso es exactamente lo que hace el SSO (Single Sign-On).

Quizá pienses "¿no es simplemente el inicio de sesión automático del navegador?". En realidad, el SSO es una tecnología completamente diferente a guardar contraseñas en el navegador. Vamos a explicarlo paso a paso.

¿Qué es exactamente el SSO?

SSO (Single Sign-On) es un sistema de autenticación que permite acceder a múltiples servicios independientes con una sola verificación de identidad.

Para explicar el concepto con una analogía cotidiana, piensa en ello así:

Imagina una pulsera de acceso ilimitado en un parque de atracciones. Al entrar pagas una vez y te ponen la pulsera, y luego puedes subirte a todas las atracciones sin comprar un billete por separado en cada una. El SSO funciona exactamente como esa pulsera.

- Pulsera (token de autenticación) = un certificado digital que se emite al iniciar sesión una vez

- Entrada del parque (Identity Provider) = el lugar que verifica tu identidad y te entrega la pulsera

- Atracciones (Service Providers) = cada servicio que solo comprueba tu pulsera para permitirte el acceso

SSO vs gestor de contraseñas vs reutilizar la misma contraseña

Comparemos tres enfoques que suelen confundirse entre sí:

| Método | Funcionamiento | Nivel de seguridad | Facilidad de gestión |

|---|---|---|---|

| Reutilizar la misma contraseña | Misma contraseña en todos los servicios | Muy peligroso — si se filtra una, se comprometen todas | Cómodo pero arriesgado |

| Gestor de contraseñas (1Password, etc.) | Una aplicación recuerda una contraseña distinta por servicio | Medio — depende de la contraseña maestra | Adecuado para uso personal |

| SSO | Un servidor de autenticación verifica una vez y emite un token | Alto — gestión centralizada, compatible con MFA | Óptimo para entornos empresariales |

Un gestor de contraseñas es una herramienta que "recuerda por ti" múltiples contraseñas. El SSO, en cambio, diseña el sistema para que solo exista una contraseña desde el principio. Son enfoques fundamentalmente distintos.

¿Cómo funciona el SSO?

Antes de profundizar en los aspectos técnicos, recorramos el proceso real de un inicio de sesión.

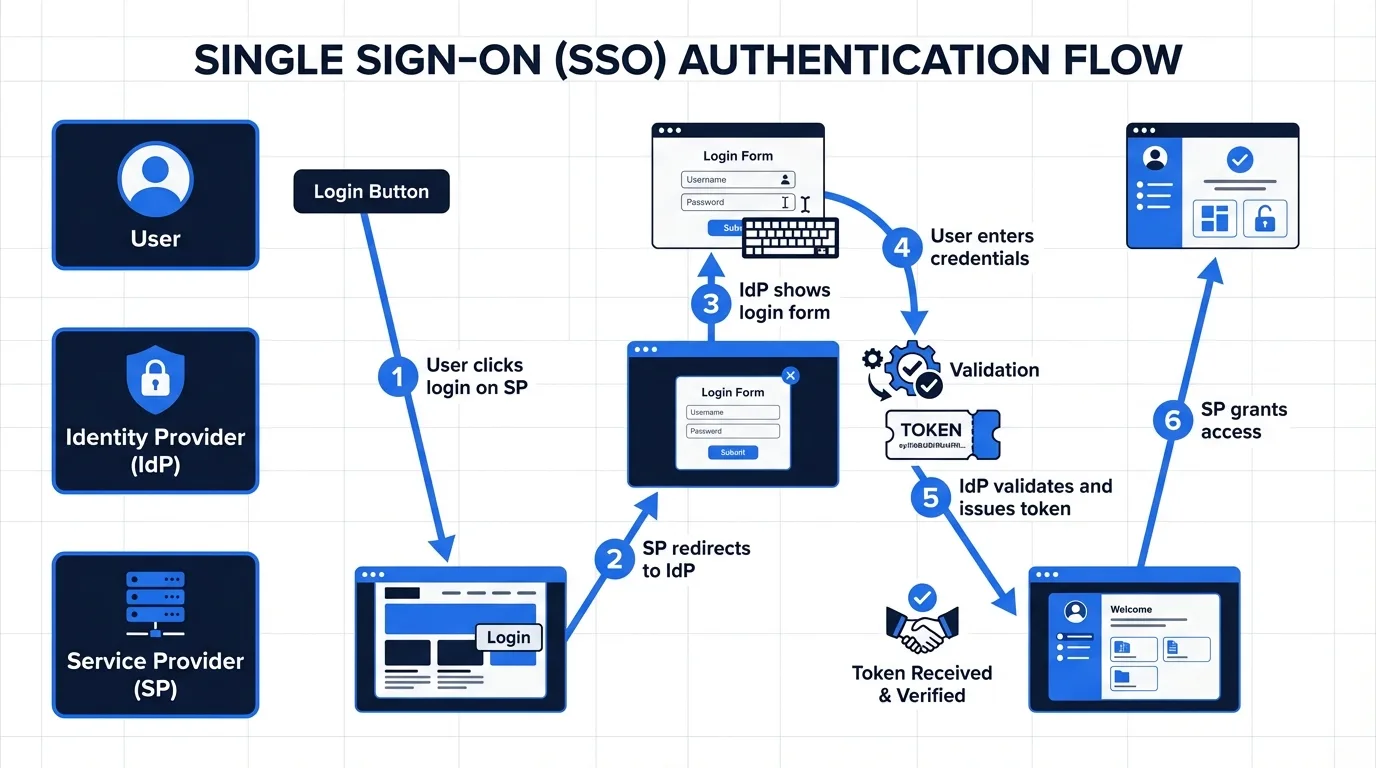

Flujo típico de un inicio de sesión SSO

- El empleado accede a Slack -> Slack se pregunta "¿quién es esta persona?" y consulta al servidor de autenticación de la empresa (IdP)

- El servidor de autenticación muestra la pantalla de inicio de sesión -> El empleado inicia sesión con su cuenta corporativa

- El servidor de autenticación emite un token que dice "esta persona está verificada" -> Este token se envía a Slack

- Slack verifica el token y permite el acceso

La clave está en el paso 3. Ahora, cuando el empleado accede a Notion, como ya tiene una sesión activa en el servidor de autenticación, el token se emite sin necesidad de volver a escribir la contraseña. Esa es la esencia del "Single Sign-On" — inicias sesión una vez y listo.

Componentes fundamentales del SSO

- IdP (Identity Provider): El servidor central que verifica la identidad del usuario y emite los tokens. Los más conocidos son Okta, Azure AD y Google Workspace.

- SP (Service Provider): Cada aplicación que recibe el token del IdP y permite el acceso al servicio. Slack, Notion, Jira, Salesforce, etc.

- Token/Aserción: El certificado digital que el IdP envía al SP. Básicamente dice: "Este usuario está autenticado y tiene estos permisos."

Los tres grandes protocolos SSO: SAML, OAuth, OIDC

Existen varios estándares técnicos (protocolos) para implementar SSO, pero en la práctica los importantes son tres.

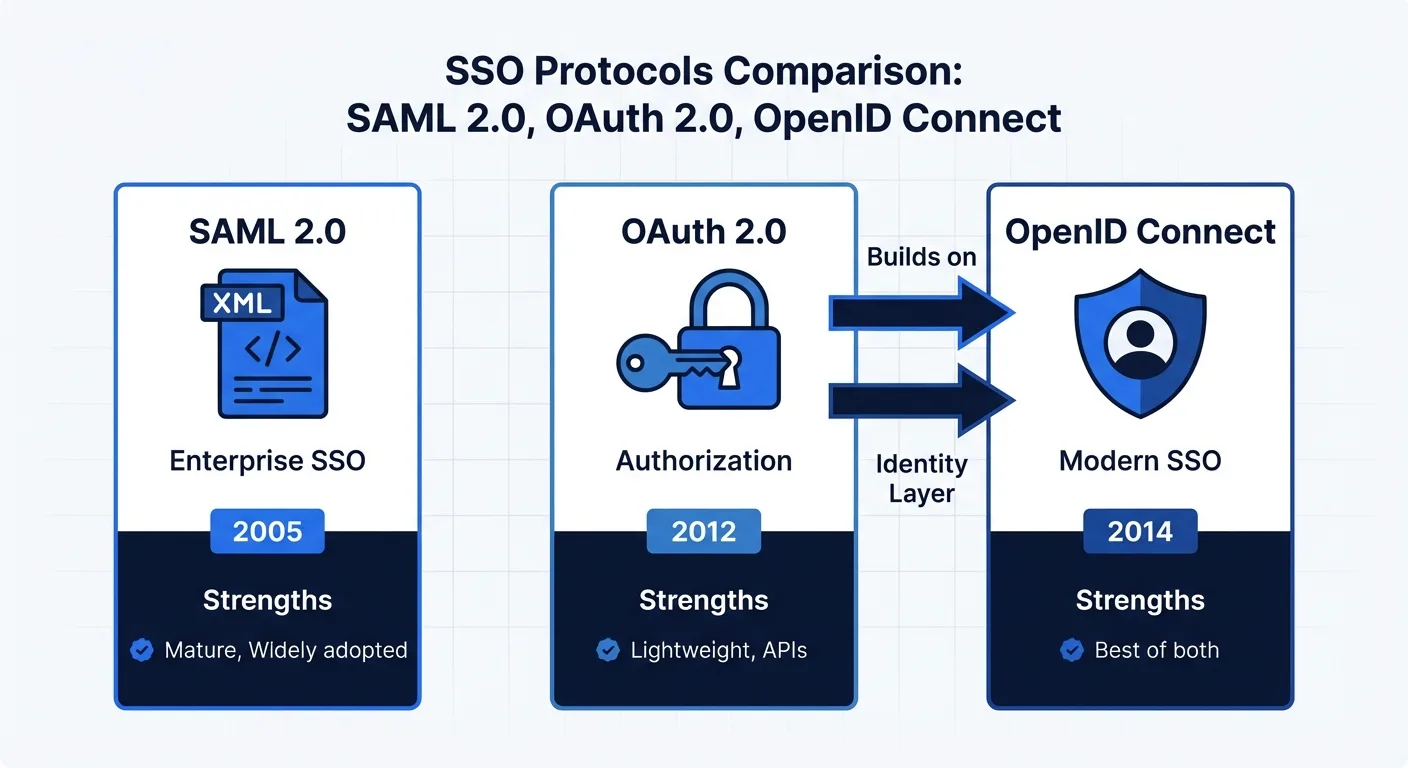

SAML 2.0 — El pionero del SSO empresarial

SAML (Security Assertion Markup Language) es el estándar SSO más antiguo, creado en 2005.

- Características: Basado en XML, especializado en entornos empresariales

- Ideal para: Sistemas internos de grandes empresas, integraciones B2B SaaS

- Limitaciones: No apto para aplicaciones móviles, configuración compleja

Si tuviéramos que hacer una analogía, SAML sería como el certificado digital notarial. Pesado y engorroso de configurar, pero el estándar más utilizado y de mayor confianza en el ámbito corporativo.

OAuth 2.0 — "Permitir acceso a..."

OAuth no es estrictamente un protocolo SSO, sino de delegación de permisos.

"¿Puede esta aplicación acceder a mi Google Drive?" — Esa es la pregunta que OAuth resuelve. Cuando pulsas el botón "Iniciar sesión con Google" y aparece el mensaje "Esta aplicación quiere acceder a tu correo y perfil", eso es OAuth en acción.

- Características: Basado en JSON, ligero y flexible

- Ideal para: Inicio de sesión social, aplicaciones móviles, integración de APIs

- Limitaciones: Se trata de autorización (Authorization), no de autenticación (Authentication) — no te dice "quién es" el usuario

OpenID Connect (OIDC) — El estándar moderno del SSO

OIDC es un protocolo que añade una capa de autenticación sobre OAuth 2.0. Mientras OAuth solo gestiona "permitir acceso", OIDC también identifica "quién es el usuario".

- Características: OAuth 2.0 + información de usuario (ID Token)

- Ideal para: La mayoría de los SaaS modernos, compatibilidad simultánea móvil + web

- Ventajas: Más ligero que SAML, más seguro que OAuth

La inmensa mayoría de los servicios que se crean hoy utilizan OIDC. Los botones de "Iniciar sesión con Google/Microsoft/Apple" funcionan todos sobre OIDC.

Guía de selección de protocolo

| Escenario | Protocolo recomendado | Motivo |

|---|---|---|

| Integración de sistemas internos corporativos | SAML 2.0 | Compatibilidad con sistemas legacy, cumplimiento de políticas de seguridad |

| Nuevo desarrollo SaaS | OIDC | Moderno y mobile-friendly |

| Solo login social | OAuth 2.0 | Implementación más sencilla |

| Soporte simultáneo empresa + consumidor | OIDC + SAML | OIDC como base, SAML adicional para clientes empresariales |

5 razones por las que tu empresa debería adoptar SSO

1. Resolver el problema de las contraseñas de raíz

El empleado medio utiliza unos 27 servicios de trabajo. Prácticamente nadie crea 27 contraseñas diferentes. Al final, todos acaban reutilizando la misma o creando variantes predecibles como "Empresa2024!".

El SSO resuelve este problema desde su origen. La contraseña solo existe en un único IdP, y si a esa única contraseña le añades MFA (autenticación multifactor), el nivel de seguridad aumenta exponencialmente.

2. Bloqueo inmediato de cuentas al dar de baja empleados

¿Cuál es el mayor riesgo de seguridad cuando un empleado deja la empresa? Tener que desactivar una a una las cuentas repartidas en decenas de servicios. Si se olvida alguna, el exempleado puede seguir accediendo a datos corporativos.

Con SSO, basta con desactivar una sola cuenta en el IdP para bloquear instantáneamente el acceso a todos los servicios. A esto también se le llama "Single Sign-Off".

3. Mejora de la productividad

Según datos de Okta, los empleados introducen contraseñas una media de 9,3 veces al día. Las solicitudes de restablecimiento por olvido representan entre el 20% y el 50% de las consultas al servicio de soporte de TI. Tras implementar SSO, estas cifras se reducen prácticamente a cero.

4. Apoyo al cumplimiento normativo (Compliance)

Para obtener certificaciones de seguridad como ISMS, ISO 27001 o SOC 2, el "control de acceso" y los "registros de auditoría" son obligatorios. Con SSO, todos los registros de acceso se centralizan en el IdP, lo que permite ver de un vistazo quién accedió a qué servicio y cuándo.

5. Reducción de costes de administración de TI

Cuando un nuevo empleado se incorpora, no hay que crear cuentas servicio por servicio. Basta con registrarlo una vez en el IdP y automáticamente tendrá acceso a los servicios que necesita. Esto se conoce como Auto Provisioning. Combinado con el protocolo SCIM, los permisos se ajustan automáticamente ante incorporaciones, bajas o cambios de departamento.

Aspectos a tener en cuenta antes de implementar SSO

El SSO no solo tiene ventajas. Hay varios puntos que se deben considerar antes de la implementación.

Punto único de fallo (Single Point of Failure)

¿Qué pasa si el IdP se cae? Nadie puede iniciar sesión en ningún servicio. Este es el mayor riesgo del SSO. Por eso, los IdP empresariales garantizan una disponibilidad del 99,99% e incluyen redundancia como configuración estándar.

Estrategia de mitigación: Mantén cuentas de administrador de emergencia separadas y establece un procedimiento de acceso urgente para casos de caída del IdP.

Coste y complejidad de la implementación inicial

Implementar SSO no es "instalar un plugin". Hay que verificar que todos los servicios en uso sean compatibles con SSO y configurar la integración con el IdP uno por uno. Si hay sistemas legacy, es posible que la integración no sea viable en algunos casos.

Consejo práctico: No migres todo de golpe. Comienza por los servicios esenciales (correo electrónico, herramientas de colaboración) e implementa gradualmente.

Dependencia del proveedor (Vendor Lock-in)

Como toda la autenticación se concentra en un solo IdP, cambiar de proveedor se convierte en un proyecto de gran envergadura. La primera elección es crucial.

Estrategia de mitigación: Elige un IdP basado en protocolos estándar como SAML/OIDC, lo que facilita una eventual migración. Evita IdP con protocolos propietarios.

Gestión de cuentas que evitan el SSO

Incluso con SSO implementado, pueden quedar cuentas de administrador locales en algunos servicios que no pasan por el SSO. Es necesario auditar periódicamente estas "puertas traseras".

Plataformas de gestión documental y SSO

El SSO cobra especial importancia en plataformas que manejan documentos sensibles como contratos, IR Decks y materiales de inversión.

¿Por qué?

- Los contratos contienen importes, condiciones e información confidencial

- Los IR Decks incluyen datos financieros no públicos

- Múltiples partes externas (inversores, asesores legales, socios comerciales) acceden a los documentos

Sin SSO, hay que crear una cuenta independiente para cada usuario y, al finalizar un proyecto, eliminar cada cuenta individualmente. Con SSO, basta con ajustar los permisos de acceso desde el IdP.

AiDocX y otras plataformas de gestión documental admiten SSO basado en SAML/OIDC para clientes empresariales, permitiendo una integración fluida con el sistema de autenticación interno existente. Los empleados pueden acceder directamente con su cuenta corporativa sin necesidad de registro adicional, mientras que los administradores de TI controlan los permisos de acceso de forma centralizada.

Checklist de implementación de SSO

Si estás evaluando la implementación de SSO, utiliza esta lista de verificación como referencia.

Fase 1: Evaluación del estado actual

- Inventario de los servicios SaaS actualmente en uso

- Verificación de la compatibilidad SSO (SAML/OIDC) de cada servicio

- Análisis de alternativas para servicios sin soporte SSO

- Revisión de incidentes de seguridad relacionados con contraseñas y carga del helpdesk

Fase 2: Selección del IdP

- Comprobar compatibilidad con los servicios en uso

- Soporte de MFA (autenticación multifactor)

- Soporte de SCIM (aprovisionamiento automático)

- Comparación de modelos de precio (por usuario vs tarifa fija)

- Verificación del SLA (nivel de disponibilidad garantizado)

Fase 3: Migración por fases

- Selección de un grupo piloto (equipo de TI, por ejemplo)

- Integración de los servicios esenciales primero (correo, herramientas de colaboración)

- Establecimiento de procedimientos de acceso de emergencia

- Formación y comunicación a todos los empleados

- Planificación de la eliminación de cuentas locales existentes

Comparativa de los principales servicios IdP

| IdP | Características | Precio orientativo | Empresas ideales |

|---|---|---|---|

| Okta | Mayor número de integraciones SaaS, líder del mercado | 6-15 $/usuario/mes | Medianas y grandes empresas |

| Azure AD (Entra ID) | Integración perfecta con Microsoft 365 | Incluido en M365 o desde 6 $/usuario/mes | Empresas del ecosistema Microsoft |

| Google Workspace | SSO automático para servicios Google | Incluido en Workspace | Empresas del ecosistema Google |

| OneLogin | UI intuitiva, configuración rápida | 4-8 $/usuario/mes | Startups y pymes |

| JumpCloud | Gestión de dispositivos integrada | 7-15 $/usuario/mes | Empresas con trabajo remoto |

Conclusión: El SSO no es una opción, es infraestructura

El SSO no es simplemente "una tecnología para iniciar sesión más cómodamente". Es la infraestructura que sustenta la seguridad, la productividad y la eficiencia en la gestión de TI de una empresa.

En resumen:

- Startups de menos de 10 personas: Empieza con el SSO básico de Google Workspace o Microsoft 365. Podrás disfrutar de SSO sin coste adicional.

- Empresas en crecimiento (10-100 personas): Evalúa la adopción de un IdP profesional como Okta o OneLogin. Cuantos más servicios uses, mayor será el valor del SSO.

- Empresas de más de 100 personas: Necesitas una estrategia integral de IAM (Identity & Access Management) que combine SSO + SCIM (aprovisionamiento automático) + MFA.

Sea cual sea tu tamaño, al incorporar un nuevo SaaS, comprueba siempre que sea compatible con SSO. Un servicio sin soporte SSO se convierte con el tiempo en un punto ciego de seguridad.

Si trabajas con documentos sensibles como contratos o IR Decks, el SSO es aún más crítico. AiDocX ofrece SSO empresarial que se integra con tu sistema de autenticación interno, permitiéndote controlar la seguridad documental y la gestión de acceso desde un único punto.

¿Listo para automatizar tus documentos con IA?

Empieza gratis con AiDocX — redacción de contratos, actas de reuniones, notas de consulta con IA, firmas electrónicas y más.

Empezar gratisMás del blog de AiDocX

Los 7 Mejores Generadores de Pitch Deck con IA en 2026 — Para Startups

Comparativa de los mejores generadores de pitch deck con inteligencia artificial en 2026. Análisis de funciones, diseño, IA, precios y cuál es mejor para startups en España y Latinoamérica.

Los 8 Mejores Software de Gestión de Contratos en 2026 — Herramientas IA para PYME y Startups

Comparativa de los mejores software de gestión de contratos con IA en 2026. Análisis de funciones, precios y opciones gratuitas para pymes, startups y autónomos en España y Latinoamérica.

Las 10 Mejores Plataformas para Firmar Contratos Online en 2026 (Opciones Gratuitas)

Comparativa completa de las 10 mejores plataformas para firmar contratos digitalmente en 2026. Análisis de funciones, precios, validez legal y opciones gratuitas para España y Latinoamérica.