Tấn Công Chuỗi Cung Ứng Axios NPM 2026: Diễn Biến Và Cách Bảo Vệ Code Của Bạn

Gói axios npm đã bị xâm nhập vào ngày 31/3/2026. Đây là toàn bộ dòng thời gian tấn công, cách hoạt động của payload RAT, và những gì lập trình viên cần làm ngay để bảo vệ dự án.

Tấn Công Chuỗi Cung Ứng Axios NPM 2026: Diễn Biến Và Cách Bảo Vệ Code Của Bạn

Vào ngày 31 tháng 3 năm 2026, một trong những thư viện JavaScript được sử dụng rộng rãi nhất trên thế giới đã bị vũ khí hóa một cách âm thầm. Chỉ trong 89 giây, máy tính đầu tiên đã bị xâm nhập.

Gói axios npm — với hơn 100 triệu lượt tải xuống mỗi tuần — đã bị chiếm quyền thông qua tài khoản người bảo trì. Các phiên bản độc hại 1.14.1 và 0.30.4 đã được đẩy lên npm, tiêm một Trojan Truy Cập Từ Xa (RAT) đa nền tảng vào mọi máy lập trình viên, pipeline CI/CD và máy chủ production đã chạy npm install trong cửa sổ 3 giờ đó.

Hợp đồng và tài liệu đầu tư không cần mất hàng ngày — AiDocx giúp bạn đi từ bản nháp đến ký kết chỉ trong vài phút, với bảo mật mà bạn không cần phải lo nghĩ. Nhưng trước tiên, hãy cùng tìm hiểu chính xác điều gì đã xảy ra và tại sao nó quan trọng với mọi đội nhóm xử lý tài liệu nhạy cảm.

Axios Là Gì Và Tại Sao Sự Việc Này Quan Trọng?

Axios là một HTTP client dựa trên Promise được hàng triệu ứng dụng JavaScript sử dụng. React, Vue, Node.js backend, ứng dụng doanh nghiệp, pipeline CI/CD — nó có mặt ở khắp nơi. Hãy coi nó như mạch máu của web hiện đại.

Khi một gói nền tảng như vậy bị xâm phạm, bán kính ảnh hưởng là khủng khiếp. Mọi ứng dụng tự động cập nhật dependency, mọi pipeline chạy npm install mà không khóa lockfile, mọi lập trình viên tình cờ khởi tạo dự án vào buổi sáng hôm đó — tất cả đều là nạn nhân tiềm năng.

Với hơn 100 triệu lượt tải xuống mỗi tuần, axios nằm trong top 10 gói npm được cài đặt nhiều nhất toàn cầu. Một phiên bản bị xâm phạm có thể lan rộng đến hàng nghìn tổ chức trong vài phút.

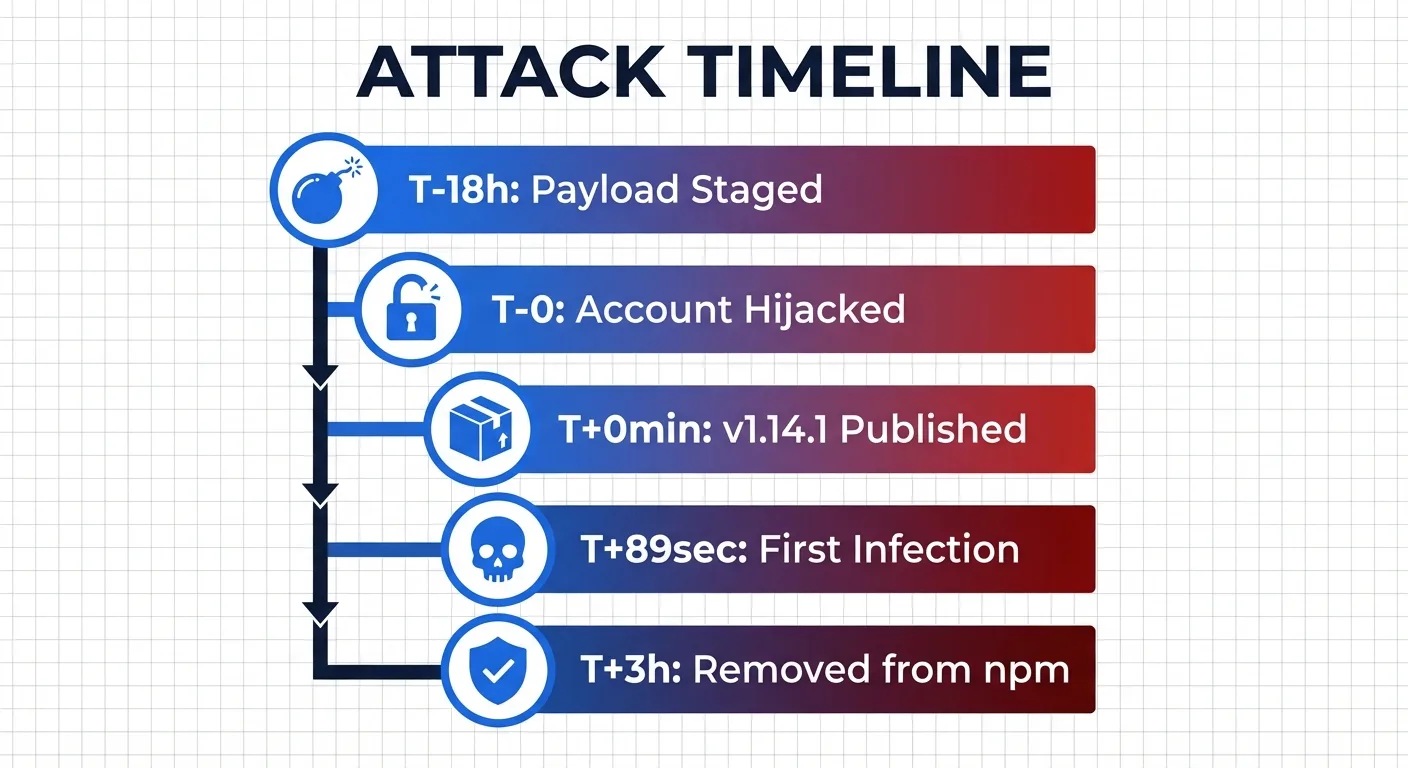

Dòng Thời Gian Tấn Công Đầy Đủ: 18 Giờ Chuẩn Bị, 89 Giây Để Lây Nhiễm Đầu Tiên

Đây là cách cuộc tấn công chuỗi cung ứng npm tinh vi nhất năm 2026 diễn ra.

Giai Đoạn 1: Chuẩn Bị Trước (T-18 giờ)

Kẻ tấn công đăng ký một gói npm giả mạo có tên [email protected] — tên được thiết kế trông hợp pháp, bắt chước thư viện crypto-js phổ biến. Gói này chứa payload độc hại thực sự nhưng nằm im chờ được gọi.

Giai Đoạn 2: Chiếm Đoạt Tài Khoản (T-0)

Kẻ tấn công xâm nhập tài khoản npm của Jason, người bảo trì chính của axios. Mặc dù đã bật xác thực hai yếu tố, tài khoản vẫn bị phá vỡ — nhiều khả năng thông qua mã khôi phục bị đánh cắp.

Kẻ tấn công đã đổi email tài khoản sang một địa chỉ ProtonMail ẩn danh, hoàn toàn bỏ qua pipeline GitHub Actions CI/CD thông thường, và sử dụng token truy cập npm dài hạn để xuất bản trực tiếp qua npm CLI.

Giai Đoạn 3: Đầu Độc Cả Hai Nhánh (T+0 đến T+39 phút)

- T+0 phút:

[email protected]được xuất bản (nhánh 1.x) - T+39 phút:

[email protected]được xuất bản (nhánh 0.x)

Cả hai nhánh phát hành chính đều bị tấn công trong vòng 39 phút. Dù bạn đang dùng phiên bản nào, bạn đều là mục tiêu.

Giai Đoạn 4: Lây Nhiễm Đầu Tiên (T+89 giây)

Trung tâm Điều hành An ninh Huntress phát hiện máy chủ bị xâm nhập đầu tiên chỉ 89 giây sau khi gói độc hại được đưa lên. Tốc độ giải quyết dependency hiện đại đồng nghĩa với việc máy tính đã bị nhiễm trước khi bất kỳ ai nhận ra có điều gì bất thường.

Giai Đoạn 5: Phát Hiện Và Gỡ Bỏ (T+3 giờ)

StepSecurity là đơn vị đầu tiên phát hiện sự xâm nhập và phát cảnh báo. npm đã gỡ bỏ các phiên bản độc hại khoảng 3 giờ sau khi xuất bản. Nhưng lúc đó, hàng trăm máy tính đã bị nhiễm.

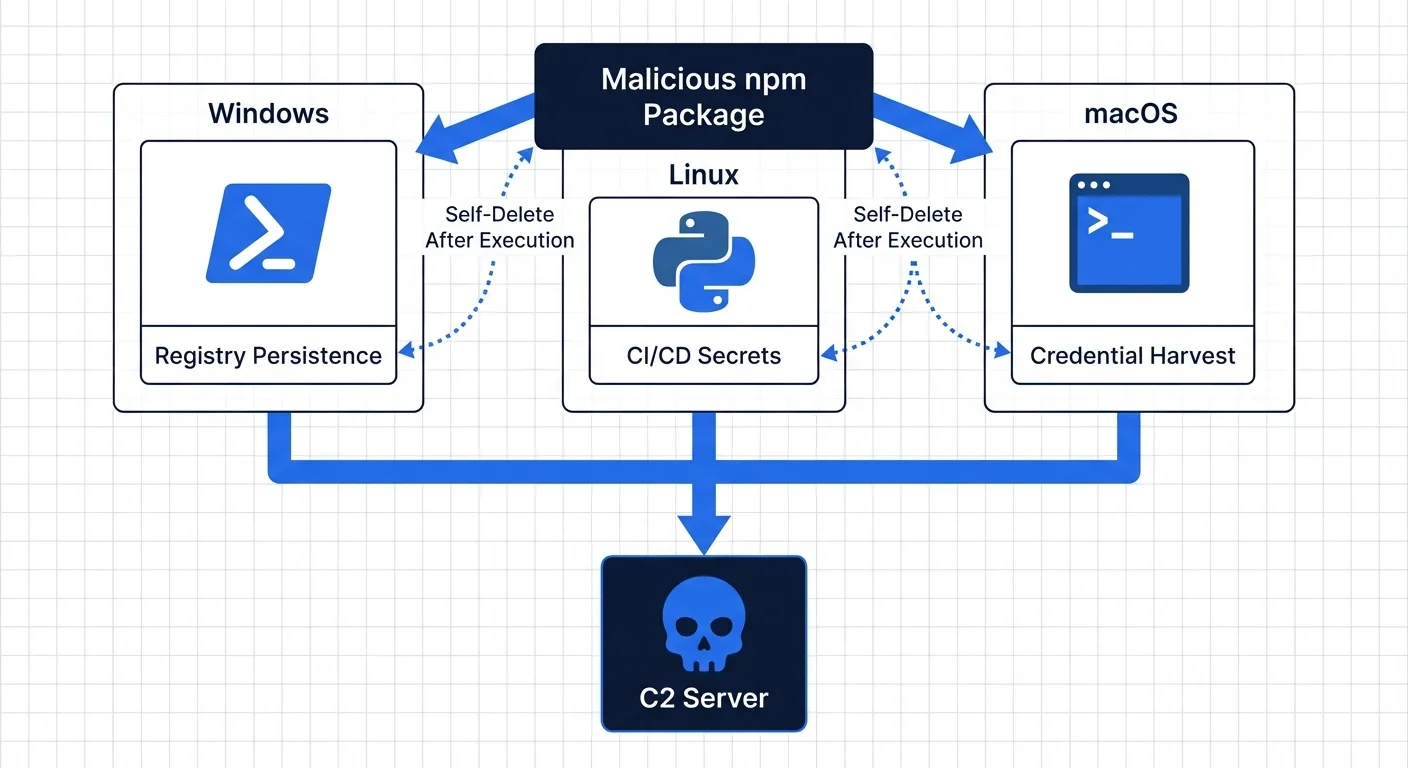

Cách Payload Hoạt Động: RAT Đa Nền Tảng Tự Xóa Dấu Vết

Cuộc tấn công đáng chú ý vì độ tinh vi trong vận hành. Các nhà nghiên cứu bảo mật đã gọi nó là "chiến dịch hack thú vị nhất" mà họ từng phân tích.

Cơ Chế Tiêm Nhiễm

Cả hai phiên bản axios độc hại đều thêm [email protected] làm dependency. Gói này không bao giờ được code axios thực sự import — mục đích duy nhất của nó là thực thi script postinstall để triển khai RAT.

Payload Theo Nền Tảng

Dropper phát hiện hệ điều hành và triển khai payload tùy chỉnh cho từng nền tảng.

Windows:

- RAT dựa trên PowerShell với cơ chế bền bỉ qua registry

- Đổi tên

PowerShell.exethànhwt.exe(Windows Terminal) để ngụy trang chuỗi tiến trình - Thêm mục tự khởi động trong registry

HKCUđể tồn tại qua các lần khởi động lại - Quét các thư mục Documents, Desktop, OneDrive và AppData

- Đánh cắp dữ liệu về máy chủ C2 tại

sfrclack.com:8000

Linux:

- RAT dựa trên Python, không có cơ chế bền bỉ

- Được thiết kế có chủ đích cho môi trường pipeline CI/CD

- Nhắm vào secrets, tokens và biến môi trường

- Tối ưu cho container tạm thời — nơi không bao giờ khởi động lại, secrets là tất cả những gì nó cần

macOS:

- Biến thể RAT riêng nhắm vào máy trạm lập trình viên

- Tập trung vào thu thập thông tin xác thực và trinh sát hệ thống file

Xóa Dấu Vết

Sau khi thực thi, malware xóa sạch mọi bằng chứng:

- Xóa script cài đặt của chính nó

- Thay thế

package.jsonbằng phiên bản sạch ngụy trang - Ngụy trang giao tiếp C2 thành lưu lượng npmjs.com bình thường

- Sử dụng metadata gói npm giả trong body POST request để né tránh các giải pháp EDR và SIEM

Lập trình viên kiểm tra thư mục node_modules sau sự việc sẽ không tìm thấy bất kỳ điều gì đáng ngờ.

Chữ Ký Của Kẻ Tấn Công

ID chiến dịch 62033H — đảo ngược thành H33026, chỉ đến ngày 30 tháng 3 năm 2026. Một danh thiếp có chủ đích được nhúng trong giao thức giao tiếp của malware.

Tác Động: Ai Bị Ảnh Hưởng Và Dữ Liệu Nào Bị Lộ?

Theo Huntress, ít nhất 100 máy chủ bị xâm nhập đã được xác nhận trong những giờ đầu tiên — chủ yếu là máy trạm macOS của lập trình viên. Con số thực tế có thể cao hơn nhiều khi nhiều tổ chức kiểm tra hệ thống của họ.

Rủi Ro Trên Máy Bị Nhiễm

- Token npm và thông tin xác thực registry — có thể dẫn đến các cuộc tấn công chuỗi cung ứng tiếp theo

- Khóa SSH và GPG — truy cập vào repository và máy chủ riêng tư

- Thông tin xác thực đám mây AWS, GCP và Azure — xâm nhập toàn bộ hạ tầng

- Secrets CI/CD và biến môi trường — chiếm đoạt pipeline

- Mã nguồn và tài sản trí tuệ — lộ thông tin cạnh tranh

- Dữ liệu khách hàng có thể truy cập từ môi trường phát triển

Việc RAT Linux cố tình không có cơ chế bền bỉ cho thấy mục tiêu thực sự của kẻ tấn công: pipeline CI/CD. Những môi trường này chứa các secrets nhạy cảm nhất — khóa triển khai, thông tin xác thực database, token API — và chúng không bao giờ khởi động lại, khiến cơ chế bền bỉ trở nên không cần thiết.

Những Gì Bạn Cần Làm Ngay Bây Giờ

1. Kiểm Tra Lock Files

Tìm trong package-lock.json hoặc yarn.lock các phiên bản bị xâm phạm. Nếu [email protected] hoặc [email protected] xuất hiện, môi trường của bạn có thể đã bị xâm nhập trong cửa sổ 3 giờ.

2. Tìm Gói Độc Hại

Kiểm tra xem plain-crypto-js có tồn tại trong thư mục node_modules không. Sự hiện diện của nó là chỉ báo xác nhận bị xâm nhập.

3. Hạ Cấp Về Phiên Bản An Toàn

Quay lại [email protected] hoặc [email protected] — các phiên bản an toàn cuối cùng được biết trước cuộc tấn công.

4. Cài Đặt Lại Với Bảo Vệ Script

Xóa thư mục node_modules và package-lock.json, sau đó cài lại với npm install --ignore-scripts để ngăn mọi hook postinstall thực thi.

5. Kiểm Tra Nhật Ký Mạng

Tìm mọi kết nối đến sfrclack.com trên cổng 8000 trong nhật ký firewall, proxy hoặc DNS. Bất kỳ giao tiếp nào với địa chỉ này đều xác nhận bị xâm nhập đang hoạt động.

6. Xoay Vòng Tất Cả Thông Tin Xác Thực

Nếu bạn bị nhiễm, hãy giả định mọi thông tin xác thực trên máy đó đã bị lộ. Xoay vòng ngay lập tức token npm, khóa SSH, thông tin xác thực nhà cung cấp đám mây (AWS, GCP, Azure), secrets pipeline CI/CD và chuỗi kết nối database.

Bức Tranh Lớn Hơn: Mô Hình Tin Tưởng Mã Nguồn Mở Đã Vỡ

Cuộc tấn công này phơi bày một điểm yếu cơ bản trong hệ sinh thái mã nguồn mở: toàn bộ mô hình tin tưởng phụ thuộc vào tài khoản cá nhân của người bảo trì.

Một tài khoản bị xâm nhập — mặc dù đã bật 2FA — đã dẫn đến việc hàng triệu dự án hạ nguồn có thể bị lộ. Cơ chế script postinstall, được thiết kế cho các bước build hợp pháp, đã trở thành vector tấn công hoàn hảo. Như một lập trình viên đã nói: "npm xong rồi sao? Chúng ta xong rồi sao?"

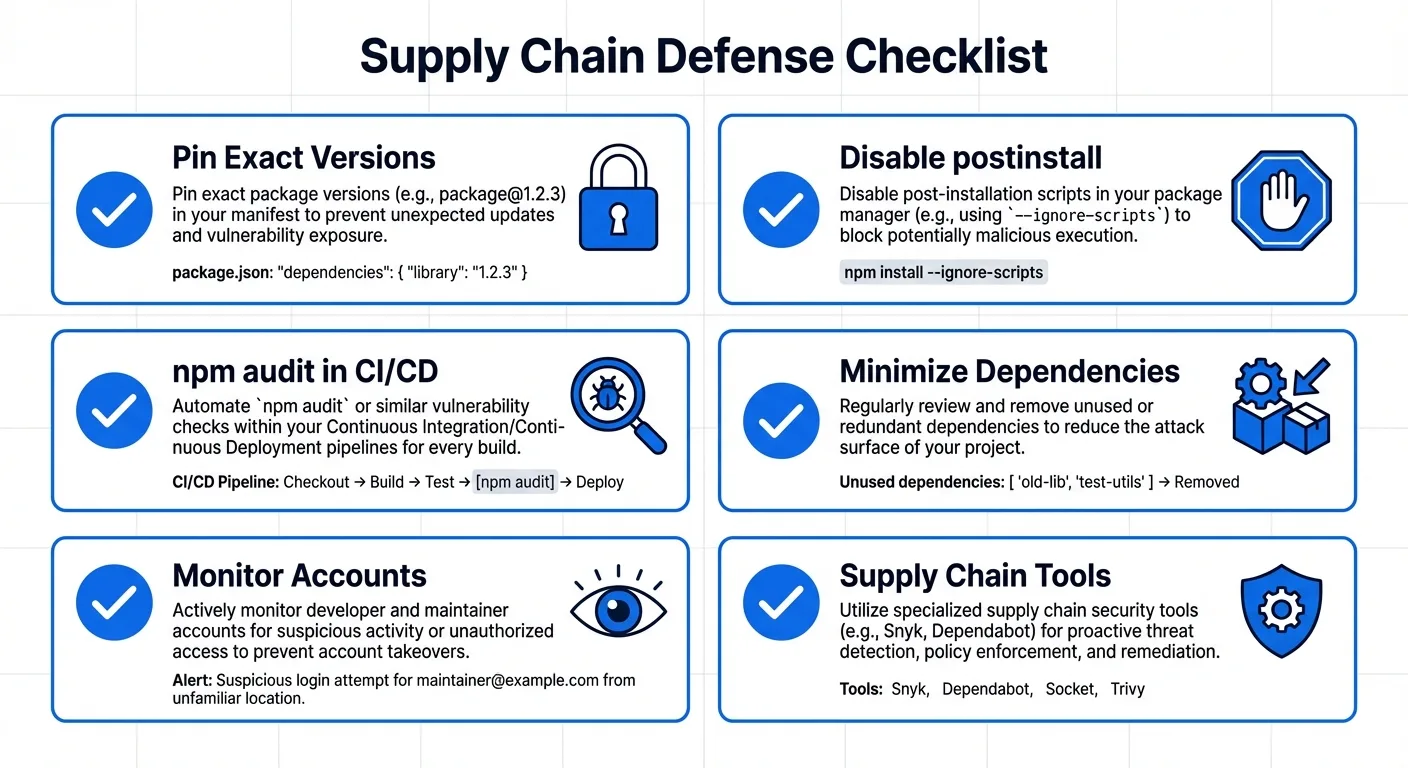

Biện Pháp Phòng Thủ Dài Hạn Cho Đội Phát Triển

- Khóa chính xác phiên bản trong lock files — không bao giờ sử dụng

^hoặc~cho dependency quan trọng - Vô hiệu hóa script postinstall với

--ignore-scriptstrong cấu hình.npmrc - Chạy

npm auditnhư bước bắt buộc trong mọi pipeline CI/CD - Tối thiểu hóa cây dependency — mỗi gói bạn thêm đều là bề mặt tấn công

- Giám sát chiếm đoạt tài khoản trên các gói npm bạn đã xuất bản

- Áp dụng công cụ giám sát chuỗi cung ứng như Socket, StepSecurity hoặc Aikido để nhận cảnh báo thời gian thực

Tại Sao Bảo Mật Tài Liệu Quan Trọng Hơn Bao Giờ Hết

Sự cố axios là hồi chuông cảnh tỉnh: nếu công cụ phát triển của bạn không an toàn, không gì bạn xây dựng bằng chúng là an toàn cả. Và điều đó bao gồm cả tài liệu mà doanh nghiệp bạn vận hành.

Mỗi ngày, các đội nhóm chia sẻ hợp đồng, thỏa thuận bảo mật, pitch deck và tài liệu nhà đầu tư thông qua các công cụ chưa bao giờ được thiết kế với kiến trúc ưu tiên bảo mật. File được gửi qua email dưới dạng đính kèm, chia sẻ qua link công khai, hoặc lưu trữ trên nền tảng mà một tài khoản bị xâm nhập — giống như người bảo trì axios — có thể phơi bày mọi thứ.

Đây chính xác là lý do AiDocX áp dụng cách tiếp cận hoàn toàn khác biệt về bảo mật tài liệu:

- Mã hóa đầu-cuối cho mọi tài liệu trong quá trình truyền và lưu trữ — file của bạn không bao giờ bị lộ, kể cả với chúng tôi

- Kiểm soát truy cập chi tiết — thiết lập chính xác ai có thể xem, tải xuống hoặc in mỗi tài liệu, và thu hồi quyền truy cập ngay lập tức

- Theo dõi người xem thời gian thực — biết chính xác ai đã mở tài liệu, khi nào, từ đâu và xem bao lâu

- Watermark động — mỗi người xem sẽ thấy tên mình được nhúng trong tài liệu, ngăn chặn chụp màn hình và phát tán trái phép

- Hạn chế tải xuống và in — chia sẻ pitch deck và hợp đồng nhạy cảm mà không mất kiểm soát file

- Chữ ký điện tử an toàn với nhật ký kiểm toán đầy đủ — chữ ký có hiệu lực pháp lý với tài liệu chuỗi bảo quản hoàn chỉnh

- Tạo tài liệu bằng AI — tạo hợp đồng, NDA và tài liệu kinh doanh trong vài phút, tất cả trong nền tảng ưu tiên bảo mật

Khi hệ sinh thái mã nguồn mở vật lộn xây dựng lại niềm tin sau các sự cố như axios, những tài liệu kinh doanh nhạy cảm nhất của bạn — hợp đồng chốt deal, pitch deck gọi vốn, NDA bảo vệ tài sản trí tuệ — xứng đáng có một nền tảng nơi bảo mật được xây dựng sẵn từ ngày đầu, không phải gắn thêm sau khi bị lộ.

Bài học từ axios rất rõ ràng: niềm tin phải được xác minh, truy cập phải được kiểm soát, và bảo mật không bao giờ được là điều nghĩ sau. Đó là tiêu chuẩn mà mọi nền tảng tài liệu nên đạt được.

Bắt đầu tạo tài liệu an toàn với AiDocX →

Câu Hỏi Thường Gặp

Dự án của tôi có bị ảnh hưởng bởi vụ hack axios không?

Kiểm tra package-lock.json hoặc yarn.lock xem có [email protected] hoặc [email protected] không. Nếu có bất kỳ phiên bản nào, môi trường build của bạn có thể đã bị xâm nhập trong cửa sổ 3 giờ vào ngày 31 tháng 3 năm 2026.

Kẻ tấn công đã vượt qua xác thực hai yếu tố bằng cách nào?

Người bảo trì đã bật 2FA, nhưng kẻ tấn công dường như đã sử dụng mã khôi phục để truy cập. Phương pháp chính xác vẫn đang được điều tra, và người bảo trì cho biết: "Tôi bật xác thực hai yếu tố trên cơ bản mọi thứ tôi tương tác."

Bây giờ sử dụng axios có an toàn không?

Có — các phiên bản độc hại đã bị gỡ khỏi npm. Cập nhật lên [email protected] hoặc [email protected] và xác minh lock files. Bản thân dự án axios vẫn được bảo trì tích cực.

Làm thế nào để ngăn chặn tấn công chuỗi cung ứng cho dự án?

Khóa chính xác phiên bản dependency trong lock files, vô hiệu hóa script postinstall khi có thể, chạy npm audit trong pipeline CI/CD, tối thiểu hóa cây dependency, và cân nhắc sử dụng công cụ giám sát chuỗi cung ứng như Socket hoặc StepSecurity.

Dữ liệu nào bị đánh cắp từ máy bị nhiễm?

RAT nhắm vào dữ liệu hệ thống file (Documents, Desktop, OneDrive), biến môi trường, khóa SSH, thông tin xác thực đám mây và token npm. Nếu máy bạn bị nhiễm, giả định mọi thông tin xác thực đã bị lộ và xoay vòng ngay lập tức.

Điều này khác gì so với lỗ hổng Log4j?

Log4j là lỗ hổng code (CVE) trong thư viện. Cuộc tấn công axios là kỹ thuật xã hội và chiếm đoạt tài khoản — code thư viện không có vấn đề, nhưng phiên bản độc hại được xuất bản thông qua tài khoản người bảo trì bị xâm nhập. Cả hai đều cho thấy sự mong manh của chuỗi cung ứng phần mềm, nhưng qua các vector tấn công khác nhau.

Làm thế nào để bảo vệ tài liệu kinh doanh nhạy cảm khỏi rủi ro chuỗi cung ứng?

Sử dụng nền tảng tài liệu có bảo mật tích hợp: mã hóa đầu-cuối, kiểm soát truy cập chi tiết, theo dõi người xem và nhật ký kiểm toán. Các nền tảng như AiDocX được thiết kế sao cho ngay cả khi các công cụ xung quanh bị xâm phạm, tài liệu của bạn vẫn được bảo vệ qua các lớp bảo mật độc lập.

Sẵn sàng tự động hóa tài liệu với AI?

Bắt đầu miễn phí với AiDocX — soạn hợp đồng AI, biên bản họp, ghi chú tư vấn, chữ ký điện tử, tất cả trong một nền tảng.

Bắt đầu miễn phíThêm từ AiDocX Blog

Công cụ tạo brochure AI: Cách tạo brochure chuyên nghiệp trong vài phút (Miễn phí)

Tìm hiểu cách tạo brochure chuyên nghiệp bằng AI. Hướng dẫn từng bước với ảnh chụp màn hình thực tế, thiết kế brochure AI không cần kỹ năng thiết kế. Công cụ miễn phí trực tuyến.

Tạo Pitch Deck Bằng AI Miễn Phí (2026): Hướng Dẫn Chi Tiết Cho Startup Việt Nam

Hướng dẫn tạo pitch deck bằng AI miễn phí cho startup Việt Nam. So sánh 5 công cụ tạo slide đầu tư, cấu trúc 10 slide chuẩn, và cách chia sẻ theo dõi pitch deck chuyên nghiệp.

Checklist 10 Hợp Đồng Thiết Yếu Cho Startup Việt Nam (2026): Mẫu Miễn Phí + Hướng Dẫn

Tổng hợp 10 hợp đồng startup cần chuẩn bị từ sớm. Bao gồm mẫu điều khoản, yêu cầu pháp lý Việt Nam (Bộ luật Dân sự 2015, Luật Doanh nghiệp 2020, Nghị định 13/2023), và hướng dẫn tạo hợp đồng bằng AI.