SSO (Single Sign-On) Toàn Tập — Đăng nhập một lần, truy cập mọi ứng dụng

Chưa hiểu SSO là gì? Bài viết này giải thích nguyên lý hoạt động, so sánh giao thức (SAML, OAuth, OIDC), lợi ích cho doanh nghiệp và checklist triển khai — dễ hiểu cho cả người không chuyên kỹ thuật.

SSO (Single Sign-On) Toàn Tập — Đăng nhập một lần, truy cập mọi ứng dụng

Tóm tắt nội dung chính: SSO (Single Sign-On) là hệ thống xác thực cho phép bạn đăng nhập một lần duy nhất rồi tự động truy cập nhiều dịch vụ khác nhau. Đối với doanh nghiệp, SSO giúp tăng năng suất nhân viên, tăng cường bảo mật và giảm chi phí quản trị IT — tất cả cùng một lúc. Bài viết này sẽ giải thích từ nguyên lý hoạt động, so sánh các giao thức chính, đến checklist triển khai thực tế — dễ hiểu kể cả với người không có nền tảng kỹ thuật.

Mỗi sáng đến văn phòng, việc đầu tiên bạn làm là gì?

Mở Gmail, vào Slack, bật Notion, kiểm tra Jira, rồi lại mở Google Drive... Thử tưởng tượng nếu phải nhập tên đăng nhập và mật khẩu mỗi lần cho từng dịch vụ — một ngày bạn sẽ phải gõ mật khẩu không dưới mười lần.

Nhưng thực tế thì bạn không làm vậy đúng không? Chỉ cần đăng nhập bằng tài khoản Google một lần, bạn có thể truy cập Gmail, YouTube, Google Drive — tất cả đều tự động kết nối. Đó chính là SSO (Single Sign-On).

"Chẳng phải đó chỉ là tự động đăng nhập thôi sao?" — Nhiều người có thể nghĩ vậy, nhưng thực ra SSO hoàn toàn khác với việc lưu mật khẩu trên trình duyệt. Hãy cùng tìm hiểu từng bước trong bài viết này.

SSO chính xác là gì?

SSO (Single Sign-On) là hệ thống xác thực cho phép bạn truy cập nhiều dịch vụ độc lập chỉ với một lần đăng nhập duy nhất.

Để dễ hình dung, hãy nghĩ đến ví dụ sau.

Hãy tưởng tượng vé Free Pass ở công viên giải trí. Chỉ cần đeo vòng tay tại cổng vào một lần, bạn có thể chơi tất cả các trò trong công viên mà không cần mua vé riêng cho từng trò. SSO đóng vai trò giống hệt tấm Free Pass đó.

- Vòng tay (Authentication Token) = Chứng chỉ số được cấp sau khi đăng nhập một lần

- Cổng vào công viên (Identity Provider) = Nơi xác minh danh tính và cấp vòng tay

- Trò chơi (Service Provider) = Mỗi dịch vụ chỉ cần kiểm tra vòng tay là cho phép truy cập

SSO vs trình quản lý mật khẩu vs dùng lại mật khẩu

Hãy so sánh ba phương pháp thường bị nhầm lẫn.

| Phương pháp | Cách hoạt động | Mức độ bảo mật | Tiện lợi quản lý |

|---|---|---|---|

| Dùng lại cùng một mật khẩu | Dùng mật khẩu giống nhau cho mọi dịch vụ | Rất nguy hiểm — lộ một nơi là mất tất cả | Tiện nhưng rủi ro cao |

| Trình quản lý mật khẩu (1Password,...) | Ứng dụng ghi nhớ mật khẩu khác nhau cho từng dịch vụ | Trung bình — phụ thuộc vào Master Password | Phù hợp cho cá nhân |

| SSO | Máy chủ xác thực kiểm tra một lần rồi cấp Token | Cao — quản lý tập trung, kết hợp MFA được | Tối ưu cho doanh nghiệp |

Trình quản lý mật khẩu là công cụ "nhớ hộ nhiều mật khẩu", còn SSO là thiết kế hệ thống ngay từ đầu để chỉ cần một mật khẩu duy nhất. Cách tiếp cận khác nhau về bản chất.

SSO hoạt động như thế nào?

Trước khi đi sâu vào kỹ thuật, hãy cùng theo dõi quy trình đăng nhập thực tế.

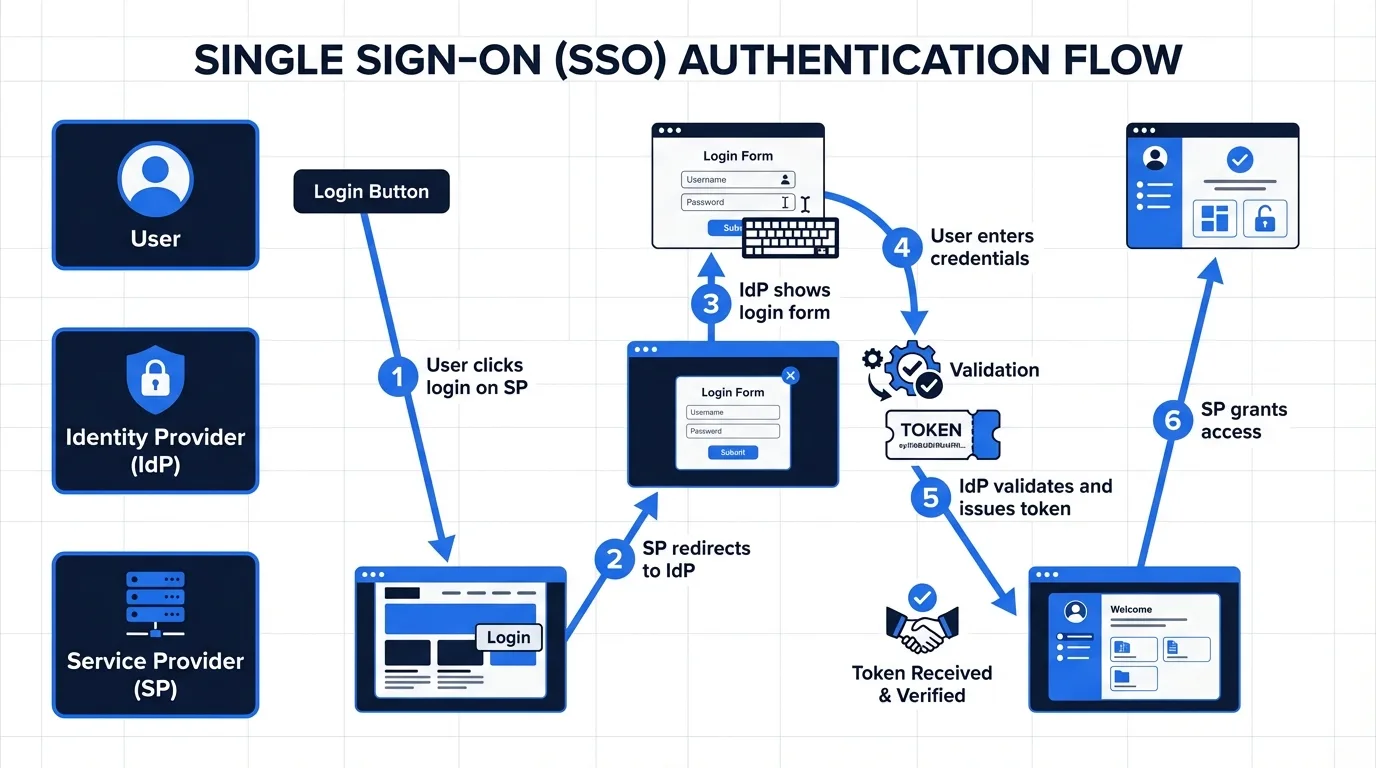

Quy trình đăng nhập SSO thông thường

- Nhân viên truy cập Slack → Slack hỏi "Người này là ai?" và gửi yêu cầu đến máy chủ xác thực của công ty (IdP)

- Máy chủ xác thực hiển thị trang đăng nhập → Nhân viên đăng nhập bằng tài khoản công ty

- Máy chủ xác thực cấp Token xác nhận "Đúng là người này" → Token được gửi về cho Slack

- Slack kiểm tra Token và cho phép truy cập

Điểm mấu chốt nằm ở bước 3. Bây giờ nếu nhân viên truy cập Notion thì sao? Vì đã đăng nhập tại máy chủ xác thực rồi, Token sẽ được cấp mà không cần nhập mật khẩu lại. Đây chính là bản chất của "Single Sign-On" — đăng nhập một lần là xong.

Các thành phần cốt lõi của SSO

- IdP (Identity Provider): Máy chủ trung tâm xác minh danh tính người dùng và cấp Token. Các IdP phổ biến gồm Okta, Azure AD, Google Workspace.

- SP (Service Provider): Mỗi ứng dụng nhận Token từ IdP rồi cho phép truy cập dịch vụ. Ví dụ: Slack, Notion, Jira, Salesforce.

- Token/Assertion: Chứng chỉ số mà IdP gửi cho SP, mang ý nghĩa: "Người dùng này đã được xác thực và có các quyền sau."

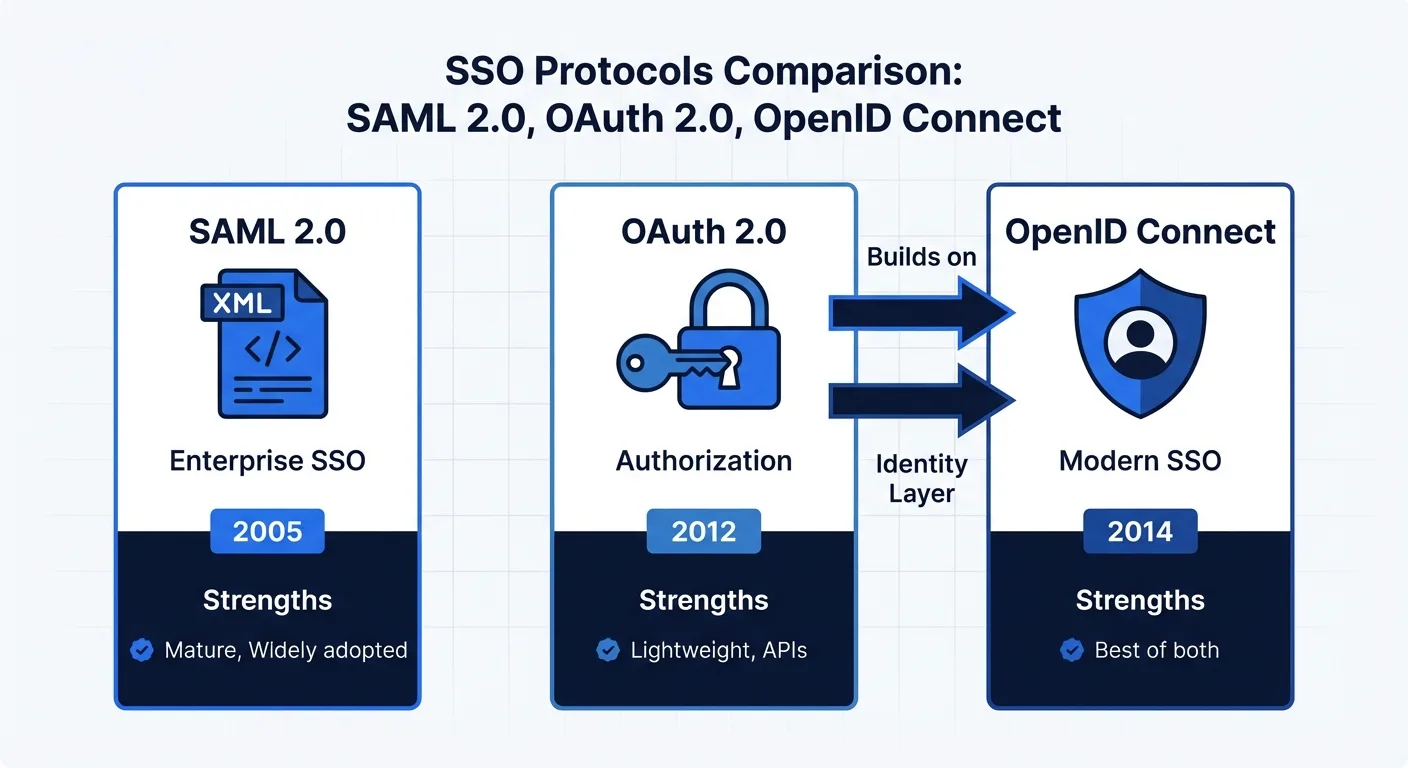

Ba giao thức SSO chính: SAML, OAuth, OIDC

Có nhiều chuẩn kỹ thuật (giao thức) để triển khai SSO, nhưng trong thực tế có ba giao thức quan trọng nhất.

SAML 2.0 — Giao thức SSO doanh nghiệp lâu đời nhất

SAML (Security Assertion Markup Language) là chuẩn SSO lâu đời nhất, ra đời từ năm 2005.

- Đặc điểm: Dựa trên XML, thiết kế chuyên cho môi trường doanh nghiệp

- Phù hợp với: Hệ thống nội bộ doanh nghiệp lớn, tích hợp B2B SaaS

- Hạn chế: Không phù hợp với ứng dụng di động, cấu hình phức tạp

Ví von đơn giản, SAML giống như chữ ký số doanh nghiệp — nặng nề và phiền phức khi thiết lập, nhưng là chuẩn được sử dụng rộng rãi và đáng tin cậy nhất trong môi trường doanh nghiệp.

OAuth 2.0 — "Cho phép truy cập"

OAuth nói chính xác thì không phải SSO, mà là giao thức ủy quyền (Authorization).

"Có cho phép ứng dụng này truy cập Google Drive của tôi không?" — OAuth xử lý chính câu hỏi này. Popup hiện "Ứng dụng này muốn truy cập email và hồ sơ của bạn" khi bạn nhấn nút "Đăng nhập bằng Google" — đó chính là OAuth.

- Đặc điểm: Dựa trên JSON, nhẹ và linh hoạt

- Phù hợp với: Đăng nhập mạng xã hội, ứng dụng di động, tích hợp API

- Hạn chế: Là ủy quyền (Authorization) chứ không phải xác thực (Authentication) — không cho biết "người này là ai"

OpenID Connect (OIDC) — Chuẩn SSO hiện đại

OIDC là giao thức bổ sung lớp xác thực lên trên OAuth 2.0. Nếu OAuth chỉ xử lý "cho phép truy cập", thì OIDC còn cho biết "người dùng này là ai".

- Đặc điểm: OAuth 2.0 + thông tin người dùng (ID Token)

- Phù hợp với: Hầu hết SaaS hiện đại, hỗ trợ đồng thời di động và web

- Ưu điểm: Nhẹ hơn SAML, an toàn hơn OAuth

Hiện nay phần lớn dịch vụ mới đều sử dụng OIDC. Các nút "Đăng nhập bằng Google", "Đăng nhập bằng Microsoft", "Đăng nhập bằng Apple" đều dựa trên OIDC.

Hướng dẫn chọn giao thức

| Tình huống | Giao thức khuyến nghị | Lý do |

|---|---|---|

| Tích hợp hệ thống nội bộ doanh nghiệp lớn | SAML 2.0 | Tương thích hệ thống cũ, đáp ứng chính sách bảo mật doanh nghiệp |

| Phát triển SaaS mới | OIDC | Hiện đại, thân thiện với di động |

| Chỉ cần đăng nhập mạng xã hội | OAuth 2.0 | Triển khai đơn giản nhất |

| Hỗ trợ cả doanh nghiệp lẫn người tiêu dùng | OIDC + SAML | OIDC làm nền tảng, thêm SAML cho khách hàng doanh nghiệp |

5 lý do doanh nghiệp nên triển khai SSO

1. Giải quyết triệt để vấn đề mật khẩu

Trung bình một nhân viên sử dụng khoảng 27 dịch vụ liên quan đến công việc. Gần như không ai tạo 27 mật khẩu khác nhau cả. Cuối cùng họ hoặc dùng lại mật khẩu cũ, hoặc đặt mật khẩu dễ đoán kiểu "tencongty2024!".

SSO giải quyết vấn đề này từ gốc rễ. Mật khẩu chỉ tồn tại ở duy nhất một nơi — IdP, và khi kết hợp với MFA (xác thực đa yếu tố), mức độ bảo mật tăng vượt bậc.

2. Khóa tài khoản nhân viên nghỉ việc ngay lập tức

Rủi ro bảo mật lớn nhất khi nhân viên nghỉ việc là gì? Là phải vô hiệu hóa tài khoản từng dịch vụ một trong hàng chục dịch vụ đang dùng. Bỏ sót dù chỉ một cái, nhân viên cũ vẫn có thể truy cập dữ liệu công ty.

Trong môi trường SSO, chỉ cần vô hiệu hóa một tài khoản IdP là chặn quyền truy cập tất cả dịch vụ ngay lập tức. Đây còn được gọi là "Single Sign-Off".

3. Tăng năng suất nhân viên

Theo khảo sát của Okta, nhân viên nhập mật khẩu trung bình 9,3 lần mỗi ngày. Yêu cầu đặt lại mật khẩu do quên chiếm 20-50% tổng số yêu cầu gửi đến IT Helpdesk. Sau khi triển khai SSO, các con số này giảm xuống gần bằng không.

4. Hỗ trợ tuân thủ quy định (Compliance)

Để đạt các chứng nhận bảo mật như ISMS, ISO 27001, SOC 2, "kiểm soát truy cập" và "nhật ký kiểm toán (Audit Log)" là bắt buộc. SSO tập trung toàn bộ lịch sử truy cập dịch vụ tại IdP, giúp dễ dàng theo dõi ai đã truy cập dịch vụ nào, vào lúc nào.

5. Giảm chi phí quản trị IT

Khi nhân viên mới vào làm, không cần phải tạo tài khoản cho từng dịch vụ nữa. Chỉ cần đăng ký tại IdP một lần, quyền truy cập các dịch vụ cần thiết sẽ được cấp tự động. Đây gọi là Auto Provisioning (cấp phát tự động). Khi kết hợp với giao thức SCIM, quyền hạn sẽ tự động điều chỉnh khi có người vào, nghỉ việc hoặc chuyển phòng ban.

Những điều cần lưu ý khi triển khai SSO

SSO không chỉ có toàn ưu điểm. Có những yếu tố bắt buộc phải cân nhắc trước khi triển khai.

Điểm lỗi duy nhất (Single Point of Failure)

Nếu IdP bị sập thì sao? Sẽ không thể đăng nhập vào bất kỳ dịch vụ nào. Đây là rủi ro lớn nhất của SSO. Vì vậy, các IdP cấp doanh nghiệp đều đảm bảo uptime 99,99% và có cấu hình dự phòng mặc định.

Giải pháp: Duy trì tài khoản quản trị viên khẩn cấp riêng biệt, và chuẩn bị quy trình truy cập khẩn cấp khi IdP gặp sự cố.

Chi phí và độ phức tạp triển khai ban đầu

Triển khai SSO không phải "cài một plugin là xong". Phải kiểm tra xem tất cả dịch vụ đang dùng có hỗ trợ SSO hay không, rồi cấu hình tích hợp với IdP cho từng dịch vụ. Nếu có hệ thống cũ (Legacy System), có thể sẽ không tích hợp được.

Mẹo thực tế: Đừng chuyển đổi tất cả cùng lúc. Hãy bắt đầu từ các dịch vụ cốt lõi (email, công cụ cộng tác) rồi mở rộng dần từng bước.

Phụ thuộc nhà cung cấp (Vendor Lock-in)

Khi toàn bộ xác thực tập trung vào một IdP duy nhất, việc thay đổi IdP sẽ trở thành một dự án rất lớn. Lựa chọn ban đầu cực kỳ quan trọng.

Giải pháp: Chọn IdP sử dụng giao thức chuẩn như SAML/OIDC sẽ giúp việc chuyển đổi dễ dàng hơn. Tránh IdP sử dụng giao thức riêng.

Quản lý tài khoản bỏ qua SSO

Dù đã triển khai SSO, một số dịch vụ vẫn có thể còn tài khoản quản trị viên cục bộ (local) không đi qua SSO. Những "cửa hậu" này cần được kiểm tra định kỳ.

Nền tảng quản lý tài liệu và SSO

Đối với nền tảng xử lý tài liệu nhạy cảm như hợp đồng, IR Deck, tài liệu đầu tư — SSO đặc biệt quan trọng.

Tại sao?

- Hợp đồng chứa thông tin về số tiền, điều khoản và dữ liệu bí mật

- IR Deck chứa dữ liệu tài chính chưa công bố

- Nhiều bên bên ngoài (nhà đầu tư, tư vấn pháp lý, đối tác) cần truy cập tài liệu

Không có SSO, bạn phải tạo tài khoản riêng cho từng người dùng, và khi dự án kết thúc phải xóa từng tài khoản một. Trong môi trường SSO, chỉ cần điều chỉnh quyền truy cập tại IdP là đủ.

Nền tảng quản lý tài liệu như AiDocX hỗ trợ SSO dựa trên SAML/OIDC cho khách hàng doanh nghiệp, giúp tích hợp liền mạch với hệ thống xác thực nội bộ. Nhân viên có thể sử dụng ngay bằng tài khoản công ty mà không cần đăng ký mới, và quản trị viên IT có thể kiểm soát quyền truy cập từ một nơi duy nhất.

Checklist triển khai SSO

Nếu bạn đang cân nhắc triển khai SSO, hãy kiểm tra theo checklist dưới đây.

Giai đoạn 1: Khảo sát hiện trạng

- Lập danh sách các dịch vụ SaaS đang sử dụng

- Kiểm tra từng dịch vụ có hỗ trợ SSO (SAML/OIDC) không

- Xem xét phương án thay thế cho dịch vụ không hỗ trợ SSO

- Khảo sát tình trạng sự cố bảo mật mật khẩu và yêu cầu Helpdesk hiện tại

Giai đoạn 2: Chọn IdP

- Kiểm tra khả năng tương thích với các dịch vụ đang dùng

- Có hỗ trợ MFA (xác thực đa yếu tố) không

- Có hỗ trợ SCIM (Auto Provisioning) không

- So sánh mô hình giá (tính theo số người dùng vs cố định)

- Kiểm tra SLA (cam kết uptime)

Giai đoạn 3: Chuyển đổi từng bước

- Chọn nhóm thí điểm (ví dụ: bộ phận IT)

- Tích hợp dịch vụ cốt lõi trước (email, công cụ cộng tác)

- Xây dựng quy trình truy cập khẩn cấp

- Đào tạo và thông báo toàn bộ nhân viên

- Lên lịch dọn dẹp tài khoản cục bộ cũ

So sánh các dịch vụ IdP chính

| IdP | Đặc điểm nổi bật | Mức giá | Phù hợp với doanh nghiệp nào |

|---|---|---|---|

| Okta | Tích hợp nhiều SaaS nhất, dẫn đầu thị trường | $6-15/người/tháng | Doanh nghiệp vừa đến lớn |

| Azure AD (Entra ID) | Tích hợp hoàn hảo với Microsoft 365 | Đi kèm M365 hoặc $6~/người/tháng | DN trong hệ sinh thái Microsoft |

| Google Workspace | SSO tự động cho dịch vụ Google | Đi kèm Workspace | DN trong hệ sinh thái Google |

| OneLogin | Giao diện trực quan, thiết lập nhanh | $4-8/người/tháng | Startup đến SME |

| JumpCloud | Tích hợp cả quản lý thiết bị | $7-15/người/tháng | DN làm việc từ xa |

Kết luận: SSO không phải tùy chọn mà là hạ tầng

SSO không đơn thuần là "công nghệ giúp đăng nhập tiện hơn". Đây là hạ tầng nền tảng cho bảo mật, năng suất và hiệu quả quản trị IT của doanh nghiệp.

Tóm gọn lại:

- Startup dưới 10 người: Bắt đầu với SSO cơ bản của Google Workspace hoặc Microsoft 365. Không tốn thêm chi phí.

- Doanh nghiệp đang tăng trưởng 10-100 người: Cân nhắc IdP chuyên dụng như Okta hoặc OneLogin. Càng dùng nhiều dịch vụ, giá trị của SSO càng lớn.

- Doanh nghiệp trên 100 người: Cần chiến lược IAM (Identity & Access Management) toàn diện kết hợp SSO + SCIM (Auto Provisioning) + MFA.

Dù ở quy mô nào, khi đưa SaaS mới vào sử dụng, hãy luôn kiểm tra xem có hỗ trợ SSO hay không. Dịch vụ không hỗ trợ SSO sẽ trở thành điểm mù bảo mật trong tương lai.

Nếu bạn đang quản lý tài liệu nhạy cảm như hợp đồng hay IR Deck, SSO càng trở nên quan trọng hơn. AiDocX hỗ trợ SSO doanh nghiệp, tích hợp với hệ thống xác thực nội bộ, giúp bạn kiểm soát cả bảo mật tài liệu lẫn quản lý quyền truy cập từ một nơi duy nhất.

Sẵn sàng tự động hóa tài liệu với AI?

Bắt đầu miễn phí với AiDocX — soạn hợp đồng AI, biên bản họp, ghi chú tư vấn, chữ ký điện tử, tất cả trong một nền tảng.

Bắt đầu miễn phíThêm từ AiDocX Blog

Tấn Công Chuỗi Cung Ứng Axios NPM 2026: Diễn Biến Và Cách Bảo Vệ Code Của Bạn

Gói axios npm đã bị xâm nhập vào ngày 31/3/2026. Đây là toàn bộ dòng thời gian tấn công, cách hoạt động của payload RAT, và những gì lập trình viên cần làm ngay để bảo vệ dự án.

Công cụ tạo brochure AI: Cách tạo brochure chuyên nghiệp trong vài phút (Miễn phí)

Tìm hiểu cách tạo brochure chuyên nghiệp bằng AI. Hướng dẫn từng bước với ảnh chụp màn hình thực tế, thiết kế brochure AI không cần kỹ năng thiết kế. Công cụ miễn phí trực tuyến.

Tạo Pitch Deck Bằng AI Miễn Phí (2026): Hướng Dẫn Chi Tiết Cho Startup Việt Nam

Hướng dẫn tạo pitch deck bằng AI miễn phí cho startup Việt Nam. So sánh 5 công cụ tạo slide đầu tư, cấu trúc 10 slide chuẩn, và cách chia sẻ theo dõi pitch deck chuyên nghiệp.